Uma das definições de configuração para o Unified Access Gateway é o número de placas de interface de rede (Network Interface Cards, NICs) virtuais a serem utilizadas. Ao implantar o Unified Access Gateway, você seleciona uma configuração de implantação para sua rede.

É possível especificar uma, duas ou três configurações de NICS que são especificadas como onenic, twonic ou threenic.

Reduzir o número de portas abertas em cada LAN virtual e separar os tipos diferentes de tráfego de rede pode melhorar a segurança de forma significativa. Os benefícios são principalmente em termos de separação e isolamento dos tipos diferentes de tráfego de rede como parte de uma estratégia de design de segurança da DMZ de defesa em profundidade. Isso pode ser conquistado ao implementar comutadores físicos separados dentro da DMZ, com várias LANs virtuais dentro da DMZ ou como parte de uma DMZ totalmente gerenciada pelo VMware NSX.

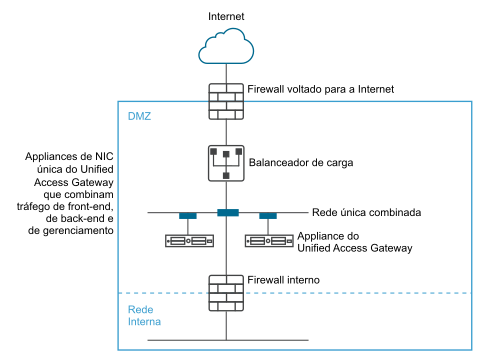

Implementação típica da DMZ com NIC única

A implantação mais simples de um Unified Access Gateway é com uma única NIC (eth0), em que todo o tráfego de rede é combinado em uma única rede. O tráfego do firewall voltado para a Internet é direcionado a um dos appliances disponíveis do Unified Access Gateway. O Unified Access Gateway então encaminha o tráfego autorizado através do firewall interno aos recursos na rede interna. O Unified Access Gateway descarta o tráfego não autorizado.

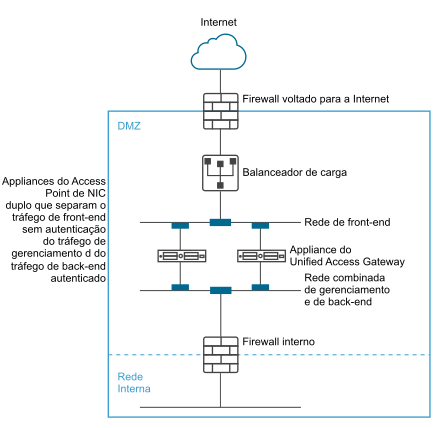

Separando o tráfego de usuário não autenticado do tráfego de back-end e de gerenciamento

Uma alternativa para a implementação de NIC (eth0) única é especificar duas NICs. O primeiro ainda é usado para Internet voltada para o acesso não autenticado, mas o tráfego autenticado de back-end e o tráfego de gerenciamento são separados em uma rede diferente (eth1).

Em uma implantação com duas NICs, o Unified Access Gateway deve autorizar o tráfego que para a rede interna pelo firewall interno. O tráfego não autorizado não está nessa rede de back-end. O tráfego de gerenciamento como a API REST para o Unified Access Gateway está somente nesta segunda rede

Se um dispositivo na rede de front-end sem autenticação foi comprometido, como o balanceador de carga, então a reconfiguração do dispositivo para ignorar o Unified Access Gateway não é possível nesta implantação com duas NICs. Ela combina as regras de firewall da camada 4 com a segurança do Unified Access Gateway da camada 7. De maneira semelhante, se o firewall voltado para a Internet foi configurado de maneira errada para permitir a passagem pela porta 9443 TCP, isso ainda não deixaria a API REST de gerenciamento do Unified Access Gateway exposta a usuários da Internet. Um princípio de defesa em profundidade utiliza vários níveis de proteção, como saber que um único erro de configuração ou ataque de sistema não cria necessariamente uma vulnerabilidade geral

Em uma implantação com duas NICs, é possível colocar sistemas de infraestrutura adicionais, como servidores DNS, servidores de Gerenciador de Autenticação do RSA SecurID na rede de back-end dentro da DMZ para que estes servidores não estejam visíveis na rede voltada para a Internet. Colocar sistemas de infraestrutura dentro da DMZ protege contra ataques de camada 2 da LAN voltada para a Internet a partir de um sistema de front-end comprometido e reduz efetivamente a superfície geral de ataque.

A maior parte do tráfego de rede do Unified Access Gateway consiste nos protocolos de exibição para Blast e PCoIP. Com uma NIC única, o tráfego de protocolo de exibição de e para a Internet é combinado com tráfego de e para os sistemas de back-end. Quando duas ou mais NICs são utilizadas, o tráfego é espalhado em NICs de front-end e back-end e em redes. Isso reduz o potencial de gargalo de uma NIC única e resulta em benefícios de desempenho.

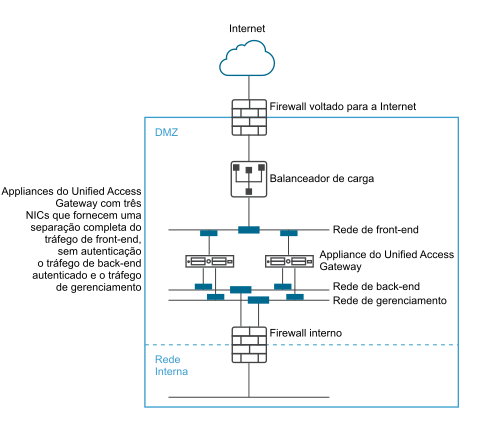

O Unified Access Gateway suporta uma separação adicional ao permitir também a separação do tráfego de gerenciamento em uma LAN de gerenciamento específico. O tráfego de gerenciamento HTTPS para a porta 9443 só é possível a partir da LAN de gerenciamento.