Consulte a documentação oficial do Amazon AWS PowerShell para obter detalhes completos das etapas descritas nesta seção.

Pré-requisitos

Crie uma conta do Amazon AWS se ainda não tiver uma.

Procedimento

- No Console do AWS, crie uma Chave de Acesso e obtenha a ID da Chave de Acesso e a Chave Secreta de Acesso. Defina-os no perfil padrão.

Essa etapa será aplicável somente se você não tiver uma ID de chave de acesso e uma Chave Secreta de Acesso

Set-AWSCredential -AccessKey AKIAI6428NKYOEXAMPLE ` -SecretKey bvfhkvvfhsbvhsdbhfbvfhfhvfhdskvbhfvbfhEXAMPLE ` -StoreAs default

- Crie um bucket no Amazon S3 para armazenar imagens Unified Access Gateway .vmdk, se ainda não existirem.

$bucket="uag-images" New-S3Bucket -BucketName $bucket -Region us-east-2

- Crie uma função de IAM no Amazon AWS chamada vmimport e aplique uma política à função.

$importPolicyDocument = @" { "Version":"2012-10-17", "Statement":[ { "Sid":"", "Effect":"Allow", "Principal":{ "Service":"vmie.amazonaws.com" }, "Action":"sts:AssumeRole", "Condition":{ "StringEquals":{ "sts:ExternalId":"vmimport" } } } ] } "@ New-IAMRole -RoleName vmimport -AssumeRolePolicyDocument $importPolicyDocument $bucket="uag-images" $rolePolicyDocument = @" { "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:GetBucketLocation", "s3:GetObject", "s3:ListBucket" ], "Resource": [ "arn:aws:s3:::$bucket", "arn:aws:s3:::$bucket/*" ] }, { "Effect": "Allow", "Action": [ "ec2:ModifySnapshotAttribute", "ec2:CopySnapshot", "ec2:RegisterImage", "ec2:Describe*" ], "Resource": "*" } ] } "@ Write-IAMRolePolicy -RoleName vmimport -PolicyName vmimport -PolicyDocument $rolePolicyDocument - Prepare o ambiente de rede no EC2. Essas etapas podem ser realizadas no console de gerenciamento do EC2 ou com o PowerShell. Elas só precisam ser feitas uma vez para preparar o ambiente EC2 para implantações do Unified Access Gateway. Para isso, pelo menos uma sub-rede é necessária. Para implantações do Unified Access Gateway de várias NICs, cada NIC pode estar na mesma sub-rede ou em sub-redes diferentes.

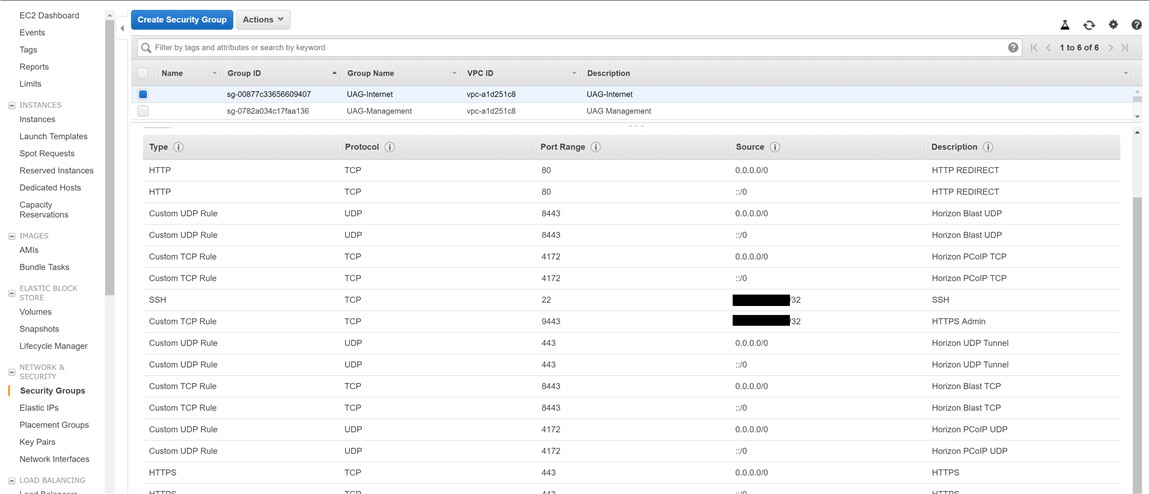

- Crie um grupo de segurança para cada tipo de NIC.

Um grupo de segurança contém um conjunto de regras de firewall para restringir o acesso à porta TCP e UDP. Um grupo de segurança pode ser compartilhado entre vários dispositivos do Unified Access Gateway. Por exemplo, você pode criar um grupo de segurança chamado UAG-Internet para

eth0e associá-lo à primeira NIC automaticamente quando o dispositivo do Unified Access Gateway é criado. Para o uso do Horizon, o primeiro (UAG-Internet) podia permitir portas TCP 80, 443, 8443, 4172 e portas UDP 443, 8443, 4172 de qualquer cliente. Se você quiser permitir acessosshao Unified Access Gateway, deverá especificarsshEnabled=truena seção Geral de cada arquivo .ini . O SSH geralmente só deve ser habilitado para fins de teste e não para uma implantação de produção. Você também deve garantir que o acessosshna porta TCP 22 seja restrito no grupo de segurança a endereços IP de origem individuais, para que não seja aberto a todos.

- Se o dispositivo do Unified Access Gateway for acessível diretamente pela Internet, cada NIC que precisar de acesso também deverá ter um endereço IP público associado, conhecido como Elastic IPs.

- Para cada NIC, determine a ID da Sub-rede, a ID do Grupo de Segurança e o ID de Alocação de IP Público. Se você não especificar uma ID do Grupo de Segurança para qualquer NIC, o Grupo de Segurança padrão será usado. Se você não especificar um ID de IP Público, não haverá um endereço IP público para essa NIC e não estará diretamente acessível pela Internet. Esse poderá ser o caso se um balanceador de carga for usado na frente de um grupo de dispositivos do Unified Access Gateway.