A implantação do VMware Tunnel usando o appliance do Unified Access Gateway fornece um método seguro e eficaz para aplicativos individuais para acessar recursos corporativos. O Unified Access Gateway é compatível com a implantação em ambientes ESXi ou Microsoft Hyper-V.

O VMware Tunnel é composto por dois componentes independentes: o Tunnel Proxy e o Per-App Tunnel. Implante o VMware Tunnel usando qualquer um dos modelos de arquitetura de rede de uma ou várias camadas.

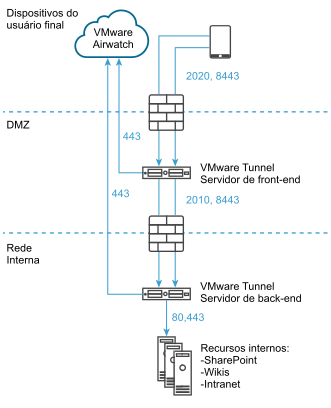

Os dois modelos de implantação, o Tunnel Proxy e Per-App Tunnel, podem ser usados para uma rede de várias camadas no appliance Unified Access Gateway. A implantação consiste em um servidor de front-end do Unified Access Gateway implantado no DMZ e em um servidor de back-end implantado na rede interna.

O componente do Tunnel Proxy garante o tráfego de rede entre um dispositivo de usuário final e um site por meio do VMware Browser ou qualquer aplicativo habilitado para SDK implantado a partir do AirWatch. O aplicativo móvel cria uma conexão HTTPS com o servidor do proxy de túnel e protege os dados confidenciais. Os dispositivos são autenticados para o Tunnel Proxy com um certificado emitido pelo SDK conforme configurado no Console de administração do AirWatch. Normalmente, esse componente deve ser usado quando há dispositivos não gerenciados que precisam de acesso seguro a recursos internos.

Para dispositivos totalmente registrados, o componente Per-App Tunnel permite que os dispositivos se conectem a recursos internos sem precisar do SDK do AirWatch. Esse componente aproveita os recursos nativos da VPN por aplicativo dos sistemas operacionais iOS, Android, Windows 10 e MacOS. Para obter mais informações sobre essas plataformas e recursos do componente do VMware Tunnel, consulte o Guia do VMware Tunnel em https://resources.air-watch.com/view/yr8n5s2b9d6qqbcfjbrw/en

- Configurar o hardware inicial

- Configurar as informações de nome do host e de porta do VMware Tunnel no Console de administração da AirWatch

- Baixar e implantar o modelo de OVF do Unified Access Gateway

- Configurar manualmente o VMware Tunnel. Consulte Definir as configurações do VMware Tunnel para o AirWatch para obter mais detalhes.

O AirWatch v9.1 e posterior é compatível com o modo Cascata como o modelo de implantação de várias camadas para o VMware Tunnel. O modo Cascata requer uma porta de entrada dedicada para cada componente do Tunnel, que vai da Internet ao servidor front-end do Tunnel. Os servidores front-end e back-end devem poder se comunicar com a API do AirWatch e com os servidores AWCM. O modo Cascata do VMware Tunnel é compatível com a arquitetura de várias camadas do componente do Per-App Tunnel.

Para obter mais detalhes, incluindo aqueles na implantação do endpoint de relê para uso com o componente Proxy do túnel, consulte a documentação do VMware Tunnel em https://resources.air-watch.com/view/yr8n5s2b9d6qqbcfjbrw/en

Para obter as considerações de balanceamento de carga para o Gateway de Conteúdo e o Tunnel Proxy, consulte Topologias do balanceamento de carga do Unified Access Gateway.