Ao adicionar e configurar novas instâncias do provedor de identidade SAML para a sua implantação do Workspace ONE Access, você pode oferecer alta disponibilidade, suporte a métodos adicionais de autenticação do usuário e acrescentar flexibilidade à forma como gerencia o processo de autenticação do usuário com base nos intervalos de endereços IP do usuário.

Pré-requisitos

Conclua as seguintes tarefas antes de adicionar a instância do provedor de identidade de terceiros.

- Verifique se as instâncias de terceiros estão em conformidade com o SAML 2.0 e se o serviço do Workspace ONE Access pode acessar a instância de terceiros.

- Coordene a integração com o provedor de identidade de terceiros. Dependendo do provedor de identidade, é possível que você precise definir ambas as configurações ao mesmo tempo.

- Obtenha as informações de metadados de terceiros apropriadas para adicionar quando você configurar o provedor de identidade no console do Workspace ONE Access. As informações de metadados que você obter da instância de terceiros é a URL para os metadados ou os metadados reais.

Procedimento

- No console do Workspace ONE Access, na página Integrações > Provedores de Identidade, clique em ADICIONAR e selecione SAML IDP.

- Defina as seguintes configurações.

Item do formulário Descrição Nome do provedor de identidade Insira um nome para esta instância de provedor de identidade. Metadados SAML Adicione o documento de metadados baseado em XML do provedor de identidade de terceiros para estabelecer confiança com o provedor de identidade.

- Insira a URL de metadados SAML ou o conteúdo xml na caixa de texto. Clique em Metadados IDP de Processo.

- Selecione como o usuário é identificado. O identificador enviado em uma Asserção SAML de entrada pode ser enviado no elemento de Entidade ou Atributo.

- Elemento NameID. O identificador de usuário é obtido do elemento NameID do elemento Assunto.

- Atributo SAML. O identificador de usuário é recuperado de um elemento AttributeStatement ou Atributo específico.

- Se você selecionar Elemento NameID, os formatos de NameID com suporte pelo provedor de identidade são extraídos dos metadados e adicionados à tabela Formato da ID de Nome exibida.

- Na coluna Valor da ID de nome, selecione os atributos de usuário que são configurados no serviço do Workspace ONE Access para mapear para os formatos de NameID que são exibidos. Você pode adicionar os formatos de ID do nome de terceiros e mapeá-los para os valores de atributos de usuário no serviço Workspace ONE Access.

- Selecione o formato de cadeia de caracteres do identificador de resposta da Política da Identificação de Nome na Solicitação SAML a ser usado. Esse formato deve corresponder à configuração de formato de Política da ID de Nome específico do IDP de terceiros usado para estabelecer a confiança com o serviço Workspace ONE Access.

- (Somente na nuvem) Selecione a opção Enviar Assunto na Solicitação SAML (quando disponível) como uma dica de logon ou como uma dica para autenticação, como MFA. Ao ativar essa opção, você também pode ativar Enviar valor de Assunto com base no mapeamento de formato NameID a fim de mapear a dica de logon fornecida pelo aplicativo de terceiros para o valor NameID.

Observação: Quando a opção Enviar assunto com base no mapeamento de formato NameID está habilitada, o serviço Workspace ONE Access fica vulnerável a um risco de segurança conhecido como enumeração de usuário. Ative essa opção com cautela.

Exemplo de uma configuração em que a opção Enviar valor de Assunto com base no mapeamento de formato NameID está ativada

Configuração de Provedor de Identidade de Terceiros

- O aplicativo 'X' é federado com o Workspace ONE Access.

- O provedor de identidade de terceiros mapeou o valor NameID para userPrincipleName.

Nessa configuração, o e-mail do usuário final não é mapeado para o userPrincipleName dos IDPs de terceiros.

- A política de acesso do Aplicativo X tem uma regra segundo a qual o provedor de identidade de terceiros é usado para autenticar o usuário.

Fluxo de Autenticação do Usuário Final

- O usuário final seleciona o Aplicativo 'X'.

- O Aplicativo 'X' apresenta uma página de logon para que o usuário digite seu endereço de e-mail.

- O Aplicativo 'X' envia o e-mail como uma dica de logon de volta para o Workspace ONE Access.

- Como a opção Enviar valor de Assunto com base no mapeamento de formato NameID está ativada, o Workspace ONE Access aceita o e-mail e localiza o UserPrincipleName desse usuário.

- O Workspace ONE Access envia a solicitação SAML com o UserPrincipleName correspondente que foi mapeado para o IDP de terceiros responsável pela autenticação do usuário final.

- Se você selecionar Atributo SAML, inclua o Formato do Atributo e o Nome do Atributo. Selecione o atributo de usuário no serviço Workspace ONE Access para mapear para o Atributo SAML.

Provisionamento de usuários Just-in-Time Os usuários do provisionamento Just-in-Time são criados e atualizados dinamicamente quando o usuário faz logon, com base nas asserções SAML enviadas pelo provedor de identidade. Consulte Como o provisionamento de usuários just-in-time funciona no Workspace Access. Se você ativar o JIT, digite o diretório e o nome de domínio do diretório JIT. Usuários Selecione os diretórios que incluem os usuários que podem se autenticar usando esse provedor de identidade. Rede Os intervalos de rede existente configurados no serviço são listados. Selecione os intervalos de rede dos usuários, com base nos endereços IP deles, que você pretende direcionar para essa instância de provedor de identidade para autenticação.

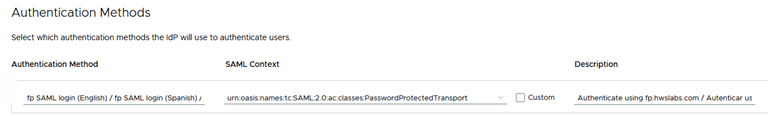

Método de autenticação Na caixa de texto Método de Autenticação, digite o nome do método de autenticação a ser associado a esse provedor de identidade de terceiros. Você pode inserir vários métodos de autenticação para associar ao provedor de identidade de terceiros. Dê a cada método de autenticação um nome amigável que identifique o método de autenticação. Esse é o nome de autenticação configurado na política de acesso. Esse é o nome de autenticação exibido quando os usuários são solicitados a fazer login.

Na caixa de texto Contexto SAML, mapeie o nome do método de autenticação com o contexto de autenticação SAML que é enviado pelo provedor de identidade de terceiros na resposta SAML. No menu suspenso, selecione uma cadeia de caracteres de classe de contexto de autenticação SAML na lista de cadeias de caracteres comumente usadas ou você pode inserir uma cadeia de caracteres personalizada.

Na caixa de texto Descrição, escreva o conteúdo para ajudar o usuário a identificar se ele deve escolher esse método de autenticação. O texto na caixa de texto Descrição é exibido na página de prompt de login Selecionar Autenticação quando esse método de autenticação do provedor de identidade de terceiros é uma opção de escolha de autenticação em uma regra de política de acesso. Consulte Configurar a opção de regras de política de acesso de autenticação.

Este texto não é traduzido automaticamente para os idiomas especificados pelo navegador do usuário final. No entanto, você pode escrever o conteúdo em vários idiomas como uma única entrada na caixa de texto Descrição e a descrição é exibida sob o método de autenticação na página de prompt de login.

Configuração de saída única Quando os usuários fazem logon no Workspace ONE a partir de um provedor de identidade de terceiros (IDP), duas sessões são abertas, uma no provedor de identidade de terceiros e a segunda no provedor de serviços do Identity Manager para o Workspace ONE. O tempo de vida dessas sessões é gerenciado de forma independente. Quando os usuários fazem logoff do Workspace ONE, a sessão do Workspace ONE é fechada, mas a sessão do IDP de terceiros ainda pode ficar aberta. Com base em suas necessidades de segurança, você pode habilitar a saída única e configurar a saída única para sair de ambas as sessões, ou você pode manter a sessão do IDP de terceiros intacta.

Opção de configuração 1

- Você pode habilitar a saída única ao configurar o provedor de identidade de terceiros. Se o provedor de identidade de terceiros for compatível com protocolo de saída única (SLO) baseado em SAML, os usuários serão desconectados de ambas as sessões quando fizerem logoff do portal do Workspace ONE. A caixa de texto Redirecione a URL não é configurada.

- Se o IDP de terceiros não for compatível com logout único baseado em SAML, habilite a saída única e, na caixa de texto Redirecione a URL, designe um URL de endpoint de único logout de IDP. Você também pode adicionar um parâmetro de redirecionamento para anexar à URL que envia usuários para um endpoint específico. Os usuários são redirecionados para essa URL quando eles fazem logoff do portal do Workspace ONE e são desconectados do IDP também.

Opção de configuração 2

- Outra opção de saída única é desconectar os usuários do portal do Workspace ONE e redirecioná-los para uma URL de endpoint personalizado. Habilite a saída única, designe a URL na caixa de texto Redirecione a URL e o parâmetro de redirecionamento do endpoint personalizado. Quando os usuários fazem logoff do portal do Workspace ONE, eles são direcionados para essa página, que pode exibir uma mensagem personalizada. A sessão do IDP de terceiros ainda pode ficar aberta. A URL é inserida como https://<vidm-access-url>/SAAS/auth/federation/slo.

Se a opção Habilitar Single Sign-out não estiver habilitada, a configuração padrão no serviço do Workspace ONE Access será direcionar os usuários de volta para a página de logon do portal do Workspace ONE quando eles fizerem logoff. A sessão do IDP de terceiros ainda pode ficar aberta.

Certificado de assinatura SAML Clique em Metadados do Provedor de Serviços (SP) para ver a URL para URL dos metadados do provedor de serviços SAML do Workspace ONE Access. Copie e salve a URL. Esta URL é configurada quando você edita a declaração SAML no provedor de identidade de terceiros para mapear os usuários do Workspace ONE Access. Nome do host IdP Se a caixa de texto Nome do Host for exibida, insira o nome do host para onde o provedor de identidade é redirecionado para autenticação. Se você estiver usando uma porta não padrão e diferente de 443, poderá definir o nome do host como Nome do Host:Porta. Por exemplo, myco.example.com:8443. - Clique em Adicionar.

O que Fazer Depois

- No console, acesse a página Recursos > Políticas e edite a política de acesso padrão para adicionar uma regra de política a fim de selecionar o nome do método de autenticação SAML como o método de autenticação a ser usado. Consulte Gerenciar Políticas de Acesso no Serviço Workspace ONE Access.

- Edite a configuração do provedor de identidade de terceiros para adicionar a URL do Certificado de Autenticação SAML que você salvou.