Para configurar a Federação do Provedor de Identidade do vCenter Server efetivamente, você deve compreender os fluxos de comunicação que ocorrem.

vCenter Server Fluxo do processo de configuração da federação do provedor de identidade

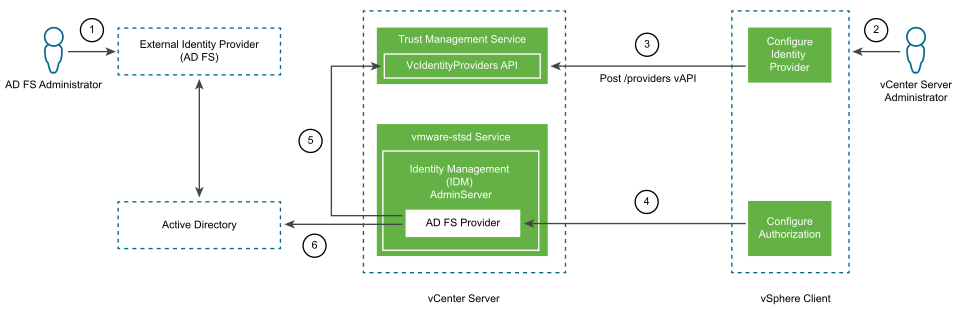

A figura a seguir mostra o fluxo do processo que ocorre ao configurar a Federação do Provedor de Identidade do vCenter Server.

vCenter Server, AD FS e Active Directory interagem da seguinte maneira.

- O administrador do AD FS configura um aplicativo OAuth do AD FS para vCenter Server.

- O administrador do vCenter Server faz login no vCenter Server usando o vSphere Client.

- O administrador do vCenter Server adiciona um provedor de identidade do AD FS a vCenter Server e também insere informações sobre o domínio Active Directory.

vCenter Server precisa dessas informações para fazer uma conexão LDAP com o domínio Active Directory do servidor AD FS. Usando essa conexão, o vCenter Server procura usuários e grupos e os adiciona a vCenter Server grupos locais na próxima etapa. Consulte a seção intitulada "Pesquisando o domínio Active Directory" a seguir para obter mais informações.

- O administrador do vCenter Server configura permissões de autorização em vCenter Server para usuários do AD FS.

- O provedor do AD FS consulta a API VcIdentityProviders para obter as informações de conexão LDAP para a origem do Active Directory.

- O provedor do AD FS procura Active Directory os usuários ou grupos consultados para concluir a configuração de autorização.

Pesquisando o domínio Active Directory

Você configura o AD FS como o provedor de identidade externo no vCenter Server usando o assistente para Configurar o Provedor de Identidade Principal no vSphere Client. Como parte do processo de configuração, você deve inserir informações sobre seu domínio do Active Directory, incluindo informações de nome distinto de usuário e grupo. A configuração do AD FS para autenticação requer essas informações de conexão do Active Directory. Essa conexão é necessária para procurar e mapear Active Directory nomes de usuário e grupos para funções e permissões em vCenter Server, enquanto o AD FS é usado para a autenticação do usuário. Esta etapa do assistente para Configurar o Provedor de Identidade Principal não cria uma origem de identidade Active Directory sobre LDAP. Em vez disso, vCenter Server usa essas informações para estabelecer uma conexão capaz de pesquisa válida com o seu domínio do Active Directory para encontrar usuários e grupos lá.

Considere um exemplo usando as seguintes entradas de nome distinto:

- Nome distinto de base para usuários: cn = Users, dc = corp, dc = local

- Nome distinto de base para grupos: dc = corp, dc = local

- Nome de usuário: cn = Administrator, cn = Users, dc = corp, dc = local

Se o usuário [email protected] for um membro do grupo [email protected], inserir essas informações no assistente permitirá que um administrador do vCenter Server procure e localize o grupo [email protected] e adicione-o ao { vCenter Server Grupo [email protected]. Como resultado, o usuário [email protected] recebe privilégios administrativos no vCenter Server ao fazer login.

vCenter Server também usa esse processo de pesquisa quando você configura permissões globais para Active Directory usuários e grupos. Em ambos os casos, seja configurando permissões globais ou adicionando um usuário ou grupo, você seleciona o domínio inserido para seu provedor de identificação do AD FS no menu suspenso Domínio (Domain) para pesquisar e selecionar usuários e grupos do seu domínio Active Directory.