Você pode realizar diferentes tipos de substituição de certificado, dependendo da política da empresa e dos requisitos do sistema que está configurando. Você pode realizar a substituição do certificado do vSphere Client, usando o utilitário vSphere Certificate Manager ou manualmente usando as CLIs incluídas na sua instalação.

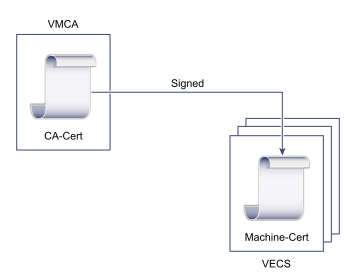

O VMware Certificate Authority (VMCA) está incluído em cada implantação do vCenter Server. A VMCA provisiona cada nó, cada usuário da solução vCenter Server e cada host ESXi com um certificado assinado pela VMCA como a autoridade de certificação.

Você pode substituir os certificados padrão. Para componentes vCenter Server, você pode usar um conjunto de ferramentas de linha de comando incluídas na sua instalação. Você tem várias opções.

Substituindo certificados por certificados assinados pela VMCA

Se o seu certificado VMCA expirar ou você quiser substituí-lo por outros motivos, você poderá usar as CLIs de gerenciamento de certificados para realizar esse processo. Por padrão, o certificado raiz da VMCA expira após 10 anos, e todos os certificados que a VMCA assina expiram quando o certificado raiz expira, ou seja, após no máximo 10 anos.

- Substituir o certificado SSL da máquina pelo certificado VMCA

- Substituir o certificado do usuário da solução pelo certificado VMCA

Para substituição manual do certificado, consulte Substituir certificados assinados pela VMCA existentes por novos certificados assinados pela VMCA usando a CLI.

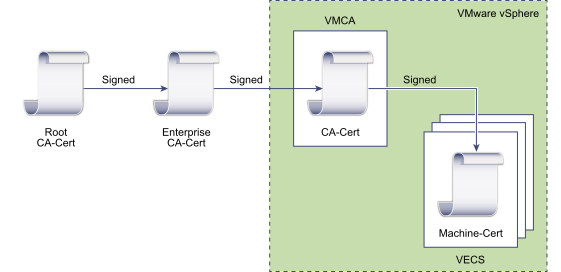

Tornando a VMCA uma autoridade de certificação intermediária

- Substituir o certificado raiz da VMCA pelo certificado de assinatura personalizado e substituir todos os certificados

- Substituir o certificado SSL da máquina pelo certificado VMCA (implantação de modo vinculado aprimorado de vários nós)

- Substituir o certificado do usuário da solução pelo certificado VMCA (implantação de modo vinculado aprimorado de vários nós)

Para substituição manual do certificado, consulte Transformar a VMCA em uma autoridade de certificação intermediária usando a CLI.

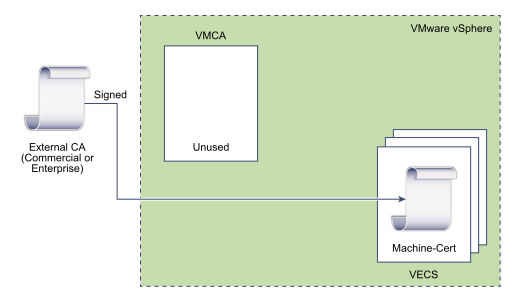

Substituindo certificados assinados pela VMCA por certificados personalizados

Você pode substituir os certificados assinados pela VMCA existentes por certificados personalizados. Se você usar essa abordagem, será responsável por todo o provisionamento e monitoramento de certificados.

- Substituir o certificado SSL da máquina pelo certificado personalizado

- Substituir certificados de usuário de solução por certificados personalizados

Para substituição manual do certificado, consulte Substituir certificados por certificados personalizados usando a CLI.

Você também pode usar o vSphere Client para gerar uma CSR para um certificado SSL de máquina (personalizado) e substituir o certificado depois que a autoridade de certificação o devolver. Consulte Gerar solicitação de assinatura de certificado para o certificado SSL da máquina usando o vSphere Client (certificados personalizados).

Como usar a abordagem híbrida para a implantação de certificados

Na abordagem híbrida, você pode fazer com que a VMCA forneça alguns dos certificados, mas use certificados personalizados para outras partes da sua infraestrutura. Por exemplo, como os certificados de usuário da solução são usados apenas para autenticar para vCenter Single Sign-On, considere fazer com que a VMCA provisione esses certificados. Substitua os certificados SSL da máquina por certificados personalizados para proteger todo o tráfego SSL.

A política da empresa geralmente não permite CAs intermediárias. Para esses casos, a implantação híbrida é uma boa solução. Ele minimiza o número de certificados a serem substituídos e protege todo o tráfego. A implantação híbrida deixa apenas o tráfego interno, ou seja, o tráfego do usuário da solução, para usar os certificados padrão assinados pela VMCA.

Para obter mais informações, consulte a postagem do blog intitulada Passo a passo do novo produto - Substituição de certificado SSL híbrido vSphere em http://vmware.com/go/hybridvmca.

ESXi Substituição do certificado

Para hosts ESXi, você pode alterar o comportamento de provisionamento de certificado do vSphere Client. Consulte a documentação do vSphere Segurança para obter detalhes.

| Opção | Descrição |

|---|---|

| Modo VMware Certificate Authority (padrão) | Quando você renova certificados do vSphere Client, a VMCA emite os certificados para os hosts. Se você tiver alterado o certificado raiz da VMCA para incluir uma cadeia de certificados, os certificados de host incluirão a cadeia completa. |

| Modo de autoridade de certificação personalizada | Permite atualizar e usar certificados manualmente que não são assinados ou emitidos pela VMCA. |

| Modo de impressão digital | Pode ser usado para reter certificados do 5.5 durante a atualização. Use esse modo apenas temporariamente em situações de depuração. |