A rede pode ser uma das partes mais vulneráveis de qualquer sistema. Sua rede de máquina virtual requer tanta proteção quanto sua rede física. O uso de VLANs pode melhorar a segurança da rede em seu ambiente.

As VLANs são um esquema de rede padrão IEEE com métodos de marcação específicos que permitem o roteamento de pacotes apenas para as portas que fazem parte da VLAN. Quando configuradas corretamente, as VLANs fornecem um meio confiável para você proteger um conjunto de máquinas virtuais contra invasões acidentais ou maliciosas.

As VLANs permitem segmentar uma rede física para que duas máquinas na rede não possam transmitir pacotes de um lado para o outro, a menos que façam parte da mesma VLAN. Por exemplo, os registros contábeis e as transações estão entre as informações internas mais confidenciais de uma empresa. Em uma empresa cujos funcionários de vendas, expedição e contabilidade usam máquinas virtuais na mesma rede física, você pode proteger as máquinas virtuais do departamento de contabilidade configurando VLANs.

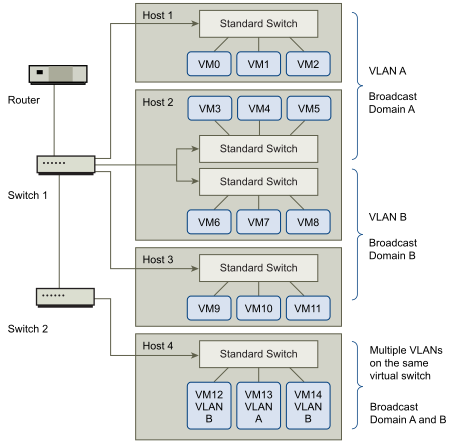

Nessa configuração, todos os funcionários do departamento de contabilidade usam máquinas virtuais na VLAN A e os funcionários de vendas usam máquinas virtuais na VLAN B.

O roteador encaminha os pacotes que contêm dados de contabilidade para os switches. Esses pacotes são marcados para distribuição somente para a VLAN A. Portanto, os dados são confinados ao Domínio de Difusão A e não podem ser roteados para o Domínio de Difusão B, a menos que o roteador esteja configurado para isso.

Essa configuração de VLAN impede que a força de vendas intercepte pacotes destinados ao departamento de contabilidade. Isso também impede que o departamento de contabilidade receba pacotes destinados ao grupo de vendas. As máquinas virtuais atendidas por um único comutador virtual podem estar em diferentes VLANs.

Considerações de segurança para VLANs

A maneira como você configura VLANs para proteger partes de uma rede depende de fatores como o sistema operacional convidado e a maneira como o equipamento de rede está configurado.

O ESXi apresenta uma implementação completa de VLAN compatível com IEEE 802.1q. VMware não pode fazer recomendações específicas sobre como configurar VLANs, mas há fatores a serem considerados ao usar uma implantação de VLAN como parte de sua política de aplicação de segurança.

VLANs seguras

Os administradores têm várias opções para proteger as VLANs em seu ambiente vSphere.