Uma máquina virtual clonada e criptografada é criptografada com as mesmas chaves, a menos que você as altere. Para alterar chaves, você pode usar o vSphere Client, o PowerCLI ou a API. Se você usar o PowerCLI ou a API, poderá clonar a máquina virtual criptografada e alterar as chaves em uma etapa.

Você pode realizar as seguintes operações durante a clonagem.

- Crie uma máquina virtual criptografada a partir de uma máquina virtual não criptografada ou de uma máquina virtual de modelo.

- Crie uma máquina virtual descriptografada a partir de uma máquina virtual criptografada ou de uma máquina virtual de modelo.

- Recriptografe a máquina virtual de destino com chaves diferentes daquelas da máquina virtual de origem.

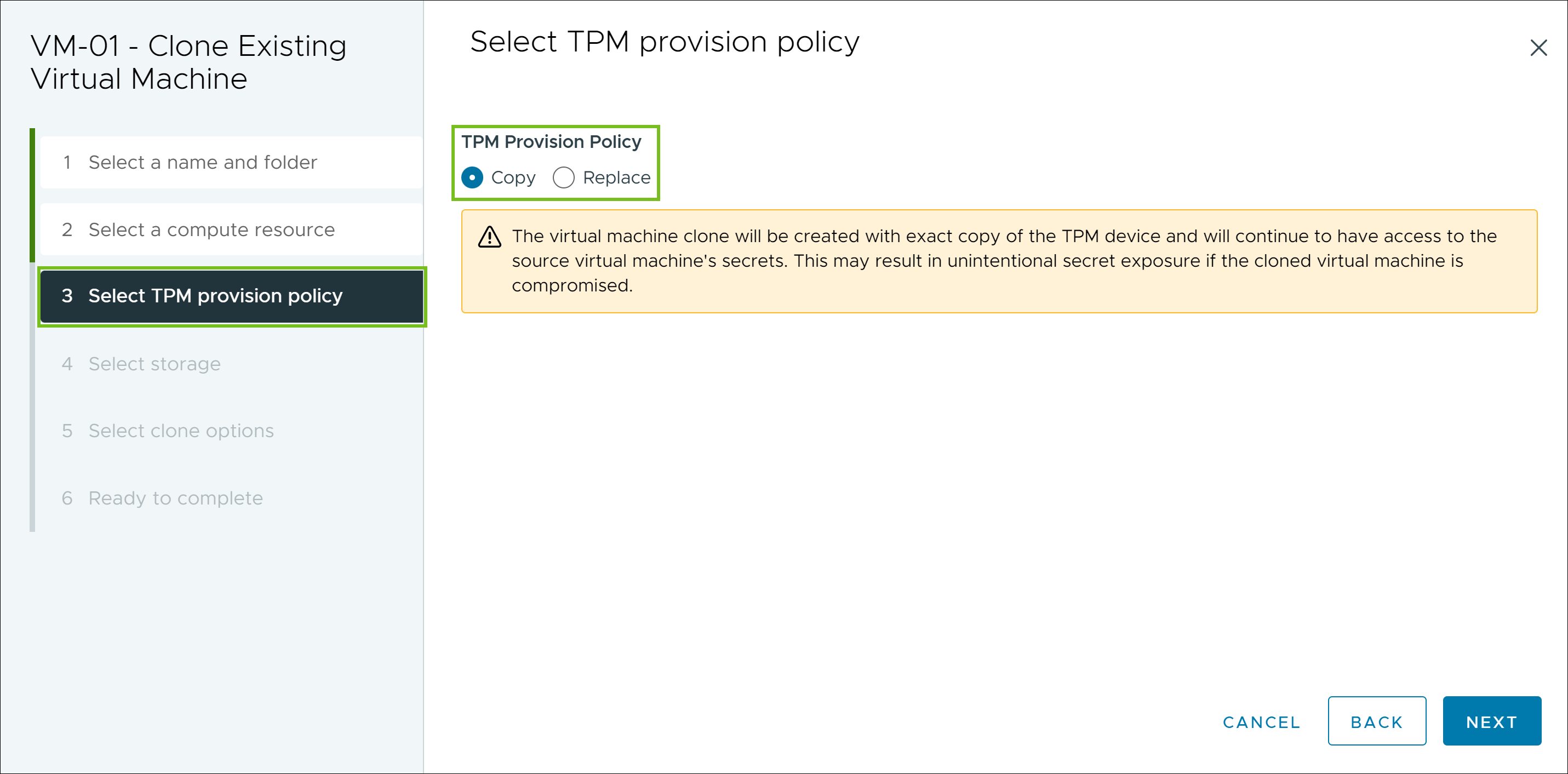

- No vSphere 8.0 e posterior, selecionar a opção Substituir (Replace) para uma máquina virtual com um vTPM começa com um novo vTPM em branco, que obtém seus próprios segredos e identidade.

Você pode criar uma máquina virtual de clone instantâneo a partir de uma máquina virtual criptografada com o cuidado de que o clone instantâneo compartilha a mesma chave com a máquina virtual de origem. Não é possível criptografar novamente chaves na máquina virtual de origem ou de clone instantâneo.

Para usar a API para clonar máquinas criptografadas, consulte vSphere Web Services SDKGuia de programação.

Pré-requisitos

- Um provedor de chaves deve ser configurado e habilitado.

- Crie uma política de armazenamento de criptografia ou use o exemplo em pacote, Política de Criptografia de VM.

- Privilégios necessários (aplica-se a todos os principais provedores):

- Se o modo de criptografia do host não estiver ativado, você também deverá ter privilégios .