PowerShell 脚本可在您的环境中准备所有配置设置。当您通过运行 PowerShell 脚本来部署 Unified Access Gateway 时,该解决方案会在第一次系统引导时为生产做好准备。

重要说明: 在 PowerShell 部署中,您可以在 INI 文件中提供所有设置,以便

Unified Access Gateway 实例在引导后可直接用于生产。如果您不想在部署后更改任何设置,则无需提供管理 UI 密码。

但是,如果在部署过程中未提供管理 UI 密码,则管理 UI 和 API 都将不可用。

注:

- 如果在部署时未提供管理 UI 密码,则以后将无法通过添加用户来启用对管理 UI 或 API 的访问权限。如果您想要添加管理 UI 用户,则必须使用有效的密码重新部署 Unified Access Gateway 实例。

-

Unified Access Gateway 3.5 及更高版本包含一个可选的

sshEnabledINI 属性。PowerShell INI 文件中[General]部分的sshEnabled=true设置会自动在部署的设备上启用ssh访问。VMware 通常建议不要在 Unified Access Gateway 上启用ssh,某些特定情况及可以限制访问的情况除外。此功能主要适用于备用控制台访问不可用的 Amazon AWS EC2 部署。注: 有关 Amazon AWS EC2 的详细信息,请参阅 Unified Access Gateway PowerShell 到 Amazon Web Services 的部署。如果

sshEnabled=true未指定或设置为false,则不会启用ssh。对于 vSphere、Hyper-V 或 Microsoft Azure 部署,通常不需要在 Unified Access Gateway 上启用

ssh访问,因为在这些平台中可以使用控制台访问。如果 Amazon AWS EC2 部署需要 root 控制台访问,则设置sshEnabled=true。如果启用ssh,必须在防火墙或安全组中将 TCP 端口 22 访问限制为单个管理员的源 IP 地址。EC2 支持在与 Unified Access Gateway 网络接口关联的 EC2 安全组中实施此限制。

前提条件

- 如果是 Hyper-V 部署并且要使用静态 IP 来升级 Unified Access Gateway,请在部署新的 Unified Access Gateway 实例之前删除旧设备。

- 验证满足使用此脚本的相应系统要求。

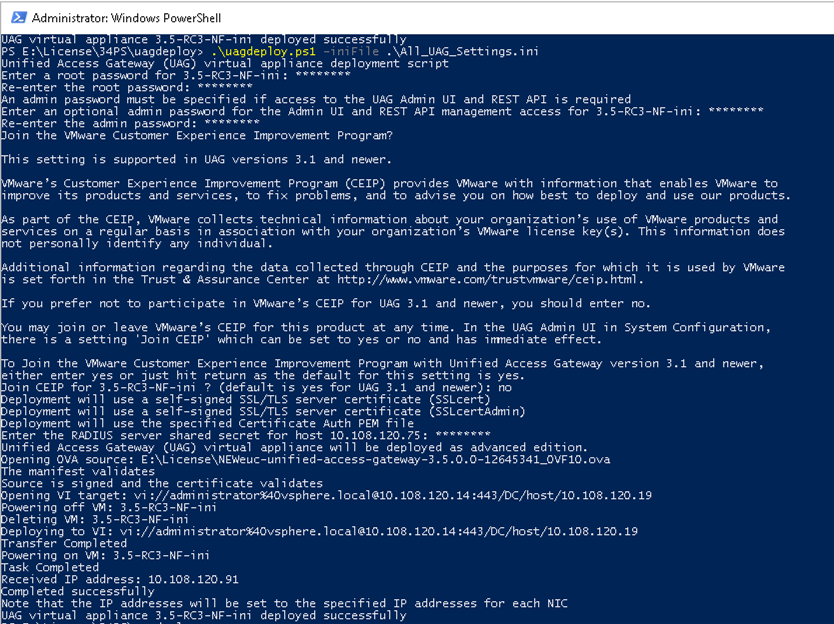

以下是可来于在您的环境中部署 Unified Access Gateway 的示例脚本。

图 1. PowerShell 示例脚本

过程

结果

下一步做什么

如果要在保留现有设置的同时升级

Unified Access Gateway,请编辑

.ini 文件以将源引用更改为新版本,然后重新运行

.ini 文件:

uagdeploy.ps1 uag1.ini。此过程最多可能需要 3 分钟的时间。

[General] name=UAG1 source=C:\temp\euc-unified-access-gateway-3.2.1-7766089_OVF10.ova

如果要在没有服务中断的情况下进行升级,请参阅零停机时间升级。