NSX Advanced Load Balancer 控制器 提供了多个选项,以将管理控制台集成到企业环境以进行身份验证管理。安全断言标记语言 (SAML) 是提供的选项之一。SAML 支持与 VMware Workspace ONE 集成在一起,并在管理员登录时利用应用程序目录、网络访问限制和递增身份验证。

必备条件

在启动配置之前,请完成以下必备任务:

为 NSX Advanced Load Balancer 控制器 配置 DNS 记录。它将用于在登录到系统时使用的完全限定域名 (FQDN)。

获取 Workspace ONE Access IDP 元数据。

按照以下步骤下载 idp.xml 文件:

登录到 Workspace ONE Access 管理员控制台。

导航到。

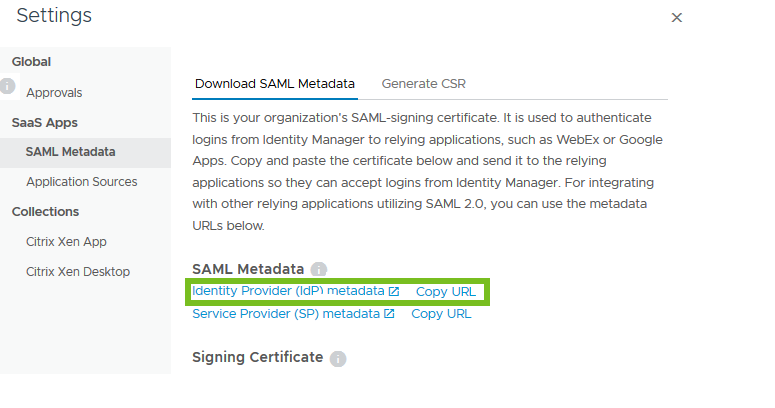

单击 SaaS 应用程序下的 SAML 元数据。

-

在 下载 SAML 元数据选项卡中,单击 身份提供程序 (IdP) 元数据旁边的 复制 URL。

使用文本编辑器打开 idp.xml 文件。

在 NSX Advanced Load Balancer 中配置 SAML

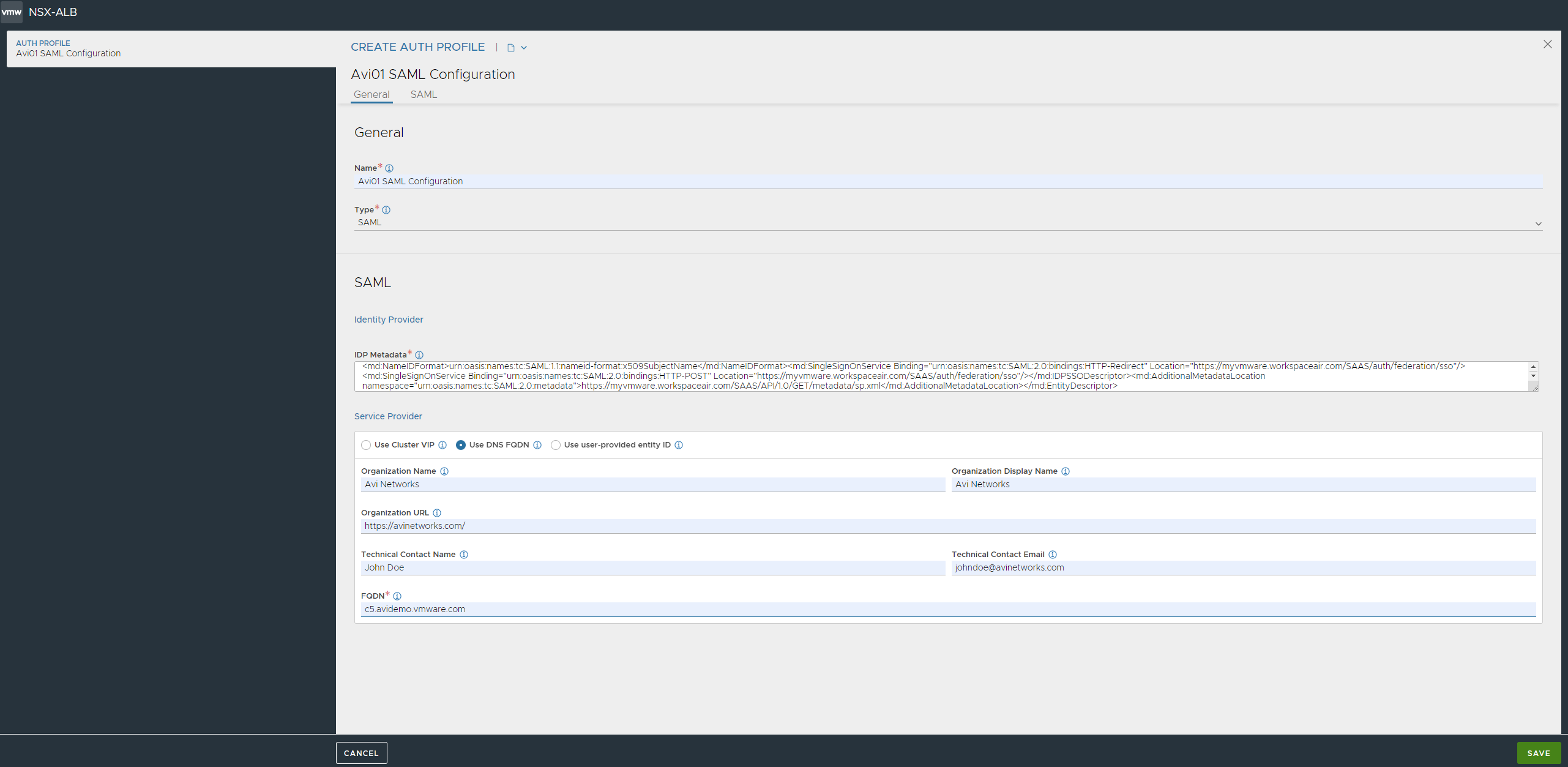

要在 NSX Advanced Load Balancer 控制器上配置身份验证配置文件以支持 SAML,请执行以下步骤:

使用 admin 凭据登录到 NSX Advanced Load Balancer 控制器。

导航到。

输入身份验证配置文件的名称。

选择 SAML 作为身份验证配置文件的类型。

复制 idp.xml 文件的内容,并将其粘贴到 IDP 元数据字段中。

在“服务提供程序”下,选择使用 DNS FQDN。

根据需要,输入服务提供程序组织详细信息。

输入要用于 SAML 配置的 FQDN。

单击保存。

收集服务提供程序元数据

NSX Advanced Load Balancer 不会生成可导入到 Workspace ONE Access 的 xml 文件。因此,必须手动输入元数据。收集以下详细信息:

实体 ID

SSO URL

签名证书

从验证服务提供程序设置屏幕中获取实体 ID 和 SSO URL,如下所示。

导航到。

-

找到创建的身份验证配置文件,然后单击 验证图标。

-

验证服务提供程序设置屏幕中显示了 实体 ID 和 单点登录 URL。复制这些信息并将其粘贴到文本编辑器中。

从“SSL/TLS 证书”中获取签名证书,如下所示。

从 NSX Advanced Load Balancer UI 中,导航到。

-

找到

System-Default-Portal-Cert,然后单击 导出图标。

-

从 导出证书屏幕中,单击 复制到剪贴板以复制 密钥和 证书。

将详细信息粘贴到文本编辑器中。

单击完成。

在 Workspace ONE Access 中配置 NSX Advanced Load Balancer 目录项

在 NSX Advanced Load Balancer 控制器 中创建 SAML 配置文件后,可以创建 Workspace ONE 目录条目。

要创建 Workspace ONE 目录条目,请执行以下操作:

登录到 Workspace ONE Access 管理员控制台。

导航到目录选项卡。

单击新建。

在新建 SaaS 应用程序屏幕中,为应用程序目录中的新 NSX Advanced Load Balancer 条目输入名称。

-

在 定义选项卡下,如果有要使用的图标,请单击 选择文件,上载应用程序图标,然后单击 下一步以查看 配置选项卡。

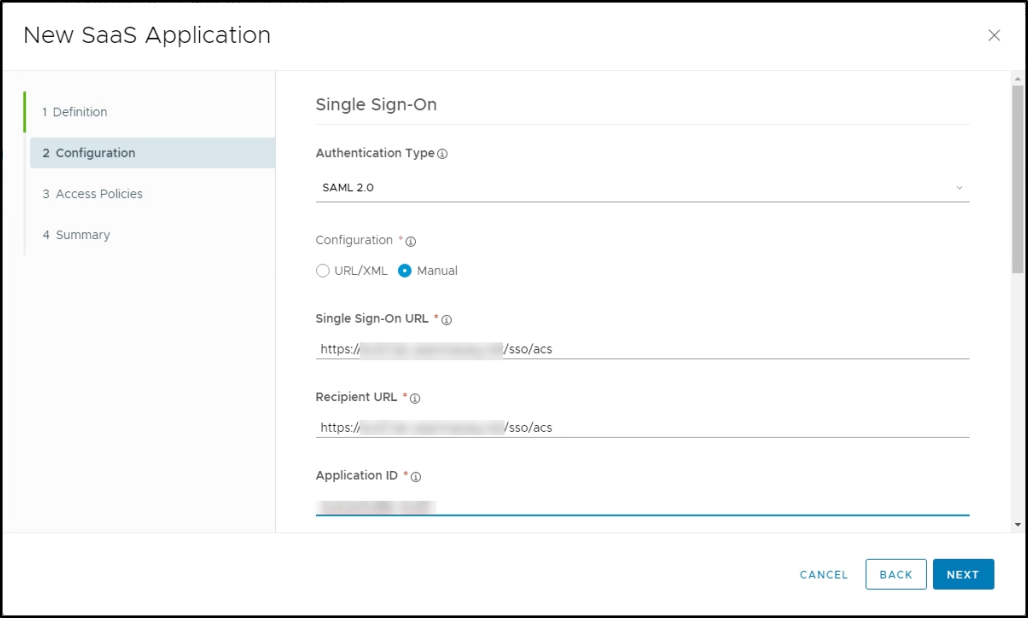

在配置选项卡中,输入所需的详细信息,如下所示:

新建 SaaS 应用程序屏幕中的 配置选项卡如下所示。字段

描述

单点登录 URL

使用从 NSX Advanced Load Balancer 的验证服务提供程序设置屏幕中复制的单点登录 URL。

接收者 URL

使用单点登录 URL。

应用程序 ID

使用从 NSX Advanced Load Balancer 的验证服务提供程序设置屏幕中复制的实体 ID。

用户名格式

未指定。

用户名值

${user.email}。

中继状态 URL

设备的 FQDN 或 IP 地址。

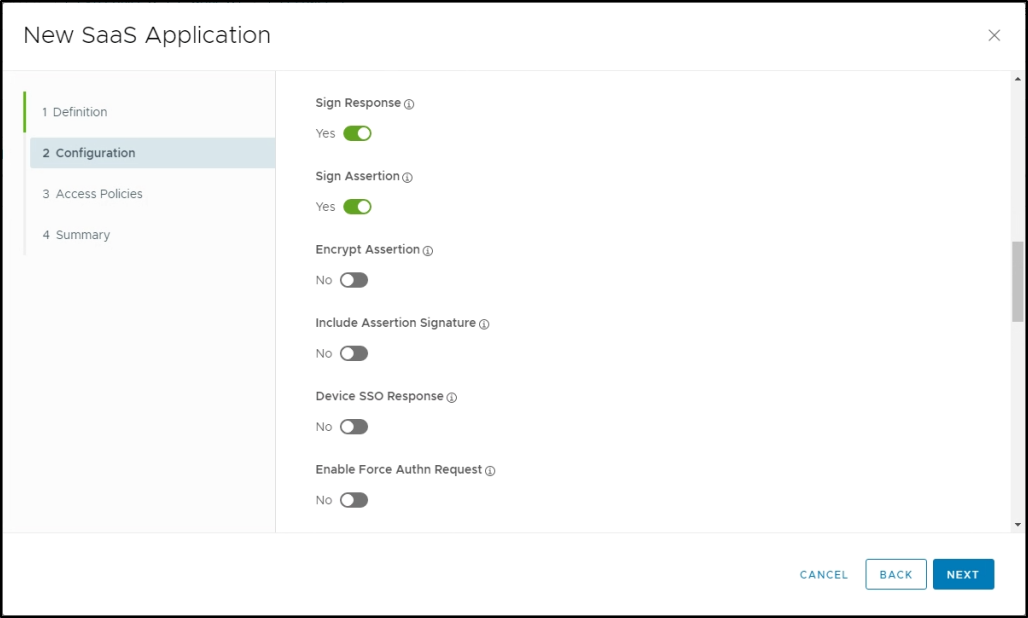

单击高级属性并配置属性,如下所示:

复制 System-Default-Portal-Cert 证书的值,并将其粘贴到请求签名字段中。

输入设备的 FQDN 或 IP 地址以作为应用程序登录 URL。这会启用 SP 启动的登录工作流。

单击“下一步”,以选择要用于该应用程序的访问策略。这决定了用于应用程序身份验证和访问的规则。

单击下一步,以查看配置摘要。

单击保存并分配,然后选择将有权访问该应用程序的用户或组以及部署类型。

单击保存。