如果支持迁移拓扑,则可以使用 NSX-V (vRA) 来迁移 vRealize Automation 环境。

- 未启用服务的按需路由网络

- 启用 DHCP 服务器的按需路由网络

- 按需专用网络(独立网络)

- 按需安全组

- 仅启用 NAT 的按需出站网络

- 启用 DHCP、NAT、单臂负载均衡器的按需出站网络

- 启用 DHCP、NAT、内嵌负载均衡器的按需出站网络

- 启用 DHCP、NAT、单臂负载均衡器、内嵌负载均衡器的按需出站网络

- 现有网络上的按需单臂负载均衡器

- 具有负载均衡器的按需安全组或现有安全组

- 现有安全组

- 现有网络(逻辑交换机、VLAN 分布式虚拟端口组)

- 现有安全组

- 分布式逻辑路由器 (DLR)

您在集成环境中使用的 vRA 版本必须支持以下提到的拓扑。有关 vRA 支持迁移的拓扑的信息,请参见有关将 NSX-V 迁移到 NSX-T 的 vRealize 文档。

在 NSX-V 中,Edge 防火墙规则的默认操作是拒绝所有流量,然后 vRA 在 Edge 上添加特定的规则以允许其配置的服务的流量。但是,在 NSX-T 中,网关上的默认行为是允许所有流量。

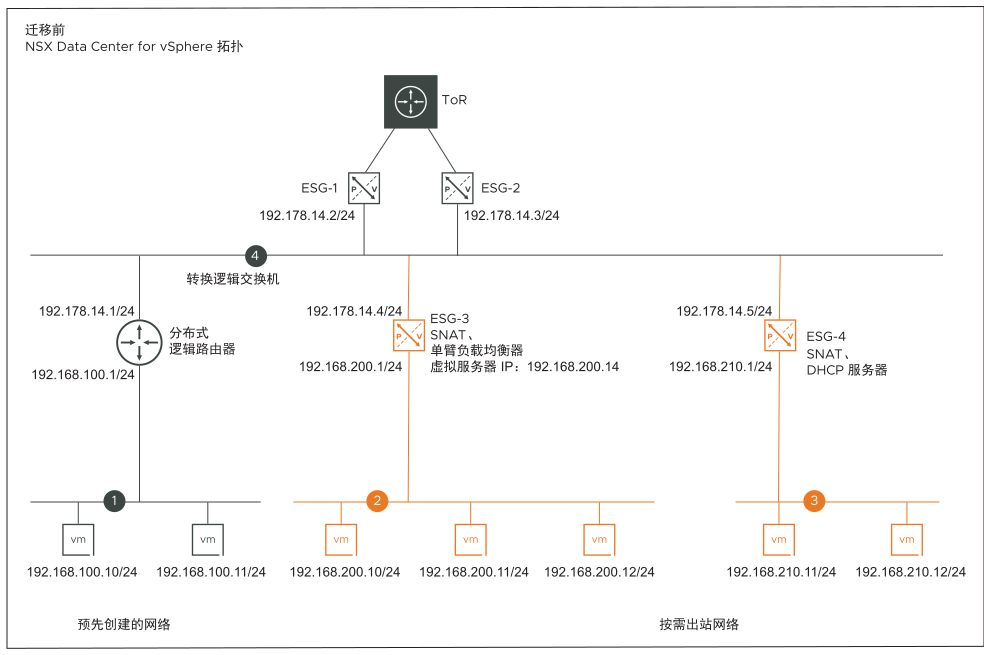

- 迁移前拓扑

-

在

NSX-V 中预创建的或现有的对象将显示为深灰色。

NSX-V 中预创建的拓扑可以匹配支持迁移的以下四个

NSX-V 拓扑之一:

- 具有高可用性和 L4-L7 服务的 ESG(拓扑 1)

- 不具有 L4-L7 服务的 ESG(拓扑 2)

- 在第二级 ESG 上具有 L4-L7 服务的两级 ESG(拓扑 3)

- 单臂负载均衡器(拓扑 4)

有关这些受支持拓扑的详细信息,请参见支持进行端到端迁移的固定拓扑。

以橙色显示的按需路由网络、出站网络和和专用网络表示在 vRealize Automation 中创建的资源。

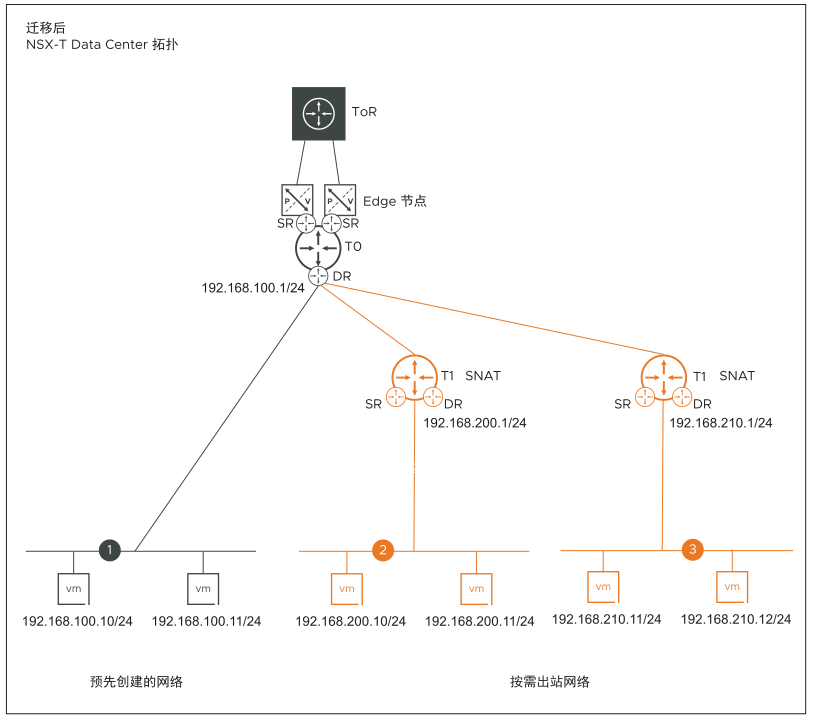

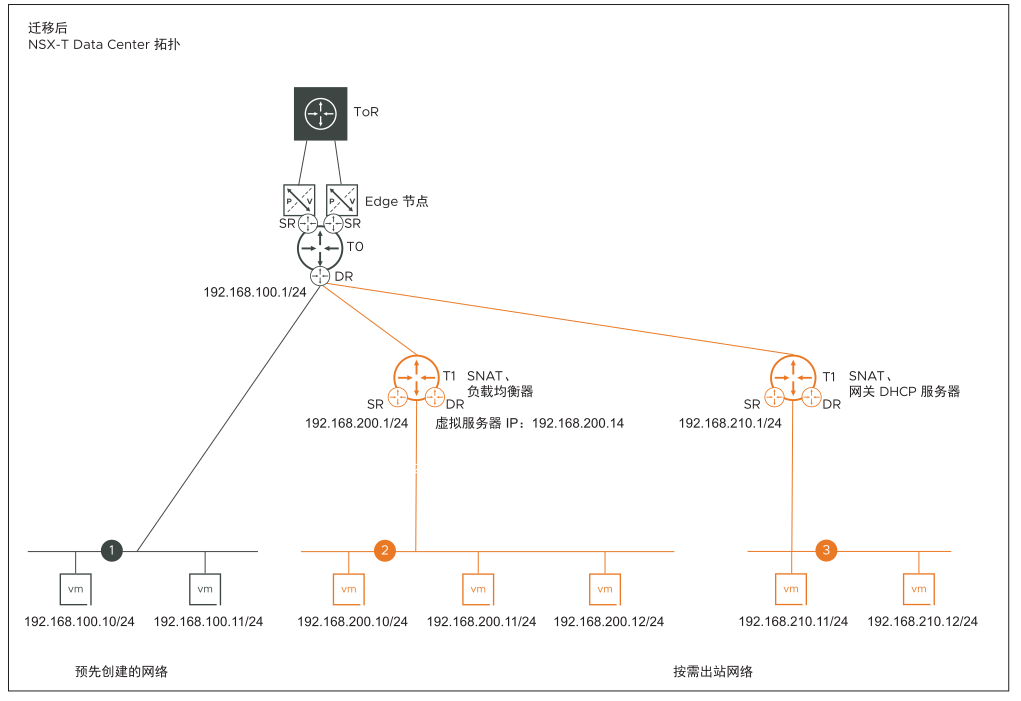

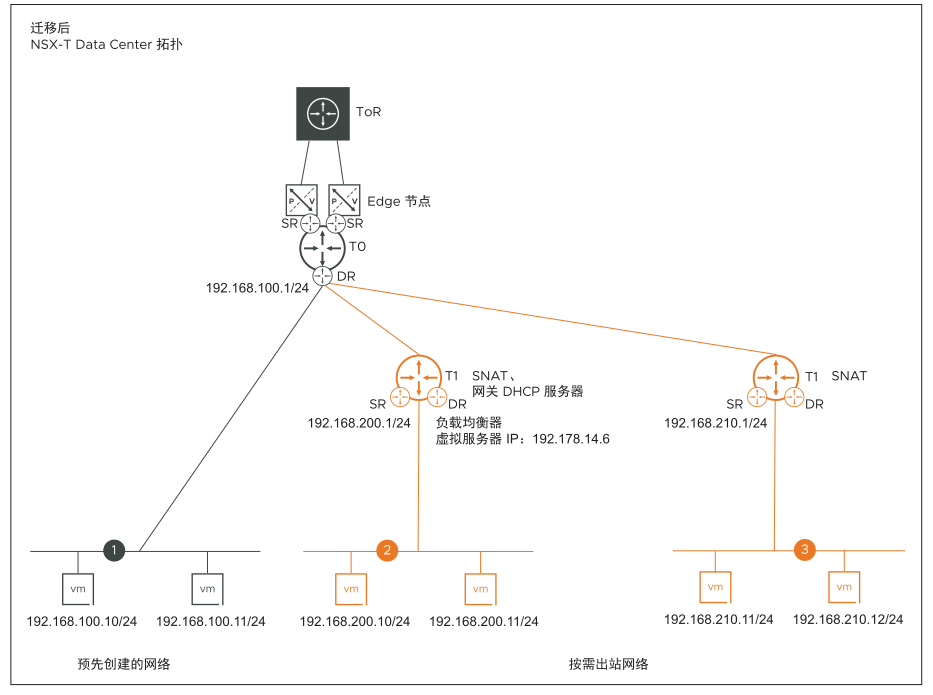

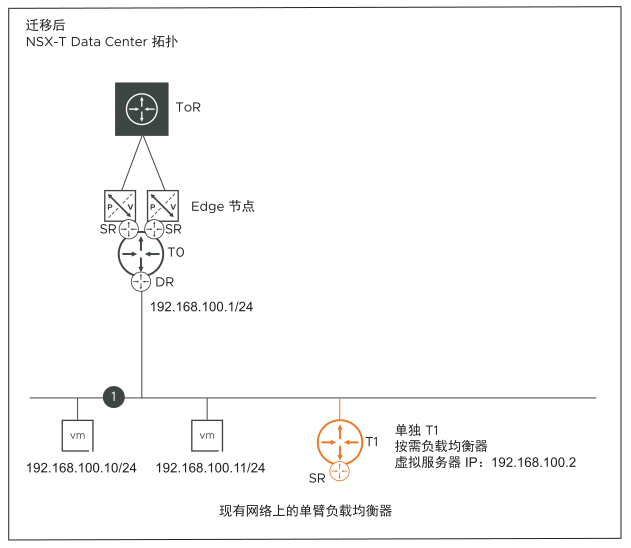

- 迁移后拓扑

- NSX-V 拓扑中的现有或预先创建的对象会映射到以深灰色表示的 NSX-T 对象。在 vRealize Automation 中创建的按需资源会映射到以橙色表示的 NSX-T 对象。

- 在所有支持的拓扑中,vRealize Automation 不会创建分布式逻辑路由器 (DLR) 或北向 Edge 服务网关 (ESG)。vRealize Automation 只能在其网络配置文件中使用现有 DLR,并将其用于创建按需路由网络。

- 在所有支持的拓扑中,在北向 Edge 服务网关和物理 ToR 交换机都之间支持 BGP 和 OSPF。

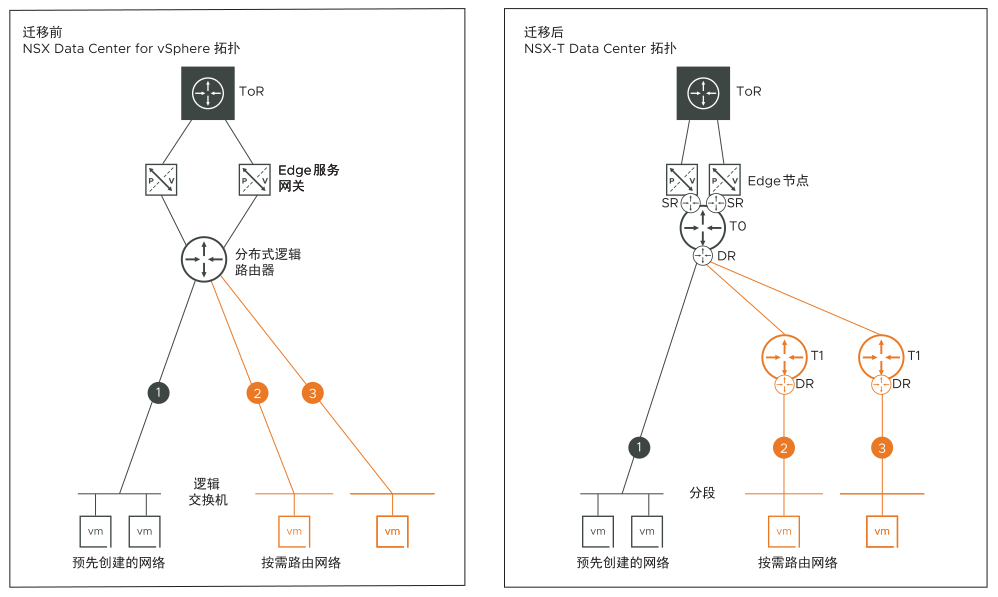

未启用服务的按需路由网络(拓扑 A)

- vRealize Automation 中创建的逻辑交换机连接到 NSX-V 中的现有分布式逻辑路由器。

- 使用 vRealize Automation 创建的工作负载虚拟机连接到在 vRealize Automation 中创建的逻辑交换机。

- 将为连接到分布式逻辑路由器的每个 vRealize Automation 创建的逻辑交换机创建 Tier-1 网关。

- 分布式逻辑路由器的下行链路接口将映射到 Tier-1 网关上的下行链路接口。

- 为每个 vRealize Automation 创建的逻辑交换机创建一个 NSX-T 分段。

- 在 vRealize Automation 中创建的工作负载虚拟机将连接到 NSX-T 分段。

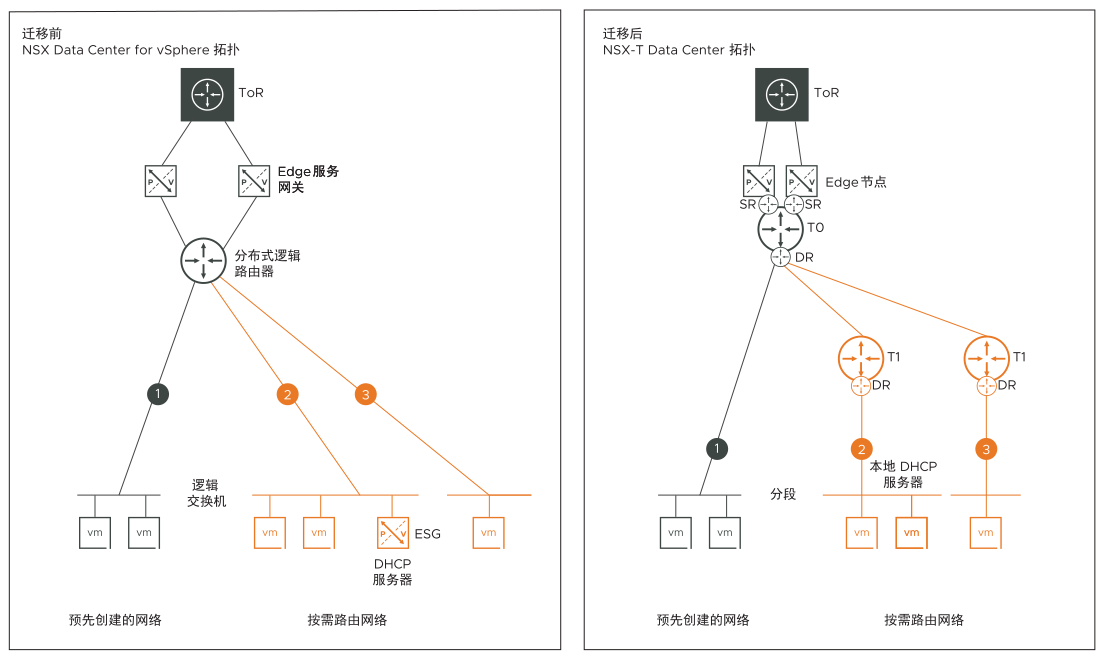

仅启用 DHCP 服务器的按需路由网络(拓扑 B)

- vRealize Automation 中创建的逻辑交换机连接到 NSX-V 中的现有分布式逻辑路由器。

- 将使用 vRealize Automation 创建具有 DHCP 服务器配置的 Edge 服务网关。

- 将 Edge 服务网关连接到 vRealize Automation 创建的逻辑交换机。

- 将为连接到分布式逻辑路由器的每个 vRealize Automation 创建的逻辑交换机创建 Tier-1 网关。

- 分布式逻辑路由器的下行链路接口将映射到 Tier-1 网关上的下行链路接口。

- 为每个 vRealize Automation 创建的逻辑交换机创建一个 NSX-T 分段。

- 在 vRealize Automation 中创建的工作负载虚拟机将连接到 NSX-T 分段。

- 将 Edge 服务网关上的 DHCP 服务器配置迁移到 NSX-T 分段上的本地 DHCP 服务器配置。

- 连接到 vRealize Automation 创建的逻辑交换机的工作负载虚拟机的 DHCP 租约会迁移到 NSX-T。

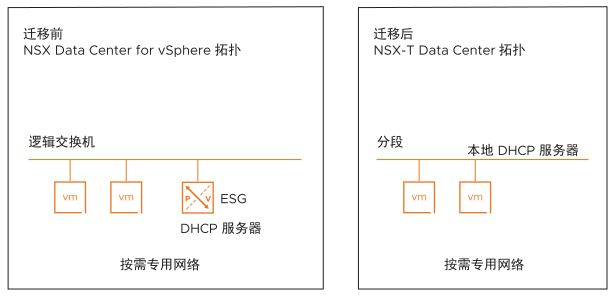

按需专用网络(拓扑 C)

- 将在 vRealize Automation 中创建工作负载虚拟机,并将其连接到 vRealize Automation 创建的逻辑交换机。

- 可选:在 vRealize Automation 中创建 Edge 服务网关,并在此 ESG 上配置 DHCP 服务器。ESG 将连接到 vRealize Automation 创建的逻辑交换机。

- 为每个 vRealize Automation 创建的逻辑交换机创建一个 NSX-T 分段。

- 将在 vRealize Automation 中创建的工作负载虚拟机连接到 NSX-T 分段。

- 在 NSX-T 分段上配置本地 DHCP 服务器。

按需安全组(拓扑 D)

- 仅将虚拟机 vNIC 作为静态成员添加。

- 添加安全策略。

- 在安全策略中添加防火墙规则。此规则可以包含 IP 地址和应用程序的组合,可以包含或不包含端口和协议的组合。

- 将安全策略应用于 vRealize Automation 创建的安全组。

如果 vRealize Automation 创建的安全策略中的防火墙规则包含 IP 地址,vRealize Automation 会创建一个 IP 集。如果该规则包含端口和协议组合,vRealize Automation 会在防火墙规则中创建所需的应用程序。

- NSX-V 防火墙规则中不包含端口和协议组合的 L7 应用程序将映射到 NSX-T 防火墙规则中的单个上下文配置文件。

- NSX-V 防火墙规则中包含端口和协议组合的 L7 应用程序将映射到 NSX-T 防火墙规则中的单个上下文配置文件和 L4 服务。

现有安全组(拓扑 E)

在此拓扑中,vRealize Automation 可在 NSX-V 环境中使用或引用现有或预先创建的安全组。但是,现有安全组中支持的功能会受到限制。使用 vRealize Automation,您只能将工作负载虚拟机的 vNIC 作为静态成员添加到现有安全组中。您无法在 vRealize Automation 中创建分布式防火墙规则,也无法将其应用于现有的安全组。

迁移后,NSX-V 中的安全组将映射到 NSX-T 中的组。不支持将通过 vRealize Automation 创建的安全标记迁移到 NSX-T。如果已将预先创建的 NSX-V 安全标记分配给工作负载虚拟机,则这些标记将迁移到 NSX-T,但 vRealize Automation 中不会更新此信息。

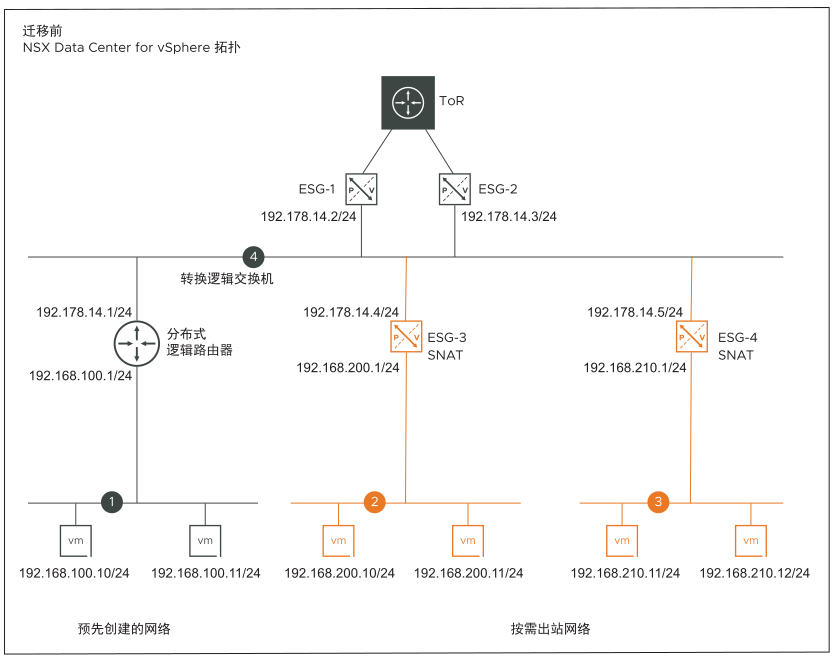

仅启用 NAT 的按需出站网络(拓扑 F)

- 使用 vRealize Automation 创建了按需出站网络(逻辑交换机)。例如,迁移前拓扑中的网络 2 和 3 表示按需出站网络。

- vRealize Automation 创建的 Edge 服务网关(ESG-3 和 ESG-4)的上行链路接口连接到现有的转换逻辑交换机 (192.178.14.0/24)。

- vRealize Automation 在按需出站网络上创建的虚拟机具有静态 IP 地址。

- 使用 vRealize Automation 创建了网络地址转换 (Network Address Translation, NAT) 规则。在 ESG-3 和 ESG-4 的上行链路接口上配置了 SNAT 操作。SNAT 规则仅允许从出站网络上的虚拟机到公用网络上的外部客户端的出站流量。在 vRealize Automation 创建的 SNAT 规则上不支持端口转发。

示例:ESG-3 和 ESG-4 上的 NAT 规则配置。

ESG-3 ESG-4 原始

操作:SNAT

应用于:vNIC(上行链路接口)

协议:任意

源 IP 范围:192.168.200.1-192.168.200.14

源端口:任意

目标 IP 范围:任意

目标端口:任意

原始

操作:SNAT

应用于:vNIC(上行链路接口)

协议:任意

源 IP 范围:192.168.210.1-192.168.210.14

源端口:任意

目标 IP 范围:任意

目标端口:任意

转换后

IP 地址:192.178.14.4

端口范围:任意

转换后

IP 地址:192.178.14.5

端口范围:任意

- 对于由 vRealize Automation 创建并连接到 ESG 的每个出站网络,将会创建一个 Tier-1 网关,并将一个 NSX-T 覆盖网络分段连接到该 Tier-1 网关的下行链路。

- 在 Tier-1 网关上配置了具有 SNAT 操作的 NAT 规则。这些 SNAT 规则具有与 vRealize Automation 创建的 ESG 上的 SNAT 规则相同的配置。

- 在创建 Tier-0 网关的同一 Edge 集群中创建了 Tier-1 网关。

启用 DHCP、NAT、单臂负载均衡器的按需出站网络(拓扑 G)

- 使用 vRealize Automation 创建了按需出站网络(逻辑交换机)。例如,迁移前拓扑图中的网络 2 和 3 表示按需出站网络。

- vRealize Automation 创建的 Edge 服务网关(ESG-3 和 ESG-4)的上行链路接口连接到 NSX-V 中的现有转换逻辑交换机(例如 192.178.14.0/24)。

- ESG-3 配置了单臂负载均衡器和 NAT 规则(SNAT 操作)。

- ESG-4 配置了 DHCP 服务器和 NAT 规则(SNAT 操作)。

- vRealize Automation 在按需出站网络 2 上创建的虚拟机具有静态 IP 地址。

- DHCP 服务器为 vRealize Automation 在出站网络 3 上创建的工作负载虚拟机分配了 IP 地址。

- 使用 vRealize Automation 创建了网络地址转换 (Network Address Translation, NAT) 规则。在 ESG-3 和 ESG-4 的上行链路接口上配置了 SNAT 操作。SNAT 规则仅允许从出站网络上的虚拟机到公用网络上的外部客户端的出站流量。

示例:ESG-3 和 ESG-4 上的 NAT 规则配置。

ESG-3 ESG-4 原始

操作:SNAT

应用于:vNIC(上行链路接口)

协议:任意

源 IP 范围:192.168.200.1-192.168.200.14

源端口:任意

目标 IP 范围:任意

目标端口:任意

原始

操作:SNAT

应用于:vNIC(上行链路接口)

协议:任意

源 IP 范围:192.168.210.1-192.168.210.14

源端口:任意

目标 IP 范围:任意

目标端口:任意

转换后

IP 地址:192.178.14.4

端口范围:任意

转换后

IP 地址:192.178.14.5

端口范围:任意

- 示例:ESG-3 上的单臂负载均衡器配置:

- 虚拟服务器 IP:192.168.200.14

- 默认池:Pool-1

- Pool-1 具有三个虚拟机:192.168.200.10/24、192.168.200.11/24、192.168.200.12/24

此处未列出其他负载均衡器配置设置,因为它们在该迁移示例中并不重要。

- 示例:ESG-3 的内部接口配置了两个 IP 地址:主 IP 地址和辅助 IP 地址。

- 主 IP 地址:192.168.200.1/24。它将出站网络连接到 ESG-3 的下行链路(内部)接口。

- 辅助 IP 地址:192.168.200.14/24。它用作虚拟服务器 IP。

如有必要,您可以在 ESG-3 的内部接口上配置单个 IP 地址。在这种情况下,虚拟服务器 IP 与主 IP 地址相同。

- 示例:ESG-4 上的 DHCP 服务器配置:

- DHCP 池范围:192.168.210.20-192.168.210.40

- 默认网关:192.168.210.1

此处未列出其他 DHCP 服务器设置,因为它们在该迁移示例中并不重要。

- 对于由 vRealize Automation 创建并连接到 ESG 的每个出站网络,将会创建一个 Tier-1 网关,并将一个 NSX-T 覆盖网络分段连接到该 Tier-1 网关的下行链路。

- 在 Tier-1 网关上配置了具有 SNAT 操作的 NAT 规则。这些 SNAT 规则具有与 vRealize Automation 创建的 ESG 上的 SNAT 规则相同的配置。

- 在创建 Tier-0 网关的同一 Edge 集群中创建了 Tier-1 网关。

- ESG-3 上的负载均衡器服务配置迁移到 Tier-1 网关上的负载均衡器服务配置。该 Tier-1 网关连接到下行链路上的 NSX-T 覆盖网络分段 2。

- ESG-4 上的 DHCP 服务配置迁移到 Tier-1 网关上的网关 DHCP 服务器配置。该 Tier-1 网关连接到下行链路上的 NSX-T 覆盖网络分段 3。

迁移协调器使用默认 DHCP 服务器 IP 地址在 NSX-T 中配置网关 DHCP 服务器。如有必要,您可以在迁移的解决配置步骤中输入不同的服务器 IP 地址。请按照迁移协调器 UI 的提交输入页面上显示的说明指定不同的服务器 IP 地址。

- 在 NSX-V 中,租约时间是在 DHCP IP 池级别配置的,而在 NSX-T 中,租约时间是在每个分段级别配置的。如果 NSX-V 网络上的 DHCP 服务配置了多个 DHCP IP 池,迁移协调器将从所有 DHCP IP 池中获取最长的租约时间,然后在 NSX-T 分段上配置该租约时间。

- 连接到 vRealize Automation 创建的出站网络 3 的工作负载虚拟机的 DHCP 租约迁移到 NSX-T。

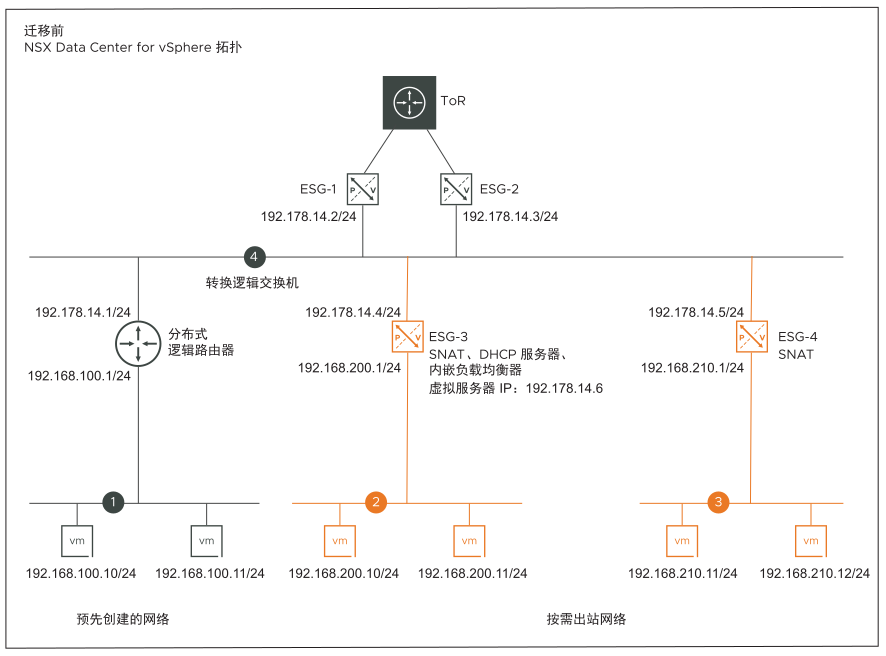

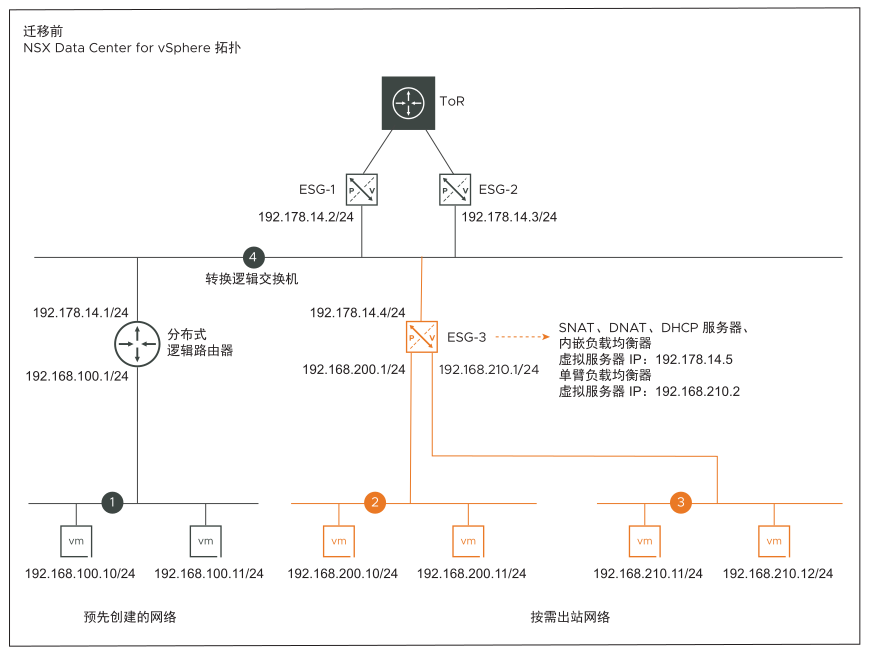

启用 DHCP、NAT、内嵌负载均衡器的按需出站网络(拓扑 H)

- 使用 vRealize Automation 创建了按需出站网络(逻辑交换机)。例如,迁移前拓扑图中的网络 2 和 3 表示按需出站网络。

- vRealize Automation 创建的 Edge 服务网关(ESG-3 和 ESG-4)的上行链路接口连接到 NSX-V 中的现有转换逻辑交换机(例如 192.178.14.0/24)。

- ESG-3 配置了内嵌负载均衡器、DHCP 服务器和 NAT 规则(SNAT 操作)。

- ESG-4 仅配置了 NAT 规则(SNAT 操作)。

- DHCP 服务器为 vRealize Automation 在按需出站网络 2 上创建的虚拟机分配了 IP 地址。

- vRealize Automation 在按需出站网络 3 上创建的虚拟机具有静态 IP 地址。

- 使用 vRealize Automation 创建了网络地址转换 (Network Address Translation, NAT) 规则。在 ESG-3 和 ESG-4 的上行链路接口上配置了 SNAT 操作。SNAT 规则仅允许从出站网络上的虚拟机到公用网络上的外部客户端的出站流量。

有关 ESG-3 和 ESG-4 上的 NAT 规则配置示例,请参见本主题前面介绍的拓扑 G 的迁移前拓扑描述。

- 示例:ESG-3 上的内嵌负载均衡器配置:

- 虚拟服务器 IP:192.178.14.6

- 默认池:Pool-1

- Pool-1 具有两个虚拟机:192.168.200.10/24、192.168.200.11/24

此处未列出其他负载均衡器配置设置,因为它们在该迁移示例中并不重要。

- 示例:ESG-3 的上行链路接口配置了两个 IP 地址:主 IP 地址和辅助 IP 地址。

- 主 IP 地址:192.178.14.4/24。它将 ESG-3 连接到转换逻辑交换机。

- 辅助 IP 地址:192.178.14.6/24。它用作虚拟服务器 IP。

- 示例:ESG-3 上的 DHCP 服务器配置:

- DHCP 池范围:192.168.200.20-192.168.200.40

- 默认网关:192.168.200.1

此处未列出其他 DHCP 服务器设置,因为它们在该迁移示例中并不重要。

- 对于由 vRealize Automation 创建并连接到 ESG 的每个出站网络,将会创建一个 Tier-1 网关,并将一个 NSX-T 覆盖网络分段连接到该 Tier-1 网关的下行链路。

- 在 Tier-1 网关上配置了具有 SNAT 操作的 NAT 规则。这些 SNAT 规则具有与 vRealize Automation 创建的 ESG 上的 SNAT 规则相同的配置。

- 在创建 Tier-0 网关的同一 Edge 集群中创建了 Tier-1 网关。

- ESG-3 上的负载均衡器服务迁移到 Tier-1 网关上的负载均衡器服务。该 Tier-1 网关连接到下行链路上的 NSX-T 覆盖网络分段 2。

- ESG-3 上的 DHCP 服务配置迁移到 Tier-1 网关上的网关 DHCP 服务器。

迁移协调器使用默认 DHCP 服务器 IP 地址在 NSX-T 中配置网关 DHCP 服务器。如有必要,您可以在迁移的解决配置步骤中输入不同的服务器 IP 地址。请按照迁移协调器 UI 的提交输入页面上显示的说明指定不同的服务器 IP 地址。

- 在 NSX-V 中,租约时间是在 DHCP IP 池级别配置的,而在 NSX-T 中,租约时间是在每个分段级别配置的。如果 NSX-V 网络上的 DHCP 服务配置了多个 DHCP IP 池,迁移协调器将从所有 DHCP IP 池中获取最长的租约时间,然后在 NSX-T 分段上配置该租约时间。

- 连接到 vRealize Automation 创建的出站网络 2 的工作负载虚拟机的 DHCP 租约迁移到 NSX-T。

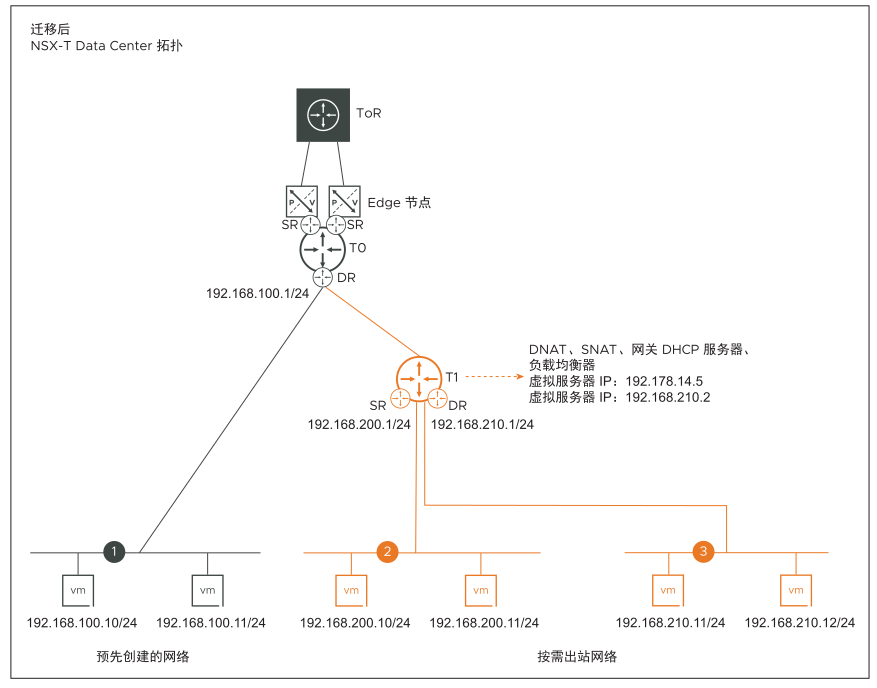

启用 DHCP、NAT、单臂负载均衡器、内嵌负载均衡器的按需出站网络(拓扑 I)

- 使用 vRealize Automation 创建了按需出站网络(逻辑交换机)。例如,迁移前拓扑图中的网络 2 和 3 表示按需出站网络。

- 两个出站网络连接到 vRealize Automation 创建的单个 Edge 服务网关 (ESG-3) 的下行链路接口。该拓扑图显示两个连接到 ESG-3 的出站网络。不过,您可以将两个以上的出站网络连接到同一 ESG。

- ESG-3 的上行链路接口连接到 NSX-V 中的现有转换逻辑交换机(例如 192.178.14.0/24)。

- 在 ESG-3 上配置了以下服务:

- 具有 SNAT 和 DNAT 操作的 NAT 规则。

- DHCP 服务器

- 单臂负载均衡器

- 内嵌负载均衡器

- DHCP 服务器为 vRealize Automation 在按需出站网络 2 和 3 上创建的虚拟机分配了 IP 地址。

- 示例:ESG-3 上的内嵌负载均衡器配置。它对网络 2 上的流量进行负载均衡:

- 虚拟服务器 IP:192.178.14.5

- 默认池:Pool-1

- Pool-1 具有两个虚拟机:192.168.200.10/24、192.168.200.11/24

此处未列出其他负载均衡器配置设置,因为它们在该迁移示例中并不重要。

- 示例:ESG-3 上的单臂负载均衡器配置。它对网络 3 上的流量进行负载均衡:

- 虚拟服务器 IP:192.168.210.2

- 默认池:Pool-2

- Pool-2 具有两个虚拟机:192.168.210.11/24、192.168.210.12/24

- 在 ESG-3 上配置了具有 SNAT 操作和 DNAT 操作的 NAT 规则。SNAT 和 DNAT 规则均支持端口转发。

- 示例:ESG-3 上的 SNAT 规则配置。

SNAT 规则 1 SNAT 规则 2 原始

应用于:vNIC(上行链路接口)

协议:任意

源 IP 范围:192.168.200.1-192.168.200.14

源端口:任意

目标 IP 范围:任意

目标端口:任意

原始

应用于:vNIC(上行链路接口)

协议:任意

源 IP 范围:192.168.210.1-192.168.210.14

源端口:任意

目标 IP 范围:任意

目标端口:任意

转换后

IP 地址:192.178.14.5

端口范围:任意

转换后

IP 地址:192.178.14.4

端口范围:任意

- 示例:ESG-3 上的 DNAT 规则配置。

原始

协议:任意

源 IP 范围:任意

源端口:任意

目标 IP 范围:192.178.14.5

目标端口:100

转换后

IP 地址:192.178.200.35

端口范围:80

- 示例:ESG-3 上的 DHCP 服务器配置具有两个 IP 池:

- DHCP IP 池 1:192.168.200.20-192.168.200.40

- 池 1 的默认网关:192.168.200.1

- DHCP IP 池 2:192.168.210.20-192.168.210.40

- 池 2 的默认网关:192.168.210.1

此处未列出其他 DHCP 服务器设置,因为它们在该迁移示例中并不重要。

- 对于由 vRealize Automation 创建并连接到单个 ESG 的出站网络,将会创建一个 Tier-1 网关,并将 NSX-T 覆盖网络分段连接到该 Tier-1 网关的下行链路。

- 在 Tier-1 网关上配置了 SNAT 和 DNAT 规则。这些规则具有与 vRealize Automation 创建的 ESG-3 上的 SNAT 和 DNAT 规则相同的配置。

- 在创建 Tier-0 网关的同一 Edge 集群中创建了 Tier-1 网关。

- ESG-3 上的负载均衡器服务配置迁移到 Tier-1 网关上的负载均衡器服务配置。

- ESG-3 上的 DHCP 服务配置迁移到 Tier-1 网关上的网关 DHCP 服务器。

迁移协调器使用默认 DHCP 服务器 IP 地址在 NSX-T 中配置网关 DHCP 服务器。如有必要,您可以在迁移的解决配置步骤中输入不同的服务器 IP 地址。请按照迁移协调器 UI 的提交输入页面上显示的说明指定不同的服务器 IP 地址。

- 在 NSX-V 中,租约时间是在 DHCP IP 池级别配置的,而在 NSX-T 中,租约时间是在每个分段级别配置的。如果 NSX-V 网络上的 DHCP 服务配置了多个 DHCP IP 池,迁移协调器将从所有 DHCP IP 池中获取最长的租约时间,然后在 NSX-T 分段上配置该租约时间。

- 连接到 vRealize Automation 创建的出站网络的工作负载虚拟机的 DHCP 租约迁移到 NSX-T。

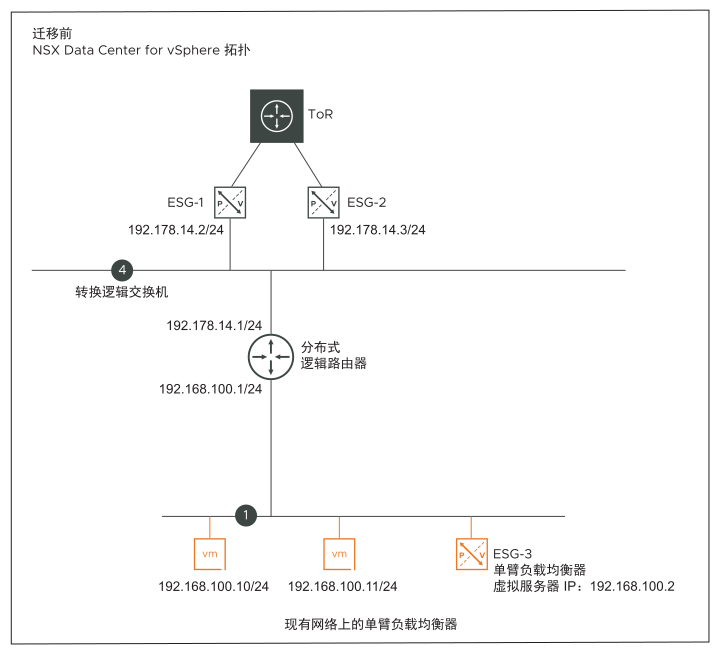

现有网络上的按需单臂负载均衡器(拓扑 J)

- 在 vRealize Automation 创建的 ESG 上配置了单臂负载均衡器。该 ESG 连接到 NSX-V 中的现有网络。现有网络可能是 VLAN 或逻辑交换机。

前面的拓扑图显示了现有网络 1 上的一个单臂负载均衡器。为了描述该拓扑,假设在 vRealize Automation 创建的 ESG 上具有一个单臂负载均衡器。但是,此拓扑还支持以下配置:

- vRealize Automation 创建了多个单臂负载均衡器,它们连接到单个现有的网络。在 vRealize Automation 创建的每个 ESG 上配置了一个负载均衡器。所有 ESG 将作为单个 vRealize Automation 部署的一部分进行部署。

- vRealize Automation 创建了多个单臂负载均衡器,每个负载均衡器连接到一个不同的现有网络。在 vRealize Automation 创建的每个 ESG 上配置了一个负载均衡器。所有 ESG 将作为单个 vRealize Automation 部署的一部分进行部署。

- 由 vRealize Automation 创建并连接到现有网络的工作负载虚拟机具有静态 IP 地址。

- 示例:ESG-3 上的单臂负载均衡器配置。

- 虚拟服务器 IP:192.168.100.2

- 默认池:Pool-1

- Pool-1 具有两个虚拟机:192.168.100.10/24、192.168.100.11/24

- NSX-V 拓扑中的 ESG-3 迁移到 NSX-T 拓扑中的单独 Tier-1 网关。该 Tier-1 网关未连接到 Tier-0 网关。

- ESG-3 上的负载均衡器配置迁移到 Tier-1 网关上的负载均衡器配置。

具有负载均衡器的按需安全组或现有安全组(拓扑 K)

该拓扑支持由 vRealize Automation 创建并配置了单个负载均衡器的 ESG。ESG 可以连接到现有网络,也可以连接到通过 vRealize Automation 创建的按需网络。

现有安全组是 vRealize Automation 网络配置文件的一部分,或者按需/现有安全组在包含按需网络的 vRealize Automation 部署中存在。

在输入部署配置文件中,vRealize Automation 自动将负载均衡器的虚拟服务器 IP 添加到 IP 集对象中。该 IP 集在 vRealize Automation 网络配置文件中添加为安全组的成员。或者,该 IP 集从与负载均衡池成员关联的蓝图中添加为按需或现有安全组的成员。

在将这种拓扑迁移到 NSX-T 时,ESG 映射到 NSX-T 拓扑中的 Tier-1 网关。ESG 上的负载均衡器服务配置迁移到 Tier-1 网关上的负载均衡器服务配置。NSX-V 中的安全组映射到 NSX-T 中的组。该 NSX-T 组包含一个嵌套组,该组具有负载均衡器的虚拟服务器 IP。