分布式防火墙上的 NSX 恶意软件防护 使用 NSX 客户机侦测 (GI) 框架。要检测和防止客户机端点(虚拟机)上的恶意软件,必须在为 NSX 准备的 ESXi 主机集群上部署 NSX 分布式恶意软件防护服务。

- 4 个 vCPU

- 6 GB RAM

- 80 GB 磁盘空间

在主机集群上部署 NSX 分布式恶意软件防护 服务之前,必须完成以下几节中所述的必备条件。如果某些必备条件已完成,请跳过这些必备条件,然后继续执行待完成的必备条件。

在 NSX 中添加相应许可证

要使用 NSX 恶意软件防护 功能,NSX 必须使用相应的许可证。有关支持 NSX 恶意软件防护 的许可证的信息,请参见 NSX IDS/IPS 和 NSX 恶意软件防护 的系统要求。

- 在 NSX Manager 中,导航到 。

- 输入许可证密钥。

验证所有主机是否均由 VMware vCenter 管理

仅由一个或多个 vCenter Server 管理的 vSphere 主机集群支持 NSX 恶意软件防护 功能。

- 在 NSX Manager 中,导航到 。

- 确保您处于集群选项卡中。

此时将显示 vSphere 主机集群列表。确认此列表包含您要启用恶意软件保护的主机集群。

将主机配置为传输节点

将传输节点配置文件应用于 vSphere 主机集群,以将 vSphere 主机配置为主机传输节点。

生成用于对 SVM 进行 SSH 访问的公钥-私钥对

要从 SVM 下载日志文件以进行故障排除,需要对 NSX 恶意软件防护 SVM 进行只读 SSH 访问。

SSH 对 SVM 的 admin 用户的访问基于密钥(公钥-私钥对)。在 ESXi 主机集群上部署服务时,需要使用公钥;如果要启动 SSH 与 SVM 的会话,则需要使用私钥。

您可以使用任何 SSH 密钥生成工具生成公钥-私钥对。但是,公钥必须遵循如以下子部分中所述的特定格式。SSH 密钥生成工具示例包括:ssh-keygen、PuTTY 密钥生成器等。支持的密钥大小为 1024 位、2048 位和 4096 位。

- 公钥格式

-

公钥必须遵循以下格式:

示例:

ssh-rsa A1b2C3d4E5+F6G7XxYyZzaB67896C4g5xY9+H65aBUyIZzMnJ7329y94t5c%6acD+oUT83iHTR870973TGReXpO67U= rsa-key-20121022

如果使用的是 PuTTY 密钥生成器,请确保直接从 UI 复制公钥。如果密钥对存在,请先在 PuTTY 密钥生成器 UI 中加载私钥文件,然后复制密钥文本框中显示的公钥。避免从公钥文件复制内容。复制的内容可以采用不同的格式,可能不适用于 SVM。

如果要在 Linux 系统上使用 ssh-keygen 实用程序生成密钥对,则密钥格式始终在公钥中包含 ssh-rsa。因此,在 Linux 系统上,您可以从公钥文件复制内容。

- 建议的做法

-

NSX 分布式恶意软件防护 服务部署在主机集群层面完成。因此,密钥对绑定到主机集群。您可以为每个集群上的服务部署创建新的公钥-私钥对,也可以在所有集群上使用单个密钥对进行服务部署。

如果计划为每个集群上的服务部署使用不同的公钥-私钥,请确保正确命名密钥,以便于识别。

最好使用“计算集群 ID”标识每个服务部署,并在密钥对的名称中指定集群 ID。例如,假设集群 ID 为 "1234-abcd"。对于此集群,您可以将服务部署名称指定为 "MPS-1234-abcd",并将用于访问此服务部署的密钥对命名为 "id_rsa_1234_abcd.pem"。此做法可方便您维护和关联每个服务部署的密钥。

重要说明: 安全地存储私钥。私钥丢失可能导致 SSH 无法访问 NSX 恶意软件防护 SVM。

部署 NSX 应用程序平台

NSX 应用程序平台 是一个现代微服务平台,它托管多个 NSX 功能,用于收集、载入和关联网络流量数据。

有关部署平台的详细说明,请参见 部署和管理 VMware NSX Application Platform 出版物(网址:https://docs.vmware.com/cn/VMware-NSX/index.html)。从此链接的左侧导航窗格中,展开版本 4.0 或更高版本,然后单击出版物名称。

激活 NSX 恶意软件防护 功能

有关详细说明,请参见激活 NSX 恶意软件防护。

激活此功能后,NSX 恶意软件防护 所需的微服务将在 NSX 应用程序平台 中开始运行。

- 在 NSX Manager 中,导航到。

- 向下滚动页面,直到看到功能部分。

- 确认 NSX 恶意软件防护功能卡显示已启动状态。

如果状态为关闭,请等待状态变为已启动后再执行下一步。

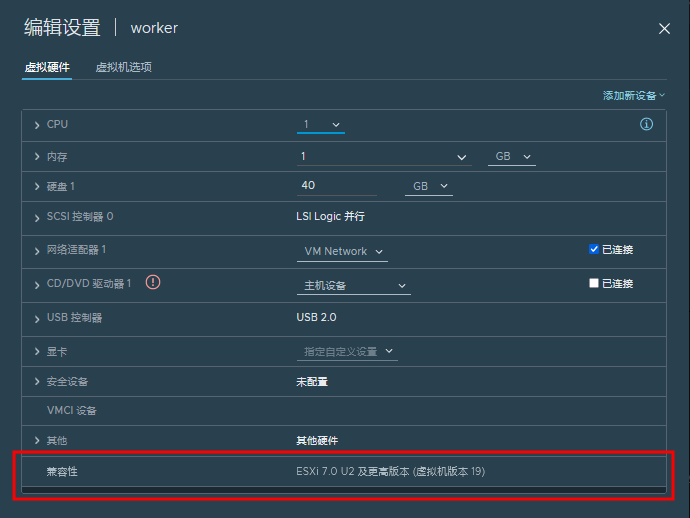

验证客户机虚拟机上的虚拟机硬件配置

- 登录到 vSphere Client。

- 转到主机和集群并导航到集群。

- 一次单击集群中的一个虚拟机。

- 在摘要页面上,展开虚拟机硬件窗格,然后查看虚拟机的兼容性信息。虚拟机版本必须为 9 或更高版本。

安装 NSX 文件侦测驱动程序

VMware Tools for Windows 随附 NSX 文件侦测驱动程序。但是,此驱动程序不是默认 VMware Tools 安装的一部分。要安装此驱动程序,您必须执行自定义或完整安装,然后选择 NSX 文件侦测驱动程序。

适用于 Linux 的文件侦测驱动程序是作为操作系统特定软件包 (OSP) 的一部分提供的。这些软件包托管在 VMware 软件包门户上。企业或安全管理员(非 NSX 管理员)可以在 NSX 外部的 Linux 客户机虚拟机上安装客户机侦测。Linux 不需要安装 open-vm-tools 或 VM Tools。