项目可帮助您隔离单个 NSX 部署中租户之间的网络和安全配置。

前提条件

必须已为您分配企业管理员角色。

过程

下一步做什么

如果打开了项目的在 vCenter 文件夹中组织 NSX 端口组切换开关,请执行以下步骤:

- 检查该项目的状态。在 VMware vCenter 中成功创建文件夹后,状态为成功。此状态表示的是在创建此项目时,NSX 在 VMware vCenter 中创建的所有文件夹的整体或合并状态。

如果该切换开关旁的整体状态显示为失败,请检查错误详细信息以了解失败的原因。

失败情况示例:- 如果在实现文件夹时 VMware vCenter 服务器关闭,则文件夹创建可能失败。NSX 将无法与 VMware vCenter 通信。在这种情况下,项目的整体文件夹状态为失败。NSX 将尝试以预定义的时间间隔再次创建文件夹,直到状态更改为成功。

- 如果 NSX Manager 节点上的

cm-inventory服务关闭,则文件夹创建可能失败。NSX Manager 使用此服务从 VMware vCenter 动态检索有关 VDS 或主机的信息。此服务的组成员关闭时,将在 NSX Manager 中显示一条属于分类功能的警报。

- 登录到 vSphere Client,打开清单窗格,然后验证是否已创建项目和 VDS 文件夹。

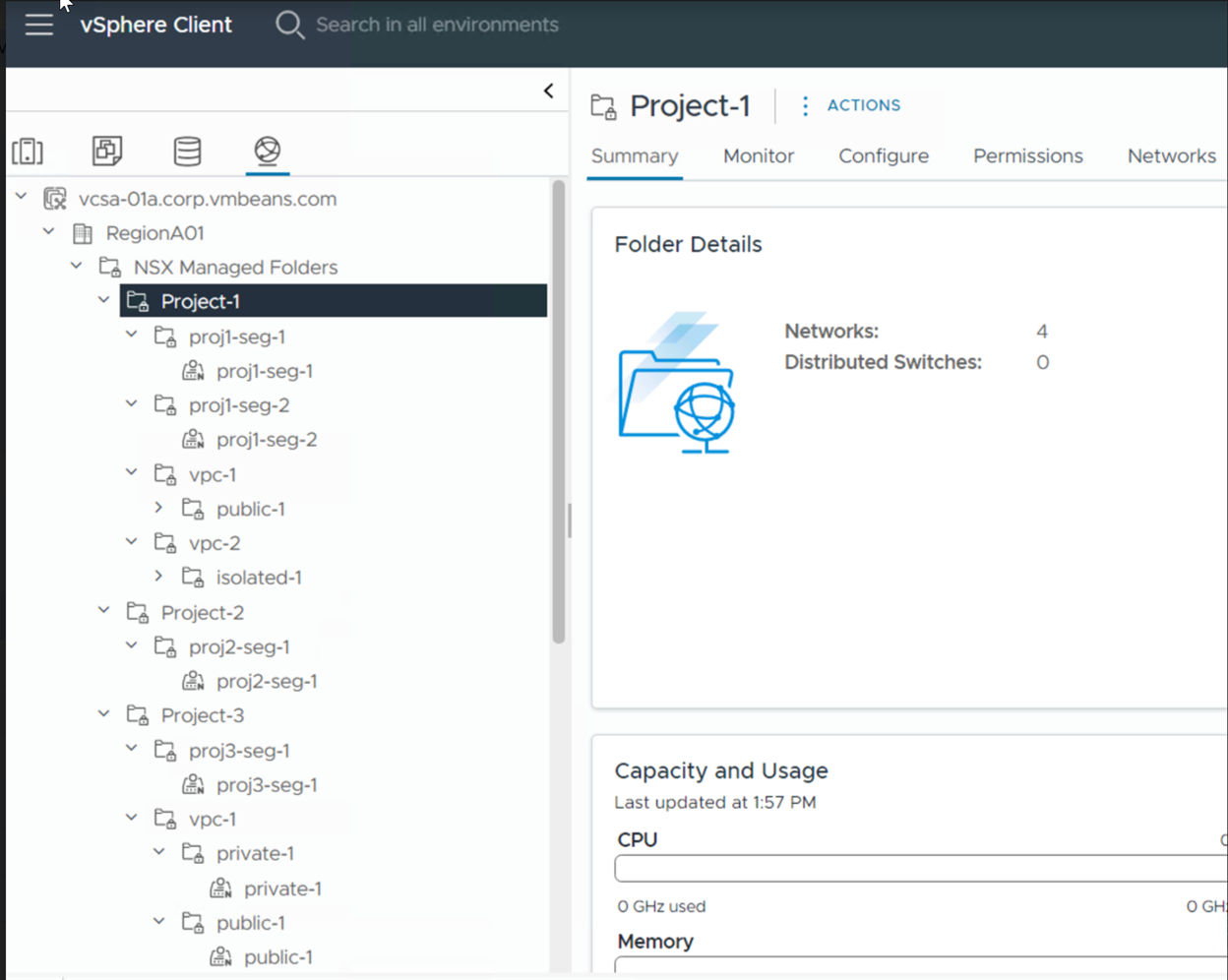

例如,假设您已在 NSX 部署中添加了两个名为 Project-1、Project-2 和 Project-3 的项目,并且这些项目的在 vCenter 文件夹中组织 NSX 端口组切换开关已打开。以下屏幕截图显示在数据中心对象内创建了一个名为 NSX Managed Folders 的根文件夹。“项目”文件夹和其他文件夹都在根文件夹中创建。

其中每个项目文件夹中都包含针对每个 VPC 和分段的文件夹。而每个 VPC 都有针对每个子网的子文件夹。在分段和子网文件夹内,用户可以找到映射到此分段/子网的所有 NSX 端口组。注: 单个 NSX 分段或子网为每个 VDS 创建一个 NSX 端口组,且所有端口组的名称都相同。所有这些端口组都将在重新组合了分段或子网的文件夹下重新组合。

之后,在项目中添加分段,或在项目中添加 NSX VPC,或在 VPC 中添加子网时,它们将组织在 VMware vCenter 中的文件夹内。

,然后单击

,然后单击