为 Workspace ONE 租户启用 VMware Identity Services 后,可设置与 Okta 的集成。

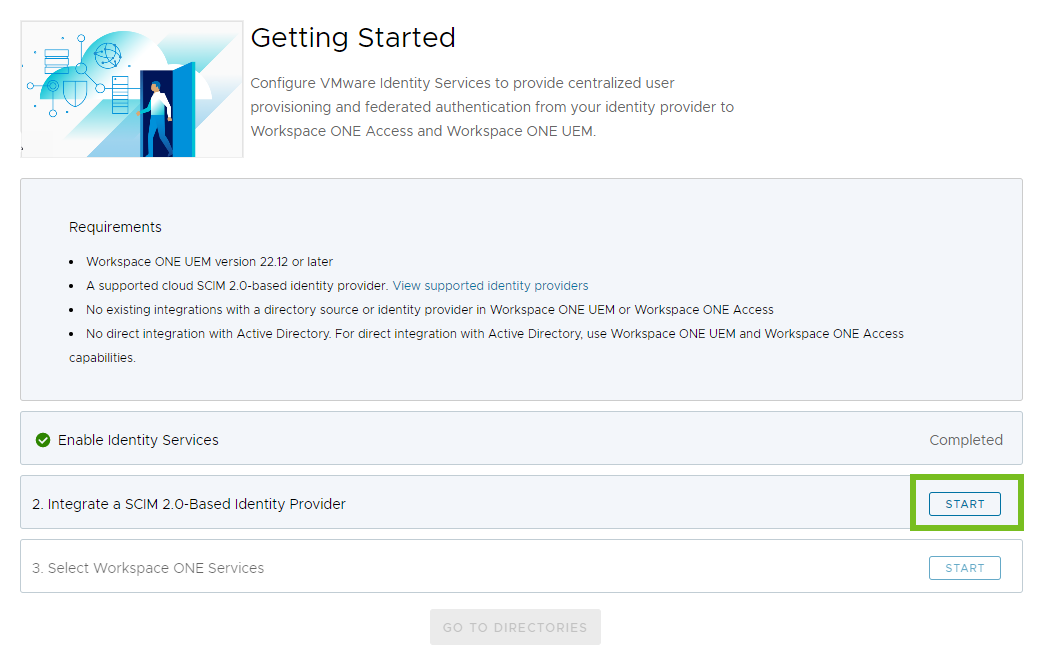

- 在 VMware Identity Services“入门”向导中,单击步骤 2 集成基于 SCIM 2.0 的身份提供程序中的开始按钮。

- 单击 Okta 卡上的设置。

- 按照向导设置与 Okta 的集成。

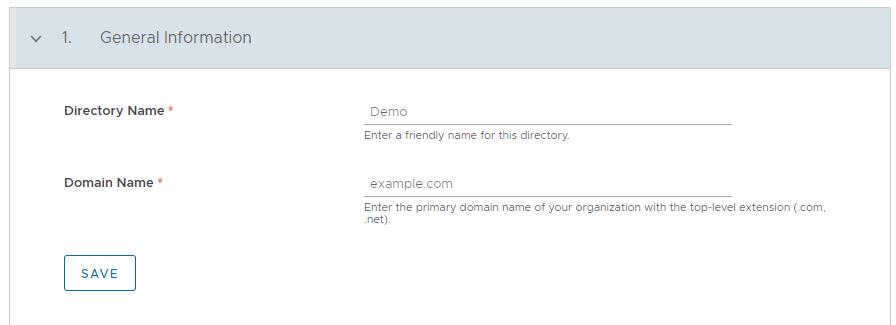

步骤 1:创建目录

使用 VMware Identity Services 设置用户置备和身份联合的第一步是,在 Workspace ONE Cloud 控制台中为通过 Okta 置备的用户和组创建一个目录。

过程

下一步做什么

设置用户和组置备。

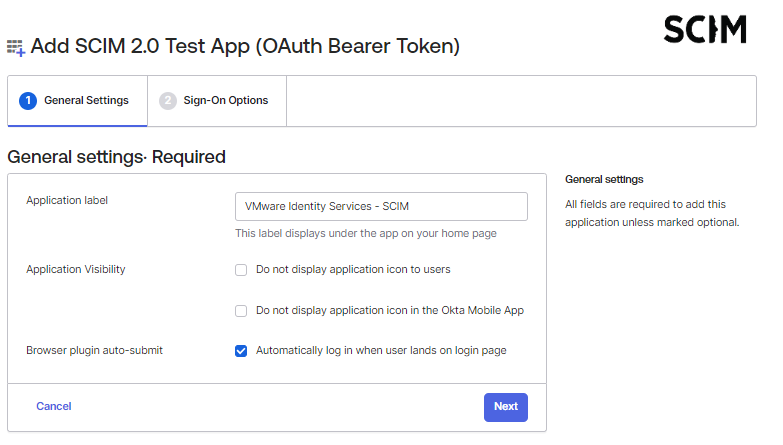

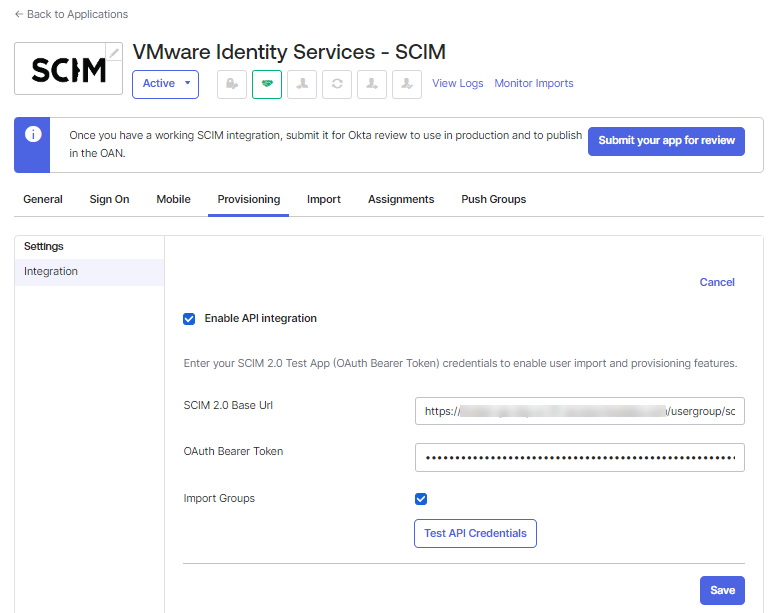

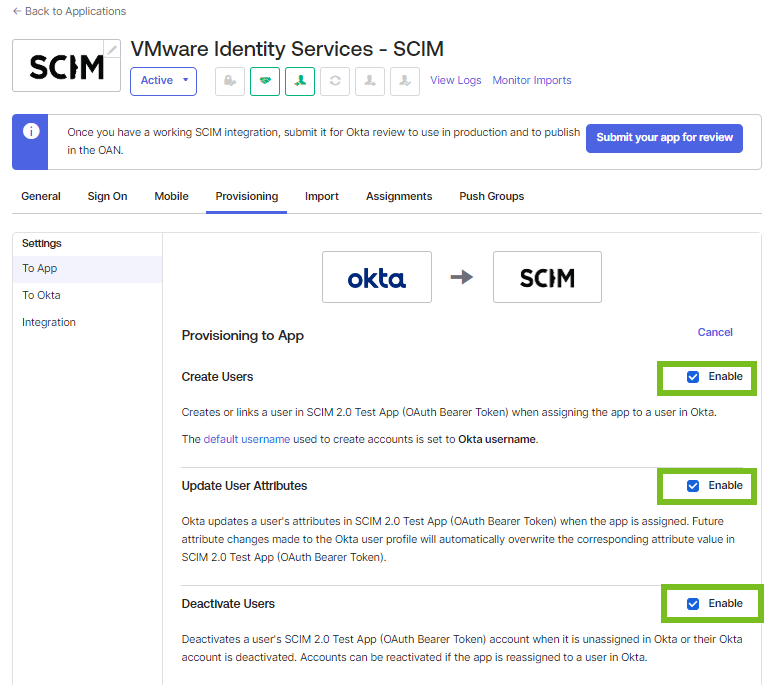

设置用户和组置备 (Okta)

在 VMware Identity Services 中创建目录后,可设置用户和组置备。您可以在 VMware Identity Services 中通过生成置备所需的管理员凭据来开始该过程,然后在 Okta 中创建置备应用程序以将用户和组置备到 Workspace ONE。

前提条件

您在 Okta 中拥有一个管理员帐户,且该帐户具有设置置备所需的权限。

过程

下一步做什么

返回到 Workspace ONE Cloud 控制台以继续执行 VMware Identity Services 向导。

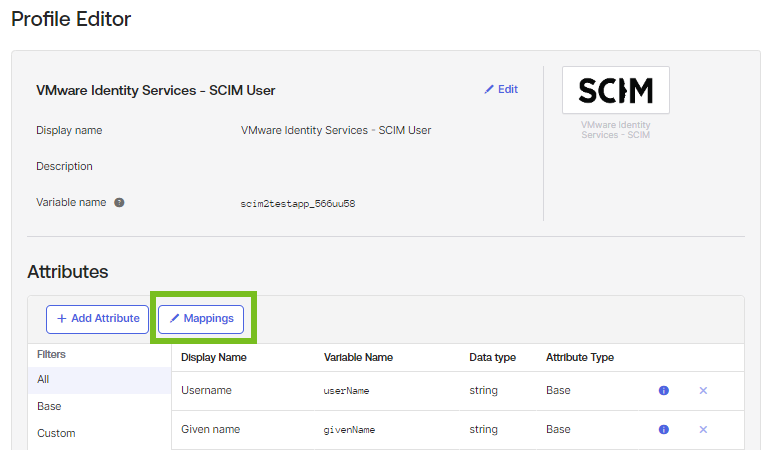

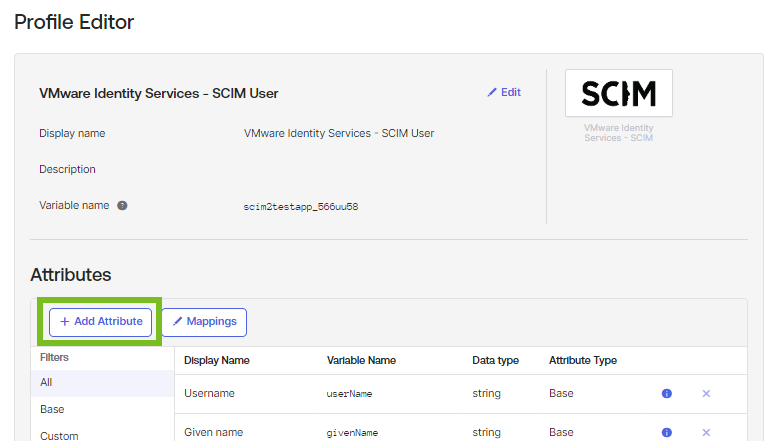

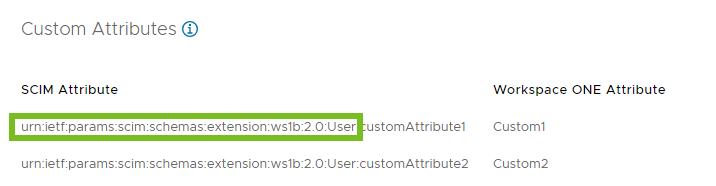

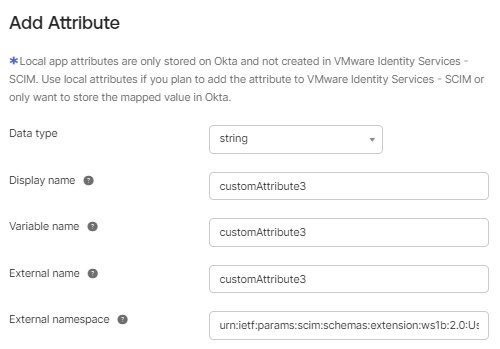

步骤 3:映射 SCIM 用户属性

将要从 Okta 同步的用户属性映射到 Workspace ONE 服务。在 Okta 管理控制台中,添加所需的 SCIM 用户属性,并将其映射到您的 Okta 属性。至少,同步 VMware Identity Services 和 Workspace ONE 服务所需的属性。

VMware Identity Services 和 Workspace ONE 服务需要以下 SCIM 用户属性:

| Okta 属性 | SCIM 用户属性(必需) |

|---|---|

| userName | userName |

| user.email | emails[type eq "work"].value |

| user.firstName | name.givenName |

| user.lastName | name.familyName |

| externalId | externalId |

| active | active |

有关这些属性以及将其映射到 Workspace ONE 属性的更多信息,请参阅VMware Identity Services 的用户属性映射。

除了必需属性外,您还可以同步可选属性和自定义属性。有关支持的可选属性和自定义属性列表,请参阅 VMware Identity Services 的用户属性映射。

过程

下一步做什么

返回到 Workspace ONE Cloud 控制台以继续执行 VMware Identity Services 向导。

步骤 4:选择身份验证协议

选择要用于联合身份验证的协议。VMware Identity Services 支持 OpenID Connect 和 SAML 协议。

过程

下一步做什么

配置 VMware Identity Services 和 Okta 以进行联合身份验证。

步骤 5:配置身份验证 (Okta)

要使用 Okta 配置联合身份验证,请使用 VMware Identity Services 中的服务提供程序元数据在 Okta 中设置 OpenID Connect 或 SAML 应用程序,并使用应用程序中的值配置 VMware Identity Services。

OpenID Connect

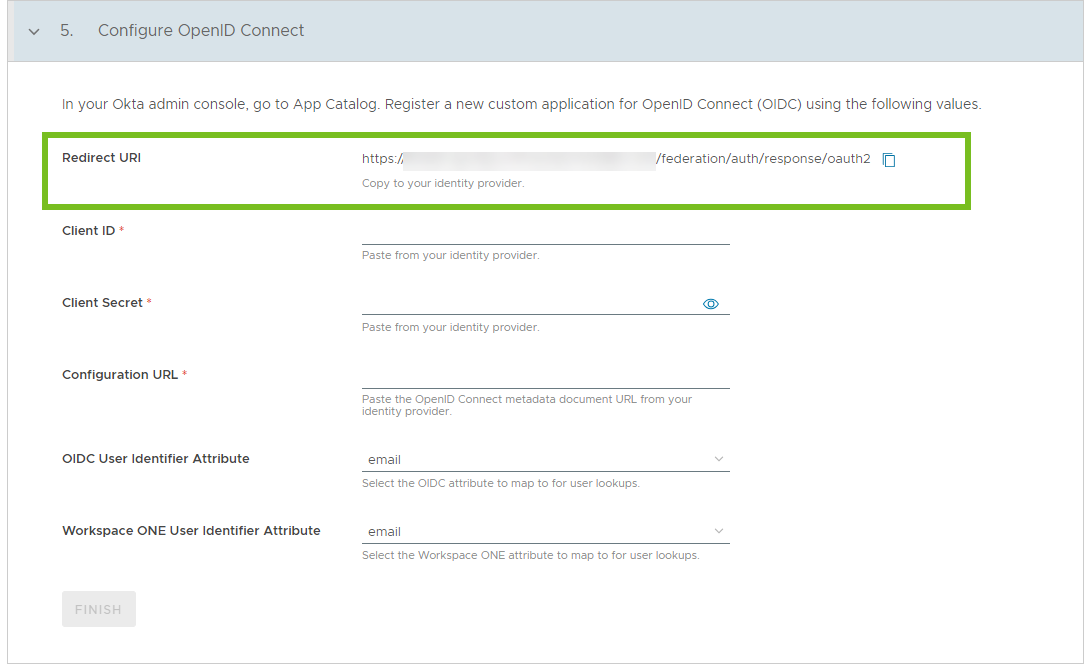

- 从 VMware Identity Services 向导的步骤 5 配置 OpenID Connect,复制重定向 URI 值。

在 Okta 管理控制台中创建 OpenID Connect 应用程序后,您需要在下一步中使用此值。

- 在 Okta 中创建 OpenID Connect 应用程序。

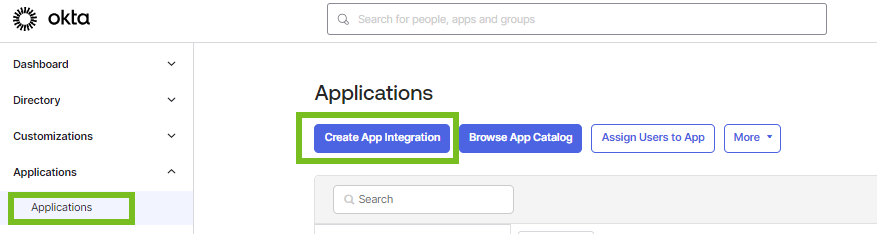

- 在 Okta 管理控制台中,选择左侧窗格中的,然后单击创建应用程序集成。

- 在创建新应用程序集成窗口中,选择 OIDC - OpenID Connect。

- 对于应用程序类型,请选择 Web 应用程序,然后单击下一步。

- 在“新建 Web 应用程序集成”页面中,指定以下值。

应用程序集成名称:输入应用程序的名称。

授权类型:选择授权代码。

登录重定向 URI:复制并粘贴从 VMware Identity Services 向导的步骤 5 中复制的重定向 URI 值。

分配 - 受控访问:您可以选择立即将应用程序分配给组,也可以稍后进行分配。

例如:

- 单击保存。

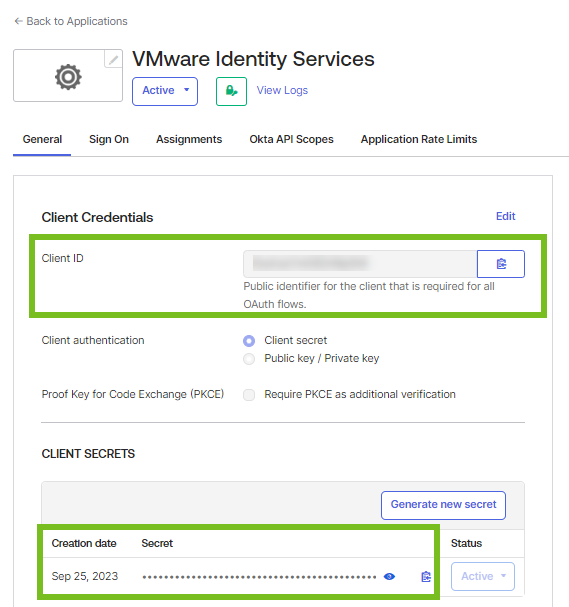

- 查找 Okta OpenID Connect 应用程序的客户端 ID 和客户端密钥。

- 选择常规选项卡。

- 查找客户端 ID 和客户端密钥值。

您将在下一步中使用这些值。

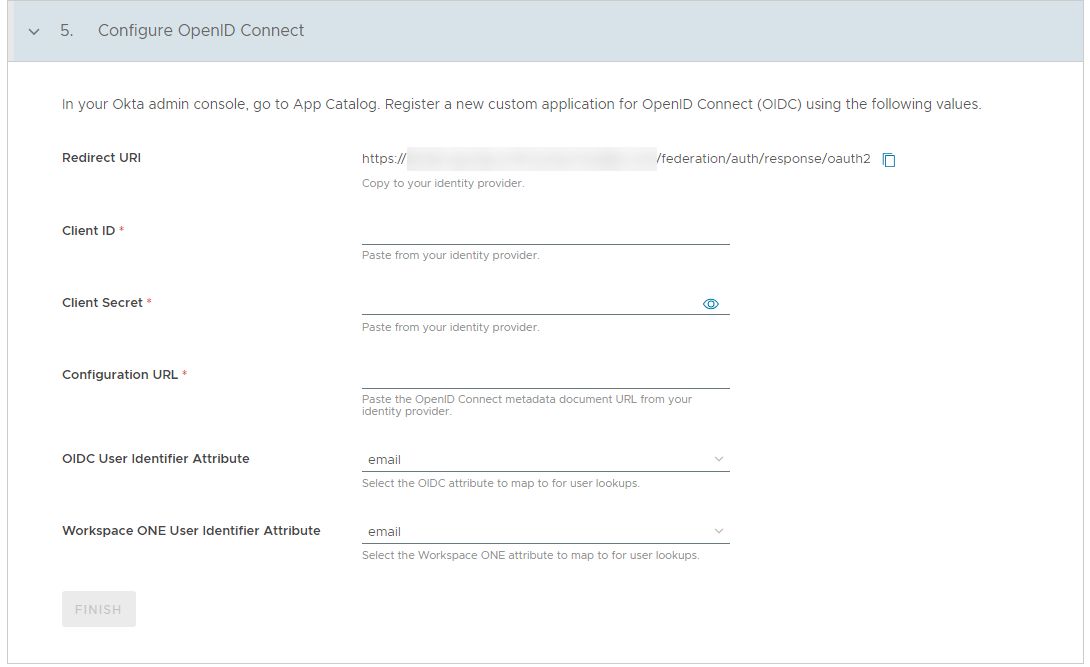

- 在 Workspace ONE Cloud 控制台中返回到 VMware Identity Services 向导,然后完成配置 OpenID Connect 部分中的配置。

客户端 ID 复制并粘贴 Okta OpenID Connect 应用程序中的客户端 ID 值。 客户端密钥 复制并粘贴 Okta OpenID Connect 应用程序中的客户端密钥值。 配置 URL 复制并粘贴 Okta 应用程序的 OpenID Connect 已知配置 URL。例如:https://yourOktaOrg/.well-known/openid-configuration OIDC 用户标识符属性 指定要映射到 Workspace ONE 属性的 OpenID Connect 属性以进行用户查找。 Workspace ONE 用户标识符属性 指定要映射到 OpenID Connect 属性的 Workspace ONE 属性以进行用户查找。

- 单击完成以完成设置 VMware Identity Services 与 Okta 之间的集成。

SAML

如果选择 SAML 作为身份验证协议,请执行以下步骤。

- 在 Okta 中创建 SAML 应用程序。

- 在 Okta 管理控制台中,选择,然后单击创建应用程序集成。

- 在创建新应用程序集成窗口中,选择 SAML 2.0,然后单击下一步。

- 在创建 SAML 集成窗口的常规设置选项卡中,在应用程序名称文本框中输入 SAML 应用程序的名称,然后单击下一步。

- 在新应用程序的配置 SAML 选项卡中,复制并粘贴 VMware Identity Services 中的值。

- 复制 VMware Identity Services 向导步骤 5 中的单点登录 URL 值,并将其粘贴到 SAML 设置下的单点登录 URL 文本框中。

- 复制 VMware Identity Services 向导步骤 5 中的实体 ID 值,并将其粘贴到受众 URI (SP 实体 ID) 文本框中。

图 1. VMware Identity Services 步骤 5

图 2. Okta SAML 应用程序

- 为名称 ID 格式选择一个值。

- 单击显示高级设置,对于签名证书选项,请上载 VMware Identity Services 向导步骤 5 中的签名证书。

- 单击下一步,完成应用程序设置。

- 在 Okta 管理控制台中,选择,然后单击创建应用程序集成。

- 从 Okta 获取联合元数据。

- 创建应用程序后,在登录选项卡上,单击右侧窗格中的查看 SAML 设置说明。

- 在可选部分下,复制步骤 1: 向 SP 提供程序提供以下 IDP 元数据文本框中的元数据。

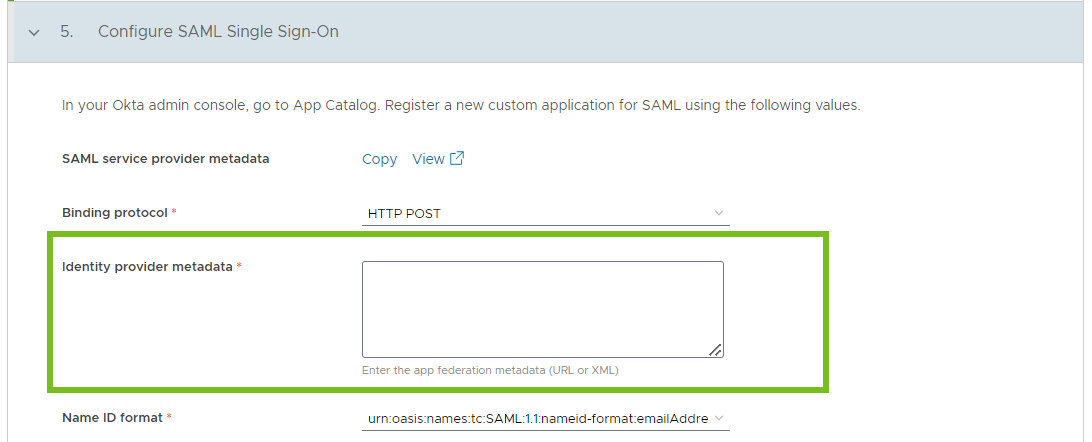

- 在 Workspace ONE Cloud 控制台中,在 VMware Identity Services 向导的步骤 5 中,将元数据粘贴到身份提供程序元数据文本框中。

- 在配置 SAML 单点登录部分中,根据需要配置其余选项。

- 绑定协议:选择 SAML 绑定协议(HTTP POST 或 HTTP 重定向)。

- 名称 ID 格式:使用名称 ID 格式和名称 ID 值设置在身份提供程序与 VMware Identity Services 之间映射用户。对于名称 ID 格式,请指定 SAML 响应中使用的名称 ID 格式。

- 名称 ID 值:选择要将 SAML 响应中收到的名称 ID 值映射到的 VMware Identity Services 用户属性。

- 在 SAML 请求中发送主体 (如果可用):如果要将主体作为登录提示发送到身份提供程序以改善用户登录体验(如果可用),请选择此选项。

- 将名称 ID 格式映射用于主体:如果要将名称 ID 格式和名称 ID 值映射应用于 SAML 请求中的主体,请选择此选项。此选项与在 SAML 请求中发送主体 (如果可用) 选项一起使用。

小心: 启用此选项可能会增加发生用户枚举安全漏洞的风险。

- 使用 SAML 单点注销:如果您想要在用户注销 Workspace ONE 服务后注销其身份提供程序会话,请选择此选项。

- 身份提供程序单点注销 URL:如果您的身份提供程序不支持 SAML 单点注销,则可以使用此选项指定用户注销 Workspace ONE 服务后要将其重定向到的 URL。如果使用此选项,还要选中使用 SAML 单点注销复选框。

如果将此选项留空,则将使用 SAML 单点注销将用户重定向到身份提供程序。

- 加密证书:如果您计划在 Okta 中启用 SAML 加密,请将此证书上载到 Okta SAML 应用程序。

- 单击完成以完成设置 VMware Identity Services 与 Okta 之间的集成。

结果

已完成 VMware Identity Services 与 Okta 之间的集成。

将在 VMware Identity Services 中创建目录,当您从 Okta 中的置备应用程序推送用户和组时,将填充该目录。已置备的用户和组将自动显示在您选择与 VMware Identity Services 一起使用的 Workspace ONE 服务中,例如 Workspace ONE Access 和 Workspace ONE UEM。

您无法在 Workspace ONE Access 控制台和 Workspace ONE UEM Console 中编辑目录。目录、用户、用户组、用户属性和身份提供程序页面为只读。

后续步骤

接下来,选择要将用户和组置备到的 Workspace ONE 服务。

然后,从 Okta 推送用户和组。请参阅将用户置备到 Workspace ONE。