在 Okta 管理控制台中为 iOS 和 Android 设备配置设备信任。设备信任设置可以与 Okta 身份提供程序路由规则一起使用,以将来自 iOS 和 Android 设备上目标应用程序的身份验证请求重定向到 Workspace ONE。

重要事项: 如果您还在“应用程序”>

app >“登录策略”页面上配置了允许受信任设备的应用程序登录策略,请不要在 Okta 管理控制台的“安全”>“设备信任”页面中禁用

设备信任 (Device Trust)设置。否则,您的“设备信任”配置将处于不一致状态。要为组织禁用“设备信任”,请先移除包含“设备信任”设置的任何应用程序登录策略,然后在“安全”>“设备信任”页面上禁用“设备信任”。

过程

- 在 Okta 管理控制台中,导航到。

- 在“iOS 设备信任”或“Android 设备信任”部分中单击编辑 (Edit)(视情况而定)。

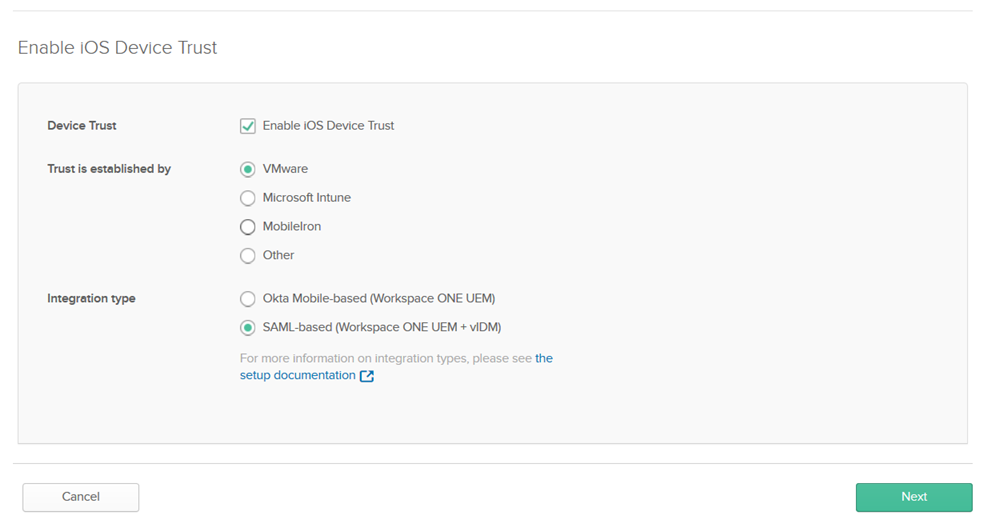

- 选择启用 iOS 设备信任 (Enable iOS Device Trust)或启用 Android 设备信任 (Enable Android Device Trust)(视情况而定)。

- 对于通过以下方式建立信任 (Trust is established by),请选择 VMware。

- 对于集成类型 (Integration type),请选择基于 SAML (Workspace ONE UEM + vIDM) (SAML-based (Workspace ONE UEM + VIDM))。

例如:

- 单击下一步 (Next)。

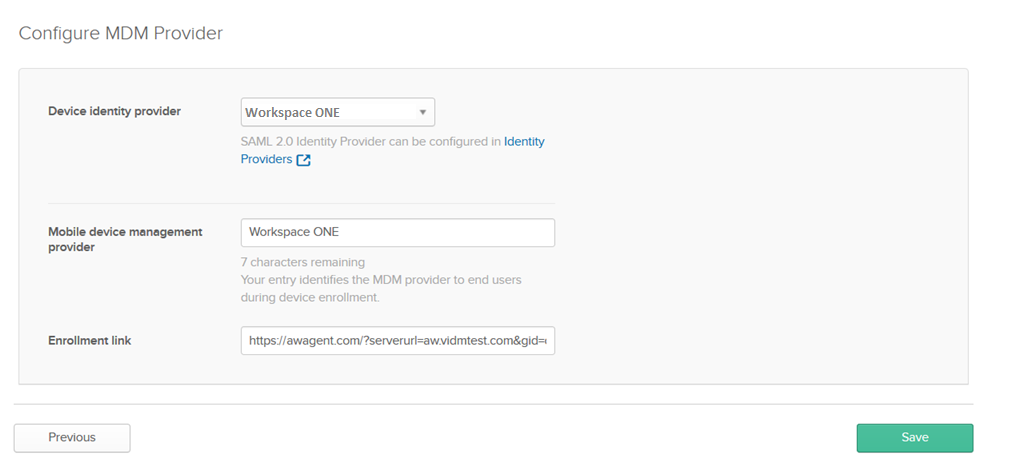

- 对于设备身份提供程序 (Device Identity provider),请选择您在 Okta 中为 VMware Identity Manager 创建的身份提供程序。

- (可选)在移动设备管理提供程序 (Mobile device management provider)文本框中,接受默认的 Workspace ONE 值,或者根据需要对其进行修改。

在设备注册期间,您的条目将向最终用户标识 MDM 提供程序。

- 在注册链接 (Enrollment link)文本框中,输入要将具有未受管设备的最终用户重定向到的 Web 地址。例如,您可能希望将这些用户发送到包含注册说明的页面或 Workspace ONE 注册页面。

例如:

- 单击保存 (Save)。