Sie können Access Point mit Horizon View und Horizon Air Hybrid-Mode bereitstellen. Für die View-Komponente von VMware Horizon spielen Access Point-Appliances die gleiche Rolle wie früher View-Sicherheitsserver.

Bereitstellungsszenario

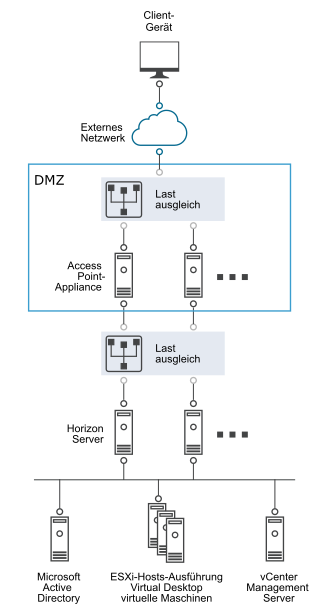

Access Point liefert sicheren Remote-Zugriff auf standortbasierte virtuelle Desktops und Anwendungen in einem Kunden-Datencenter. Dies wird mit einer On-Premise-Bereitstellung von Horizon View oder Horizon Air Hybrid-Mode für einheitliches Management betrieben.

Dank Access Point kann das Unternehmen die Identität des Benutzers sicherstellen und den Zugriff auf seine zulässigen Desktops und Anwendungen steuern.

Virtuelle Access Point-Appliances werden üblicherweise in einer demilitarisierten Netzwerkzone (DMZ) bereitgestellt. Durch die Bereitstellung in einer DMZ wird sichergestellt, dass der gesamte Datenverkehr, der für Desktop- und Anwendungsressourcen in das Datencenter gelangt, Datenverkehr ist, der zu einem sicher authentifizierten Benutzer gehört. Außerdem sorgen virtuelle Access Point-Appliances dafür, dass der Datenverkehr für einen authentifizierten Benutzer nur an Desktop- und Anwendungsressourcen geleitet werden kann, für die der Benutzer berechtigt ist. Dieser Grad an Sicherheit erfordert eine genaue Untersuchung der Desktopprotokolle und Koordination von sich potenziell schnell verändernden Richtlinien und Netzwerkadressen, damit der Zugriff genauestens kontrolliert werden kann.

Sie müssen die Anforderungen einer nahtlosen Access Point-Bereitstellung mit Horizon erfüllen.

- Die Access Point-Appliance verweist auf einen Load Balancer, der Horizon-Servern vorgelagert ist, und die Auswahl der Serverinstanz erfolgt dynamisch.

- Access Point ersetzt den Horizon-Sicherheitsserver.

- Port 443 muss für Blast TCP/UDP verfügbar sein.

- Das Blast Secure Gateway und PCoIP Secure Gateway müssen aktiviert sein, wenn Access Point mit Horizon bereitgestellt wird. So wird sichergestellt, dass die Anzeigeprotokolle automatisch über Access Point als Proxys dienen können. Die Einstellungen BlastExternalURL und pcoipExternalURL geben Verbindungsadressen an, mit denen die Horizon-Clients diese Anzeigeprotokollverbindungen über die jeweiligen Gateways bei Access Point weiterleiten. Dadurch wird die Sicherheit verbessert, da diese Gateways sicherstellen, dass der Anzeigeprotokoll-Datenverkehr im Namen eines authentifizierten Benutzers gesteuert wird. Unautorisierter Anzeigeprotokoll-Datenverkehr wird von Access Point ignoriert.

- Deaktivieren Sie die sicheren Gateways auf den View-Verbindungsserverinstanzen und aktivieren Sie diese Gateways auf den Access Point-Appliances.

Den Hauptunterschied zum View-Sicherheitsserver bilden folgende Eigenschaften von Access Point.

- Sichere Bereitstellung. Access Point ist als geschützte, gesperrte, vorkonfigurierte Linux-basierte virtuelle Maschine implementiert.

- Skalierbar. Sie können Access Point mit einem individuellen View-Verbindungsserver verbinden oder über einen Load Balancer, der mehreren View-Verbindungsservern vorgelagert ist, und so Hochverfügbarkeit erhalten. Access Point agiert als Ebene zwischen Horizon Clients und Backend-View-Verbindungsservern. Da die Bereitstellung schnell verläuft, kann sie schnell vergrößert oder verkleinert werden, um die wechselnden Anforderungen dynamischer Unternehmen zu erfüllen.

Alternativ dazu können auch eine oder mehrere Access Point-Appliances auf eine einzelne Serverinstanz verweisen. Bei beiden Vorgehensweisen verwenden Sie einen Load Balancer, der zwei oder mehr Access Point-Appliances in der DMZ vorgelagert ist.

Authentifizierung

Die Benutzerauthentifizierung erfolgt sehr ähnlich wie beim View-Sicherheitsserver. Die folgenden Benutzer-Authentifizierungsmethoden werden in Access Point unterstützt.

- Active Directory-Benutzername und -Kennwort

- Kiosk-Modus. Detaillierte Informationen zum Kiosk-Modus finden Sie in der Horizon-Dokumentation.

- Zwei-Faktor-Authentifizierung mit RSA SecurID, offiziell zertifiziert durch RSA für SecurID

- RADIUS über mehrere zweistufige Lösungen von externen Sicherheitsanbietern

- Smartcard, CAC oder PIV X.509-Benutzerzertifikate

- SAML

Diese Authentifizierungsmethoden werden in Kombination mit View-Verbindungsserver unterstützt. Access Point erfordert keine direkte Kommunikation mit Active Directory. Diese Kommunikation dient als Proxy über den View-Verbindungsserver, der direkt auf Active Directory zugreifen kann. Nach der Authentifizierung der Benutzersitzung entsprechend der Authentifizierungsrichtlinie kann Access Point Anforderungen für Berechtigungsinformationen sowie Anforderungen zum Desktop- und Anwendungsstart an View-Verbindungsserver weiterleiten. Access Point verwaltet darüber hinaus die zugehörigen Anwendungsprotokoll-Handler, damit diese nur autorisierten Protokolldatenverkehr weiterleiten.

Die Smartcard-Authentifizierung wird von Access Point selbst verarbeitet. Dazu gehören Optionen für die Kommunikation zwischen Access Point und Online Certificate Status Protocol-(OCSP-)Servern, um nach entzogenen X.509-Zertifikaten zu suchen usw.