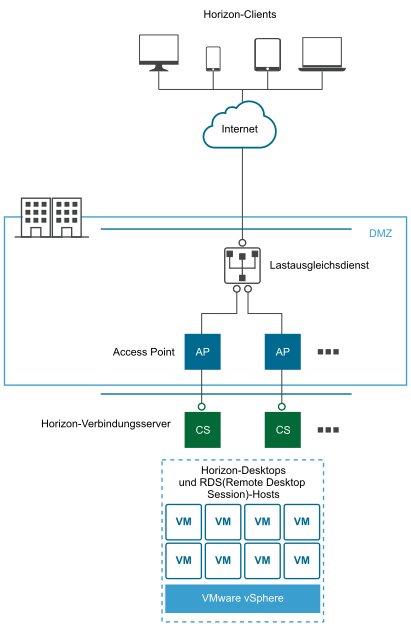

Sie können jede der verschiedenen vorhandenen Topologien implementieren.

Eine Access Point-Appliance in der DMZ kann so konfiguriert werden, dass sie entweder auf einen Server oder auf einen Lastausgleichsdienst verweist, der einer Gruppe von Servern vorgelagert ist. Access Point-Appliances können mit Standardlösungen von Drittanbietern für den Lastausgleichsdienst verwendet werden, die für HTTPS konfiguriert sind.

Wenn die Access Point-Appliance auf einen Lastausgleichsdienst verweist, der Servern vorgelagert ist, erfolgt die Auswahl der Serverinstanz dynamisch. So kann beispielsweise der Lastausgleichsdienst auf Basis der Verfügbarkeit und der Anzahl der ihm bekannten aktuellen Sitzungen auf jeder Serverinstanz eine Auswahl treffen. In der Regel verfügen die Serverinstanzen innerhalb der Unternehmens-Firewall über einen Lastausgleichsdienst zur Unterstützung des internen Zugriffs. Mit Access Point haben Sie die Möglichkeit, mit der Access Point-Appliance auf denselben Lastausgleichsdienst zu verweisen, der des öfteren bereits verwendet wird.

Stattdessen können auch eine oder mehrere Access Point-Appliances auf eine einzelne Serverinstanz verweisen. Bei beiden Vorgehensweisen verwenden Sie einen den zwei oder mehr Access Point-Appliances in der DMZ vorgelagerten Lastausgleichsdienst.

Horizon-Protokolle

- Primäres Horizon-Protokoll

Der Benutzer gibt auf dem Horizon Client einen Hostnamen ein. Dies startet das primäre Horizon-Protokoll. Dies ist ein Steuerungsprotokoll zur Authentifizierungsautorisierung und Sitzungsverwaltung. Es verwendet XML-strukturierte Nachrichten über HTTPS (HTTP über SSL). Dieses Protokoll wird teilweise als Horizon XML-API-Steuerungsprotokoll bezeichnet. In einer Umgebung mit Lastausgleich, wie sie in der obigen Abbildung „Mehrere Access Point-Appliances hinter einem Lastausgleichsdienst“ dargestellt ist, leitet der Lastausgleichsdienst diese Verbindung an eine der Access Point-Appliances weiter. Der Lastausgleichsdienst wählt die Appliance in der Regel zuerst anhand der Verfügbarkeit aus und leitet den Datenverkehr dann an die verfügbare Appliance mit der geringsten Anzahl aktueller Sitzungen weiter. Diese Konfiguration verteilt den Datenverkehr von verschiedenen Clients gleichmäßig auf die verfügbaren Access Point-Appliances.

- Sekundäre Horizon-Protokolle

Nachdem der Horizon Client eine sichere Kommunikation mit einer der Access Point-Appliances hergestellt hat, wird der Benutzer authentifiziert. Wenn dieser Authentifizierungsversuch erfolgreich verläuft, werden eine oder mehrere sekundäre Verbindungen vom Horizon Client hergestellt. Zu diesen sekundären Verbindungen können folgende Verbindungen gehören:

-

- HTTPS-Tunnel, die zum Kapseln von TCP-Protokollen wie RDP, MMR/CDR und dem Clientframework-Kanal verwendet werden. (TCP 443).

Blast Extreme-Anzeigeprotokoll (TCP 443 und UDP 443).

PCoIP-Anzeigeprotokoll (TCP 4172 und UDP 4172).

-

Diese sekundären Horizon-Protokolle müssen zu derselben Access Point-Appliance weitergeleitet werden, zu der das primäre Horizon-Protokoll weitergeleitet wurde. Access Point kann die sekundären Protokolle dann auf der Grundlage der authentifizierten Benutzersitzung autorisieren. Eine wichtige Sicherheitsfunktion von Access Point besteht darin, dass Access Point nur dann Datenverkehr in das Datencenter des Unternehmens weiterleitet, wenn der Datenverkehr zu einem authentifizierten Benutzer gehört. Wenn die sekundären Protokolle fälschlicherweise an eine andere Access Point-Appliance weitergeleitet werden als die des primären Protokolls, werden sie nicht autorisiert und in die DMZ verworfen. Die Verbindung schlägt fehl. Ein falsches Routing der sekundären Protokolle ist ein häufiges Problem, wenn der Lastausgleichsdienst nicht richtig konfiguriert ist.