Für Produktionssysteme, die für Einzel-Pod-Brokering konfiguriert sind, ist die Konfiguration von SSL-Zertifikaten auf den Manager-VMs des Horizon Cloud-Pods die Integration von Workspace ONE Access mit dem Pod ein wichtiges Anwendungsbeispiel. Der Workspace ONE Access Connector muss SSL-Verbindungen mit den Pod Manager-VMs vertrauen können. So funktioniert die Integration dieser Pods in Workspace ONE Access. Für diesen speziellen Anwendungsfall der Integration mit dem Workspace ONE Access Connector benötigt der Pod SSL-Zertifikate, die direkt auf den Manager-VMs des Pods eingerichtet werden müssen.

Wenn sich Ihre Pods in einer Umgebung mit Einzel-Pod-Brokering befinden, ist ein wichtiger Bestandteil der Integration von Workspace ONE Access mit einem Horizon Cloud-Pod in Microsoft Azure die Konfiguration des Workspace ONE Access Connectors für die Synchronisierung der Horizon Cloud-Sammlung virtueller Apps, die Sie in Workspace ONE Access eingerichtet haben, um die vom Pod bereitgestellten Desktops und Remoteanwendungen zu verwenden. Der Workspace ONE Access Connector muss mit den VMs von Pod Manager kommunizieren, um diese Synchronisierung durchführen zu können. Aus diesem Grund muss der Pod ein gültiges SSL-Zertifikat darstellen, damit ihm der Workspace ONE Access Connector vertraut. Weitere Informationen zu dieser Integration finden Sie unter Eine Horizon Cloud-Umgebung mit Einzel-Pod-Brokering – Integration der Horizon Cloud-Pods der Umgebung in Microsoft Azure mit Workspace ONE Access.

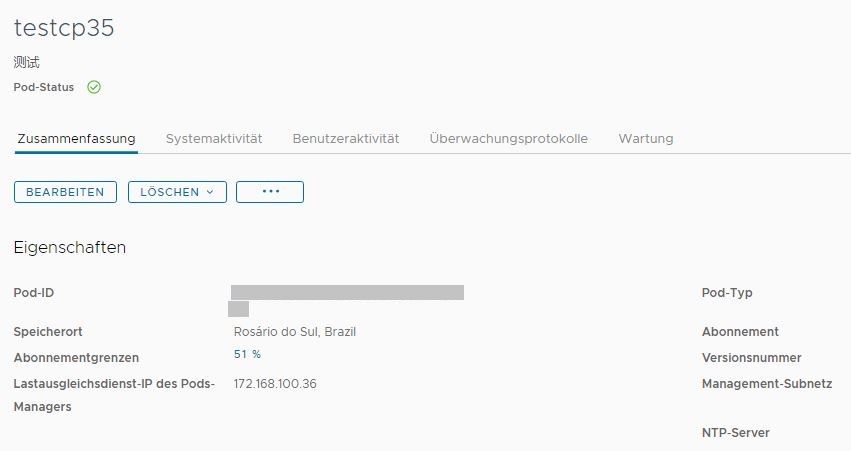

Beziehung zwischen dem IP-Adressfeld des Lastausgleichsdiensts für den Pod Manager auf der Pod-Detailseite und den SSL-Zertifikatanforderungen von Workspace ONE Access Connector

Eine wichtige Information, die Sie benötigen, um ein gültiges vertrauenswürdiges SSL-Zertifikat zu erstellen, das auf den Pod Manager-VMs konfiguriert werden kann, ist die numerische IP-Adresse, die auf der Detailseite des Pods neben der Bezeichnung IP-Adresse des Lastausgleichsdienstes für den Pod Manager angezeigt wird. Der folgende Screenshot veranschaulicht, an welcher Stelle die Bezeichnung IP-Adresse des Lastausgleichsdienstes für den Pod Manager auf der Detailseite des bereitgestellten Pods angezeigt wird.

Das vertrauenswürdige SSL-Zertifikat muss auf dem vollqualifizierten Domänennamen (FQDN) basieren, den Sie auf Ihrem DNS-Server der in diesem Feld angezeigten IP-Adresse zuordnen. Diese Zuordnung ist erforderlich, damit ein Client eines Endbenutzers, der für die Verwendung dieses FQDN konfiguriert ist, eine vertrauenswürdige Verbindung mit dem Pod herstellen kann.

Womit steht nun diese numerische IP-Adresse in Verbindung? Es handelt sich um eine private IP-Adresse aus dem Mandantensubnetz des Pods, die mit dem Azure-Lastausgleichsdienst für die Pod-Manager-VMs des Pods verknüpft ist.

Informationen zur Lastausgleichsdienst-IP des Pod-Managers

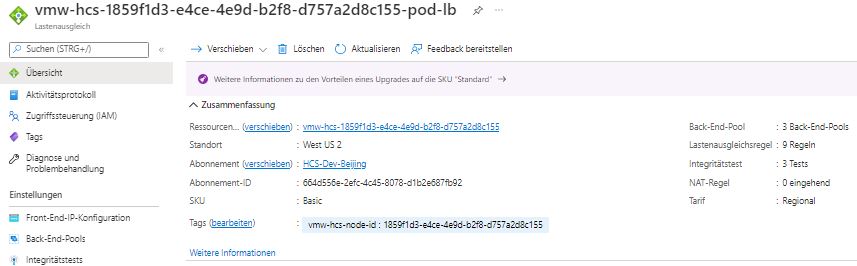

Bei allen derzeit unterstützten Pod-Manifesten ist die angezeigte numerische IP-Adresse für die Bezeichnung Lastausgleichsdienst-IP des Pod-Managers die numerische private IP-Adresse für die Azure-Lastausgleichsdienstressource des Pods. Die Pod-Architektur umfasst einen Pod-Azure-Lastausgleichsdienst mit einer privaten IP-Adresse aus dem Mandantensubnetz des Pods. Dieser Pod-Azure-Lastausgleichsdienst ist der Punkt für die SSL-Kommunikation mit den Pod-Manager-VMs, die sich hinter diesem Azure-Lastausgleichsdienst befinden.

Wenn Sie bei einem Pod mit aktivierter Hochverfügbarkeit in der Verwaltungskonsole auf Zertifikat hochladen klicken, um die SSL-Zertifikatsdateien hochzuladen, führt Horizon Cloud die Konfiguration auf der aktiven Pod-Manager-VM durch und kopiert anschließend die Zertifikatskonfiguration auf die andere Pod-Manager-VM.

Ein Pod ohne aktivierte Hochverfügbarkeit (ein untypischer Fall) verfügt über eine einzelne Pod-Manager-VM hinter diesem Azure-Lastausgleichsdienst. Wenn Sie in diesem Fall in der Konsole auf Zertifikat hochladen klicken, konfiguriert Horizon Cloud das Zertifikat auf dieser Pod-Manager-VM.

Der folgende Screenshot zeigt, dass die private IP-Adresse des Azure Load Balancers für den Pod dieselbe IP-Adresse ist, die neben der Bezeichnung IP-Adresse des Lastenausgleichsdienstes für den Pod Manager auf der Detailseite des Pods in der Konsole für das vorangegangene Beispiel angezeigt wird.

Konfigurieren von SSL-Zertifikaten auf den Manager-VMs des Pods

Die Verwaltungskonsole wird verwendet, um die SSL-Zertifikate auf den Pod Manager-VMs zu konfigurieren. Die ausführlichen Anweisungen dazu finden Sie unter Konfigurieren von SSL-Zertifikaten direkt auf den Pod-Manager-VMs, z. B. beim Integrieren der Workspace ONE Access Connector Appliance mit dem Horizon Cloud-Pod in Microsoft Azure, damit der Connector Verbindungen mit den Pod-Manager-VMs vertrauen kann. Informationen zu den Voraussetzungen für die Ausführung dieser Schritte finden Sie unter Voraussetzungen für das Ausführen des Workflows zum Hochladen von Pod-Zertifikaten der Horizon Universal Console zum Konfigurieren von SSL-Zertifikaten auf den Manager-VMs des Horizon Cloud-Pods.

Untypische Szenarien, für die auf den Manager-VMs des Pods konfigurierte SSL-Zertifikate erforderlich sind

Auch wenn diese Schritte für die den Machbarkeitsnachweis geeignet scheinen, werden Sie für die Produktionsverwendung nicht empfohlen. Für Produktionssysteme sollten Sie die Horizon Cloud-Funktionen interner und externer Gateway-Konfigurationen nutzen, die Endbenutzerverbindungen zu den vom Pod bereitgestellten Ressourcen unterstützen. Für Endbenutzerverbindungen, die intern in Ihrem Unternehmensnetzwerk bereitgestellt werden, z. B. über ein VPN, sollten Sie über eine interne Unified Access Gateway-Konfiguration auf dem Pod verfügen. Für Endbenutzerverbindungen über das Internet sollten Sie über eine externe Unified Access Gateway-Konfiguration auf dem Pod verfügen. Schritte zum Hinzufügen dieser Konfigurationen zu Ihrem Pod finden Sie unter Hinzufügen einer Gateway-Konfiguration zu einem bereitgestellten Horizon Cloud-Pod.

| Szenario | Beschreibung |

|---|---|

| Pod, der nur mit der externen Gateway-Konfiguration und ohne interne Unified Access Gateway-Konfiguration bereitgestellt wurde | Obwohl Ihre Endbenutzer in diesem Szenario im Internet ihre vom Pod bereitgestellten Ressourcen über die bereitgestellte externe Gateway-Konfiguration erreichen, gibt es keine parallele interne Gateway-Konfiguration für Ihre Benutzer in Ihrem Unternehmensnetzwerk, um die vom Pod bereitgestellten Ressourcen zu erreichen. Ohne eine interne Unified Access Gateway-Konfiguration müssen diese internen Benutzer auf ihre Clientverbindungen verweisen, um direkt auf den Pod zu gelangen. Den Pod direkt zu erreichen bedeutet, den Client auf die IP-Adresse, die auf der Pod-Detailseite neben der Bezeichnung IP-Adresse des Lastenausgleichsdienstes für den Pod Manager angezeigt wird, oder auf einen vollständig qualifizierten Domänennamen (FQDN) zu verweisen, den Sie dieser angezeigten IP-Adresse in Ihrem DNS zuordnen. |

| Ohne jegliche Gateway-Konfiguration bereitgestellter Pod (null Unified Access Gateway VMs) | In diesem Szenario müssen alle Endbenutzerverbindungen zu den vom Pod bereitgestellten Ressourcen einen der betriebssystemspezifischen Horizon Clients verwenden, um den Pod direkt zu erreichen. Den Pod direkt zu erreichen bedeutet, den Client auf die IP-Adresse, die auf der Pod-Detailseite neben der Bezeichnung IP-Adresse des Lastenausgleichsdienstes für den Pod Manager angezeigt wird, oder auf einen vollständig qualifizierten Domänennamen (FQDN) zu verweisen, den Sie dieser angezeigten IP-Adresse in Ihrem DNS zuordnen.

Achtung: Anders als bei der Verwendung eines betriebssystemspezifischen

Horizon Clients, verhält sich diese Browserverbindung wie eine nicht vertrauenswürdig Verbindung, wenn Sie einen Browser direkt auf den Pod verweisen. Dies ist selbst dann der Fall, wenn Sie mithilfe der Aktion

Zertifikat hochladen in der Konsole ein SSL-Zertifikat auf den Manager-VMs des Pods konfiguriert haben. Falls Sie den FQDN des Pods direkt in einen Browser eingeben, stellt der Browser eine Verbindung mit dem Verbindungstyp HTML Access (Blast) her. Aufgrund der Funktionsweise von HTML Access (Blast) wird vom Browser der typische Fehler des nicht vertrauenswürdigen Zertifikats angezeigt, wenn die Verbindung direkt mit dem Pod hergestellt wird. Wenn Sie diesen angezeigten Fehler bezüglich eines nicht vertrauenswürdigen Zertifikats vermeiden möchten, benötigt der Pod Gateways, die so konfiguriert sind, dass Sie diese Browserverbindungen über die entsprechende Gateway-Konfiguration herstellen können: eine externe Gateway-Konfiguration für Ihre Endbenutzer, die sich außerhalb Ihres Unternehmensnetzwerks befinden, und eine interne Gateway-Konfiguration für Ihre Endbenutzer innerhalb Ihres Unternehmensnetzwerks. Wenn Sie den FQDN nicht im Internet veröffentlichen möchten, verwenden Sie eine interne Gateway-Konfiguration. Die interne Gateway-Konfiguration verwendet einen internen Microsoft-Lastausgleich, zu dem Endbenutzer innerhalb Ihres Unternehmensnetzwerks ihre Verbindungen leiten können. Siehe

Hinzufügen einer Gateway-Konfiguration zu einem bereitgestellten Horizon Cloud-Pod.

|