Wenn Sie Ihrem Katalog Web- und Desktop-Anwendungen hinzufügen, können Sie anwendungsspezifische Richtlinien erstellen. Beispielsweise können Sie eine Richtlinie mit Regeln für eine Web-Anwendung erstellen, in der festgelegt ist, welche IP-Adressen Zugriff auf die Anwendung haben, welche Authentifizierungsmethoden diese verwenden und nach welchem Intervall eine erneute Authentifizierung erforderlich ist.

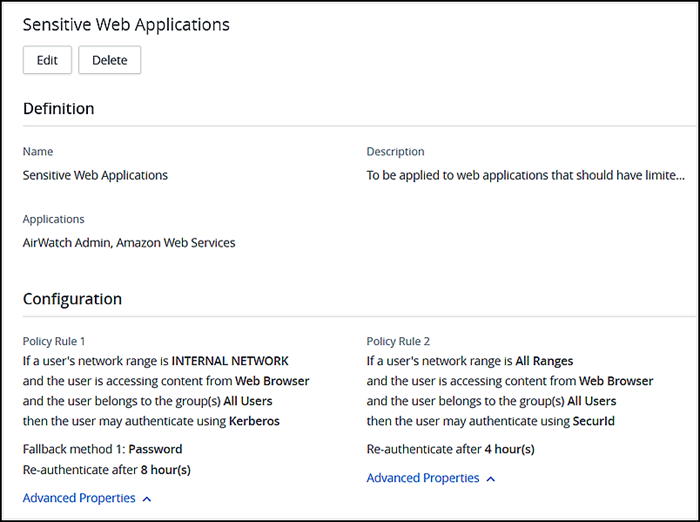

Der folgende Richtlinie für spezifische Web-Anwendungen ist ein Beispiel für eine Richtlinie, die Sie erstellen können, um den Zugriff auf spezifische Web-Anwendungen zu steuern.

Beispiel 1: Strenge Web-Anwendungs-spezifische Richtlinie

In diesem Beispiel wird eine neue Richtlinie erstellt und einer vertraulichen Web-Anwendung zugeordnet.

Für den Zugriff auf den Dienst von einem Standort außerhalb des Unternehmensnetzwerks muss sich der Benutzer mit RSA SecurID anmelden. Der Benutzer meldet sich mit einem Browser an und hat dann für eine vierstündige Sitzung Zugriff auf das Apps-Portal, entsprechend den Einstellungen in der Standardzugriffsregel.

Nach vier Stunden versucht der Benutzer, eine Web-Anwendung zu starten, für die die Richtlinie für vertrauliche Web-Anwendungen angewendet wird.

Der Dienst prüft die Regeln der Richtlinie und wendet die Richtlinie mit dem Netzwerkbereich „ALLE BEREICHE“ an, da die Benutzeranforderung von einem Webbrowser und aus dem Netzwerkbereich „ALLE BEREICHE“ kommt.

Der Benutzer hat sich mit der RSA SecurID-Authentifizierungsmethode angemeldet, aber die Sitzung ist gerade abgelaufen. Der Benutzer wird zur erneuten Authentifizierung umgeleitet. Mit der erneuten Authentifizierung kann der Benutzer eine weitere vierstündige Sitzung beginnen und die Anwendung nun starten. Für die nächsten vier Stunden kann der Benutzer die Anwendung weiterhin ausführen, ohne sich erneut authentifizieren zu müssen.

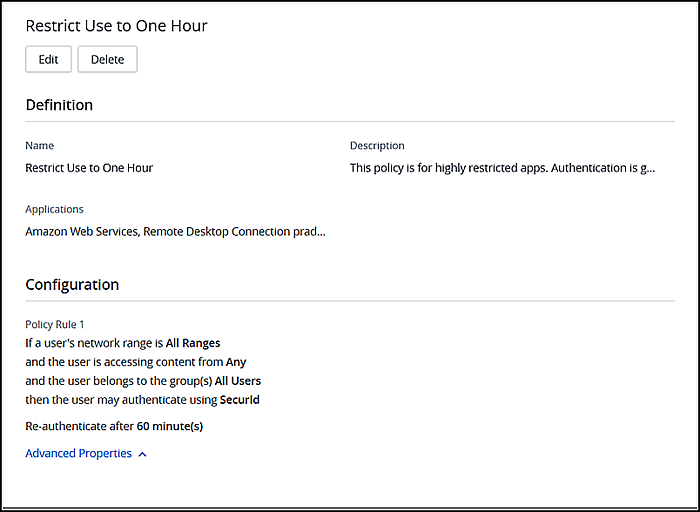

Beispiel 2: Strengere Web-Anwendungs-spezifische Richtlinie

Um für besonders vertrauliche Web-Anwendungen eine strengere Regel anzuwenden, können Sie eine erneute Authentifizierung mit SecurID nach einer Stunde für jedes Gerät anfordern. Im Folgenden finden Sie ein Beispiel, wie dieser Regeltyp einer Zugriffsrichtlinie implementiert werden kann.

Der Benutzer meldet sich innerhalb des Unternehmensnetzwerks mit der Kerberos-Authentifizierungsmethode an.

Der Benutzer hat nun acht Stunden lang Zugriff auf das Apps-Portal, wie in Beispiel 1 eingerichtet.

Der Benutzer versucht daraufhin sofort, eine Web-Anwendung zu starten, auf die die Richtlinienregel aus Beispiel 2 angewendet wird. Für diese Richtlinienregel ist die RSA SecurID-Authentifizierung erforderlich.

Der Benutzer wird zur Anmeldeseite der RSA SecurID-Authentifizierung weitergeleitet.

Nach der erfolgreichen Anmeldung des Benutzers startet der Dienst die Anwendung und speichert das Authentifizierungsereignis.

Der Benutzer kann diese Anwendung noch eine Stunde lang erneut starten. Nach einer Stunde wird er jedoch aufgefordert, sich erneut zu authentifizieren, wie durch die Regel vorgeschrieben.