Sie können NSX Manager, Host-Transportknoten und NSX Edge-VMs in einem einzelnen Cluster konfigurieren. Jeder Host im Cluster stellt zwei physische NICs bereit, die für NSX-T konfiguriert sind.

Die bei dieser Vorgehensweise referenzierte Topologie verwendet Folgendes:

- Mit den Hosts im Cluster konfiguriertes vSAN.

- Mindestens zwei physische Netzwerkkarten pro Host.

- vMotion- und Management-VMkernel-Schnittstellen.

Voraussetzungen

- Alle Hosts müssen Teil eines vSphere-Clusters sein.

- Auf jedem Host sind zwei physische NICs aktiviert.

- Registrieren Sie alle Hosts bei einem vCenter Server.

- Überprüfen Sie auf dem vCenter Server, ob freigegebener Speicher für die Verwendung durch die Hosts verfügbar ist.

-

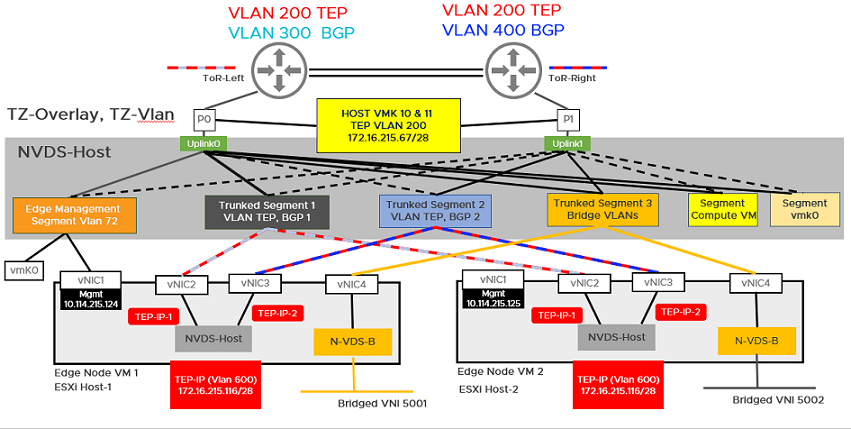

Die Host-TEP-IP und die NSX Edge-TEP-IP müssen sich in unterschiedlichen VLAN-Segmenten befinden. Der gesamte vertikale Datenverkehr von Host-Arbeitslasten wird in GENEVE gekapselt und an einen NSX Edge-Knoten mit der Quell-IP-Adresse als Host-TEP und der Ziel-IP als NSX Edge-TEP gesendet. Da diese TEPs zu verschiedenen VLANs/Subnetzen gehören müssen, muss der Datenverkehr über Top-of-Rack(TOR)-Switches geleitet werden. In dieser Darstellung wird für den Host VLAN 200 und für NSX Edge VLAN 600 als Transport-VLAN verwendet. Der Grund für das Konfigurieren getrennter VLANs für den Host-TEP und den NSX Edge-TEP besteht darin, dass ein TEP nur von einem physischen Netzwerkadapter Datenverkehr empfangen bzw. nur an einen physischen Netzwerkadapter Datenverkehr senden kann, jedoch nicht von einer internen Portgruppe bzw. an eine interne Portgruppe.

Prozedur

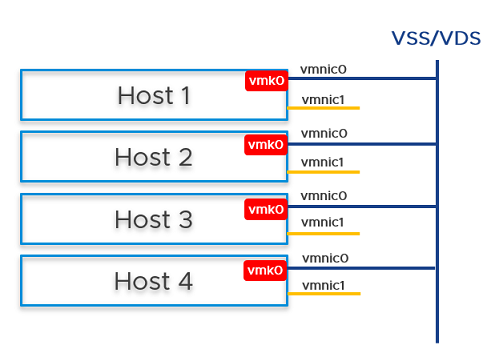

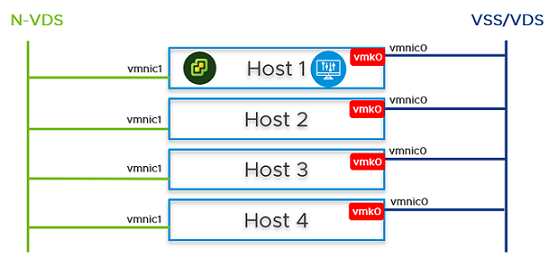

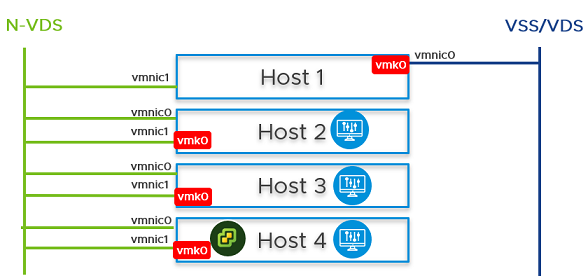

- Bereiten Sie vier ESXi-Hosts mit vmnic0 auf vSS oder vDS vor, vmnic1 ist frei.

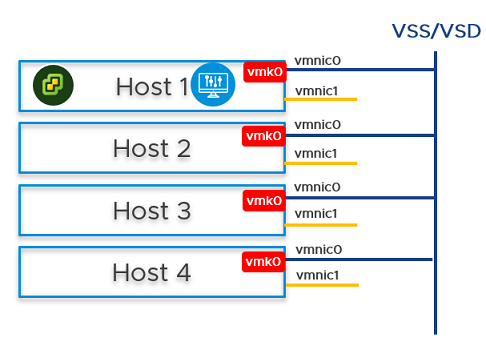

- Installieren Sie vCenter Server auf Host 1, konfigurieren Sie eine vSS/vDS-Portgruppe und installieren Sie NSX Manager auf der Portgruppe, die auf dem Host erstellt wurde.

- Bereiten Sie ESXi-Hosts 1, 2, 3 und 4 als Transportknoten vor.

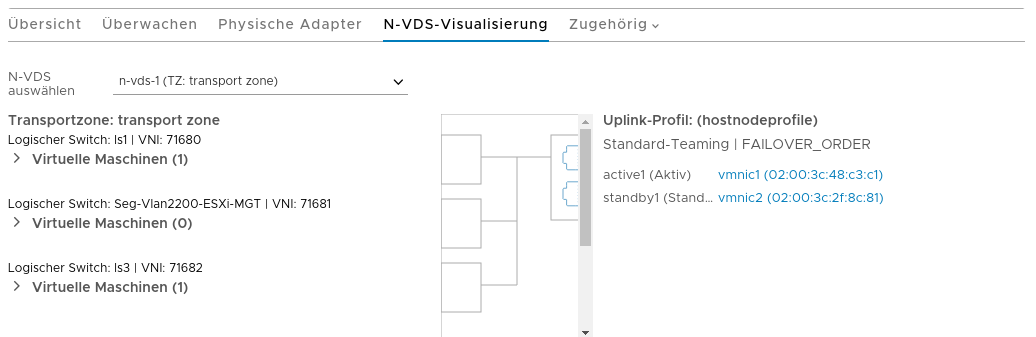

- Erstellen Sie eine VLAN-Transportzone und eine Overlay-Transportzone mit einer benannten Teaming-Richtlinie. Siehe Erstellen von Transportzonen.

- Erstellen Sie einen IP-Pool oder DHCP für Tunnel-Endpoint-IP-Adressen für die Hosts. Siehe Erstellen eines IP-Pools für Tunnel-Endpoint-IP-Adressen.

- Erstellen Sie einen IP-Pool oder DHCP für Tunnel-Endpoint-IP-Adressen für den Edge-Knoten. Siehe Erstellen eines IP-Pools für Tunnel-Endpoint-IP-Adressen.

- Erstellen Sie ein Uplink-Profil mit einer benannten Teaming-Richtlinie. Siehe Erstellen eines Uplink-Profils.

Hinweis: Um die auf Uplinks verfügbare Bandbreite optimal zu nutzen, empfiehlt VMware die Verwendung einer Gruppierungsrichtlinie, die die Last auf alle verfügbaren Uplinks des Hosts verteilt.

- Konfigurieren Sie ein Network I/O Control-Profil, um den Datenverkehr auf Hosts zu verwalten. Siehe Konfigurieren von Network I/O Control-Profilen.

Hinweis: VMware empfiehlt, 100 Anteile für den Verwaltungsdatenverkehr zuzuteilen.

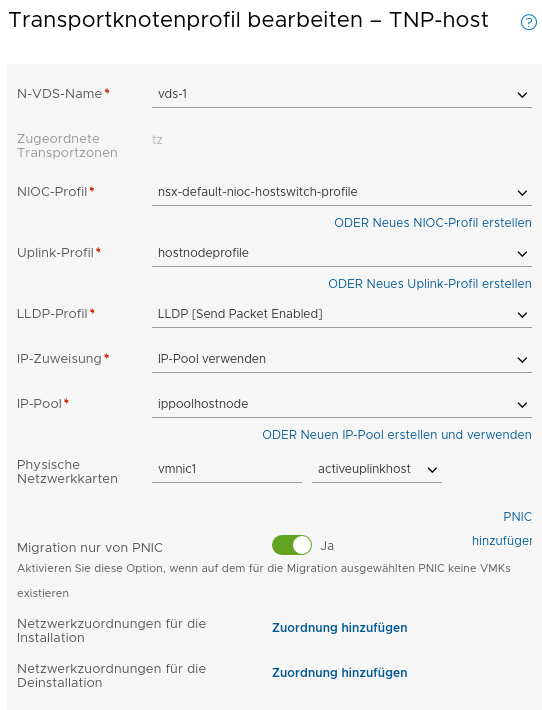

- Konfigurieren Sie Hosts als Transportknoten, indem Sie ein Transportknotenprofil anwenden. In diesem Schritt migriert das Transportknotenprofil nur vmnic1 (die nicht verwendete physische NIC) zum N-VDS-Switch. Nachdem das Transportknotenprofil auf die Cluster-Hosts angewendet wurde, wird der N-VDS-Switch erstellt und vmnic1 ist mit dem N-VDS-Switch verbunden. Siehe Hinzufügen eines Transportknotenprofils.

vmnic1 auf allen Hosts werden dem N-VDS-Switch hinzugefügt. Von den beiden physischen Netzwerkkarten wird also eine auf den N-VDS-Switch migriert. Die vmnic0-Schnittstelle ist weiterhin mit dem vSS- oder vDS-Switch verbunden, wodurch sichergestellt wird, dass die Konnektivität mit dem Host verfügbar ist.

vmnic1 auf allen Hosts werden dem N-VDS-Switch hinzugefügt. Von den beiden physischen Netzwerkkarten wird also eine auf den N-VDS-Switch migriert. Die vmnic0-Schnittstelle ist weiterhin mit dem vSS- oder vDS-Switch verbunden, wodurch sichergestellt wird, dass die Konnektivität mit dem Host verfügbar ist. - Erstellen Sie auf der NSX Manager-Benutzeroberfläche VLAN-gestützte Segmente für NSX Manager, vCenter Server und NSX Edge. Stellen Sie sicher, dass für jedes der VLAN-gestützten Segmente die richtige Teaming-Richtlinie ausgewählt ist. Verwenden Sie keinen logischen VLAN-Trunk-Switch als Ziel. Geben Sie beim Erstellen von Zielsegmenten auf der NSX Manager-Benutzeroberfläche im Feld VLAN-Liste eingeben nur einen VLAN-Wert ein.

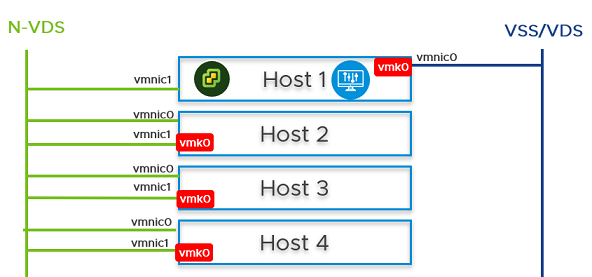

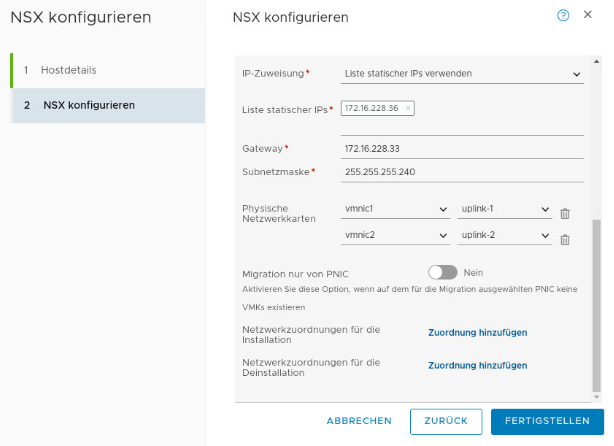

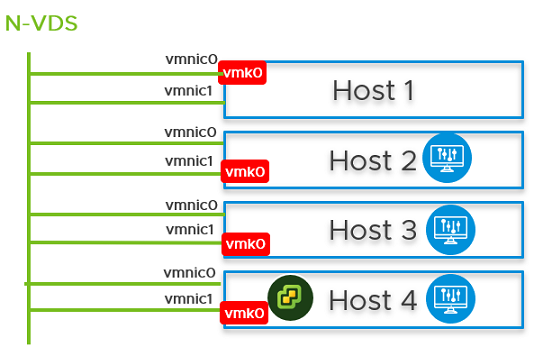

- Auf Host 2, Host 3 und Host 4 müssen Sie den vmk0-Adapter und vmnic0 zusammen von VSS/VDS auf den N-VDS-Switch migrieren. Aktualisieren Sie die NSX-T-Konfiguration auf jedem Host. Stellen Sie beim Migrieren Folgendes sicher:

- vmk0 ist dem Edge-Verwaltungssegment zugeordnet.

- vmnic0 ist einem aktiven Uplink (uplink-1) zugeordnet.

- Wechseln Sie in vCenter Server zu Host 2, Host 3 und Host 4. Stellen Sie sicher, dass der vmk0-Adapter mit der physischen vmnic0-NIC auf dem N-VDS verbunden und erreichbar ist.

- Wechseln Sie in der NSX Manager-Benutzeroberfläche zu Host 2, Host 3 und Host 4. Überprüfen Sie, ob sich beide pNICs auf dem N-VDS-Switch befinden.

- Installieren Sie über die NSX Manager-Benutzeroberfläche NSX Manager auf Host 2 und Host 3 und hängen Sie NSX Manager an das Segment an. Warten Sie etwa 10 Minuten, bis sich der Cluster formiert hat, und stellen Sie sicher, dass dies richtig durchgeführt wurde.

- Schalten Sie den ersten NSX Manager-Knoten aus. Warten Sie etwa 10 Minuten.

- Verbinden Sie NSX Manager und vCenter Server erneut mit dem zuvor erstellten logischen Switch. Schalten Sie NSX Manager auf Host 4 ein. Warten Sie etwa 10 Minuten, um sicherzustellen, dass sich der Cluster in einem stabilen Zustand befindet. Wenn der erste NSX Manager ausgeschaltet ist, führen Sie eine kalte vMotion aus, um NSX Manager und vCenter Server von Host 1 auf Host 4 zu migrieren.

Informationen zu vMotion-Einschränkungen finden Sie unter https://kb.vmware.com/s/article/56991.

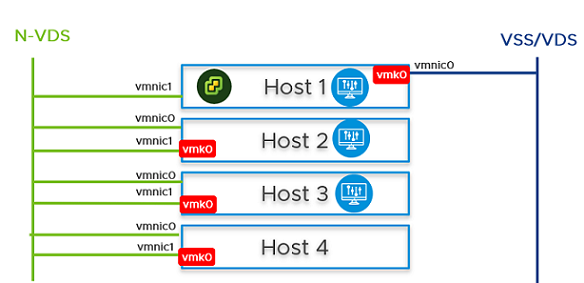

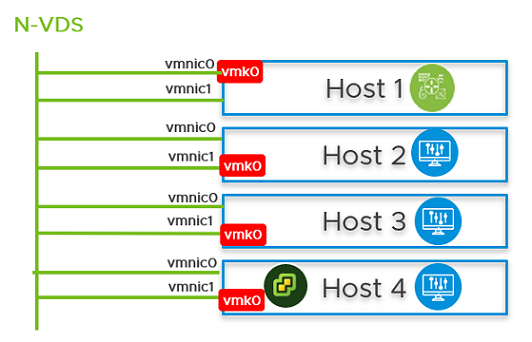

- Wechseln Sie auf der NSX Manager-Benutzeroberfläche zu Host 1, migrieren Sie vmk0 und vmnic0 zusammen von VSS zum N-VDS-Switch.

- Stellen Sie im Feld Netzwerkzuordnung für Installation sicher, dass der vmk0-Adapter dem Edge-Verwaltungssegment auf dem N-VDS-Switch zugeordnet ist.

- Installieren Sie auf Host 1 die NSX Edge-VM über die Benutzeroberfläche von NSX Manager.

- Verbinden Sie die NSX Edge-VM mit der Management Plane.

- Um die Konnektivität für den Nord-Süd-Datenverkehr einzurichten, konfigurieren Sie die NSX Edge-VM mit einem externen Router.

- Stellen Sie sicher, dass die Nord-Süd-Datenverkehrskonnektivität zwischen der NSX Edge-VM und dem externen Router besteht.

- Im Falle eines Stromausfall, bei dem der gesamte Cluster neu gestartet wird, kann die NSX-T-Verwaltungskomponente möglicherweise nicht mehr mit dem N-VDS kommunizieren. Um dieses Szenario zu vermeiden, führen Sie die folgenden Schritte aus:

Vorsicht: Jeder API-Befehl, der falsch ausgeführt wird, führt zu einem Verlust der Konnektivität mit NSX Manager.Hinweis: In einer einzelnen Clusterkonfiguration werden Verwaltungskomponenten auf einem N-VDS-Switch als VMs gehostet. Der N-VDS-Port, mit dem die Verwaltungskomponente standardmäßig eine Verbindung herstellt, wird aus Sicherheitsgründen als blockierter Port initialisiert. Im Falle eines Stromausfalls, bei dem alle vier Hosts neu gestartet werden müssen, wird der Verwaltungs-VM-Port in einem blockierten Zustand initialisiert. Um zirkuläre Abhängigkeiten zu vermeiden, wird empfohlen, einen Port auf dem N-VDS im Zustand „nicht blockiert“ zu erstellen. Ein nicht blockierter Port stellt sicher, dass die NSX-T-Verwaltungskomponente bei einem Neustart des Clusters mit dem N-VDS kommunizieren kann, um wieder eine normale Funktion zu gewährleisten.Am Ende der Teilaufgabe übernimmt der Migrationsbefehl Folgendes:

- UUID des Host-Knotens, auf dem sich der NSX Manager befindet.

- UUID der NSX Manager-VM und migriert sie auf den statischen logischen Port, der sich in einem nicht blockierten Zustand befindet.

- Wechseln Sie auf der NSX Manager-Benutzeroberfläche zu Managermodus > Netzwerk > Logische Switches (3.0 und neuere Versionen). Suchen Sie nach dem Segment Segment-Computing-VM. Wählen Sie die UUID auf der Registerkarte Übersicht aus und kopieren Sie sie. Die in diesem Beispiel verwendete UUID ist c3fd8e1b-5b89-478e-abb5-d55603f04452.

- Erstellen Sie eine JSON-Nutzlast für jeden NSX Manager.

- Erstellen Sie in der JSON-Nutzlast logische Ports mit dem Initialisierungsstatus UNBLOCKED_VLAN , indem Sie den Wert für logical_switch_id mit der UUID des zuvor erstellten Edge-Verwaltungssegments ersetzen.

- In der Nutzlast für jeden NSX Manager sind die Werte attachment_type_id und display_name unterschiedlich.

Wichtig: Wiederholen Sie diesen Schritt, um insgesamt vier JSON-Dateien zu erstellen: drei für NSX Manager und eine für vCenter Server Appliance (VCSA).port1.json { "admin_state": "UP", "attachment": { "attachment_type": "VIF", "id": "nsxmgr-port-147" }, "display_name": "NSX Manager Node 147 Port", "init_state": "UNBLOCKED_VLAN", "logical_switch_id": "c3fd8e1b-5b89-478e-abb5-d55603f04452" }Dabei gilt Folgendes:admin_state: Dies ist der Status des Ports. Er muss „AKTIV“ sein.attachment_type: Muss auf VIF festgelegt sein. Alle VMs werden mithilfe einer VIF-ID mit NSX-T Switch-Ports verbunden.id: Dies ist die VIF-ID. Sie muss für jeden NSX Manager eindeutig sein. Wenn Sie über drei NSX Manager verfügen, gibt es drei Nutzlasten, für die jeweils eine andere VIF-ID vorhanden sein muss. Um eine eindeutige UUID zu generieren, müssen Sie sich bei der Root-Shell von NSX Manager an und führen Sie /usr/bin/uuidgen aus, damit eine eindeutige UUID generiert wird.display_name: Er muss eindeutig sein, damit ein NSX-Administrator ihn unter den anderen NSX Manager-Anzeigenamen identifizieren kann.init_state: Wenn der Wert aufUNBLOCKED_VLANfestgelegt ist, hebt NSX die Blockierung des Ports für NSX Manager auf, auch wenn der NSX Manager nicht verfügbar ist.logical_switch_id: Dies ist die ID des logischen Switches für das Edge-Verwaltungssegment.

- Wenn drei NSX Manager bereitgestellt sind, müssen Sie drei Nutzlasten erstellen – eine für jeden logischen Port eines NSX Managers. Beispiel: port1.json, port2.json, port3.json.

Führen Sie die folgenden Befehle aus, um Nutzlasten zu erstellen.

curl -X POST -k -u '<username>:<password>' -H 'Content-Type:application/json' -d @port1.json https://nsxmgr/api/v1/logical-portscurl -X POST -k -u '<username>:<password>' -H 'Content-Type:application/json' -d @port2.json https://nsxmgr/api/v1/logical-portscurl -X POST -k -u '<username>:<password>' -H 'Content-Type:application/json' -d @port3.json https://nsxmgr/api/v1/logical-portsEin Beispiel für die API-Ausführung zum Erstellen eines logischen Ports.

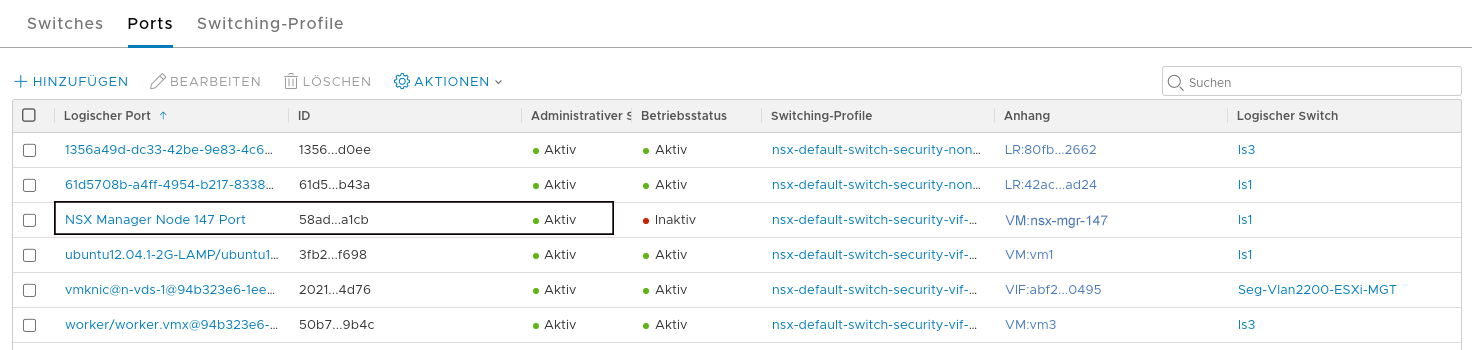

root@nsx-mgr-147:/var/CollapsedCluster# curl -X POST -k -u '<username>:<password>' -H 'Content-Type:application/json' -d @port1.json https://localhost/api/v1/logical-ports { "logical_switch_id" : "c3fd8e1b-5b89-478e-abb5-d55603f04452", "attachment" : { "attachment_type" : "VIF", "id" : "nsxmgr-port-147" }, "admin_state" : "UP", "address_bindings" : [ ], "switching_profile_ids" : [ { "key" : "SwitchSecuritySwitchingProfile", "value" : "fbc4fb17-83d9-4b53-a286-ccdf04301888" }, { "key" : "SpoofGuardSwitchingProfile", "value" : "fad98876-d7ff-11e4-b9d6-1681e6b88ec1" }, { "key" : "IpDiscoverySwitchingProfile", "value" : "0c403bc9-7773-4680-a5cc-847ed0f9f52e" }, { "key" : "MacManagementSwitchingProfile", "value" : "1e7101c8-cfef-415a-9c8c-ce3d8dd078fb" }, { "key" : "PortMirroringSwitchingProfile", "value" : "93b4b7e8-f116-415d-a50c-3364611b5d09" }, { "key" : "QosSwitchingProfile", "value" : "f313290b-eba8-4262-bd93-fab5026e9495" } ], "init_state" : "UNBLOCKED_VLAN", "ignore_address_bindings" : [ ], "resource_type" : "LogicalPort", "id" : "02e0d76f-83fa-4839-a525-855b47ecb647", "display_name" : "NSX Manager Node 147 Port", "_create_user" : "admin", "_create_time" : 1574716624192, "_last_modified_user" : "admin", "_last_modified_time" : 1574716624192, "_system_owned" : false, "_protection" : "NOT_PROTECTED", "_revision" : 0 - Stellen Sie sicher, dass der logische Port erstellt wurde.

- Suchen Sie die VM-Instanz-ID für jeden NSX Manager. Wechseln Sie zum Abrufen der Instanz-ID zu Bestand → Virtuelle Maschinen, wählen Sie die NSX Manager-VM und dann die Registerkarte Übersicht aus und kopieren Sie die Instanz-ID. Alternativ können Sie die-Instanz-ID im Browser für verwaltete Objekte (Managed Object Browser, MOB) von vCenter Server durchsuchen. Fügen Sie der ID :4000 hinzu, um den VNIC-Hardwareindex einer NSX Manager-VM abzurufen.

Wenn die Instanz-UUID der VM beispielsweise

503c9e2b-0abf-a91c-319c-1d2487245c08ist, lautet deren VNIC-Index503c9e2b-0abf-a91c-319c-1d2487245c08:4000. Die drei NSX Manager-VNIC-Indizes lauten:mgr1 vnic: 503c9e2b-0abf-a91c-319c-1d2487245c08:4000mgr2 vnic: 503c76d4-3f7f-ed5e-2878-cffc24df5a88:4000mgr3 vnic: 503cafd5-692e-d054-6463-230662590758:4000 - Suchen Sie die Transportknoten-ID, die NSX Manager hostet. Wenn Sie über drei NSX Manager verfügen, die in unterschiedlichen Transportknoten gehostet werden, notieren Sie die Transportknoten-IDs. Die drei Transportknoten-IDs lauten beispielsweise:

tn1: 12d19875-90ed-4c78-a6bb-a3b1dfe0d5eatn2: 4b6e182e-0ee3-403f-926a-fb7c8408a9b7tn3: d7cec2c9-b776-4829-beea-1258d8b8d59b - Rufen Sie die Transportknotenkonfiguration ab, die beim Migrieren der NSX Manager zum neu erstellten Port als Nutzlast verwendet werden soll.

Beispiel:

curl -k -u '<user>:<password' https://nsxmgr/api/v1/transport-nodes/12d19875-90ed-4c78-a6bb-a3b1dfe0d5ea > tn1.jsoncurl -k -u '<user>:<password' https://nsxmgr/api/v1/transport-nodes/4b6e182e-0ee3-403f-926a-fb7c8408a9b7 > tn2.jsoncurl -k -u '<user>:<password' https://nsxmgr/api/v1/transport-nodes/d7cec2c9-b776-4829-beea-1258d8b8d59b > tn3.json - Migrieren Sie den NSX Manager vom vorherigen Port zum neu erstellten nicht blockierten logischen Port im Edge-Verwaltungssegment. Der Wert der VIF-ID ist die Anhang-ID des Ports, der zuvor für NSX Manager erstellt wurde.

Die folgenden Parameter werden zum Migrieren von NSX Manager benötigt:

- Transportknoten-ID

- Transportknotenkonfiguration

- NSX Manager-VNIC-Hardwareindex

- NSX Manager-VIF-ID

Der API-Befehl zum Migrieren von NSX Manager zum neu erstellten nicht blockierten Port lautet:/api/v1/transport-nodes/<TN-ID>?vnic=<VNIC-ID>&vnic_migration_dest=<VIF-ID>Beispiel:

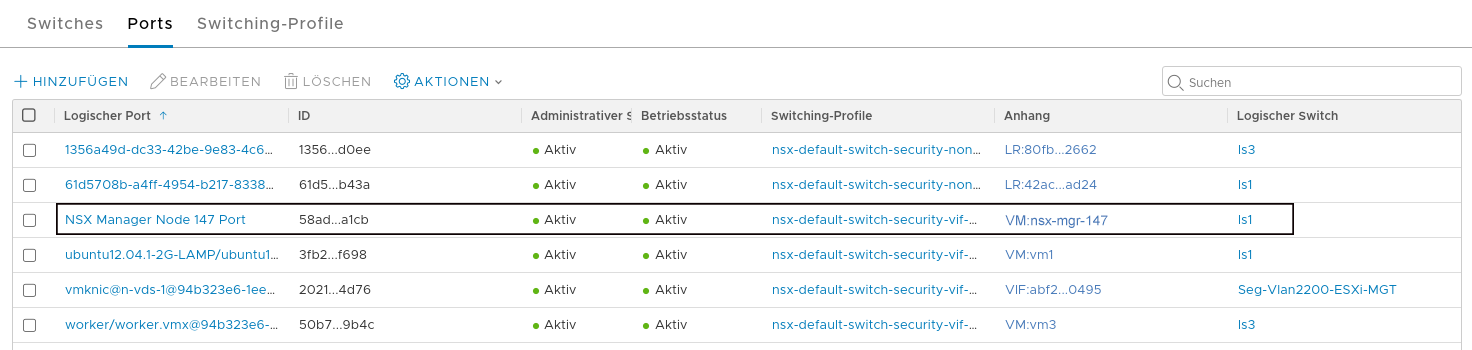

root@nsx-mgr-147:/var/CollapsedCluster# curl -k -X PUT -u 'admin:VMware1!VMware1!' -H 'Content-Type:application/json' -d @<tn1>.json 'https://localhost/api/v1/transport-nodes/11161331-11f8-45c7-8747-34e7218b687f?vnic=5028d756-d36f-719e-3db5-7ae24aa1d6f3:4000&vnic_migration_dest=nsxmgr-port-147' - Stellen Sie sicher, dass die statisch erstellte logische Portgruppe aktiv (Up) ist.

- Wiederholen Sie die vorherigen Schritte für jeden NSX Manager im Cluster.