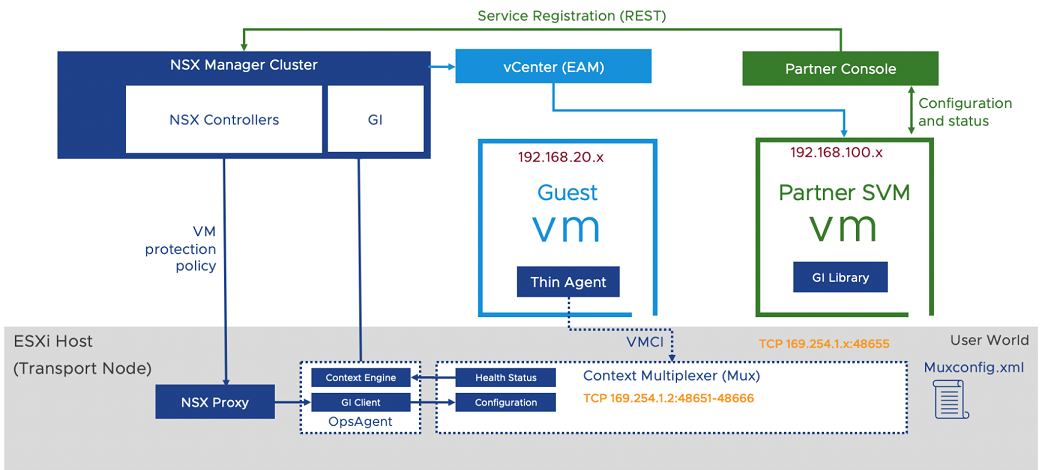

Machen Sie sich mit der Architektur der Service Insertion- und Endpoint-Schutz-Komponenten (Guest Introspection) in NSX-T Data Center vertraut.

- Partnerkonsole: Es handelt sich hierbei um die vom Sicherheitsanbieter bereitgestellte Webanwendung, um mit der Guest Introspection-Plattform zu arbeiten.

- NSX Manager: Es handelt sich dabei um die Appliance auf Management Plane für NSX, die Kunden und Partnern API und grafische Benutzeroberfläche für die Konfiguration von Netzwerk- und Sicherheitsrichtlinien zur Verfügung stellt. Für Guest Introspection bietet NSX Manager auch API und GUI zur Bereitstellung und Verwaltung von Partner-Appliances.

- Guest Introspection SDK: von VMware bereitgestellte Bibliothek, die vom Sicherheitsanbieter genutzt wird.

-

Dienst-VM: Dies ist die vom Sicherheitsanbieter bereitgestellte VM, die das von VMware bereitgestellte Guest Introspection SDK nutzt. Sie enthält die Logik zum Prüfen von Datei- oder Prozessereignissen, um Viren oder Malware auf dem Gastsystem zu erkennen. Nach dem Scannen einer Anforderung sendet sie ein Urteil oder eine Benachrichtigung über die Aktion zurück, die von der Gast-VM für die Anforderung vorgenommen wurde.

- Guest Introspection-Hostagent (Kontext-Multiplexer): verarbeitet die Konfiguration von Endpoint-Schutzrichtlinien. Darüber hinaus führt er Multiplex- und Weiterleitungsvorgänge für Nachrichten von geschützten VMs an die Dienst-VM aus. Er meldet den Systemzustand der Guest Introspection-Plattform und verwaltet Datensätze der Dienst-VM-Konfiguration in der

muxconfig.xml-Datei. - OPS-Agent (Kontext-Engine und Guest Introspection-Client): leitet die Guest Introspection-Konfiguration des Guest Introspection-Hostagents (Kontext-Multiplexer) weiter. Darüber hinaus wird der Systemzustand der Lösung an NSX Manager weitergeleitet.

- EAM: NSX Manager verwendet den ESXi Agent Manager zum Bereitstellen einer Partnerdienst-VM auf jedem Host des Clusters, der für den Schutz konfiguriert ist.

-

Thin Agent: dies ist der Datei- oder Netzwerk-Introspektionsagent, der innerhalb der Gast-VMs ausgeführt wird. Darüber hinaus werden Datei- und Netzwerkaktivitäten abgefangen, die über den Hostagent an die Dienst-VM weitergeleitet werden. Dieser Agent gehört zu den VMware Tools. Er ersetzt den herkömmlichen Agent, der von Antivirus- oder Antimalware-Sicherheitsanbietern bereitgestellt wird. Es handelt sich um einen generischen und Lightweight-Agent, der die Auslagerung von Dateien und Prozessen für das Scannen auf der vom Anbieter bereitgestellten Dienst-VM erleichtert.