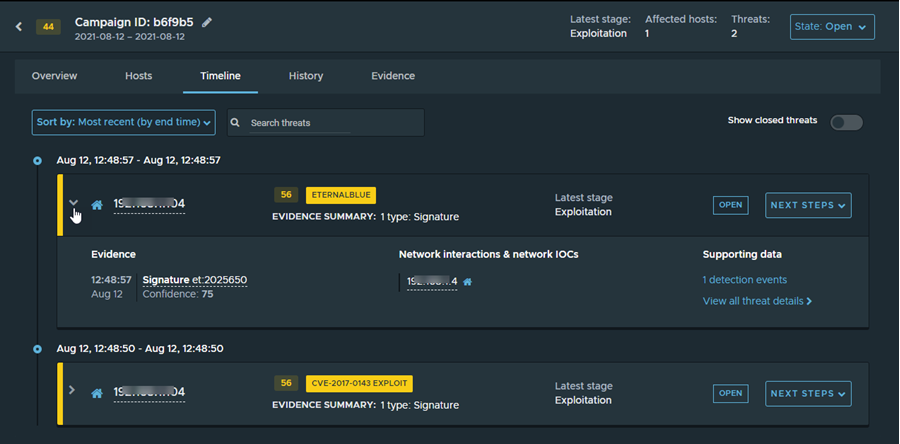

Auf der Registerkarte Zeitachse der Seite Details zur Aktivität werden die von NSX Network Detection and Response erkannten Bedrohungen durch Bedrohungskarten dargestellt.

Sortieren Sie die Bedrohungskarten mit dem Dropdown-Menü Sortieren nach. Treffen Sie eine Auswahl aus Aktuellste (Standardeinstellung), Früheste, Höchste Auswirkung und Geringste Auswirkung.

Das Textfeld Bedrohungen suchen oberhalb der Liste ermöglicht eine schnelle Suche direkt nach der Eingabe. Es filtert die Zeilen in der Liste und zeigt nur die Zeilen an, die in einem beliebigen Feld Text enthalten, der mit der Abfragezeichenfolge übereinstimmt. Ihre Abfrage wird mit Werten in den folgenden Kategorien abgeglichen: Auswirkung, IP-Adresse, Bedrohung/Malware, letzte Aktivitätsphase, erste Erkennung, Nachweise und andere Hosts sowie Nachrichteninformationen für E-Mail-Nachrichten.

Um die angezeigten Bedrohungskarten nach Bedrohungsstatus zu filtern, schalten Sie die Schaltfläche Geschlossene Bedrohungen anzeigen um. Standardmäßig werden alle Bedrohungen angezeigt.

Bedrohungskarten

Die Bedrohungskarten zeigen alle Bedrohungen im Zusammenhang mit der ausgewählten Aktivität und ihre entsprechenden Bedrohungsstufen an.

Jede Karte zeigt die berechnete Bedrohungsauswirkung, den Bedrohungsnamen, die Bedrohungsklasse und, falls verfügbar, das Erkennungsergebnis an. Außerdem wird der Bedrohungsstatus angezeigt: OPEN oder CLOSED.

Sie können auf Weitere Schritte klicken und eine Aktion aus dem Dropdown-Menü auswählen. Wählen Sie Schließen aus, um die Bedrohung zu schließen, Öffnen, um eine geschlossene Bedrohung erneut zu öffnen, oder Warnung verwalten, um eine Warnungsverwaltungsregel für die Bedrohung zu erstellen.

Der Abschnitt Nachweisübersicht enthält eine Übersicht über die Nachweise und andere Daten, die für die Bedrohung erkannt wurden. Klicken Sie auf das ![]() (oder fast überall auf der Karte), um den Abschnitt „Nachweisdetails“ zu erweitern.

(oder fast überall auf der Karte), um den Abschnitt „Nachweisdetails“ zu erweitern.

Nachweisdetails

In der Spalte Nachweise werden die Dateidownloads, Signaturen und andere Kategorien zusammen mit einem Zeitstempel angezeigt, zu dem der Nachweis angezeigt wurde.

In der Spalte Netzwerkinteraktionen und Netzwerk-IOCs wird die IP-Adresse oder der Domänenname externer Hosts angezeigt. Klicken Sie auf den Link der IP-Adresse, um die Seitenleiste Netzwerkinteraktion zu erweitern.

Die Spalte Unterstützende Daten enthält einen Link zu den erkannten Ereignissen, einen Link zu den erfassten Daten und einen Link zu den Bedrohungsdetails.