| VMware SASE 5.1.0 | 18. Dezember 2023

Prüfen Sie, ob Ergänzungen und Updates für diese Versionshinweise zur Verfügung stehen. |

Inhalt dieser Versionshinweise

Diese Versionshinweise decken die folgenden Themen ab:

- Empfohlene Verwendung

- Kompatibilität

- Upgrade-Pfade für Orchestrator, Gateway und Edge

- Neue SD-WAN-Funktionen

- Neue SD-WAN-Verbesserungen

- Wichtige Hinweise

- Verfügbare Sprachen

- Änderungen an der Orchestrator-API

- Dokumentierter Revisionsverlauf

Empfohlene Verwendung

Diese Version wird für alle Kunden empfohlen, die die Funktionen benötigen, erstmals in Version 5.1.0 zur Verfügung gestellt werden.

Kompatibilität

Version 5.1.0 für Orchestrator-Instanzen, Gateways und Hub-Edges unterstützt alle früheren Versionen von VMware SD-WAN Edge ab Version 3.4.0.

Die folgenden SD-WAN-Interoperabilitätskombinationen wurden explizit getestet:

| Orchestrator |

Gateway |

Edge |

|

| Hub |

Zweigstelle/Spoke |

||

| 5.1.0 |

5.1.0 |

3.4.5 |

3.4.5 |

| 5.1.0 |

5.1.0 |

3.4.6 |

3.4.6 |

| 5.1.0 |

5.1.0 |

5.1.0 |

3.4.5 |

| 5.1.0 |

5.1.0 |

3.4.6 |

5.1.0 |

| 5.1.0 |

4.2.2 |

4.2.2 |

4.2.2 |

| 5.1.0 |

5.1.0 |

4.2.2 |

4.2.2 |

| 5.1.0 |

5.1.0 |

5.1.0 |

4.2.2 |

| 5.1.0 |

5.1.0 |

4.2.2 |

5.1.0 |

| 5.1.0 |

4.3.0 |

4.3.0 |

4.3.0 |

| 5.1.0 |

5.1.0 |

4.3.0 |

4.3.0 |

| 5.1.0 |

5.1.0 |

5.1.0 |

4.3.0 |

| 5.1.0 |

5.1.0 |

4.3.0 |

5.1.0 |

| 5.1.0 |

4.3.1 |

4.3.1 |

4.3.1 |

| 5.1.0 |

5.1.0 |

4.3.1 |

4.3.1 |

| 5.1.0 |

5.1.0 |

5.1.0 |

4.3.1 |

| 5.1.0 |

5.1.0 |

4.3.1 |

5.1.0 |

| 5.1.0 |

4.5.0 |

4.5.0 |

4.5.0 |

| 5.1.0 |

5.1.0 |

4.5.0 |

4.5.0 |

| 5.1.0 |

5.1.0 |

5.1.0 |

4.5.0 |

| 5.1.0 |

5.1.0 |

4.5.0 |

5.1.0 |

| 5.1.0 |

4.5.1 |

4.5.1 |

4.5.1 |

| 5.1.0 |

5.1.0 |

4.5.1 |

4.5.1 |

| 5.1.0 |

5.1.0 |

5.1.0 |

4.5.1 |

| 5.1.0 |

5.1.0 |

4.5.1 |

5.1.0 |

| 5.1.0 |

5.0.1 |

5.0.1 |

5.0.1 |

| 5.1.0 |

5.1.0 |

5.0.1 |

5.0.1 |

| 5.1.0 |

5.1.0 |

5.1.0 |

5.0.1 |

| 5.1.0 |

5.1.0 |

5.0.1 |

5.1.0 |

Die obige Tabelle gilt nur für Kunden, die SD-WAN-Dienste nutzen. Kunden, die Zugriff auf VMware Cloud Web Security oder VMware Secure Access benötigen, müssen ihre Edges auf Release 4.5.0 oder höher aktualisieren.

Die VMware SD-WAN-Versionen 3.2.x, 3.3.x und 3.4.x haben das Ende des Supports erreicht.

-

Die Versionen 3.2.x und 3.3.x erreichen das Ende des allgemeinen Supports (End of General Support, EOGS) am 15. Dezember 2021 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 15. März 2022.

-

Version 3.4.x für Orchestrator und Gateway hat am 30. März 2022 das Ende des allgemeinen Supports (End of General Support, EOGS) und am 30. September 2022 das Ende der technischen Anleitung (End of Technical Guidance, EOTG) erreicht.

-

Version 3.4.x für den Edge hat das Ende des allgemeinen Supports (End of Support, EOGS) am 31. Dezember 2022 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 31. März 2023 erreicht.

-

Weitere Informationen finden Sie im Knowledgebase-Artikel: Ankündigung: Ende des Supports für VMware SD-WAN, Version 3.x (84151) (Announcement: End of Support Life for VMware SD-WAN Release 3.x (84151))

VMware SD-WAN 4.0.x hat das Ende des Supports erreicht; Version 4.2.x und 4.3.x haben das Ende des Supports für Gateways und Orchestrator-Instanzen erreicht, und Version 4.5.x nähert sich dem Ende des Supports für Gateways und Orchestrator-Instanzen.

-

Version 4.0.x hat das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. September 2022 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 31. Dezember 2022 erreicht.

-

Version 4.2.x für Orchestrator-Instanzen und Gateways hat das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. Dezember 2022 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 30. März 2023 erreicht.

-

Version 4.2.x für Edges hat am 30. Juni 2023 das Ende des allgemeinen Supports (End of General Support, EOGS) erreicht und wird am 30. September 2025 das Ende der technischen Anleitung (End of Technical Guidance, EOTG) erreichen.

-

Version 4.3.x für Orchestrator-Instanzen und Gateways haben das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. Juni 2023 und das Ende der technischen Anleitung (End of Technical Guidance, EOTG) am 30. September 2023 erreicht.

-

Version 4.3.x für Edges erreicht das Ende des allgemeinen Supports (End of General Support, EOGS) am 30. Juni 2023 und wird am 30. September 2025 das Ende der technischen Anleitung (End of Technical Guidance, EOTG) erreichen.

-

Version 4.5.x für Orchestrator-Instanzen und Gateways hat am 30. September 2023 das Ende des allgemeinen Supports (End of General Support, EOGS) erreicht und wird am 31. Dezember 2023 das Ende der technischen Anleitung (End of Technical Guidance, EOTG) erreichen.

-

Weitere Informationen finden Sie im Knowledgebase-Artikel: Ankündigung: Ende des Supports für VMware SD-WAN, Version 4.x (88319).

Version 3.x hat AES-256-GCM nicht ordnungsgemäß unterstützt. Dies bedeutet, dass Kunden, die AES-256 verwendeten, ihre Edges immer mit deaktiviertem GCM (AES-256-CBC) einsetzten. Wenn ein Kunde AES-256 verwendet, muss er GCM im Orchestrator explizit deaktivieren, bevor er ein Upgrade seiner Edges auf eine Version 4.x oder 5.x durchführt. Sobald auf allen Edges eine 4.x-/5.x-Version ausgeführt wird, kann der Kunde zwischen AES-256-GCM und AES-256-CBC wählen.

Upgrade-Pfade für Orchestrator, Gateway und Edge

Im Folgenden sind die Pfade für Kunden aufgeführt, die ein Upgrade ihres Orchestrators, Gateways oder Edge von einer älteren Version auf Version 5.1.0 durchführen möchten.

Orchestrator

Orchestrator-Instanzen mit Version 4.0.0 oder höher können auf Version 5.1.0 aktualisiert werden.

Gateway

Das Upgrade eines Gateways mit Version 4.0.0 oder höher auf Version 5.1.0 wird für alle Gateway-Typen vollständig unterstützt.

Wenn Sie ein neues Gateway mit Version 5.1.0 bereitstellen, muss die VMware ESXi-Instanz mindestens Version 6.7, Update 3 bis Version 7.0 sein. Die Verwendung einer früheren ESXi-Instanz führt dazu, dass der Datenebene-Dienst des Gateways beim Versuch, Version 5.1.0 oder höher auszuführen, fehlschlägt.

Vor dem Upgrade eines Gateways auf Version 5.1.0 muss ein Upgrade der ESXi-Instanz auf mindestens Version 6.7, Update 3 bis Version 7.0 durchgeführt werden. Die Verwendung einer früheren ESXi-Instanz führt dazu, dass der Datenebene-Dienst des Gateways beim Versuch, Version 5.1.0 oder höher auszuführen, fehlschlägt.

Edge

Für einen Edge kann ein direktes Upgrade auf Version 5.1.0 von einer beliebigen Version, 3.x oder höher, durchgeführt werden.

Neue SD-WAN-Funktionen

Hub- oder Cluster-Interconnect

Zum ersten Mal können mehrere Hub-Edges oder Hub-Cluster über das Overlay statt über das Underlay miteinander verbunden werden und die Reichweite der Spoke-Edges, die miteinander kommunizieren können, erhöhen. Hubs können nun Routen miteinander teilen, sodass Spoke-Edges, die mit einem Hub-Edge oder Hub-Cluster verbunden sind, über das Overlay mit den Spoke-Edges kommunizieren können, die mit einem anderen Hub-Edge oder Hub-Cluster verbunden sind. Spoke-Edges in einer Multi-Hub-Bereitstellung können jetzt die dynamische Mehrfachpfadoptimierung (Dynamic Multi-Path Optimization, DMPO) nutzen, um die Qualität des Datenverkehrs zu verbessern und gleichzeitig eine vollständige End-to-End-Sichtbarkeit des gesamten Datenverkehrs im Netzwerk zu gewährleisten. Hub- oder Cluster-Interconnect bietet dem Kunden höhere Skalierbarkeit, Zuverlässigkeit und Verfügbarkeit in seinem Multi-Hub-Edge- oder Hub-Cluster-Netzwerk.

Die Aktivierung von Hub- oder Cluster-Interconnect führt zu einer grundlegenden Änderung des VMware SD-WAN-Routing-Protokolls, da es Paketen erlaubt, mehr als einen Hop im Netzwerk zu durchlaufen. Obwohl diese Änderung in repräsentativen Topologien getestet wurde, ist es nicht möglich, alle Routing-Szenarien zu testen, die bei einer solchen Änderung, die die Verteilung von entfernten Routen zulässt, auftreten können. Aus diesem Grund gibt VMware diese Funktion als Early Access frei und wird Bereitstellungen, in denen sie aktiviert ist, genau auf unerwartetes Routing-Verhalten überwachen.

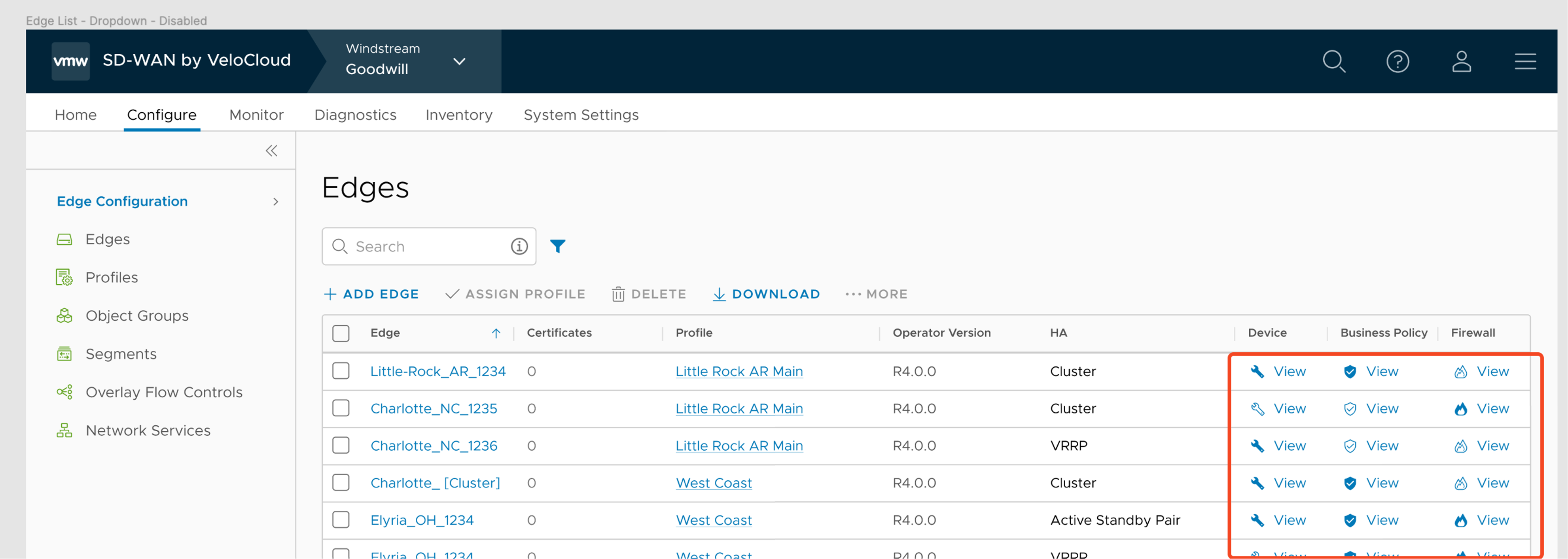

Neue Benutzeroberfläche von Orchestrator

Orchestrator Version 5.1.0 enthält die vollständige Implementierung unserer neuen Benutzeroberfläche, die erstmals in Version 4.0.0 eingeführt wurde. Die neue Benutzeroberfläche bietet verbesserte Benutzerfreundlichkeit und ein einheitliches Look & Feel für alle VMware SASE-Dienste. Darüber hinaus enthält die neue Benutzeroberfläche eine integrierte Produkthilfe, die Benutzer auf relevante Dokumentationen und andere Materialien verweist, die bei der Nutzung des SD-WAN-Diensts hilfreich sein können.

Die neue Benutzeroberfläche ist die Standardoberfläche von Version 5.1.0 Orchestrator. Der Benutzer hat jedoch weiterhin die Möglichkeit, bei der Verwendung von SD-WAN zur Classic Orchestrator-Benutzeroberfläche zu wechseln.

Die Unterstützung für die Classic-Benutzeroberfläche wird in der nächsten Nebenversion von VMware SASE Orchestrator eingestellt. Kunden wird dringend empfohlen, die neue Orchestrator-Benutzeroberfläche zu verwenden und sich mit ihr vertraut zu machen.

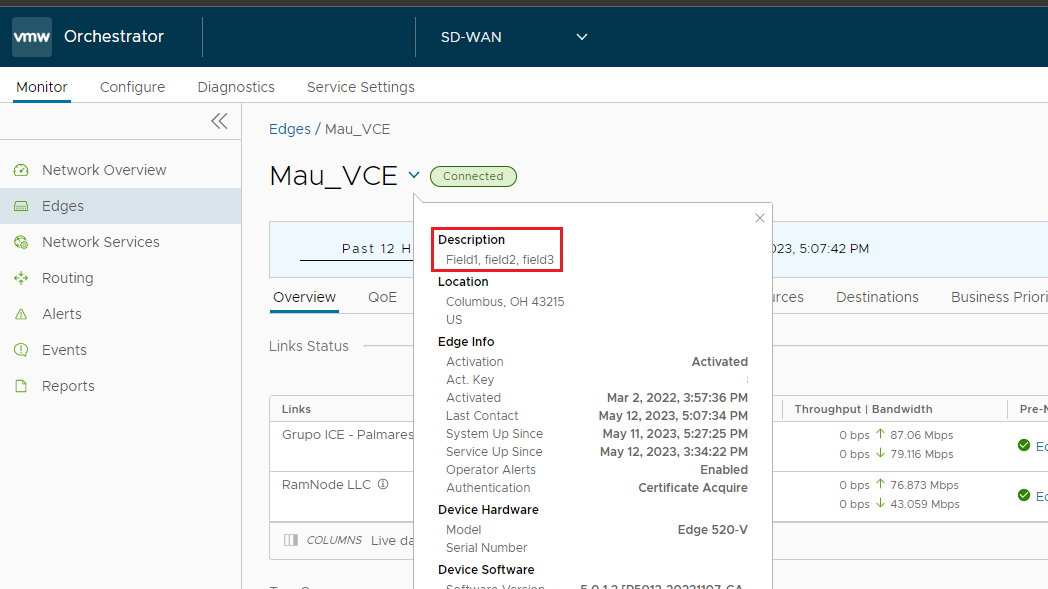

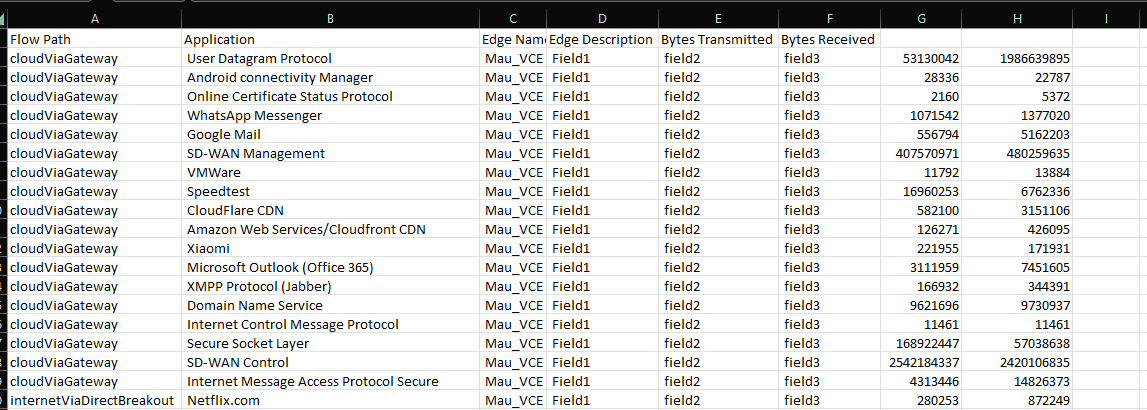

Flow-Sichtbarkeit

In früheren Versionen zeigt die Orchestrator-Benutzeroberfläche aggregierte Flow-Informationen und -Statistiken nur einzeln aus der Sicht der Anwendung, der Quelle oder des Ziels an und kombiniert nicht alle diese Informationen auf einem Bildschirm, um eine einzige End-to-End-Ansicht zu bieten. Infolgedessen werden Überwachung, Fehlerbehebung und Berichterstellung durch den Mangel an detaillierter Sichtbarkeit der einzelnen Flows behindert.

Mit Version 5.1.0 enthält die neue Orchestrator-Benutzeroberfläche eine Registerkarte „Flows“, auf der die konsolidierten Daten für jeden Datenverkehrs-Flow angezeigt werden. Die Orchestrator-Benutzeroberfläche zeigt die wichtigsten Parameter jedes Flows in einer einzigen Ansicht an. Darüber hinaus ermöglicht die Funktion Flow-Sichtbarkeit (Flow Visibility) Kunden die Anzeige historischer Flow-Daten, die Filterung von Daten auf der Grundlage übereinstimmender Parameter und den Download von End-to-End-Flow-Statistiken.

Lokale DNS-Einträge

Version 5.1.0 unterstützt lokale DNS-Einträge auf dem Edge, um den Datenverkehr auf bestimmte Domänen zu verweisen. Wenn lokales DNS konfiguriert ist, sucht der Edge zunächst in der lokalen Hostdatei, bevor er versucht, eine Domäne über einen DNS-Server aufzulösen.

Power-On Self-Test (POST) für Orchestrator, Gateway und Edge

Version 5.1.0 bietet eine verbesserte Gerätehärtung und -sichtbarkeit durch einen Power-On Self-Test (POST). Der POST ist ein Vorgang, der von einer Softwareroutine durchgeführt wird, die automatisch unmittelbar nach dem Einschalten oder Neustart eines Geräts aufgerufen wird. Der POST-Vorgang umfasst folgende Schritte:

-

Überprüfung der Software-Integrität.

-

Überprüfung der Algorithmen des kryptografischen Moduls – Known Answer Test (KAT).

-

Test der Entropiequelle (Rauschen).

-

Anzeige der POST-Ergebnisse: Bestanden/Nicht bestanden (Pass/Fail). Das System fährt nur dann mit dem Starten der restlichen Anwendungen fort, wenn der POST bestanden wurde. Bei nicht bestandenem POST werden Fehlermeldungen angezeigt, wo der Test fehlgeschlagen ist, und die Startsequenz des Systems wird abgebrochen.

Für Orchestrator-Instanzen und Gateways ist diese Funktion nur in einer Greenfield-Bereitstellung verfügbar. Bei Edges ist diese Funktion nicht standardmäßig aktiviert und muss von einem Benutzer über die Orchestrator-Benutzeroberfläche aktiviert werden.

Neue SD-WAN-Verbesserungen

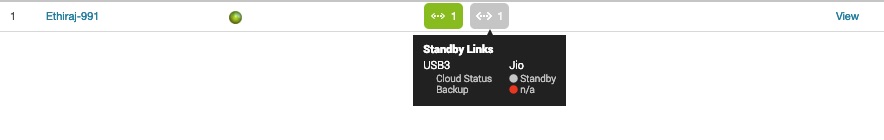

Synchronisierung der lokalen HA-Route (High Availability) und BGP für Graceful Restart

Für eine in einer Hochverfügbarkeitstopologie bereitgestellte Site, in der auch BGP oder OSPF verwendet wird, kann ein HA-Failover die Übertragung des Kundendatenverkehrs verlangsamen und sich negativ auf diesen auswirken, da es während der Synchronisierung der Routen durch den Standby-Edge zu hohen Paketverlusten kommt. VMware führt zwei Verbesserungen ein, um HA-Failover zu beschleunigen und die negativen Auswirkungen zu verringern: Synchronisierung der lokalen HA-Route und BGP für Graceful Restart.

Mithilfe der Synchronisierung der lokalen HA-Route werden Routen zwischen dem aktiven und dem Standby-Edge automatisch synchronisiert. Diese Routen werden dann für die Weiterleitung auf dem aktiven Edge verwendet, wobei sichergestellt wird, dass die Routentabelle nach einem HA-Failover sofort verfügbar ist.

BGP für Graceful Restart sorgt für schnellere Edge-Neustarts und HA-Failover, indem die benachbarten BGP-Geräte am Neustart teilnehmen und somit sichergestellt wird, dass für die Dauer des Neustarts keine Routenänderungen im Netzwerk vorgenommen werden. Ohne BGP für Graceful Restart löscht der Peer-Edge alle Routen, sobald die TCP-Sitzung zwischen BGP-Peers beendet wird, und diese Routen müssen nach dem Edge-Neustart oder HA-Failover neu erstellt werden. BGP für Graceful Restart ändert dieses Verhalten dahingehend, dass Peer-Edges keine Routen löschen, wenn eine neue Sitzung innerhalb eines konfigurierbaren Restart-Timers eingerichtet wird.

Für optimale Leistung sollte DCC (Dynamic Cost Calculation, dynamische Kostenberechnung) auch im Kundenunternehmen aktiviert werden. Bei aktivierter DCC werden Voreinstellungs- und Ankündigungsentscheidungen für den Edge lokal getroffen. Der Edge wird dann von „Aktiv (Active)“ in „Standby“ synchronisiert, sobald er die Routen aus dem Routing-Vorgang erlernt. Weitere Informationen zu DCC finden Sie unter Übersicht über VMware SD-WAN-Routing und Konfigurieren von DCC (Distributed Cost Calculation).

Die Synchronisierung der lokalen HA-Route ist nur für Unternehmen verfügbar, die BGP verwenden. Die Synchronisierung der lokalen HA-Route mithilfe von OSPF steht in einer zukünftigen Version zur Verfügung.

RADIUS-Authentifizierung auf einer geswitchten Schnittstelle

Kunden können RADIUS-Authentifizierung über das 802.1x-Protokoll an geswitchte Ports verwenden, die bisher auf geroutete Ports beschränkt waren. Die RADIUS-Authentifizierung an geswitchten Ports wird über ein VLAN konfiguriert, das mit diesem Port verbunden ist. Diese Verbesserung kommt Kunden-Sites zugute, an denen keine anderen Router zur Erweiterung des lokalen Zugangs verfügbar sind, die aber eine sichere Geräteauthentifizierung über 802.1x benötigen.

MAC-Adressen-Umgehung (MAB)

Auf gerouteten Schnittstellen können Kunden jetzt MAC-Adressen mit einer Liste auf einem RADIUS-Server abgleichen, um 802.1x für LAN-Geräte zu umgehen, die keine 802.1x-Authentifizierung unterstützen. MAB vereinfacht den IT-Betrieb, spart Zeit und verbessert die Skalierbarkeit, da Kunden nicht mehr jede MAC-Adresse, die möglicherweise eine Authentifizierung benötigt, manuell konfigurieren müssen.

RADIUS-basiertes MAB wird für VLANs nicht unterstützt und kann daher nicht für geswitchte Ports verwendet werden. RADIUS-basiertes MAB wird nur für geroutete Schnittstellen unterstützt.

Konfigurationsänderungen, die einen Edge-Neustart verursachen

Mehrere Edge-Konfigurationsänderungen, die zuvor einen Neustart des Edge-Diensts auslösten, tun dies in Version 5.1.0 nicht mehr. Insbesondere häufig verwendete Konfigurationsänderungen an der Edge-Schnittstelle wie das Bearbeiten einer Edge-LAN-IP-Adresse auf einer geswitchten Schnittstelle oder das Ändern einer CIDR-IP, eines CIDR-Präfixes oder einer festen IP führen nicht mehr zu einem störenden Edge-Neustart. Eine vollständige Liste finden Sie im KB-Artikel VMware SD-WAN Edge-Konfigurationsänderungen, die einen Neustart des Edge-Diensts auslösen können (60247).

SNMP

Version 5.1.0 bietet die folgenden Verbesserungen für SNMP:

-

SNMPv2, Unterstützung für zusätzliche Community-Zeichenfolgen und 64-Bit-Indikatoren.

-

SNMPv3, Unterstützung für SHA2, zusätzliche Benutzernamen und Kennwörter sowie separate Authentifizierung und private Schlüssel.

-

Die MIB fügt die folgende Telemetrie hinzu:

-

Zuordnung von Link-UUID zu Schnittstellennamen.

-

Link-Bandbreite/-Kapazität.

-

Link-Durchsatz.

-

Erhöhung der Flow-Kapazität beim Edge 2000, 3800 und 3810

Bei den Edge-Modellen 2000, 3800 und 3810 erhöht sich die maximale Flow-Kapazität von 1,9 Millionen Flows auf 3,8 Millionen Flows bei Verwendung der Edge-Softwareversion 5.1.0.

Das Edge-Modell 3400 ist von dieser Änderung nicht betroffen, und die maximale Flow-Kapazität dieses Modells beträgt weiterhin 1,9 Millionen Flows.

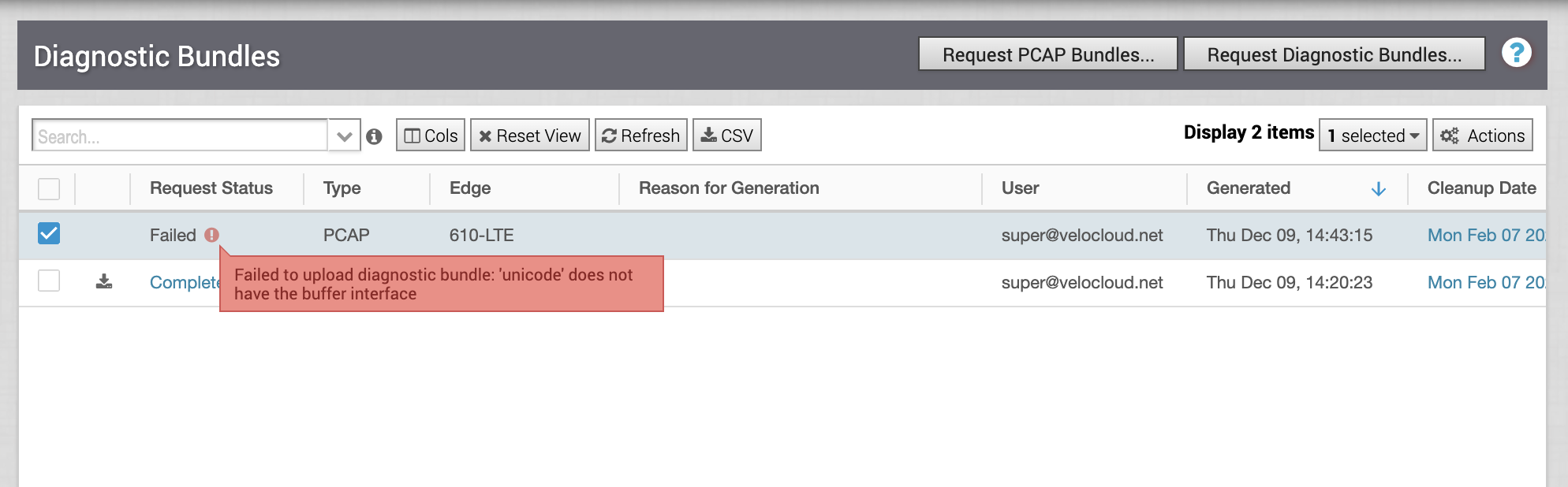

Paketerfassung (Packet Capture, PCAP) auf Gateways

Ein Benutzer kann eine PCAP auf einem Gateway über die Orchestrator-Benutzeroberfläche initiieren. Es können bis zu 120 Sekunden des Gateway-Datenverkehrs aufgezeichnet werden, wobei die Möglichkeit besteht, einfache oder komplexe Filter zu definieren, um sicherzustellen, dass der Benutzer nur das erfasst, was er benötigt. Diese Funktion ist für Benutzer wie folgt zugänglich:

-

Partner-Administratoren können eine PCAP nur für ihre eigenen Partner-Gateways initiieren.

-

Operatoren können eine PCAP sowohl auf Partner-Gateways als auch auf gehosteten Gateways initiieren.

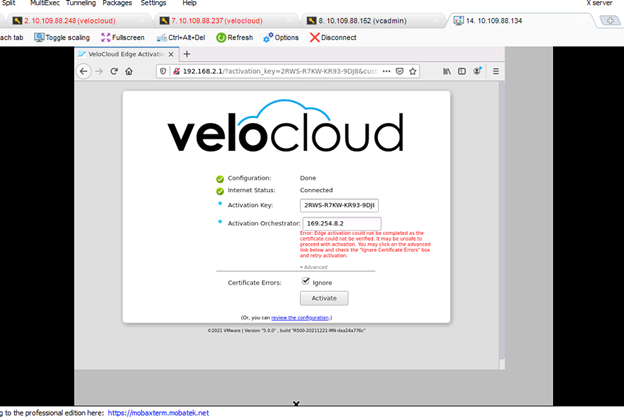

Externe Zertifizierungsstelle (CA)

Die Funktion „Externe Zertifizierungsstelle (External CA)“ wurde um zwei neue API-fähige Modi ergänzt:

-

Manueller Modus (Manual Mode) unterstützt eine beliebige Zertifizierungsstelle und bietet Flexibilität und Kontrolle, da der Benutzer jeden Schritt im Zertifikatsprozess manuell durchführen kann.

-

Asynchroner Modus (Asynchronous Mode) bietet Unterstützung für jede Zertifizierungsstelle mit der Möglichkeit, die manuellen Schritte und die wiederkehrenden Aufgaben zu automatisieren.

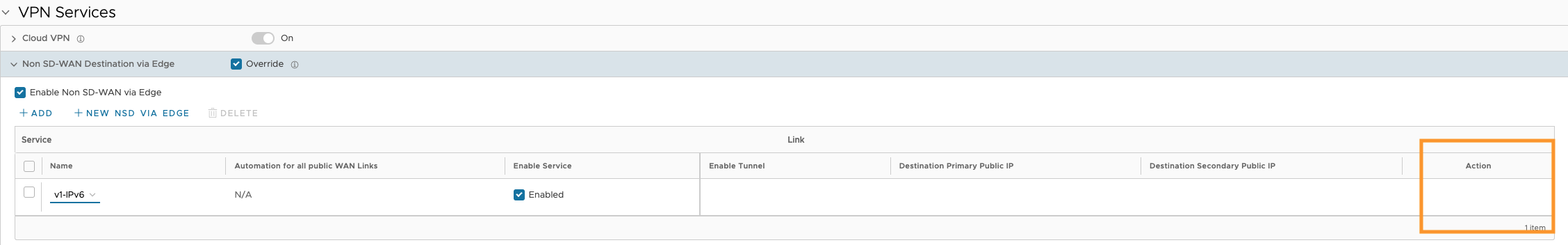

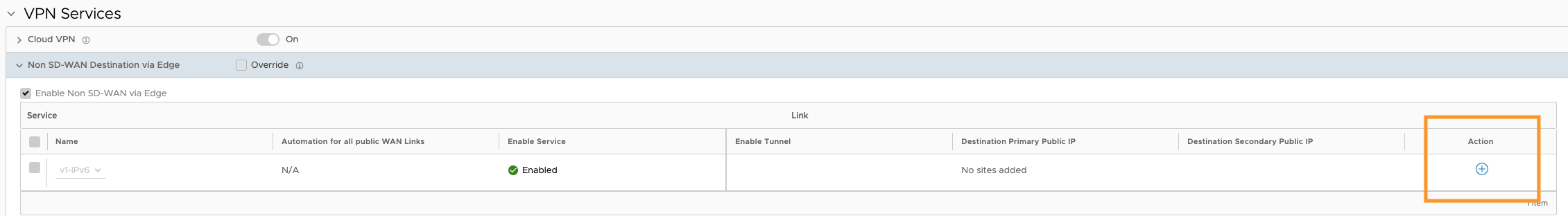

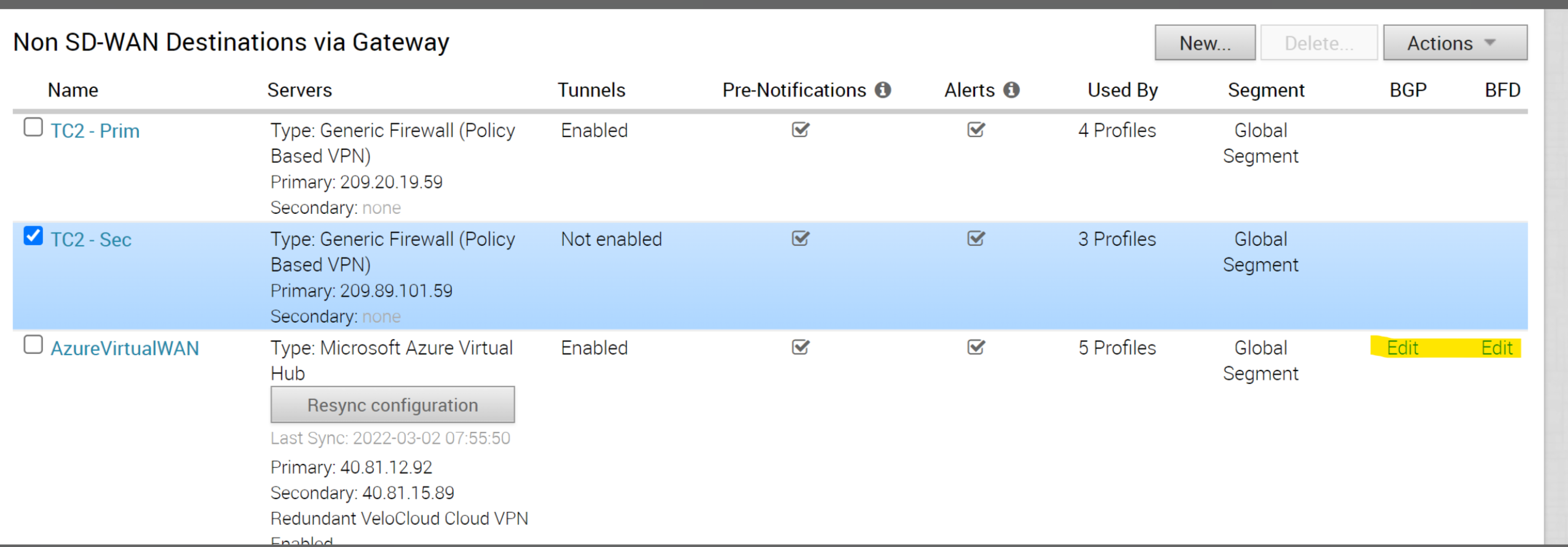

Nicht SD-WAN (NSD)- und Cloud-Security-Service (CSS)-Tunnel

In früheren SD-WAN-Versionen wurden die Tunnel für ein NSD oder einen CSS nur dann aufgebaut, wenn Datenverkehr durch sie lief, und blieben so lange bestehen, wie Datenverkehr durch sie geleitet wurde. Wenn über einen bestimmten Zeitraum kein Datenverkehr stattfand, wurde der Tunnel abgebaut und musste neu aufgebaut werden, wenn das nächste Mal Datenverkehr in eine der beiden Richtungen gesendet wurde, wodurch eine Latenz für diesen Datenverkehr entstand, während der Tunnel neu aufgebaut wurde. Ab Version 5.1.0 werden alle NSD- und CSS-Tunnel bei der Erstkonfiguration eines der beiden Dienste ausgelöst und aufgebaut und bleiben bestehen, unabhängig davon, ob über einen bestimmten Zeitraum Datenverkehr stattfindet oder nicht.

Wichtige Hinweise

An die BGP-Präfixe angehängter erweiterter BGP-Community-String

Intra-Cluster-BGP-Routen werden automatisch mit einer internen BGP-Community gekennzeichnet, die von jedem Edge an die vorhandenen BGP-Communitys angehängt wird. Dieser zusätzliche Community-String kombiniert 1 Byte für die Hop-Anzahl und 3 Byte, die von der logischen Edge-ID abgeleitet werden. Infolgedessen sollten Kunden, die BGP-Peering auf der Spoke-/Hub-LAN-Seite verwenden, die von den Edges angekündigten BGP-Präfixe nicht mit dem neuen BGP-Community-String filtern.

Dead Peer Timeout (DPD) für Nicht-SD-WAN-Ziele

Version 5.1.0 bringt wichtige Änderungen am Dead Peer Timeout (DPD) für Nicht-SD-WAN-Ziele. In früheren Versionen betrug der Standardwert des DPD 20 Sekunden, und ein Benutzer konnte DPD deaktivieren, indem er den DPD-Zeitüberschreitungs-Timer auf 0 Sekunden konfigurierte. Mit der Umstellung von VMware SD-WAN auf das QuickSec IPsec-Toolkit ändert sich DPD wie folgt:

-

Prüfintervall: Exponential (0,5 Sekunden, 1 Sekunde, 2 Sekunden, 4 Sekunden, 8 Sekunden, 16 Sekunden).

-

Standardmäßiges minimales DPD-Intervall: 47,5 Sekunden (QuickSec wartet 16 Sekunden nach dem letzten Wiederholungsversuch. Daher 0,5+1+2+4+8+16+16 = 47,5).

-

Standardmäßiges minimales DPD-Intervall + DPD-Zeitüberschreitung (Sekunden): 67,5 Sekunden.

Aufgrund der oben genannten Änderungen kann ein Benutzer DPD nicht deaktivieren, indem er den DPD-Zeitüberschreitungs-Timer auf 0 Sekunden konfiguriert. Der DPD-Zeitüberschreitungswert in Sekunden wird dem Standardwert von 47,5 Sekunden hinzugefügt. Selbst wenn also ein Benutzer DPD für 0 Sekunden konfiguriert hat, würde der DPD-Wert in Wirklichkeit 47,5 betragen.

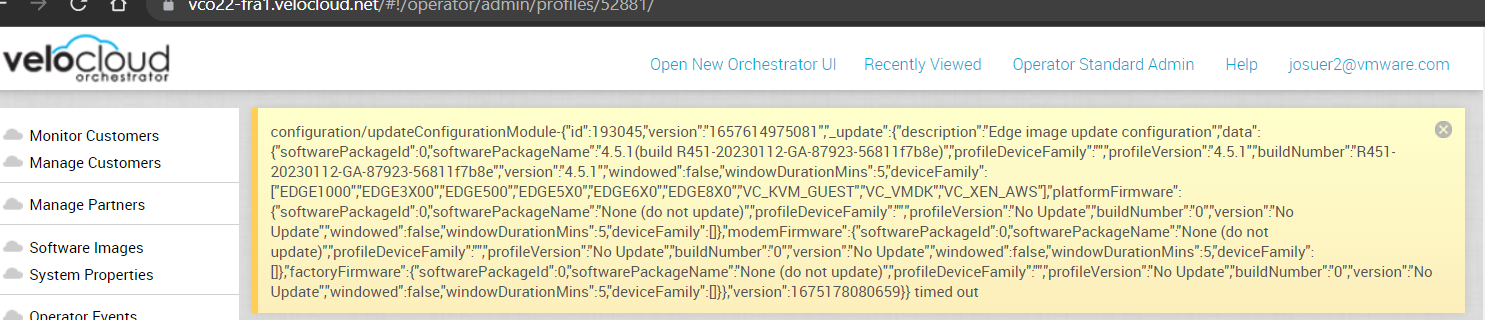

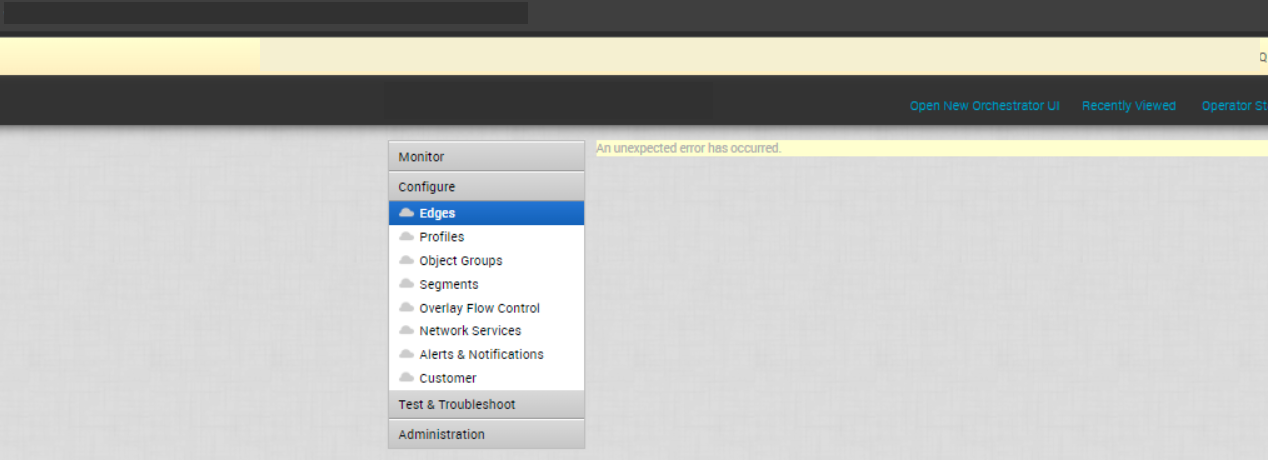

Funktionen, die in Classic Orchestrator konfiguriert werden müssen

Mit Version 5.1.0 stellt VMware die neue Benutzeroberfläche als Standardoberfläche für Orchestrator zur Verfügung, sodass ein Benutzer alle Überwachungs- und Konfigurationsaufgaben über diese Oberfläche ausführen kann. Einige Funktionen sind jedoch nicht vollständig in die neue Benutzeroberfläche integriert:

-

Secure Access – Edge- und Profileinstellungen

-

Zscaler – Edge- und Profileinstellungen

-

TACACS – Seite „Edge-Einstellungen und Netzwerkdienste“

-

Partnereinstellungen – Seite „Partner“

Um die oben genannten Funktionen zu konfigurieren, kann ein Kunde die Option Classic Orchestrator öffnen (Open Classic Orchestrator) am oberen Rand des Orchestrator-Bildschirms auswählen, wodurch eine neue Browser-Registerkarte auf der Classic-Benutzeroberfläche geöffnet wird.

Diese Funktionen werden in einer späteren Orchestrator-Softwareversion vollständig in die neue Benutzeroberfläche integriert.

Das Mischen von WLAN-fähigen und Nicht-WLAN-fähigen Edges in Hochverfügbarkeit wird nicht unterstützt

Ab 2021 führte VMware SD-WAN Edge-Modelle ein, die kein WLAN-Modul enthalten: die Edge-Modelle 510N, 610N, 620N, 640N und 680N. Obwohl diese Modelle bis auf die WLAN-Funktionalität mit ihren WLAN-fähigen Gegenstücken identisch sind, wird die Bereitstellung eines WLAN-fähigen Edge und eines nicht WLAN-fähigen Edge desselben Modells (z. B. eines Edge 640 und eines Edge 640N) als Hochverfügbarkeitspaar nicht unterstützt. Kunden sollten sicherstellen, dass die als Hochverfügbarkeitspaar bereitgestellten Edges denselben Typ aufweisen: sowohl WLAN-fähig als auch nicht WLAN-fähig.

Änderung des Trennzeichens in der BGPv4-Filterkonfiguration für das Voranstellen des AS-PATH

Bis Version 3.x unterstützte die VMware SD-WAN BGPv4-Filterkonfiguration für das Voranstellen von AS-PATH sowohl komma- als auch leerzeichenbasierte Trennzeichen. Ab Version 4.0.0 unterstützt VMware SD-WAN jedoch nur noch ein auf Leerzeichen basierendes Trennzeichen in einer AS-Pfad-Voreinstellungskonfiguration. Kunden, die von 3.x auf 4.x oder 5.x upgraden, müssen ihre AS-PATH-Voranstellungskonfigurationen so bearbeiten, dass sie „Kommas durch Leerzeichen ersetzen“, bevor sie das Upgrade durchführen, um eine falsche Auswahl der besten BGP-Route zu vermeiden.

Erweiterte Upgrade-Zeit für Edge 3x00-Modelle

Upgrades auf diese Version dauern bei Edge 3x00-Modellen (d. h. 3400, 3800 und 3810) länger als normal (3-5 Minuten), wenn der Edge direkt von Version 4.0.0, 4.0.1 oder 4.2.0 aktualisiert wird. Dies ist auf ein Firmware-Upgrade zurückzuführen, das das Problem 53676 behebt. Wenn beim Upgrade eines Edge 3400 oder 3800 auf Version 5.1.0 eine andere Edge-Version verwendet wird, wird der Edge wie erwartet aktualisiert. Weitere Informationen finden Sie unter Behobenes Problem 53676 in den entsprechenden Versionshinweisen.

Einschränkung bei BGP über IPsec auf Edge und Gateway sowie Azure Virtual WAN-Automatisierung

Die Funktion BGP über IPsec auf Edge und Gateway ist nicht mit Azure Virtual WAN-Automatisierung von Edge oder Gateway kompatibel. Es werden nur statische Routen unterstützt, wenn die Konnektivität von einem Edge oder Gateway zu einem Azure vWAN automatisiert wird.

Einschränkung beim Deaktivieren der automatischen Aushandlung auf den VMware SD-WAN Edge-Modellen 520, 540, 620, 640, 680, 3400, 3800 und 3810

Dieses Problem betrifft die Ports GE1 bis GE4 auf einem VMware SD-WAN Edge-Modell 620, 640 oder 680, die Ports GE3 oder GE4 auf einem Edge-Modell 3400, 3800 oder 3810 sowie auf einem Edge-Modell 520/540 bei Verwendung eines SFP mit einer Kupferschnittstelle auf den Ports SFP1 oder SFP2. Wenn ein Benutzer die automatische Aushandlung deaktiviert, um eine bestimmte Geschwindigkeit und den Duplexmodus für die obigen drei betroffenen Modelle und Ports zu erzwingen, stellt der Benutzer fest, dass die Verbindung auch nach einem Neustart nicht hergestellt werden kann.

Dies liegt daran, dass alle aufgeführten Edge-Modelle den Intel Ethernet Controller i350 verwenden, der die Einschränkung hat, dass bei nicht erfolgter automatischer Aushandlung auf beiden Seiten der Verbindung die geeigneten Leitungen für die Übertragung und den Empfang nicht dynamisch erkannt werden können (Auto-MDIX). Wenn beide Seiten der Verbindung auf denselben Leitungen übertragen und empfangen, wird die Verbindung nicht erkannt. Wenn die Peer-Seite auch kein Auto-MDIX ohne automatische Aushandlung unterstützt und die Verbindung nicht mit einem geraden Kabel hergestellt werden kann, wird ein Crossover-Ethernet-Kabel benötigt, um die Verbindung herzustellen.

Weitere Informationen finden Sie im KB-Artikel Einschränkung beim Deaktivieren der automatischen Aushandlung auf den VMware SD-WAN Edge-Modellen 520, 540, 620, 640, 680, 3400, 3800 und 3810 (87208).

Verfügbare Sprachen

Der VMware SASE Orchestrator in der Version 5.1.0 ist in folgende Sprachen lokalisiert: Tschechisch, Englisch, europäisches Portugiesisch, Französisch, Deutsch, Griechisch, Italienisch, Spanisch, Japanisch, Koreanisch, vereinfachtes Chinesisch und traditionelles Chinesisch.

Änderungen an der Orchestrator-API

Änderungen an der Orchestrator-API seit Version 5.0.0

Änderungen an der VMware SASE Orchestrator-Portal-API („API v1“)

Das vollständige API-Änderungsprotokoll steht unter developer.vmware.com zum Download zur Verfügung (siehe „VMware SD-WAN Orchestrator API v1“).

Die folgenden Änderungen erfordern möglicherweise ein Eingreifen der Entwickler:

-

Problem 66795: Mit diesem Fix wird ein Mechanismus eingeführt, durch den ein API-Token nur dann gültig ist und vom Orchestrator für nicht native Benutzer akzeptiert wird, wenn sie sich im Status aktiviert (enabled) befinden und wenn der SSO-Benutzer in seinem jeweiligen Identitätsanbieter aktiv ist. Wenn ein nicht nativer Benutzer inaktiv wird (d. h. im Identitätsanbieter gelöscht wird oder über kein gültiges Aktualisierungstoken verfügt), werden alle API-Token für diesen Benutzer über einen Backend-Auftrag widerrufen.

-

Token, die im Namen eines SSO-aktivierten Benutzers vor diesem Fix ausgestellt wurden, unterliegen dem Legacy-Verhalten, d. h., sie werden vom Orchestrator weiterhin berücksichtigt, bis sie ablaufen.

-

SSO-Benutzer von Identitätsanbietern, die keine Aktualisierungstoken oder Introspektions-Endpunkte unterstützen, können die Funktion der tokenbasierten Authentifizierung nicht verwenden.

-

Problem 87878:vcoInventory/getPendingInventory hat die Antwortnutzlast geändert. Felder token, vcoInstanceLogicalId, vcoUrl, edgeMappingId, enterpriseId, enterpriseProxyId, uuid, mac, imei, owner wurden entfernt. Sie werden nicht auf dem Frontend verwendet, und dies hat keine Auswirkungen auf die Benutzeroberfläche, da diese Felder nicht auf der Benutzeroberfläche verwendet wurden. Diese API soll dazu dienen, eine Liste der verfügbaren ZTP-Edges abzurufen, und diese Felder sind für die Edge-Zuweisung nicht erforderlich (nur serialNumber ist erforderlich). Wenn ein Kunde diese API für ZTP verwendet und eine strenge Validierung der Nutzdaten vornimmt, kann dies Auswirkungen haben (abhängig von der Implementierung). Im Allgemeinen sind die zurückgegebenen Informationen für einen erfolgreichen ZTP-Flow ausreichend.

-

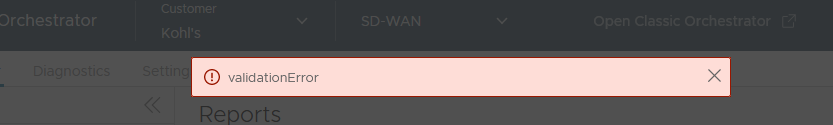

Problem 84303: Es wurde eine Validierung für das Attribut maxHop des BGP-Nachbarn hinzugefügt, um die Konfiguration eines maxHop-Werts von weniger als 2 zu verhindern, wenn eine localIP des Nachbarn vorhanden ist. Zuvor war die Konfiguration eines maxHop-Werts von 1 erlaubt, unabhängig davon, ob die localIP des Nachbarn vorhanden ist oder nicht. Nun ist gemäß der Änderung bei Vorhandensein einer Nachbar-localIP mindestens ein MaxHop-Wert von 2 zulässig, und wenn ein Benutzer versucht, einen maxHop-Wert von weniger als 2 zu konfigurieren, erhält er die Fehlermeldung

Invalid MaxHop for Neighbor. MaxHop value ranges from 2 to 255 when localIp is present.Es wird ein Patch geschrieben, um die bestehende Konfiguration zu korrigieren. -

Problem 84114: Durch die Migration von Clientgeräten von MySQL zu ClickHouse wurde das Feld clientDeviceId eliminiert. Da kein externer Client mithilfe des Felds clientDeviceId angegeben wurde, sollten die Auswirkungen vernachlässigbar sein. Der einzige Client, der den Client-Geräte-Endpunkt mit clientDeviceId verwendet, scheint die Classic Orchestrator-Benutzeroberfläche zu sein. Die Benutzeroberfläche wurde verbessert, um Datensätze in ClickHouse mithilfe der Kombination logicalId oder ipAddress und macAddress zu aktualisieren oder abzurufen. Externe Clients sollten sich daran orientieren, wenn sie den Client-Geräte-Endpunkt zur Aktualisierung des Hostnamens oder zum Abrufen bestimmter Geräte nach ID verwenden.

Änderungen an der VMware SASE Orchestrator-API v2

-

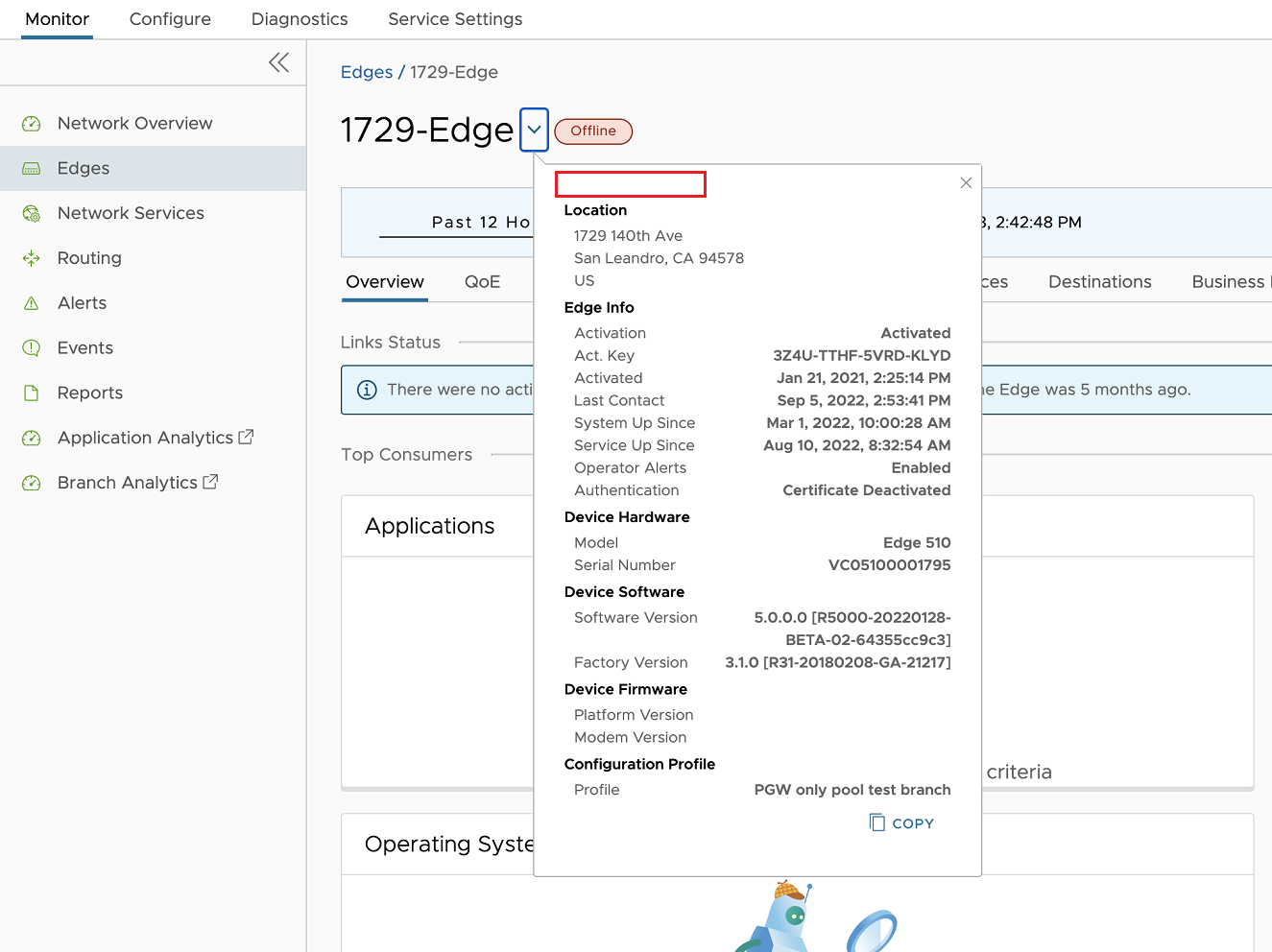

Problem 98750: Das Feld lastContact im Edge-Datensatz, das von Edge-bezogenen APIs zurückgegeben wird, ist veraltet und sollte nicht mehr verwendet werden. Stattdessen sollte das Feld edgeState in der Antwort verwendet werden, um den tatsächlichen Status des Edge als einzige Quelle festzulegen. Wenn im Client-Code das Feld lastContact verwendet wird, das nicht durch das Feld edgeState ersetzt werden kann, stellt API v1 weiterhin ein genaues Feld vom Typ lastContact in der Antwort bereit. Hierbei handelt es sich um einen Kompromiss, der allerdings nicht empfohlen wird.

-

Problem 30901: Mit der in Version 5.1.0 eingeführten Funktion „Flow-Sichtbarkeit (Flow Visibility)“ ist die obligatorische groupBy-Klausel für Flowstats nicht mehr erforderlich. Bei Nichterwähnung der groupBy-Klausel wird standardmäßig davon ausgegangen, dass der API-Endpunkt den Flow-Sichtbarkeit-API-Endpunkt abfragt oder aufruft, der wiederum für alle Resolver wie Anwendung, Client-Geräte usw. aufgelöst wird. Dies gilt jedoch nur für den Aufruf der Metrik-API für Flow-Statistiken, die Serien-API für Flow-Statistiken bleibt gleich.

-

Problem 95089: Das APIv2-Ratenbegrenzungsmodul hat entgegen unserer Absicht nicht dieselbe Standardrichtlinie durchgesetzt wie der Ratenbegrenzer der Portal-API. Eine Änderung in dieser Version setzt diese Richtlinie für APIv2 in Kraft. Wir raten den Benutzern, die Best Practices zur Vermeidung der Auslösung des Ratenbegrenzers und zur Behandlung von Antworten zu überprüfen, bei denen die Ratenbegrenzung ausgelöst wurde.

Hinweis zur Entwicklerdokumentation

In der Vergangenheit wurde die VMware SASE-/SD-WAN-API-Dokumentation auf VMware {code} unter code.vmware.com gehostet. VMware {code} wurde kürzlich zu einer neuen Domäne migriert, developer.vmware.com. Infolge der Migration funktionieren einige Permalinks zu bestimmten Seiten, die zuvor unter code.vmware.com gehostet wurden, möglicherweise nicht mehr wie erwartet.

In Verbindung mit der Migration wird VMware weiterhin das Dokumentationsportal für Entwickler unter https://developer.vmware.com/apis nutzen, in dem die gesamte VMware SASE-/SD-WAN-API-Dokumentation jetzt zu finden ist.

Dokumentierter Revisionsverlauf

18. Dezember 2023. 24. Auflage.

-

Der neue Orchestrator-Rollup-Build R51010-20231215-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der zehnte Orchestrator-Rollup-Build und der neue Standard-Orchestrator-GA-Build für Version 5.1.0.

-

Orchestrator-Build R51010-20231215-GA enthält Fixes für die Probleme #117941, #125006, #128310, #129239, und #131789, die jeweils in diesem Abschnitt beschrieben werden.

9. Oktober 2023. 23. Auflage.

-

Der neue Orchestrator-Rollup-Build R5109-20231003-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der neunte Orchestrator-Rollup-Build und der neue Standard-Orchestrator-GA-Build für Version 5.1.0.

-

Orchestrator-Build R5109-20231003-GA enthält die Fixes für die Probleme #119938 und #128310, die jeweils in diesem Abschnitt dokumentiert sind.

-

Das offene Problem #105933 wurde zum Abschnitt „Bekannte Probleme bei Edge/Gateway“ hinzugefügt.

20. September 2023. 22. Auflage.

-

Der neue Orchestrator-Rollup-Build R5108-20230916-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der achte Orchestrator-Rollup-Build und der neue Standard-Orchestrator-GA-Build für Version 5.1.0.

-

Orchestrator-Build R5108-20230916-GA enthält die Fixes für die Probleme #94610, #104775, #105580#106191, #115981, #116531, #117822, #118728, #121085, #121441, #121469 und #124778, die jeweils in diesem Abschnitt dokumentiert sind.

-

Das offene Problem #62701 wurde vom Abschnitt Bekannte Probleme bei Edge/Gateway zum Abschnitt Behobene Probleme bei Edge/Gateway für den ursprünglichen GA-Build R5100-20221204-GA verschoben. Diese Maßnahme hätte bereits in der 1. Auflage dieser Versionshinweise durchgeführt werden sollen.

-

Offene Probleme #115136 und #117037 wurden zum Abschnitt „Bekannte Probleme bei Edge und Gateway“ hinzugefügt.

-

Der Dokumentierter Versionsverlauf wurde neu organisiert, sodass er nun von den neuesten bis zu den ältesten Einträgen gelesen wird, um die Benutzerfreundlichkeit zu verbessern.

22. August 2023. 21. Auflage.

-

Offene Probleme #117565 und #121606 wurden zum Abschnitt Bekannte Probleme bei Edge und Gateway hinzugefügt.

3. August 2023. Zwanzigste Auflage.

-

Das offene Problem #106865 wurde zum Abschnitt Bekannte Probleme bei Edge/Gateway hinzugefügt.

-

Das offene Problem #122866 wurde zum Abschnitt Bekannte Probleme bei Orchestrator hinzugefügt.

26. Juli 2023. 19. Auflage.

-

Das behobene Problem #103708 wurde zum Abschnitt „Behobene Probleme bei Edge/Gateway“ für den zweiten Edge-Rollup-Build R5102-20230310-GA hinzugefügt. Dieses Problem wurde in der zehnten Auflage der Versionshinweise zu Version 5.0.1 ausgelassen.

23. Juli 2023. Achtzehnte Auflage.

-

Der neue Orchestrator-Rollup-Build R5107-20230722-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der siebte Orchestrator-Rollup-Build und der neue Standard-Orchestrator-GA-Build für Version 5.1.0.

-

Orchestrator-Build R5107-20230722-GA enthält den Fix für Problem #122271, der in diesem Abschnitt dokumentiert ist.

-

Das offene Problem #53359 wurde aus dem Abschnitt Bekannte Probleme bei Edge/Gateway entfernt, weil es in 4.3.0 behoben wurde.

-

Offene Probleme #103708 und #117775 wurden zum Abschnitt Bekannte Probleme bei Edge/Gateway hinzugefügt.

15. Juli 2023. Siebzehnte Auflage.

-

Das offene Problem #98223 wurde zum Abschnitt Bekannte Probleme bei Edge/Gateway hinzugefügt.

6. Juli 2023. Sechzehnte Auflage.

-

Der neue Orchestrator-Rollup-Build R5106-20230705-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der sechste Orchestrator-Rollup-Build und der neue Standard-Orchestrator-GA-Build für Version 5.1.0.

-

Orchestrator-Build R5106-20230705-GA enthält Fixes für die Probleme #84772, #115411, #115433, #116633, #117772, #117988, #117993, #118074, #118544, #118733, #119733 und #120606, die jeweils in diesem Abschnitt beschrieben werden.

-

Behobenes Problem #95565wurde zum Abschnitt „Behobene Probleme bei Edge/Gateway“ für den ursprünglichen GA-Build R5100-20221204-GA hinzugefügt. Dieses Problem wurde in den ursprünglichen Versionshinweisen zu Version 5.1.0 irrtümlich ausgelassen.

-

Das offene Problem #107994 wurde zum Abschnitt Bekannte Probleme bei Edge/Gateway hinzugefügt.

-

Das offene Problem #112826 wurde zum Abschnitt Bekannte Probleme bei Orchestrator hinzugefügt.

23. Juni 2023. Fünfzehnte Auflage.

-

Ein neuer Gateway-Rollup-Build R5103-20230621-GA wurde zum Abschnitt „Behobene Probleme bei Edge/Gateway“ hinzugefügt. Dies ist der dritte Gateway-Rollup-Build und ist der neue Gateway-GA-Build für Version 5.1.0.

-

Edge- und Gateway-Build R5103-20230621-GA enthält die Fixes für die Probleme #82808, #100172, #101536, #104619, #107309, #108473, #111646, #111888, #111924, #112016, #112017, #112019, #112020, #112800, #114052, #114084, #114282, #114932, #115604, #115692 und #116182, die jeweils in diesem Abschnitt dokumentiert sind.

-

Offene Probleme #115148 und #119033 wurden zum Abschnitt Bekannte Probleme bei Edge/Gateway hinzugefügt.

13. Juni 2023. Vierzehnte Auflage.

-

Der neue Orchestrator-Rollup-Build R5105-20230611-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der fünfte Orchestrator-Rollup-Build und der neue Orchestrator-GA-Build für Version 5.1.0.

-

Orchestrator-Build R5105-20230611-GA enthält Fixes für die Probleme #87089, #105861, #106295, #107180, #107766, #110826, #111957, #112044, #112333, #112451, #112500, #112605, #112809, #112906, #112912, #112992, #113209, #113254, #113366, #113375, #113963, #114240, #114291, #114564, #114602, #114912, #115307, #115439, #115624, #115653, #115719, #116141, #116523, #116770, #116790, #116976, #117527, #117800 und #118071.

-

Die folgenden offenen Probleme wurden dem Abschnitt Bekannte Probleme bei Edge/Gateway hinzugefügt: #82808, #107309, #111924, #112016, #112017, #112019, #114084, #114282, #115692 und #116182. Alle diese Probleme wirken sich auf das VMware SD-WAN Gateway aus.

11. Mai 2023. Dreizehnte Auflage.

-

Die folgenden offenen Probleme wurden dem Abschnitt Bekannte Probleme bei Edge/Gateway hinzugefügt: #108473, #111646, #111888, #112020, #112800, #114052 und #114932. Alle diese Probleme wirken sich auf das VMware SD-WAN Gateway aus.

27. April 2023. Zwölfte Auflage.

-

Der neue Orchestrator-Rollup-Build R5104-20230426-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der vierte Orchestrator-Rollup-Build für Version 5.1.0.

-

Orchestrator-Build R5104-20230426-GA enthält Fixes für die Probleme #95631, #104785, #106327, #106929, #107071, #107349, #107980, #108072, #108363, #109284, #109300, #109532, #109533, #109715, #109788, #109836, #109911, #110094, #110330, #110946, #111104, #111407, #111444, #111665, #111934, #111944, #111946, #112094, #112201, #112224, #112437, #112458, #112885 und #114475. Jedes Problem wird in diesem Abschnitt dokumentiert.

-

Zwei der behobenen Tickets, #106907 und #106929, wurden ursprünglich als behoben in Orchestrator Version 5.1.0.2 markiert. Die Fixes waren jedoch in 5.1.0.2 unvollständig, und die Probleme wurden nur in Orchestrator-Version 5.1.0.4 vollständig behoben. Infolgedessen wurden diese Tickets aus dem Abschnitt „Behobene Probleme“ der Orchestrator-Version 5.1.0.2 entfernt und in 5.1.0.4 verschoben.

-

#94612 wurde dem Abschnitt „Behobene Probleme bei Edge/Gateway“ für den ursprünglichen Build R5100-20221204-GA hinzugefügt. Dieses Problem wurde in den ursprünglichen Versionshinweisen zu Version 5.1.0 irrtümlich ausgelassen.

-

Der Abschnitt Kompatibilität wurde aktualisiert, um für alle 3.x-Versionen das Ende der Lebensdauer (End of Service Life, EOSL) zu kennzeichnen. Außerdem wurde der Abschnitt 4.x aktualisiert, um Orchestrator-Instanzen und Gateways der Version 4.2.x für das Ende des Supports (End of Support Life, EOSL) zu kennzeichnen.

-

Es wurde der Abschnitt Wichtige Hinweise mit dem Titel An die BGP-Präfixe angehängter erweiterter BGP-Community-String hinzugefügt.

15. März 2023. Elfte Auflage.

-

Der neue Orchestrator-Rollup-Build R5103-20230315-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der dritte Orchestrator-Rollup-Build für Version 5.1.0.

-

Orchestrator-Build R5103-20230315-GA enthält die Fixes für die Probleme #107587, #107725, #108533, #108833 und #109064. Jedes Problem wird in diesem Abschnitt dokumentiert. R5104-202304xx-GA

14. März 2023. Zehnte Auflage.

-

Ein neuer Edge- und Gateway-Rollup-Build R5102-20230310-GA wurde zum Abschnitt „Behobene Probleme bei Edge/Gateway“ hinzugefügt. Dies ist der zweite Edge-/Gateway-Rollup-Build und der neue Edge- und Gateway-GA-Build für Version 5.1.0.

-

Edge- und Gateway-Build R5102-20230310-GA enthält die Fixes für die Probleme #98782, #104141, #105744 und #106587, die jeweils in diesem Abschnitt dokumentiert sind.

6. März 2023. Neunte Auflage.

-

Im Abschnitt Neue SD-WAN-Verbesserungen wurde der Eintrag Erhöhung der Flow-Kapazität beim Edge 3x00 überarbeitet. Im ursprünglichen Eintrag wurde der Edge 2000 aus- und der Edge 3400 fälschlicherweise eingeschlossen. Der überarbeitete Eintrag lautet nun:

-

Erhöhung der Flow-Kapazität beim Edge 2000, 3800 und 3810

-

Bei den Edge-Modellen 2000, 3800 und 3810 erhöht sich die maximale Flow-Kapazität von 1,9 Millionen Flows auf 3,8 Millionen Flows bei Verwendung der Edge-Softwareversion 5.1.0.

-

Ein Hinweis wird hinzugefügt, der deutlich macht, dass das Edge-Modell 3400 von dieser Änderung nicht betroffen ist und die maximale Flow-Kapazität dieses Modells weiterhin 1,9 Millionen Flows beträgt.

-

28. Februar 2023. Achte Auflage.

-

Der Orchestrator-Rollup-Build R5102-20230216-GA wurde durch R5102-20230222-GA ersetzt. Der neue Orchestrator-Build behebt ein Upgrade-Problem, das vom VMware Operations-Team beim Upgrade eines Orchestrators auf Build R5102-20230216-GA festgestellt wurde. Das Upgrade-Problem wurde durch einen Versionskonflikt im Manifest des Upgrade-Pakets verursacht.

-

Der neue Build enthält auch Fixes für: #106907, #108074 und #108309.

17. Februar 2023. Siebte Auflage.

-

Der neue Orchestrator-Rollup-Build R5102-20230216-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der zweite Orchestrator-Rollup-Build für Version 5.1.0.

-

Orchestrator-Build R5102-20230216-GA enthält Fixes für Probleme #40584, #105610, #106159, #106242, #106592, #106806, #106929, #107410, #107637 und #107885. Jedes Problem wird in diesem Abschnitt dokumentiert.

-

#89725 wurde dem Abschnitt „Behobene Probleme bei Edge/Gateway“ für den ursprünglichen Build R5100-20221204-GA hinzugefügt. Dieses Problem wurde in den ursprünglichen Versionshinweisen zu Version 5.1.0 irrtümlich ausgelassen.

-

Das Problem #39659 wurde aus dem Abschnitt „Bekannte Probleme bei Edge/Gateway“ entfernt, da es sich um ein Duplikat eines anderen Tickets (#39501) handelt, das in Version 4.3.0 behoben wurde.

29. Januar 2023. Sechste Auflage.

-

Im Abschnitt Kompatibilität wurde der Import-Hinweis zum Ende des Supports für 4.2.x überarbeitet und Version 4.3.x hinzugefügt, um die neu überarbeiteten Daten für die SD-WAN Edge-Software zu berücksichtigen.

-

Im Abschnitt Neue SD-WAN-Verbesserungen wurden die Erweiterungen Nicht-SD-WAN-Ziel (NSD)- und Cloud-Security-Service-(CSS)-Tunnel hinzugefügt. Dies wurde in der ersten Auflage der Versionshinweise irrtümlich ausgelassen.

-

Im Abschnitt Wichtige Hinweise wurde ein Hinweis zu Dead Peer Timeout (DPD) für Nicht-SD-WAN-Ziele hinzugefügt. Dieser Hinweis bezieht sich auf das geänderte DPD-Verhalten infolge der Umstellung der VMware SD-WAN-Software auf das QuickSec IPsec-Toolkit. Dieses Material wurde in der ersten Auflage der Versionshinweise irrtümlich ausgelassen.

20. Januar 2023. Fünfte Auflage.

-

Ein neuer Gateway-Rollup-Build R5101-20230112-GA wurde zum Abschnitt „Behobene Probleme bei Edge/Gateway“ hinzugefügt. Dies ist der erste Gateway-Rollup-Build und ist der neue Gateway-GA-Build für Version 5.1.0.

-

Gateway-Build R5101-20230112-GA enthält die Fixes für die Probleme #97272, #104487, die jeweils in diesem Abschnitt dokumentiert sind.

-

Die Sprache für die erweiterte Funktion MAC-Adressen-Umgehung (MAC Address Bypass, MAB) wurde geändert, um deutlich zu machen, dass diese Funktion nicht für VLANs unterstützt wird und daher nicht für geswitchte Ports verwendet werden kann, die für die 802.1x-Authentifizierung auf ein VLAN angewiesen sind. Daher wird MAB ab dieser Version 5.1.0 nur auf gerouteten Schnittstellen unterstützt.

12. Januar 2023. Vierte Auflage.

-

Version 5.1.0 wurden zwei Verbesserungen hinzugefügt: Synchronisierung der lokalen HA-Route und BGP für Graceful Restart.

5. Januar 2023. Dritte Auflage.

-

Der neue Orchestrator-Rollup-Build R5101-20221220-GA wurde zum Abschnitt „Behobene Probleme bei Orchestrator“ hinzugefügt. Dies ist der erste Orchestrator-Rollup-Build für Version 5.1.0.

-

Orchestrator-Build R5101-20221220-GA enthält die Fixes für die Probleme #100133, #101835, #102806 und #103622,, die jeweils in diesem Abschnitt dokumentiert sind.

15. Dezember 2022. Zweite Auflage.

-

Das offene Problem #39134 wurde aus den bekannten Problemen für Edges/Gateways entfernt, da es von der technischen Abteilung als behoben betrachtet wurde. Fälschlicherweise wurde dieses Ticket bereits in der ersten Ausgabe der Versionshinweise zu Version 5.1.0 zu den behobenen Problemen für Edges/Gateways hinzugefügt.

08. Dezember 2022. Erste Auflage.

Behobene Probleme bei Edge und Gateway

- Behoben in Gateway-Version R5103-20230621-GA

- Behoben in der Edge- und Gateway-Version R5102-20230310-GA

- Behoben in Gateway-Version R5101-20230112-GA

- Behoben in der Edge- und Gateway-Version R5100-20221204-GA

Behoben in Gateway-Version R5103-20230621-GA

Gateway-Build R5103-20230621-GA wurde am 23.06.2023 veröffentlicht und ist der dritte Gateway-Rollup für Version 5.1.0.

Dieser Gateway-Rollup-Build behebt die folgenden kritischen Probleme ab dem zweiten Gateway-Rollup R5102-20230310-GA.

-

Behobenes Problem 82808: Bei einem VMware SD-WAN Edge, der einen Cloud-Security-Service (CSS) verwendet und auf dem die L7-Integritätsprüfung aktiviert ist, kann der Kunde beobachten, dass der Datenverkehr über diese CSS-Tunnel fehlschlägt, obwohl der VMware SASE Orchestrator die Tunnel weiterhin als AKTIV markiert.

Obwohl der L7-Test mit einem 4XX-HTTP-Fehler fehlschlägt, bestätigt das VMware SD-WAN Gateway den Fehler nicht und fordert den Orchestrator nicht dazu auf, die CSS-Tunnel als INAKTIV zu markieren.

-

Behobenes Problem 100172: Wenn ein Benutzer versucht, über ein VMware SD-WAN Gateway per SSH auf einen Edge zuzugreifen, kann es zu einem Ausfall des Datenebene-Diensts und zur Generierung eines Speicherauszugs kommen, gefolgt von einem Neustart zur Wiederherstellung.

Dieses Problem kann beim Gateway auftreten, wenn ein Benutzer versucht, über das Gateway per SSH auf einen Edge zuzugreifen, und diese SSH-Sitzung eine ICMP-Fehlermeldung FRAG_NEEDED ICMP erzeugt.

-

Behobenes Problem 101536: Bei einem VMware SD-WAN Gateway kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch ein Core-Fehler generiert und ein Neustart zur Wiederherstellung ausgelöst wird.

Wenn der Benutzer in der Kerndatei nachschaut, sieht er eine Protokollierung, die sich auf den Mutex-Monitor des Gateways bezieht und auftreten kann, wenn Hub und Cluster Interconnect von einem Kundenunternehmen verwendet werden, das mit diesem Gateway verbunden ist.

-

Behobenes Problem 104619: Wenn zwei oder mehr Unternehmen dasselbe Partner-Gateway nutzen und alle über eine Partnerübergabekonfiguration verfügen, bei der die Unternehmen IPv4 verwenden, schlägt die Einrichtung einer Sicherheitsverbindung (Security Association, SA) für die anderen mit diesem Partner-Gateway verbundenen Unternehmen fehl, wenn eine Partnerübergabe in einem Unternehmen entfernt wird.

Wenn beispielsweise zwei Unternehmen mit den Namen Unternehmen-1 und Unternehmen-2 ein Partner-Gateway verwenden und eine Partnerübergabe in beiden Unternehmen konfiguriert ist, legt der SD-WAN-Dienst eine einzige IP-Adresse in der virtuellen Netzwerkschnittstelle des Gateways fest. Wenn ein Benutzer die Partnerübergabe in Unternehmen-2 deaktiviert, geht der SD-WAN-Dienst zum nächsten Flow über und löscht diese IP-Adresse aus der virtuellen Netzwerkschnittstelle, obwohl dieselbe IP-Adresse für die Übergabe in Unternehmen-1 verwendet wird. Infolgedessen ist Unternehmen-1 nicht in der Lage, IPsec-Tunnel mit seinen Edges aufzubauen.

Wenn dieses Problem bei einem Gateway auftritt und nicht behoben wurde, kann das Problem durch einen Neustart des Gateways behoben werden.

-

Behobenes Problem 107309: Wenn ein Kunde die L7-Integritätsprüfung für ein Nicht-SD-WAN-Ziel über Edge auf einem 4.x-Orchestrator konfiguriert und der Kunde nach der Aktualisierung des Orchestrators auf Version 5.x versucht, den Wiederholungswert für den L7-Test zu ändern, wendet der Edge den neuen Wert nicht an.

Beispiel: Wenn der Wiederholungswert für den L7-Integritätsprüfungstest 3 lautet (der Tunnel wird bei 3 fehlgeschlagenen Tests als ausgefallen markiert) und der Kunde diesen Wert in 1 ändert, verwendet die L7-Integritätsprüfung weiterhin den ursprünglichen Wert von 3 Wiederholungen, bevor der Tunnel als ausgefallen markiert wird.

-

Behobenes Problem 108473: Bei einem VMware SD-WAN Gateway kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch ein Kern erzeugt und ein Neustart zur Wiederherstellung des Diensts durchgeführt wird.

Auf dem Gateway kann ein Sequenznummernüberlauf auftreten, der eine Löschung aller IPsec-SAs (Security Associations, Sicherheitsverbindungen) auslöst. Beim Versuch, alle SAs zu löschen, sucht der Gateway-Prozess auf Basis einer Tunnel-ID nach einem Tunnel. Da dieser Tunnel aber nicht vorhanden ist, kommt es zu einem Ausfall des Gateway-Diensts.

-

Behobenes Problem 111646: Bei einem VMware SD-WAN Gateway mit hoher CPU-Auslastung kann es zu einem Ausfall und Neustart des Datenebene-Diensts zu Wiederherstellungszwecken kommen.

Einem Benutzer, der den vom Gateway erzeugten Kern überprüft, werden eine Mutex-Überwachungsausnahme und die Meldung

Program terminated with signal SIGXCPU, CPU time limit exceeded messageangezeigt. Das Problem steht im Zusammenhang mit einem Gateway-Prozess, der eine Thread-Sperre mit niedrigerer Priorität freigibt. -

Behobenes Problem 111888: Ein mit 4 Kernen bereitgestelltes VMware SD-WAN Gateway, das mit mehr als 2000 Tunneln verbunden ist, kann eine hohe CPU-Auslastung aufweisen. Mit dem Gateway verbundene Tunnel sind unter Umständen instabil.

Einer der Gateway-Threads nutzt zu viel CPU-Kapazität in einem Gateway mit 4 Kernen, wodurch das Gateway daran gehindert wird, stabile Tunnel aufrechtzuerhalten.

-

Behobenes Problem 111924: Ein Kunde stellt unter Umständen fest, dass der Mehrfachpfad-Datenverkehr (d. h. Datenverkehr, der das VMware SD-WAN Gateway durchläuft) siteübergreifend verworfen wird, obwohl die entsprechenden VMware SD-WAN Edge-Tunnel zum Gateway aktiv und stabil sind.

Da es keinen Grenzwert für die maximale Anzahl an Malen gibt, die ein Gateway ein VCMP-Paket erneut übertragen kann (SD-WAN-Verwaltungsprotokoll), können solche Neuübertragungen Verbindungen mit niedriger Bandbreite überlasten. Diese Neuübertragungen führen auch zu einem Paketstau im Scheduler, wenn der Edge eine Verbindung mit geringer Bandbreite aufweist, da die Neuübertragungen nicht schnell genug verarbeitet werden können. Schließlich laufen die Scheduler-Warteschlangen über, was dazu führt, dass der Scheduler Pakete von allen Edges verwirft. Direkter Datenverkehr, der das Gateway nicht verwendet, ist von diesem Problem nicht betroffen.

Wenn dieses Problem auftritt und ein Gateway ohne Fix für dieses Problem ausgegeben wird, besteht die einzige Möglichkeit zur Fehlerbehebung darin, dass ein Operator-Benutzer die Edges, die den Paketstau im Scheduler verursachen, mit dem Befehl debug.py --qos_dump_net ermittelt und im betroffenen Gateway blockiert.

-

Behobenes Problem 112016: Bei einem VMware SD-WAN Gateway können mehrere Ausfälle des Datenebene-Diensts mit generierten Core-Fehlern auftreten, nachdem ein Gateway-Neustart initiiert wurde.

Bei der Untersuchung der Core-Fehler stellt ein Operator unter Umständen fest, dass jeder Fehler durch ein Problem bei der Mutex-Überwachung ausgelöst wird. Der Zeitaufwand zur VCMP-Verarbeitung (SD-WAN-Verwaltungsprotokoll) für den Thread, der die Verwaltung übernimmt, erhöht sich deutlich. Während des Starts eines Gateways führt dies dazu, dass der VCMP-Thread über längere Zeit (mehr als 60 Sekunden) kontinuierlich mit 100 % ausgeführt wird, was wiederum Ausfälle des Gateway-Diensts zur Folge hat, die auf die Mutex-Überwachung zurückzuführen sind.

-

Behobenes Problem 112017: Ein Operator stellt unter Umständen fest, dass ein mit 4 Kernen bereitgestelltes VMware SD-WAN Gateway eine hohe Last aufweist, was zu einem oder mehreren Ausfällen des Datenebene-Diensts führt.

Die Gateway-Kernprotokolle verweisen auf die Mutex-Überwachung, die den Dienstausfall auslöst. Es gibt mehrere Tickets, die sich mit dem oben genannten Symptom befassen. In diesem Fall besteht die Ursache darin, dass VCMP-Threads (Verwaltungsprotokoll) die CPU-Prozesse eines Gateways mit 4 Kernen auslasten, wodurch die Mutex-Überwachung ausgelöst wird. Dieses Ticket ermöglicht einem Operator-Benutzer, einen Grenzwert von 20 für halb offene VCMP-Verbindungen zu konfigurieren. Dies kann entweder über die CLI (Command Line Interface, Befehlszeilenschnittstelle) des Gateways mithilfe von debug.py oder über eine statische Konfigurationsdatei erfolgen.

-

Behobenes Problem 112019: Bei einem VMware SD-WAN Gateway kann es zu einem Ausfall des Datenebene-Diensts und einem Neustart zur Wiederherstellung unter hoher CPU-Last kommen.

Wie bei anderen Tickets wegen eines Gateway-Dienstausfalls im 5.1.0.3-Rollup-Build beobachtet der Operator oder Partner einen Mutex-Überwachungsauslöser in der Core-Datei. Bei diesem Ticket besteht die Standardisierung darin, die NAT-Debug-Protokolle außerhalb des Geltungsbereichs für die NAT-Tabellensperre zu verschieben, um eine der Ursachen für dieses Problem zu vermeiden.

-

Behobenes Problem 112020: Bei einem mit 4 Kernen bereitgestellten VMware SD-WAN Gateway mit hoher CPU-Auslastung kann es zu einem Ausfall und anschließendem Neustart des Datenebene-Diensts kommen.

Beim Überprüfen der Hauptdatei des Gateways stellt ein Benutzer einen Mutex-Überwachungsfehler fest, der dadurch verursacht wird, dass ein Gateway-Prozess nicht ausgeführt werden kann, weil die CPU aufgrund einer hohen Tunnelanzahl mit maximaler Kapazität ausgeführt wird.

-

Behobenes Problem 112800: Kunden, die ein VMware SD-WAN Gateway verwenden, sehen sich mit einer schlechten Leistung konfrontiert, einschließlich Tunnel und Routen, die viel mehr Zeit zum Konvergieren benötigen.

Bei der Überwachung eines Gateways stellt ein Benutzer fest, dass die Kerne der Datenebene (dp-cores) zu 100 % ausgelastet sind, weil veraltete Flow-Dispatcher-Flows nicht vom Gateway bereinigt werden.

-

Behobenes Problem 114052: Bei einem VMware SD-WAN Gateway kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch ein Kern erzeugt und ein Neustart ausgelöst wird.

Das Problem wird durch die Zeitüberschreitung eines Threads im IPsec-Prozess des Gateways verursacht, was zu einem Ausfall des Gateway-Diensts führt.

-

Behobenes Problem 114084: Für einen Kunden, der einen Cloud-Security-Service (CSS) vom Typ „Zscaler“ mit L7-Integritätsprüfung für einen VMware SD-WAN Edge konfiguriert hat, werden die aktualisierten Details beim Aktualisieren des Zscaler-Cloud-Servers auf dem VMware SASE Orchestrator nicht auf den Edge angewendet.

Obwohl der Orchestrator die neue Zscaler-Cloud-Serverkonfiguration anzeigt, senden Edge und Gateway den Datenverkehr und die L7-Tests über den alten Zscaler-Server statt über diesen neuen Server.

-

Behobenes Problem 114282: Wenn ein mit 4 Kernen bereitgestelltes VMware SD-WAN Gateway neu gestartet wird, kann es bis zu zwanzig Minuten dauern, um ca. 3000 Tunnel für die verbundenen Kundenunternehmen zu konvergieren.

Es wird erwartet, dass ein Gateway ca. 3000 Tunnel in etwa 5 Minuten konvergiert. Dies steht im Widerspruch zu den bei diesem Problem beobachteten 20 Minuten. Die langsamere Rate führt bis zur vollständigen Wiederherstellung der Tunnel zu einer Unterbrechung des Kundendatenverkehrs. Die Ursache der langsameren Konvergenz wird auf eine Konfiguration im IPsec-Prozess des Gateways zurückgeführt, der Sicherheitsverbindungen und Schlüssel verwaltet und mit diesem Ticket korrigiert wird.

-

Behobenes Problem 114932: Bei VMware SD-WAN Edge-Client-Benutzern kann die Leistung des Datenverkehrs, der über das primäre VMware SD-WAN-Gateway des Edge läuft, beeinträchtigt sein.

Operator-Benutzer können eine hohe CPU-Nutzung für das Gateway feststellen, obwohl die Tunnelanzahl innerhalb der unterstützten Grenzwerte liegt. Die hohe CPU-Nutzung ergibt sich aus einer veralteten IKE-SA (Security Association, Sicherheitsverbindung), die für einen längeren Zeitraum in der IKE-Tabelle verbleibt, und führt dazu, dass die Konvergenz von Tunneln länger dauert. Hierdurch kommt es zu einem starken Rückgang des Datenverkehrs sowie zu instabilen Pfaden für den Kundendatenverkehr, der das Gateway durchläuft.

-

Behobenes Problem 115604: Bei einem VMware SD-WAN Edge oder Gateway kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch ein Speicherauszug mit einem Assert in der Protokollierung erzeugt wird.

Wenn ein Edge oder Gateway ein beschädigtes Paket verarbeitet, kann die Software auf ein Problem stoßen, bei dem die tatsächliche Länge des Benutzerpakets größer ist als der interne Paketpuffer. Es wird erwartet, dass das Gateway diese Art von Paketen verwirft und verhindert, dass sie an den Edge gesendet werden, aber stattdessen werden sie verarbeitet, was zu einem Dienstfehler und Neustart führt.

-

Behobenes Problem 115692: Ein Operator beobachtet unter Umständen eine stark steigende Arbeitsspeichernutzung in einem VMware SD-WAN Gateway, was zu einer Auslastung des Arbeitsspeichers und einem defensiven Neustart des Diensts zum Bereinigen des Arbeitsspeichers führen kann.

In diesem Fall kommt es beim Gateway zu einem IKE-Arbeitsspeicherverlust, weil das Gateway Zertifikate mit Peer-Sites verlängert.

Ohne einen Fix für dieses Problem kann der Operator die Arbeitsspeichernutzung auf dem Gateway lediglich überwachen und das Gateway proaktiv in einem Wartungsfenster neu starten. Hierdurch wird gewährleistet, dass bei Kundenstandorten, die dieses Gateway verwenden, nur geringfügige Störungen auftreten.

-

Behobenes Problem 116182: Bei einem VMware SD-WAN Gateway kann es zu einem Ausfall des Datenebene-Diensts kommen, wodurch ein Core-Fehler generiert und ein Neustart ausgelöst wird.

Das Problem tritt bei Gateways auf, bei denen die verbundenen SD-WAN-Edges mit einer Internet-Backhaul-Richtlinie konfiguriert sind, die entweder IPv6 oder IPv4/IPv6 im gemischten Modus für ein Nicht-SD-WAN-Ziel (NSD) über Gateway verwendet. Wenn das Gateway in diesem Szenario IPv6-Pakete empfängt, die für ein NSD mit IPv4 bestimmt sind, hat dies ein Fehlschlagen des Gateway-Diensts zur Folge.

Behoben in der Edge- und Gateway-Version R5102-20230310-GA

Edge- und Gateway-Build R5102-20230310-GA wurde am 14. März 2023 veröffentlicht und ist der zweite Edge- und Gateway-Rollup für Version 5.1.0.

Dieser Gateway-Rollup-Build behebt die folgenden kritischen Probleme ab dem ersten Edge- und Gateway-Rollup R5101-20230112-GA.

-

Behobenes Problem 98782: Bei einem VMware SD-WAN Gateway kann es während des IPsec-Tunnelaufbaus zu einem Ausfall des Datenebene-Diensts kommen. Infolgedessen wird ein Core generiert und ein Neustart durchgeführt.

Wenn dieses Problem bei einem Gateway auftritt, kann der Neustart zu einer kurzen Unterbrechung des Kundendatenverkehrs führen, und zwar sowohl für die mit diesem Gateway verbundenen Edges als auch für Nicht-SD-WAN-Ziele, die das Gateway für IPsec-Tunnel verwenden. Dies wird durch eine Race-Bedingung verursacht, wenn das Gateway einen IPsec-Tunnel aufbaut und dadurch den Ausfall des Datenebene-Diensts auslöst.

-

Behobenes Problem 103708: Wenn neue Regeln in einer BGP-Filterkonfiguration hinzugefügt werden, kann es zu unerwarteten BGP-Routen kommen, die vom VMware SD-WAN Edge empfangen und gesendet werden.

Beim Hinzufügen neuer Regeln zu BGP-Filtern über den Orchestrator werden die Präfixlisten zur Routing-Konfiguration des Edge hinzugefügt, ohne dass die alten Einträge entfernt werden. Dies hat veraltete Routenpräfixlisten und unerwartetes Filterverhalten zur Folge.

-

Behobenes Problem 104141: Bei Benutzern hinter einem VMware SD-WAN Edge oder Kunden, die mit einem VMware SD-WAN Gateway verbunden sind, kann es zu erheblichen Problemen bei jeglichem Datenverkehr, der diesen Edge nutzt oder dieses Gateway durchläuft, mit dem Ergebnis kommen, dass kein Datenverkehr mehr weitergeleitet werden kann.

Wenn das Problem auftritt, verfügt der Edge oder das Gateway über eine unbegrenzte Anzahl an Arbeitsspeicherpuffern (mbufs), die von der Jitter-Pufferwarteschlange verbraucht werden, weil immer mehr Verwaltungstunnel-Zeitstempel von einem Peer empfangen werden. Dies löst einen Ganzzahlunterlauf in der Jitter-Berechnung aus, wodurch Pakete praktisch unbegrenzt gepuffert werden. Dies betrifft zunächst nur gepufferte Flows. Nach Ablauf eines bestimmten Zeitraums nähert sich die Anzahl der für die Jitter-Pufferwarteschlange verbrauchten mbufs jedoch der Summe der verfügbaren mbufs, und das SD-WAN-Gerät (Edge oder Gateway) kann den gesamten Datenverkehr nicht vollständig weiterleiten. Wenn ein Gateway betroffen ist, wirkt sich dies nur auf Datenverkehr mit mehreren Pfaden aus, der das Gateway durchläuft. Direkt verlaufender Kundendatenverkehr ist davon nicht betroffen.

Das Ticket #105744 beschäftigt sich ebenfalls mit den hier aufgetretenen Symptomen, behebt aber eine andere Ursache. Der Unterschied zwischen den beiden Tickets: Der in #104141 enthaltene Fix bezieht sich auf die Arbeitsspeicherpuffer, die von der Jitter-Pufferwarteschlange aufgrund der zunehmenden vom Peer empfangenen Verwaltungszeitstempel verbraucht werden. Der in #105744 enthaltene Fix beschränkt den Jitter-Puffer auf 25 % des gesamten Arbeitsspeicherpuffers, um sicherzustellen, dass dieses Problem nicht erneut auftritt.

Ohne einen Fix für dieses Problem auf dem Edge oder Gateway kann ein Benutzer die Nutzung des Arbeitsspeicherpuffers (mbuf) auf dem Orchestrator überwachen und nach einer erhöhten mbuf-Nutzung aufgrund von Paketen in der Jitter-Pufferwarteschlange suchen. Wenn der Benutzer dieses Problem beobachtet, kann er Flows für den Edge (über die Remote-Diagnose) oder das Gateway leeren, um das Problem vorübergehend zu beheben. Das Problem tritt jedoch solange auf, bis der Fix angewendet wurde.

-

Behobenes Problem 105744: Bei Benutzern hinter einem VMware SD-WAN Edge oder Kunden, die mit einem VMware SD-WAN Gateway verbunden sind, kann es zu erheblichen Problemen bei jeglichem Datenverkehr, der diesen Edge nutzt oder dieses Gateway durchläuft, mit dem Ergebnis kommen, dass kein Datenverkehr mehr weitergeleitet werden kann.

Dieses Ticket und Problem #104141 stehen in direktem Zusammenhang und haben dieselben Symptome und Ursachen, die hier wiederholt werden: Wenn das Problem auftritt, verfügt der Edge oder das Gateway über eine unbegrenzte Anzahl an Arbeitsspeicherpuffern (mbufs), die von der Jitter-Pufferwarteschlange verbraucht werden, weil immer mehr Verwaltungstunnel-Zeitstempel von einem Peer empfangen werden. Dies löst einen Ganzzahlunterlauf in der Jitter-Berechnung aus, wodurch Pakete praktisch unbegrenzt gepuffert werden. Dies betrifft zunächst nur gepufferte Flows. Nach Ablauf eines bestimmten Zeitraums nähert sich die Anzahl der für die Jitter-Pufferwarteschlange verbrauchten mbufs jedoch der Summe der verfügbaren mbufs, und das SD-WAN-Gerät (Edge oder Gateway) kann den gesamten Datenverkehr nicht vollständig weiterleiten. Wenn ein Gateway betroffen ist, wirkt sich dies nur auf Datenverkehr mit mehreren Pfaden aus, der das Gateway durchläuft. Direkt verlaufender Kundendatenverkehr ist davon nicht betroffen.

Der Unterschied zwischen den beiden Tickets: Der in #104141 enthaltene Fix bezieht sich auf die Arbeitsspeicherpuffer, die von der Jitter-Pufferwarteschlange aufgrund der zunehmenden vom Peer empfangenen Verwaltungszeitstempel verbraucht werden. Der in #105744 enthaltene Fix beschränkt den Jitter-Puffer auf 25 % des gesamten Arbeitsspeicherpuffers, um sicherzustellen, dass dieses Problem nicht erneut auftreten kann.

Ohne einen Fix für dieses Problem kann entweder der Edge oder das Gateway auf dem Orchestrator überwacht werden, auf dem ein Benutzer aufgrund von Paketen in der Jitter-Pufferwarteschlange nach einer erhöhten mbuf-Nutzung sucht. Der Benutzer kann Flows für den Edge oder das Gateway leeren, um das Problem vorübergehend zu beheben. Das Problem tritt jedoch solange auf, bis der Fix angewendet wurde.

-

Behobenes Problem 106587: Ein Kunde beobachtet möglicherweise, dass der gesamte Datenverkehr nach dem Zufallsprinzip verworfen und der Status beibehalten wird.

Das Problem steht im Zusammenhang mit der Installation der IPsec-Sicherheitsverbindung (SA) auf Seiten des Antwortdiensts. Wenn der Edge eine neue SA initiiert oder eine erneute Schlüsselerstellung durchführt, besteht die Möglichkeit, dass das SPI-Paket (Sicherheitsparameter-Index) der alten SA vor der neuen SA (SPI) eintrifft. In diesem Fall löscht das VMware SD-WAN Gateway die neu erstellte SA (SPI). Der hinzugefügte Fix verhindert das Löschen der neu erstellten SA (SPI).

Ohne einen Fix für dieses Problem müsste ein Partner- oder Operator-Benutzer das Gateway neu starten, um alle betroffenen IPsec-Tunnel neu zu starten.

Behoben in Gateway-Version R5101-20230112-GA

Gateway-Build R5101-20230112-GA wurde am 19.01.2023 veröffentlicht und ist der erste Gateway-Rollup für Version 5.1.0.

Dieser Gateway-Rollup-Build behebt die folgenden kritischen Probleme seit dem ursprünglichen Gateway-Build R5100-20221204-GA.

-

Behobenes Problem 97272: Wenn an einer Site mit einer Hochverfügbarkeitstopologie, in der OSPF verwendet wird, eine Split-Brain-Bedingung auftritt (beide SD-WAN-Edges sind aktiv), wird die Standardroute zum Core-Router entfernt und die HA-Site kann keine Peer-Sites im Netzwerk erreichen.

Das Alter der Verbindungsstatusankündigung (Link-State Advertisement, LSA) des Core-Routers wird mit dem des aktiven Edge synchronisiert. Wenn eine HA-Split-Brain-Bedingung auftritt, schaltet der Standby-Edge auf aktiv und sendet ein neues LSA-Alter an den Core-Router. Da sowohl der aktive als auch der Standby-Edge dieselbe Router-ID haben, wird vom neuen aktiven Edge ein anderes LSA-Alter gesendet. Diese Nichtübereinstimmung führt dazu, dass das LSA-Alter im Core-Router auf einen Höchstwert von 3600 gesetzt wird, wodurch auch die Core-Route zur HA-Site entfernt wird, was zu einem vollständigen Ausfall an der Site führt.

-

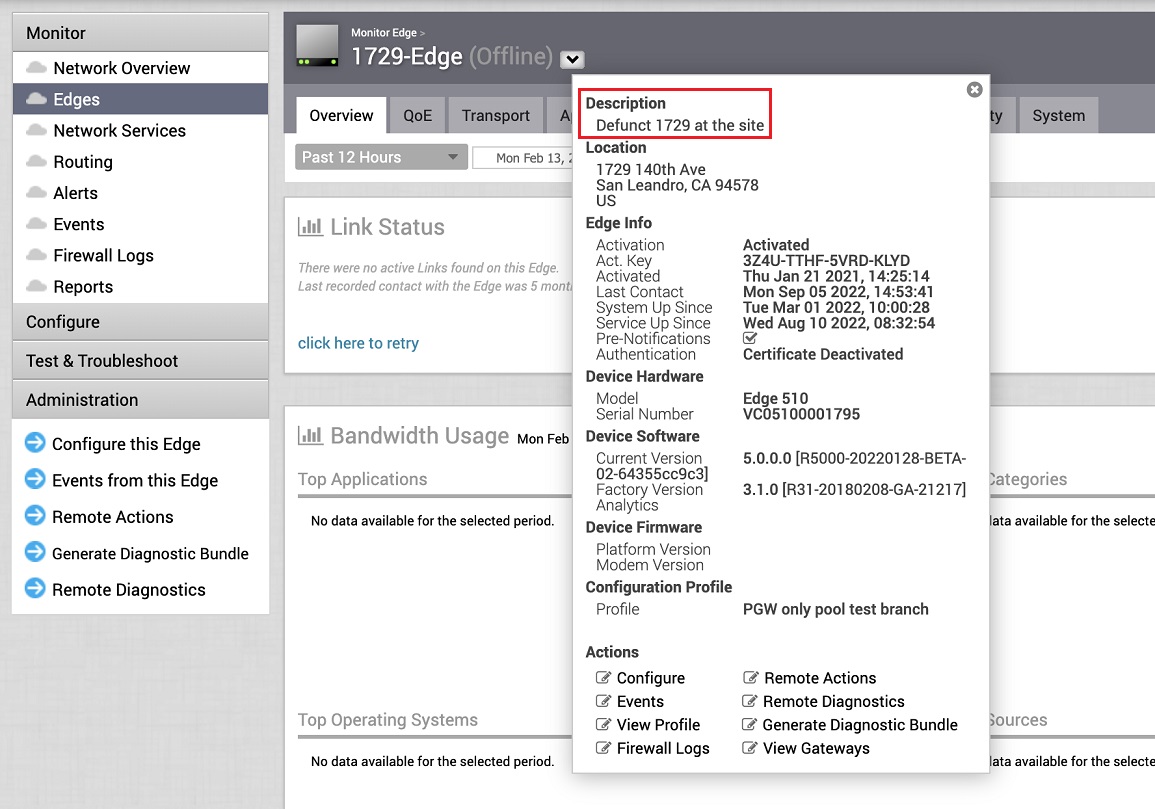

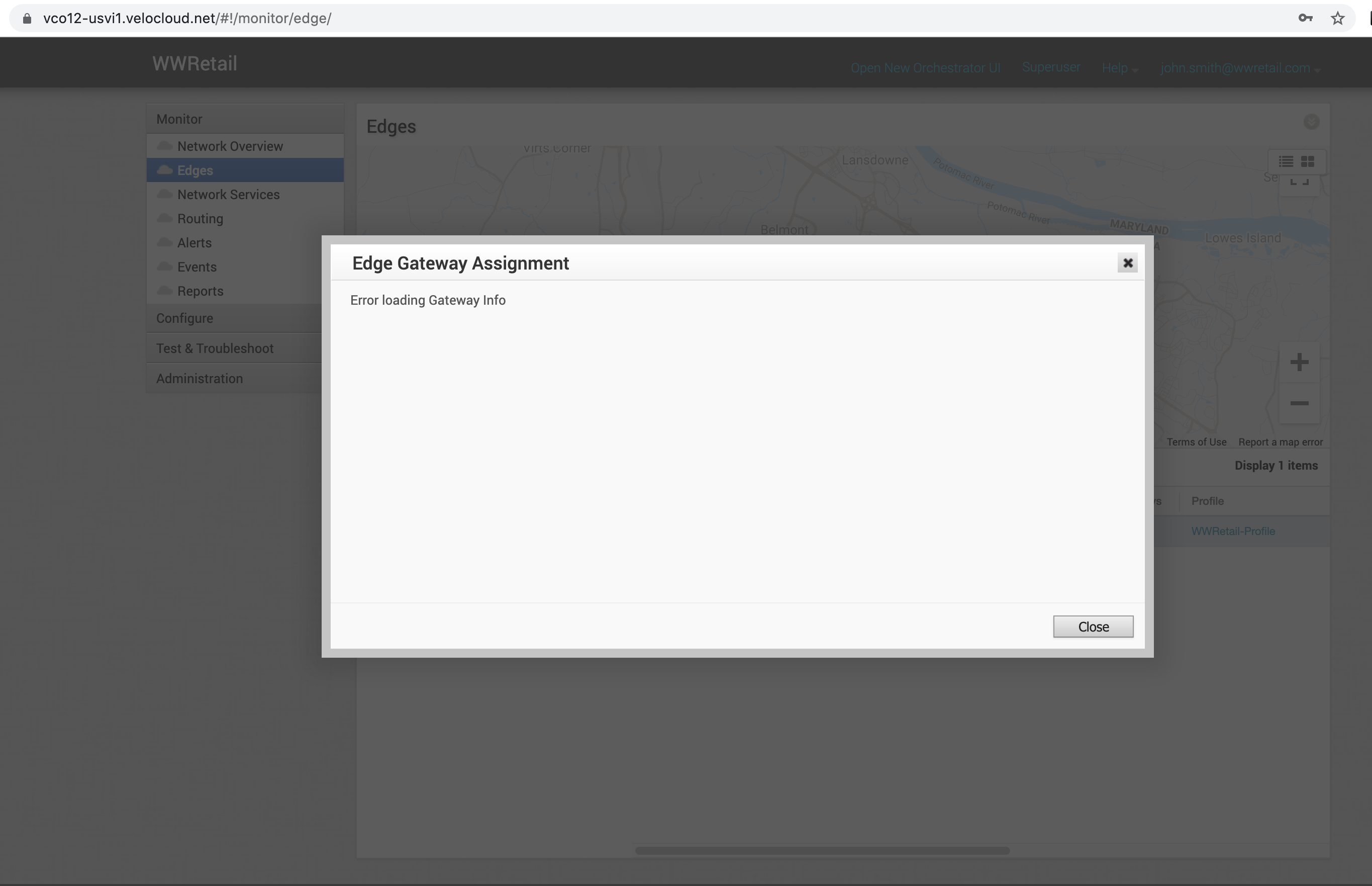

Behobenes Problem 104487: Aufgrund der Verlangsamung des Datenbankdienstes kann es bei VMware SASE Orchestrator-Benutzern zu einer allgemeinen Verlangsamung und einigen API-Ausfällen kommen. Weitere Nebeneffekte sind: SD-WAN-Gateways/-Edges werden in der Benutzeroberfläche als offline angezeigt, Konfigurationsänderungen, die über die Orchestrator-Benutzeroberfläche vorgenommen werden, werden nicht an die SD-WAN-Edges weitergegeben, und es kommt zum Verlust von Berichtsfunktionen.

Die Probleme werden alle dadurch verursacht, dass der Orchestrator-Datenbankdienst mit dem Fehler: zu viele offene Dateien (too many open files) fehlschlägt. Dieser Fehler wird vom VMware SASE Orchestrator-Operator über die Protokolle beobachtet. Bei einem Endbenutzer, der über die Benutzeroberfläche auf VMware SASE Orchestrator zugreift, kommt es zu einer Verlangsamung und zeitweiligen API-Fehlern, die Fehlermeldungen auf der Benutzeroberfläche verursachen.

Behoben in der Edge- und Gateway-Version R5100-20221204-GA

Edge- und Gateway-Build R5100-20221204-GA wurde am 08.12.2022 veröffentlicht und behebt die folgenden Probleme seit Edge-Build R5012-20221107-GA und Gateway-Build R5011-20221007-GA.

Version 5.1.0 enthält alle Edge- und Gateway-Fixes, die in den Versionshinweisen zu 5.0.0 aufgeführt sind, sowie alle Edge- und Gateway-Fixes in den 5.0.1-Versionshinweisen bis zu den oben aufgeführten Builds.

-

Behobenes Problem 26085: Ein Kunde, der eine Hub/Spoke-Topologie und Partner-Gateways verwendet, kann beobachten, dass der Datenverkehr an einem VMware SD-WAN Spoke-Edge unterbrochen wird, wenn eines der Gateways von einem Hub-Edge aus nicht konfiguriert ist.

Der verworfene Datenverkehr verwendet eine veraltete Route für ein Gateway, das nicht mehr zugewiesen ist. Bei Aufhebung der Konfiguration zwischen einem Gateway und einem Hub-Edge erhält das Gateway keine diesbezügliche Benachrichtigung und behandelt das Ereignis wie einen einfachen Tunnelausfall. Infolgedessen stellt das Gateway dem Spoke-Edge weiterhin seine Route zur Verfügung, und der Spoke-Edge entfernt die Remote-Route (die über den Hub-Edge erreichbar ist) nicht, da der Hub-Edge weiterhin für den Spoke-Edge erreichbar ist.

Wenn dieses Problem mangels eines festen Builds auftritt, kann es nur durch eine Unterbrechung der Verbindung zwischen dem Spoke-Edge und dem Gateway behoben werden.

-

Behobenes Problem 29929: Bei einer Site, die mit einer Hochverfügbarkeitstopologie bereitgestellt wird, kann sich ein Benutzer bei einem HA-Failover möglicherweise nicht bei der lokalen Benutzeroberfläche für die HA-Edges anmelden.

Wenn die lokalen Anmeldedaten für die HA-Edges im Orchestrator geändert werden, wendet der richtige aktive Edge die Änderung an, aber die neuen Anmeldedaten werden nicht mit dem Standby-Edge synchronisiert. Dies hat zur Folge, dass bei einem HA-Failover und der Heraufstufung des Standby-Edge zum aktiven Edge die standardmäßigen Benutzer-/Kennwortanmeldedaten verwendet werden. Wenn sich ein Benutzer dann mit den neueren Anmeldedaten bei der lokalen Benutzeroberfläche anmeldet, schlägt die Anmeldung fehl.

-

Behobenes Problem 32413: Die Temperatur ist nicht in der Integritätsstatistik oder in der MIB enthalten.

Der Fix fügt die CPU-Temperatur zu der MIB hinzu, die für SNMP und die in Überwachen (Monitor) > Edge > System gemessenen Metriken verwendet wird (auch bekannt als „Edge-Integritätsstatistik“ (Edge Health Stats)).

-

Behobenes Problem 32654: Benutzer auf einer VMware SD-WAN Edge-Site, auf der eine WAN-Schnittstelle ausgefallen ist, können möglicherweise einen Rückgang des Datenverkehrs beobachten.

Der Datenverkehr sinkt aufgrund verbundener Routen, die weiterhin für ein VMware SD-WAN Gateway annonciert werden, obwohl der VMware SD-WAN Edge bei einem Ausfall der verbundenen Schnittstelle nicht erreichbar ist.

-

Behobenes Problem 39134: Auf der Seite „Überwachen (Monitor) > Edge > System“ wird der CPU-Prozentsatz nicht korrekt angezeigt.

Der auch als „Edge-Integritätsstatistik“ bezeichnete VMware SASE Orchestrator erhält keine genauen Informationen über die Edge-CPU-Auslastung und gibt diese in Diagrammen auf der Seite „System“ aus. Für Kunden, die ein Edge-Problem beheben möchten, erweisen sich dies Informationen als ungenau und irreführend.

-

Behobenes Problem 45453: Ein Kunde kann einen VMware SD-WAN Edge nicht so konfigurieren, dass 2 WAN-Schnittstellen das gleiche VLAN verwenden.

Das Problem tritt in einem Szenario auf, in dem an einer Site mehrere Edge-WAN-Ports mit demselben L2-Switch und demselben VLAN verbunden sind. Das Problem bei dieser Konfiguration besteht darin, dass der Edge beim Senden von Verwaltungsdatenverkehr manchmal die falsche Quell-MAC-Adresse verwenden kann.

-

Behobenes Problem 50920: VMware SD-WAN Edge sendet keine Warnung, wenn die Anzahl verbundener Tunnel 60 % des hardwaredefinierten Grenzwerts für dieses Edge-Modell erreicht.

Wenn die Anzahl verbundener Tunnel seine Hardwaregrenze erreicht, sendet der Edge eine Warnung mit dem Wortlaut „Anzahl eingerichteter Tunnel überschreitet die Gerätekapazität“. Sobald dieser Grenzwert erreicht ist, lässt der Edge zusätzliche dynamische Tunnel erst wieder zu, wenn vorhandene Tunnel entfernt werden. Es wird jedoch keine Zwischenwarnung gesendet, um den Kunden darauf hinzuweisen, dass dieser Tunnelgrenzwert potenziell erreicht werden kann, sodass der Kunde keine angemessene Vorlaufzeit hat, um sein Netzwerk zu verwalten.

-

Behobenes Problem 53337: Paketlöschungen können mit einer AWS-Instanz eines VMware SD-WAN Gateways beobachtet werden, wenn der Durchsatz über 3200 MBit/s liegt.

Wenn der Datenverkehr einen Durchsatz von über 3200 MBit/s und eine Paketgröße von 1300 Byte überschreitet, werden Paketverwerfungen bei RX und bei IPv4 BH-Übergabe beobachtet.

-

Behobenes Problem 54846: VMware SD-WAN SNMP-MIBs verwenden Indikatoren für Jitter, Latenz und Paketverlust.

In den SNMP-MIBs von VMware sind Latenz, Jitter und Paketverlust als Counter64 definiert, was für diese Typen nicht angemessen ist. Indikatoren sollten für Datentypen verwendet werden, die immer höhere Werte aufweisen und die in SNMP nie zurückgesetzt werden, wie z. B. Byte Tx/Rx. Im Gegensatz dazu weisen Latenz-, Jitter- und Paketverlust keine steigenden, sondern dynamisch angepasste Werte auf und sollten keine Indikatoren verwenden.

-

Behobenes Problem 55327: Die SSH-Verbindung von einem VMware SD-WAN Gateway zu einem VMware SD-WAN Edge funktioniert möglicherweise nicht, wenn der Tunnel vom Edge zum Gateway kontinuierlich flappt.

Bei kontinuierlichem Tunnel-Flapping zwischen Edge und Gateway kann der im Edge installierte Routeneintrag, der die SSH-Verbindung vom Gateway erlaubt, gelöscht werden, wodurch die SSH-Verbindung fehlschlägt.

-

Behobenes Problem 56153: Wenn die Zuweisung eines eingehenden BGP-Filters in einem Kundenunternehmen, in dem ein Nicht-SD-WAN-Ziel über Gateway bereitgestellt und BGP über IPsec verwendet wird, vom Kunden aufgehoben wird, wird der Filter auf dem VMware SD-WAN Gateway nicht entfernt und die Routenzuordnung wird mit ihm angewendet.

Dieses Problem kann zu unerwartetem Routing für den Kunden führen, da er erwartet, dass der BGP-Filter für eingehende Verbindungen inaktiv ist, obwohl er noch vom Gateway und Edge verwendet wird.

-

Behobenes Problem 60844: Eine Business Policy, die darauf ausgelegt ist, den gesamten Datenverkehr, der den Policy-Kriterien entspricht, zu verwerfen, indem ein Ratengrenzwert von 0 % konfiguriert wird, funktioniert nicht.

Die Konfiguration des Ratengrenzwerts von 0 % ist zwar zulässig, wird vom Edge jedoch nicht als 0 %, sondern als 100 % angesehen, wodurch der Zweck der Business Policy vollständig verfehlt wird.

Auf einem Edge ohne diesen Fix besteht die Problemumgehung darin, eine Firewallregel zu verwenden, um den Datenverkehr für eine Business Policy anzupassen und zu verwerfen.

-

Behobenes Problem 61804: In einem Kundenunternehmen mit BGP ist unter Umständen zu beobachten, dass von einem Peer erlernte VMware SD-WAN Edge-Routen an den Peer selbst zurück annonciert werden.

Der Edge sollte die vom Peer erlernten Routen nicht an den Peer selbst annoncieren. Dies führt zu einem ungünstigen Routing-Verhalten und zum Verlust von Datenverkehr.

-

Behobenes Problem 62701: Wenn bei einem VMware SD-WAN Edge, der als Teil eines Edge-Hub-Clusters bereitgestellt wird, Cloud-VPN nicht unter dem globalen Segment, sondern unter einem nicht-globalen Segment aktiviert ist, kann ein vom Orchestrator gesendetes Update der Control Plane dazu führen, dass alle WAN-Links auf dem Hub-Edge flappen.

Wenn die WAN-Links des Hub-Edge in schneller Abfolge unterbrochen und wieder aufgebaut werden (Flap), hat dies Auswirkungen auf den Echtzeit-Datenverkehr wie z. B. Sprachanrufe. Dieses Problem wurde bei einer Kundenbereitstellung beobachtet, bei der Cloud-VPN auf dem globalen Segment des Hub-Edge nicht aktiviert war. Die Clusterkonfiguration war jedoch als eingeschaltet konfiguriert, was bedeutet, dass dieser Hub-Edge Teil eines Clusters war (und eine Clusterkonfiguration gilt für alle Segmente). Wenn eine Konfigurationsänderung an den Hub-Edge übertragen wird, beginnt die Datenebene des Hub-Edge mit der Analyse der Daten, ausgehend vom globalen Segment. Dort wird angezeigt, dass Cloud-VPN nicht aktiviert ist, und der Hub-Edge nimmt fälschlicherweise an, dass Clustering in diesem globalen Segment deaktiviert wurde. Infolgedessen baut der Hub-Edge alle Tunnel von den WAN-Links des Hubs ab, was zu Link-Flaps auf allen WAN-Links des Hubs führt. Bei einem solchen Vorfall werden die WAN-Links nur ein einziges Mal pro Aktualisierung des Steuerungsbereichs unterbrochen und wiederhergestellt.

In einem Unternehmen, in dem die Edges keine Version mit einem Fix für dieses Problem verwenden, besteht die Problemumgehung darin, Cloud-VPN auf allen Segmenten zu aktivieren, d. h. auf dem globalen Segment und allen nicht-globalen Segmenten.

-

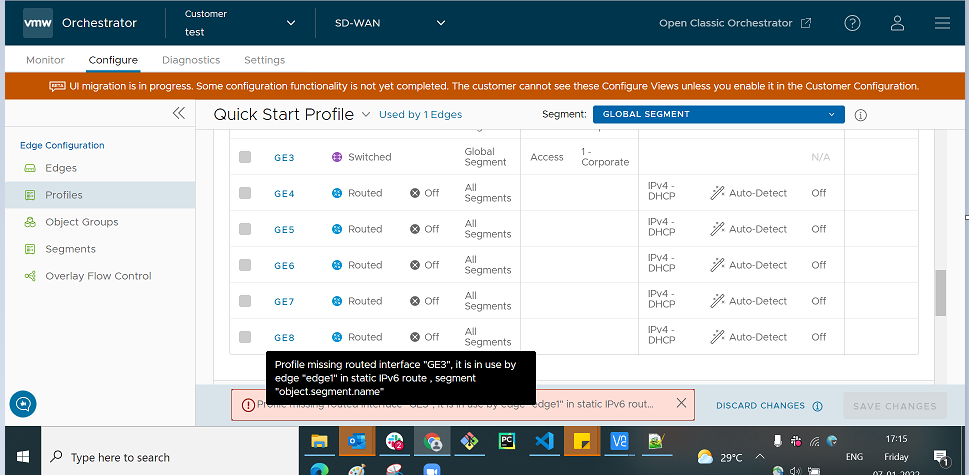

Behobenes Problem 64526: Wenn ein Benutzer die GE2-Schnittstelle auf einem VMware SD-WAN Edge von geswitcht in geroutet ändert und dann eine Teilschnittstelle auf dieser Schnittstelle konfiguriert und die Änderungen speichert, gibt der Orchestrator einen Fehler aus.