Mit SD-WAN Orchestrator können Sie Firewallregeln auf Profil- und Edge-Ebene konfigurieren, um ein- und ausgehenden Datenverkehr zuzulassen, zu löschen, abzulehnen oder zu überspringen. Die Firewall verwendet die Parameter wie Quell-IP-Adresse/Port, Ziel-IP-Adresse/Port, Anwendungen, Anwendungskategorien und DSCP-Tags, um Firewallregeln zu erstellen.

Um eine Firewallregel mit statusbehafteten Firewallregeln auf der Profilebene zu konfigurieren, führen Sie die Schritte in diesem Verfahren aus.

Prozedur

- Navigieren Sie in SD-WAN Orchestrator zu Konfigurieren (Configure) > Profile (Profiles) > Firewall.

- Aktivieren Sie Statusbehaftete Firewall (Stateful Firewall) für das ausgewählte Profil.

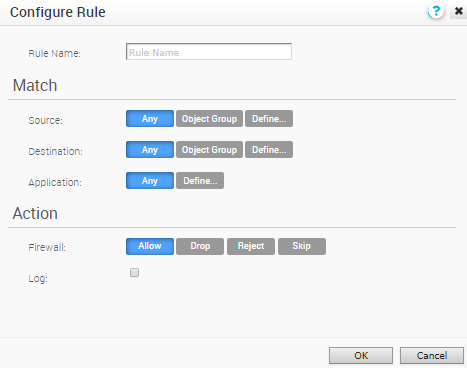

- Klicken Sie im Bereich Firewallregeln (Firewall Rules) auf Neue Regel (New Rule). Das Dialogfeld Regel konfigurieren (Configure Rule) wird angezeigt.

- Geben Sie im Feld Regelname (Rule Name) einen eindeutigen Namen für die Regel ein.

- Konfigurieren Sie im Bereich Übereinstimmung (Match) die Übereinstimmungsbedingungen für die Regel:

| Einstellungen |

Beschreibung |

| Quelle (Source) |

Ermöglicht die Angabe der Quelle für Pakete. Wählen Sie eine der folgenden Optionen aus:

- Alle (Any): Erlaubt standardmäßig alle Quelladressen.

- Objektgruppe (Object Group): Sie können eine Kombination aus Adressgruppe und Portgruppe auswählen.

- Definieren (Define): Ermöglicht die Definition des Quelldatenverkehrs zu einem bestimmten VLAN, einer IP-Adresse, einer MAC-Adresse oder einem Port. Für IP-Adresse wählen Sie eine der drei Optionen aus:

- CIDR-Präfix (CIDR prefix): Wählen Sie diese Option aus, wenn das Netzwerk als Wert für CIDR definiert werden soll (z. B:

172.10.0.0 /16).

- Subnetzmaske (Subnet mask): Wählen Sie diese Option aus, wenn das Netzwerk basierend auf einer Subnetzmaske definiert werden soll (z. B.

172.10.0.0 255.255.0.0).

- Platzhaltermaske (Wildcard mask): Wählen Sie diese Option aus, wenn Sie die Durchsetzung einer Richtlinie auf eine Reihe von Geräten für verschiedene IP-Subnetze beschränken möchten, die einen übereinstimmenden Wert für die IP-Adresse des Hosts verwenden. Die Platzhaltermaske entspricht einer IP oder einer Reihe von IP-Adressen, die auf der umgekehrten Subnetzmaske basieren. Eine '0' innerhalb des Binärwerts der Maske bedeutet, dass der Wert „fest“ ist, und eine 1 innerhalb des Binärwerts der Maske bedeutet, dass der Wert „variabel“ ist (kann 1 oder 0 sein). Beispiel: eine Platzhaltermaske von 0.0.0.255 (binäres Äquivalent = 00000000.00000000.00000000.11111111) mit einer IP-Adresse von 172.0.0, wobei die ersten drei Oktette feste Werte sind und das letzte Oktett ein variabler Wert ist.

|

| Ziel (Destination) |

Ermöglicht die Angabe des Ziels für Pakete. Wählen Sie eine der folgenden Optionen aus:

- Alle (Any): Erlaubt standardmäßig alle Zieladressen.

- Objektgruppe (Object Group): Sie können eine Kombination aus Adressgruppe und Portgruppe auswählen. Weitere Informationen zur Objektgruppe finden Sie unter Objektgruppen.

- Definieren (Define): Ermöglicht die Definition des Zieldatenverkehrs zu einem bestimmten VLAN, einer IP-Adresse, einer Mac-Adresse oder einem Port. Für die IP-Adresse wählen Sie eine der drei Optionen aus: CIDR-Präfix (CIDR Prefix), Subnetzmaske (Subnet mask) oder Platzhaltermaske (Wildcard mask).

|

| Anwendung (Application) |

Ermöglicht das Angeben der Anwendungen, auf die die Firewallregel angewendet werden soll. Wählen Sie eine der folgenden Optionen aus:

- Alle (Any): Wendet die Firewallregel standardmäßig auf alle Anwendungen an.

- Definieren (Define): Ermöglicht Ihnen die Auswahl einer bestimmten Anwendung.

|

- Konfigurieren Sie im Bereich Aktion (Action) die Aktionen für die Regel:

| Einstellungen |

Beschreibung |

| Firewall |

Wählen Sie eine der folgenden Aktionen aus, die die Firewall bei Paketen ausführen soll, wenn die Bedingungen der Regel erfüllt sind:

- Zulassen (Allow): Lässt die Datenpakete standardmäßig zu.

- Löschen (Drop): Löscht die Datenpakete stillschweigend, ohne eine Benachrichtigung an die Quelle zu senden.

- Ablehnen (Reject): Löscht die Pakete und benachrichtigt die Quelle durch Senden einer expliziten Wiederherstellungsnachricht.

- Überspringen (Skip): Überspringt die Regel bei Lookups und verarbeitet die nächste Regel. Diese Regel wird jedoch zum Zeitpunkt der Bereitstellung von SD-WAN verwendet.

|

| Protokoll (Log) |

Aktivieren Sie dieses Kontrollkästchen, wenn Sie möchten, dass beim Auslösen dieser Regel ein Protokolleintrag erstellt wird. |

- Klicken Sie auf OK.

Ergebnisse

Eine Firewallregel wird für das ausgewählte Profil erstellt und auf der Seite Profil-Firewall (Profile Firewall) im Bereich Firewallregeln (Firewall Rules) angezeigt.