VMware SD-WAN-Edges werden in der Regel in einer Transit-VPC auf Amazon Web Services (AWS) bereitgestellt. AWS hat die Unterstützung für den AWS TGW (Transit Gateway) Connect-Dienst für SD-WAN-Appliances eingeführt, um eine Verbindung mit dem Transit-Gateway herzustellen. VMware SD-WAN-Edge verfügt jetzt über eine Funktion (BGP über GRE-Unterstützung im LAN), mit der die Unterstützung auf den VMware SD-WAN-Edges den AWS TGW Connect-Dienst für die Konnektivität mit dem AWS Transit Gateway verwenden kann.

Für den AWS TGW Connect-Dienst muss der in der Transit-VPC bereitgestellte Edge die LAN-Schnittstelle (geroutet, Nicht-WAN) verwenden, um den GRE-Tunnel einzurichten. Dadurch wird die auf der EI (Edge Intelligence) konfigurierte private IP effektiv verwendet, um den GRE-Tunnel zum Transit-Gateway einzurichten.

Amazon Web Services (AWS)-Konfigurationsvorgang

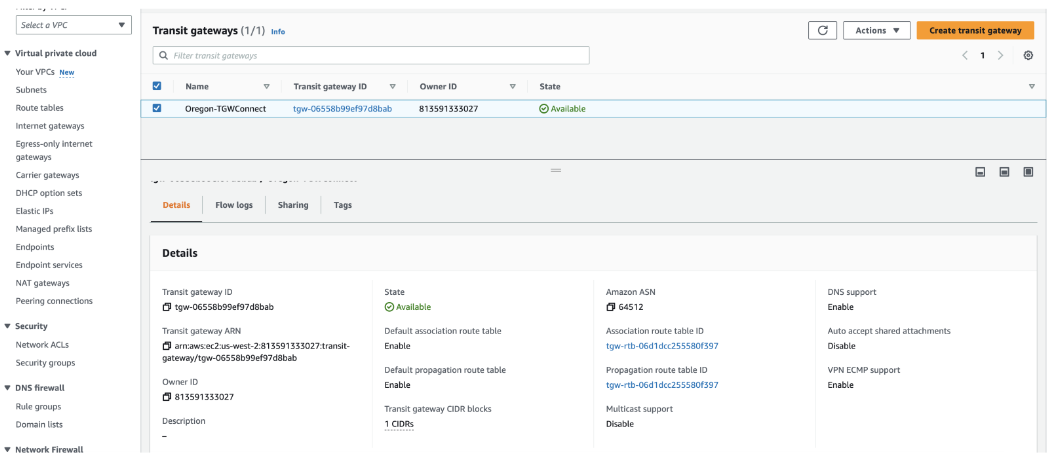

- Stellen Sie im AWS-Portal ein AWS Transit Gateway in einer bestimmten Region bereit. Dieselbe Region muss über die Transit-VPC verfügen, auf der der VMware SD-WAN-Edge bereitgestellt wird.

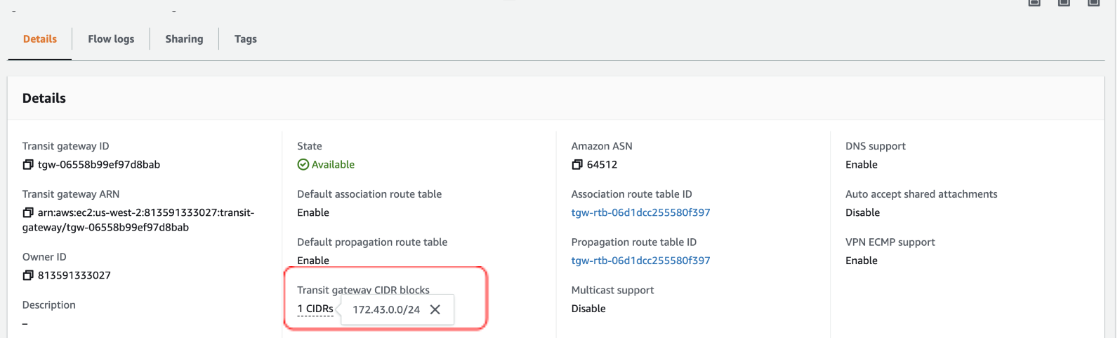

Überprüfen Sie, ob der CIDR-Block des Transit-Gateways konfiguriert werden soll, wie in der folgenden Abbildung dargestellt.Hinweis: Eine IP aus diesem Block wird für den GRE-Endpoint auf dem AWS-TGW verwendet. Die Amazon-ASN wird später in der BGP-Konfiguration auf dem VMware SD-WAN-Edge verwendet.

Überprüfen Sie, ob der CIDR-Block des Transit-Gateways konfiguriert werden soll, wie in der folgenden Abbildung dargestellt.Hinweis: Eine IP aus diesem Block wird für den GRE-Endpoint auf dem AWS-TGW verwendet. Die Amazon-ASN wird später in der BGP-Konfiguration auf dem VMware SD-WAN-Edge verwendet.

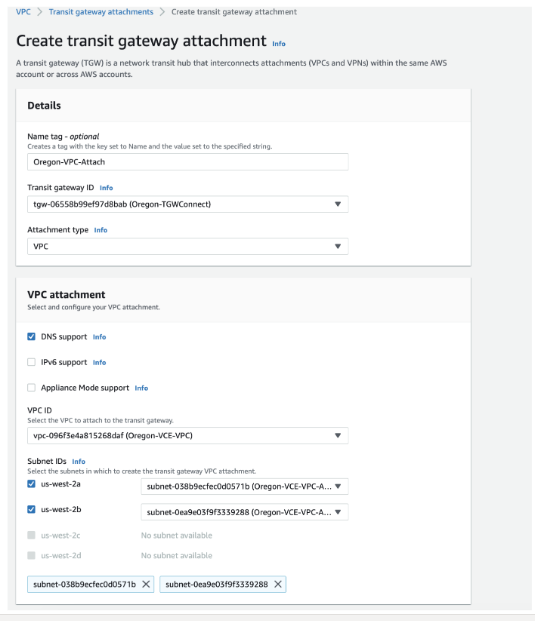

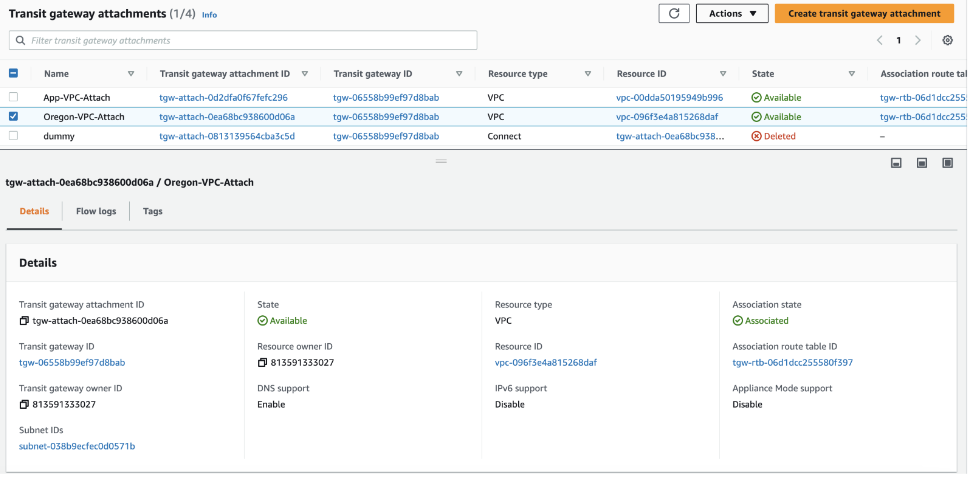

- Erstellen Sie einen VPC-Anhang für die Transit-VPC und geben Sie die Subnetze an, in denen sich die LAN-Schnittstelle des Edge oder der EI befindet.

Nach dem Erstellen des VPC-Anhangs wird Verfügbar (Available) in der Spalte Status (State) angezeigt.

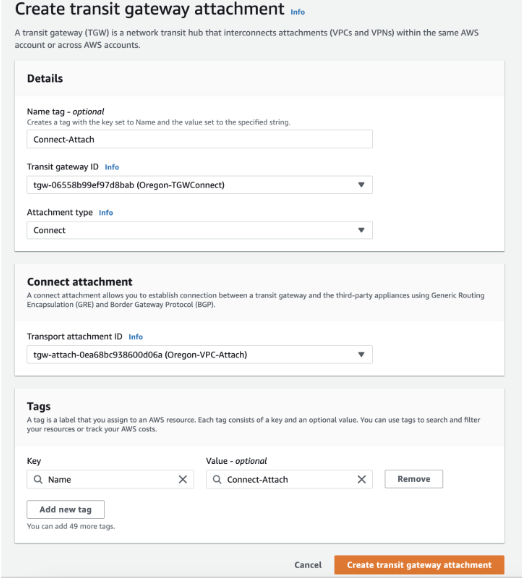

- Erstellen Sie einen Connect-Anhang mithilfe des VPC-Anhangs.

Nach dem Erstellen des Anhangs wird Verfügbar (Available) in der Spalte Status (State) angezeigt.

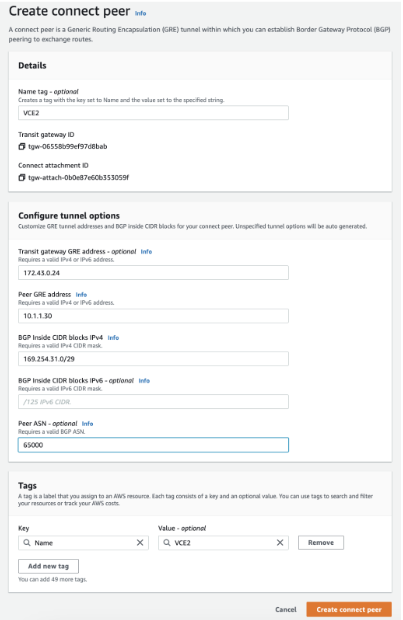

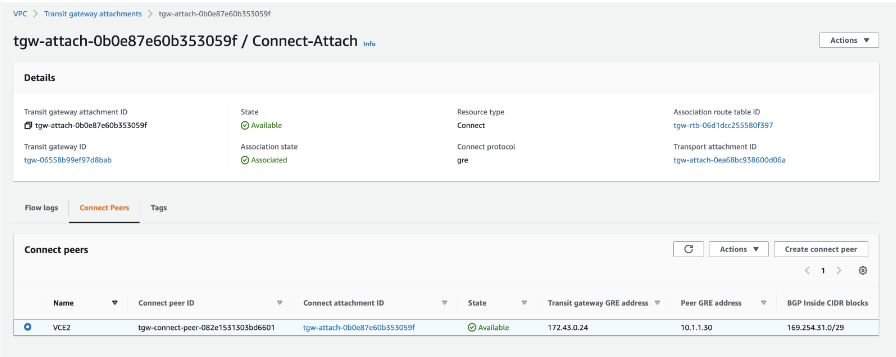

- Erstellen Sie einen Connect-Peer, der in einen GRE-Tunnel übersetzt wird. Geben Sie die folgenden Parameter an: die GRE-Adresse des Transit-Gateways, die Peer-GRE-Adresse, den CIDR-Block innerhalb von BGP und die Peer-ASN.

Hinweis: Der CIDR-Block innerhalb von BGP und die Peer-ASN müssen mit der Konfiguration auf dem VMware SD-WAN-Edge übereinstimmen.

Beispiel oben:

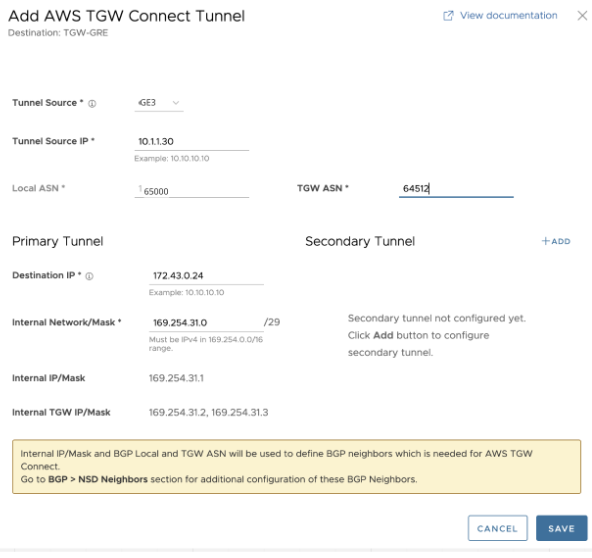

Beispiel oben:- 172.43.0.24 ist die externe GRE-IP-Adresse auf dem AWS-TGW. Diese IP wird aus dem Transit-Gateway-CIDR-Block zugeteilt.

- 10.1.1.30 ist die externe GRE-IP-Adresse auf dem VMware SD-WAN-Edge.

- 169.254.31.0/29 ist der interne CIDR-Block. Die Adressen aus diesem Block werden für den BGP-Nachbarn verwendet.

- 169.254.31.1 ist die IP-Adresse auf dem VMware SD-WAN-Edge.

- 169.254.31.2 und 169.254.31.3 sind Adressen, die für das BGP auf dem AWS-TGW verwendet werden.

- 64512 ist die auf dem AWS-TGW konfigurierte BGP-ASN.

- 65000 ist die auf dem VMware SD-WAN-Edge konfigurierte BGP-ASN.

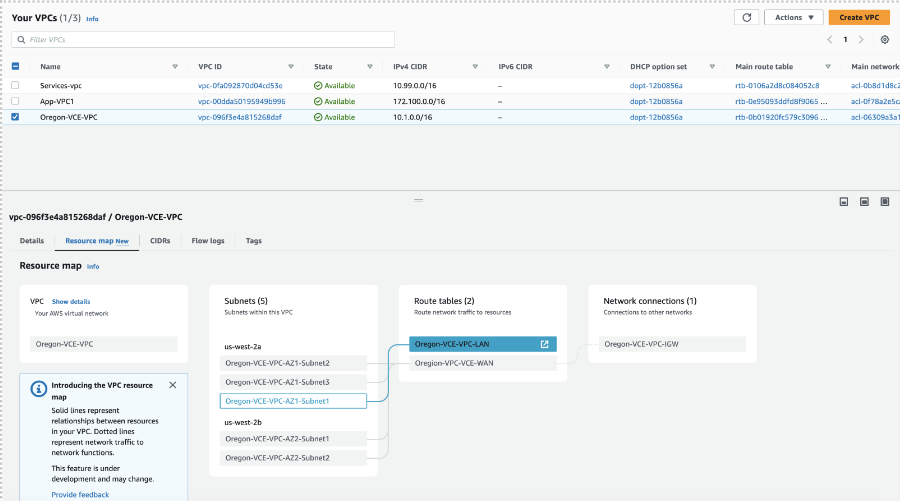

Die VPC-Ressourcenzuordnung für die Transit-VPC listet das LAN-seitige Subnetz mit der Routentabelle auf, wie in der Abbildung unten dargestellt.

Die VPC-Ressourcenzuordnung für die Transit-VPC listet das LAN-seitige Subnetz mit der Routentabelle auf, wie in der Abbildung unten dargestellt.

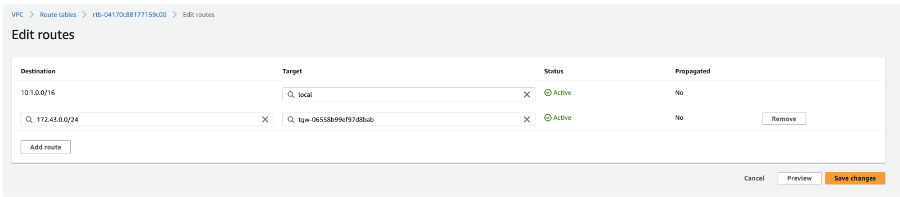

- Fügen Sie in der Transit-VPC-Routentabelle eine Route für den TGW-CIDR-Block mit „Ziel (Target)“ oder „Nächster Hop (Next Hop)“ als VPC-Anhang hinzu.

Hinweis: Beispielsweise ist 172.43.0.0/24 der AWS-TGW-CIDR-Block.

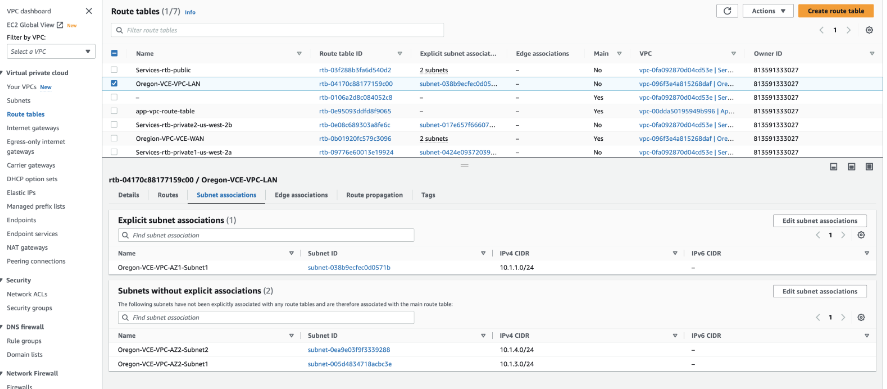

- Stellen Sie in derselben Routentabelle sicher, dass das LAN-EI-Subnetz über eine explizite Subnetzzuordnung verfügt.

VMware SASE Orchestrator Konfigurationsverfahren

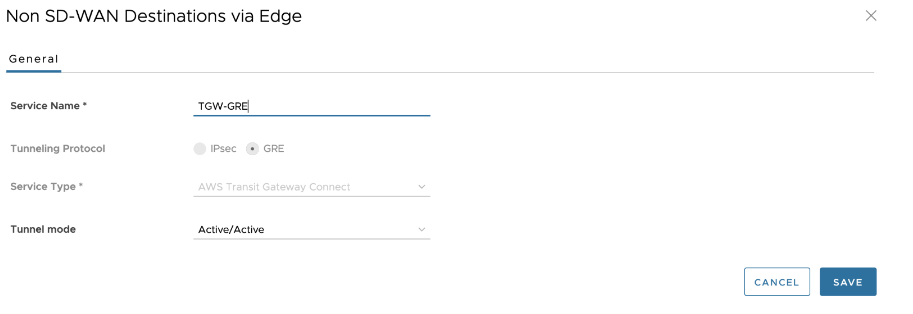

- Navigieren Sie auf dem VMware SASE Orchestrator zu Netzwerkdienste (Network Services) > Nicht-SD-WAN-Ziele über Edge (Non SD-WAN Destinations via Edge) und konfigurieren Sie den GRE-Tunnel mit AWS Transit Gateway Connect.

Hinweis: Beachten Sie beim Konfigurieren des GRE-Tunnels mit dem AWS Transit Gateway Connect-Dienst die folgenden wichtigen Hinweise:

Hinweis: Beachten Sie beim Konfigurieren des GRE-Tunnels mit dem AWS Transit Gateway Connect-Dienst die folgenden wichtigen Hinweise:- Der einzige Tunnelmodusparameter, der konfiguriert werden kann, ist „Aktiv/Aktiv (Active/Active)“.

- Es gibt keine Keepalive-Mechanismen für den GRE-Tunnel mit dem AWS Transit Gateway-Dienst.

- BGP wird standardmäßig für die GRE-Tunnel konfiguriert. BGP-Keepalive(s) werden für den BGP-Nachbarstatus verwendet.

- Der Edge unterstützt ECMP nicht über mehrere Tunnel hinweg. Daher wird nur ein GRE-Tunnel für ausgehenden Datenverkehr verwendet.

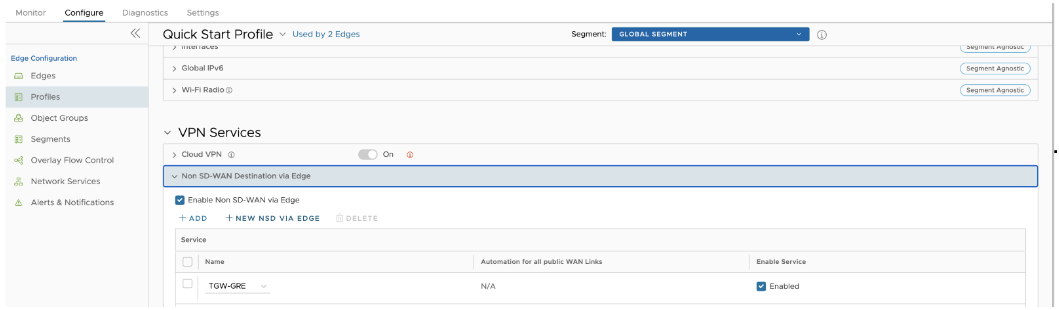

- Aktivieren Sie unter „Profil (Profile)“ die Option „CloudVPN“ und aktivieren Sie „Nicht-SD-WAN-Ziel über Edge (Non SD-WAN Destination via Edge)“ und wählen Sie „NSD“ aus.

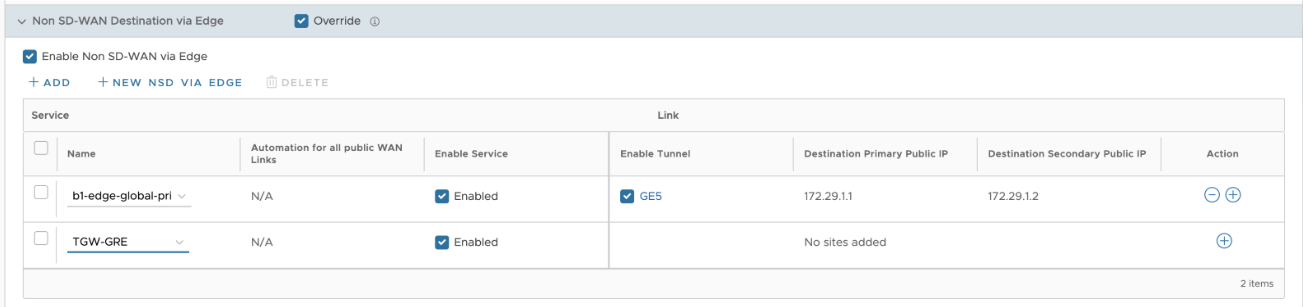

- Wählen Sie unter „Edge-Konfiguration (Edge configuration)“ unter „Nicht-SD-WAN-Ziele über Edge (Non SD-WAN Destinations via Edge)“ den konfigurierten NSD aus.

- Konfigurieren Sie für den spezifischen NSD die GRE-Tunnelparameter, indem Sie das Pluszeichen (+) auswählen. Konfigurieren Sie Folgendes:

- Tunnelquelle als LAN-Schnittstelle

- Tunnel-Quell-IP als die auf der LAN-Schnittstelle konfigurierte IP-Adresse. Falls dynamisch angegeben, verwenden Sie „Remote-Diagnose (Remote Diagnostics) > Schnittstellenstatistiken (Interface Stats)“, um die IP-Adresse zu erhalten

- TGW-ASN

- Die Parameter des primären Tunnels können konfiguriert werden, indem die Ziel-IP und die auf dem TGW Connect-Peer bereitgestellte IP-Adresse angegeben werden.

- Das interne Netzwerk bzw. die interne Maske muss mit den in der TGW Connect Peer Inside-Konfiguration angegebenen identisch sein.

- Die Parameter des sekundären Tunnels können für die Ziel-IP und das interne Netzwerk/die interne Maske konfiguriert werden.

Hinweis: BGP wird standardmäßig für diese Funktion aktiviert. Das Feld „Lokale ASN (Local ASN)“ wird vorab ausgefüllt.

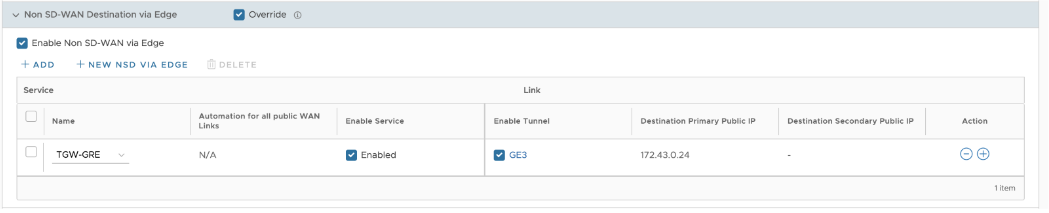

Hinweis: BGP wird standardmäßig für diese Funktion aktiviert. Das Feld „Lokale ASN (Local ASN)“ wird vorab ausgefüllt.Die Konfiguration „Nicht-SD-WAN über Edge (Non SD-WAN via Edge)“ wird wie in der Abbildung dargestellt.

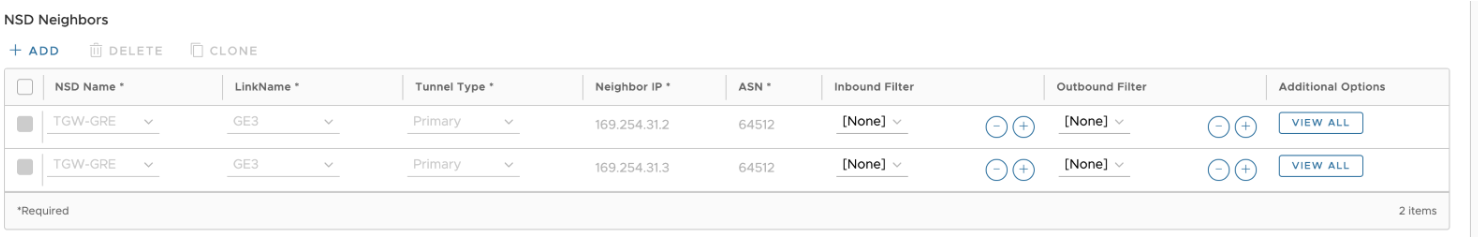

- Mit der obigen Konfiguration wird automatisch die BGP-Konfiguration für die Nachbarn erstellt. Jede GRE-Tunnelkonfiguration in Richtung des AWS Transit Gateways wird automatisch für zwei BGP-Nachbarn mit Informationen zu Link-Name, Nachbar-IP, Tunneltyp und ASN erstellt.

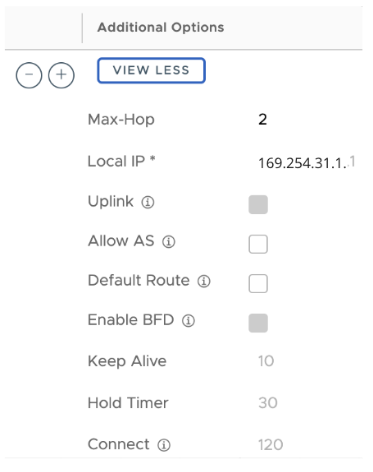

Unter Weitere Optionen (Additional Options) ist der max. eBGP-Hop als 2 konfiguriert, da dies eine Anforderung für den TGW Connect-Dienst ist. Die zusätzlichen Parameter, die aufgefüllt werden, sind „Keepalive“ und „Hold-Timer (Hold Timer)“ basierend auf der von AWS bereitgestellten Empfehlung. Die lokale BGP-IP ist ebenfalls vorab ausgefüllt. Diese Parameter können nicht geändert werden.

Unter Weitere Optionen (Additional Options) ist der max. eBGP-Hop als 2 konfiguriert, da dies eine Anforderung für den TGW Connect-Dienst ist. Die zusätzlichen Parameter, die aufgefüllt werden, sind „Keepalive“ und „Hold-Timer (Hold Timer)“ basierend auf der von AWS bereitgestellten Empfehlung. Die lokale BGP-IP ist ebenfalls vorab ausgefüllt. Diese Parameter können nicht geändert werden. Hinweis:

Hinweis:- Zwei NSD-BGP-Nachbarn werden automatisch hinzugefügt.

- Das Feld Weitere Optionen (Additional Options) wird für die Werte „Max. Hop (Max-Hop)“, „Lokale IP (Locale IP)“, „Keep Alive“ und „Hold-Timer (Hold Timer)“ geändert.

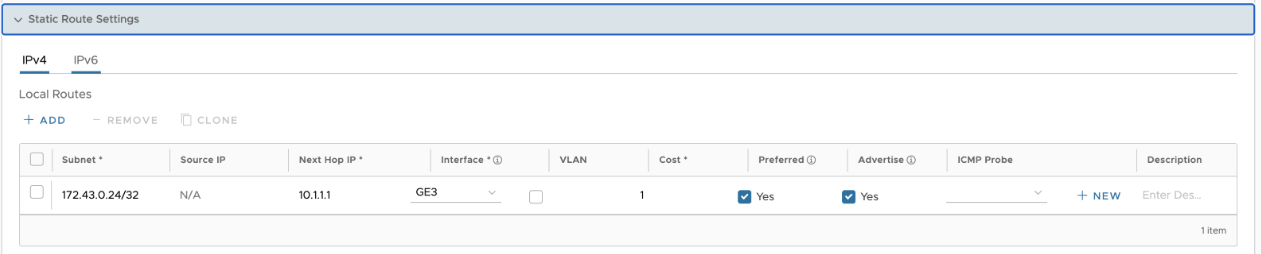

- Konfigurieren Sie für den GRE-Tunnel-Endpoint eine statische Route auf dem VMware SD-WAN-Edge, die den nächsten Hop angibt, um das Subnetz-Standard-Gateway und die Schnittstelle als LAN-Schnittstelle anzugeben.