Mit der Authentifizierungsfunktion können Sie den Authentifizierungsmodus für einen Partner- und einen Enterprise-Benutzer festlegen.

- Melden Sie sich beim SASE Orchestrator als Partner an und klicken Sie im oberen Menü auf Verwaltung (Administration).

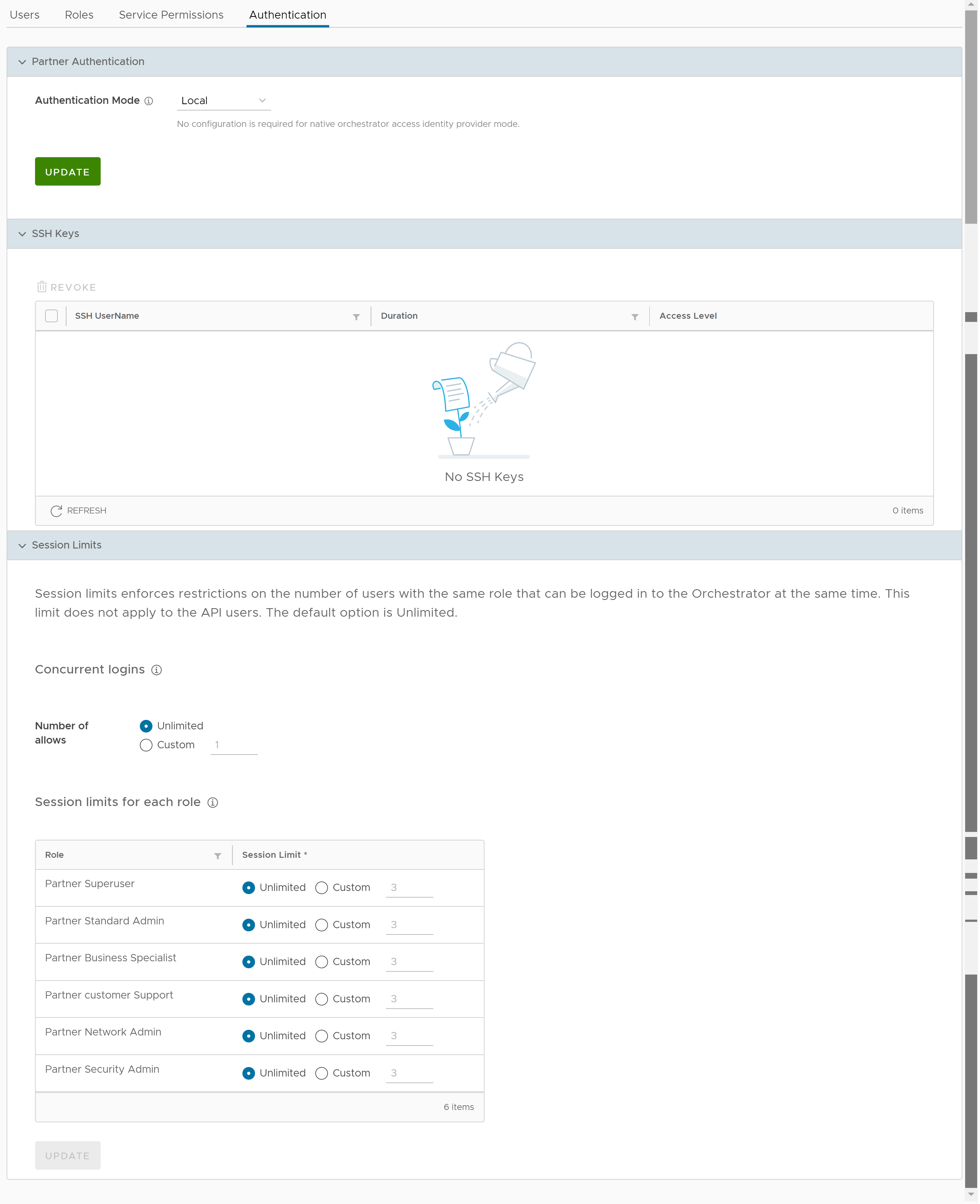

- Klicken Sie im linken Menü auf Benutzerverwaltung (User Management) und dann auf die Registerkarte Authentifizierung (Authentication). Der folgende Bildschirm wird angezeigt:

Partnerauthentifizierung (Partner Authentication)

- Lokal (Local): Dies ist die Standardoption und erfordert keine zusätzliche Konfiguration.

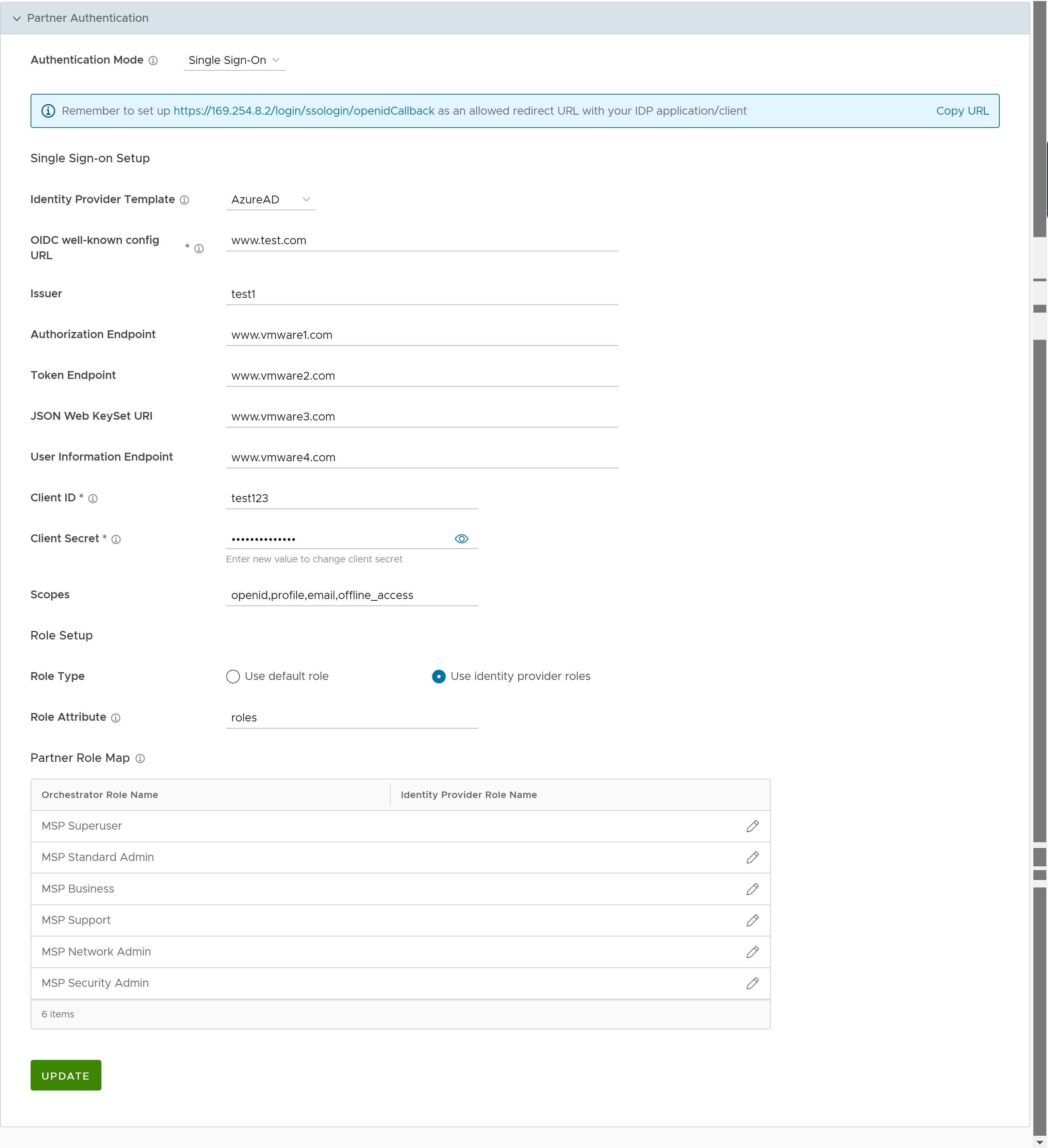

- Single Sign-On: Single Sign-On (SSO) ist ein Sitzungs- und Benutzerauthentifizierungsdienst, der es Benutzern ermöglicht, sich mit einem Satz von Anmeldedaten bei mehreren Anwendungen und Websites anzumelden. Durch die Integration eines SSO-Diensts in SASE Orchestrator kann SASE Orchestrator Benutzer von OpenID Connect (OIDC)-basierten Identitätsanbietern (IdPs) authentifizieren.

Um Single Sign-On (SSO) für SASE Orchestrator zu aktivieren, müssen Sie die Details der Orchestrator-Anwendung in den Identitätsanbieter (IdP) eingeben. Klicken Sie auf die folgenden Links, um eine schrittweise Anleitung zur Konfiguration der folgenden unterstützten Identitätsanbieter zu erhalten:Sie können die folgenden Optionen konfigurieren, wenn Sie Single Sign-On als Authentifizierungsmodus (Authentication Mode) auswählen.

Option Beschreibung Identitätsanbietervorlage (Identity Provider Template) Wählen Sie aus dem Dropdown-Menü Ihren bevorzugten Identitätsanbieter (Identity Provider, IDP), den Sie für Single Sign-On konfiguriert haben. Hiermit werden die für Ihren Identitätsanbieter spezifischen Felder vorab aufgefüllt. Hinweis: Sie können Ihre eigenen Identitätsanbieter auch manuell konfigurieren, indem Sie Sonstige (Others) im Dropdown-Menü auswählen.Organisations-ID (Organization Id) Dieses Feld ist nur verfügbar, wenn Sie die VMware CSP-Vorlage auswählen. Geben Sie die vom Identitätsanbieter bereitgestellte Organisations-ID im folgenden Format ein: /csp/gateway/am/api/orgs/<full organization ID>. Wenn Sie sich bei der VMware CSP-Konsole anmelden, können Sie durch Klicken auf Ihren Benutzernamen die ID der Organisation anzeigen, bei der Sie angemeldet sind. Diese Informationen werden auch unter Organisationsdetails angezeigt. Verwenden Sie die „Lange Organisations-ID (Long Organization ID)“.Bekannte URL für die Konfiguration von OIDC (OIDC well-known config URL) Geben Sie die OpenID Connect (OIDC)-Konfigurations-URL für Ihren Identitätsanbieter ein. Das URL-Format für Okta lautet beispielsweise folgendermaßen: https://{oauth-provider-url}/.well-known/openid-configuration.Aussteller (Issuer) Dieses Feld wird basierend auf dem von Ihnen ausgewählten Identitätsanbieter automatisch aufgefüllt. Endpoint für Autorisierung (Authorization Endpoint) Dieses Feld wird basierend auf dem von Ihnen ausgewählten Identitätsanbieter automatisch aufgefüllt. Token-Endpoint (Token Endpoint) Dieses Feld wird basierend auf dem von Ihnen ausgewählten Identitätsanbieter automatisch aufgefüllt. URI für JSON-Web-Keyset (JSON Web KeySet URI) Dieses Feld wird basierend auf dem von Ihnen ausgewählten Identitätsanbieter automatisch aufgefüllt. Endpoint für Benutzerinformationen (User Information Endpoint) Dieses Feld wird basierend auf dem von Ihnen ausgewählten Identitätsanbieter automatisch aufgefüllt. Client-ID (Client ID) Geben Sie den von Ihrem Identitätsanbieter bereitgestellten Clientbezeichner ein. Geheimer Clientschlüssel (Client Secret) Geben Sie den vom Identitätsanbieter bereitgestellten Code des geheimen Clientschlüssels ein, der vom Client zum Austauschen eines Autorisierungscodes für ein Token verwendet wird. Bereiche (Scopes) Dieses Feld wird basierend auf dem von Ihnen ausgewählten Identitätsanbieter automatisch aufgefüllt. Rollentyp (Role Type) Wählen Sie eine der folgenden beiden Optionen: - Standardrolle verwenden (Use default role)

- Identitätsanbieterrollen verwenden

Rollenattribut (Role Attribute) Geben Sie den Namen des Attributs ein, das im Identitätsanbieter festgelegt wurde, um Rollen zurückzugeben. Partnerrollenzuordnung (Partner Role Map) Ordnen Sie die vom Identitätsanbieter bereitgestellten Rollen jeder Partner-Benutzerrolle zu. Klicken Sie auf Aktualisieren (Update), um die eingegebenen Werte zu speichern. Die Einrichtung der SSO-Authentifizierung ist in SASE Orchestrator abgeschlossen.

SSH-Schlüssel (SSH Keys)

Sie können nur einen SSH-Schlüssel pro Benutzer erstellen. Klicken Sie auf das Symbol Benutzerinformationen (User Information) oben rechts im Bildschirm und klicken Sie dann auf , um einen SSH-Schlüssel zu erstellen.

Als Partner können Sie auch einen SSH-Schlüssel widerrufen.

Klicken Sie auf die Option Aktualisieren (Refresh), um den Abschnitt zu aktualisieren und die aktuellen Daten anzuzeigen.

Weitere Informationen finden Sie unter Konfigurieren von Benutzerkontodetails.

Sitzungsgrenzwerte (Session Limits)

session.options.enableSessionTracking auf

True festlegen.

| Option | Beschreibung |

|---|---|

| Gleichzeitige Anmeldungen (Concurrent logins) | Ermöglicht Ihnen, einen Grenzwert für gleichzeitige Anmeldungen pro Benutzer festzulegen. Standardmäßig ist Unbegrenzt (Unlimited) ausgewählt, was darauf hinweist, dass dem Benutzer unbegrenzte gleichzeitige Anmeldungen erlaubt sind. |

| Sitzungsgrenzwerte für jede Rolle (Session limits for each role) | Ermöglicht Ihnen, einen Grenzwert für die Anzahl gleichzeitiger Sitzungen basierend auf der Benutzerrolle festzulegen. Standardmäßig ist Unbegrenzt (Unlimited) ausgewählt, was bedeutet, dass für die Rolle unbegrenzte Sitzungen zulässig sind.

Hinweis: Die Rollen, die bereits vom Partner auf der Registerkarte

Rollen (Roles) erstellt wurden, werden in diesem Abschnitt angezeigt.

|

Klicken Sie auf Aktualisieren (Update), um die ausgewählten Werte zu speichern.