Dieser Abschnitt enthält schrittweise Anleitungen, wie die Konnektivität zwischen einem SD-WAN Gateway und einem VMware Cloud-Gateway erreicht werden kann.

Übersicht

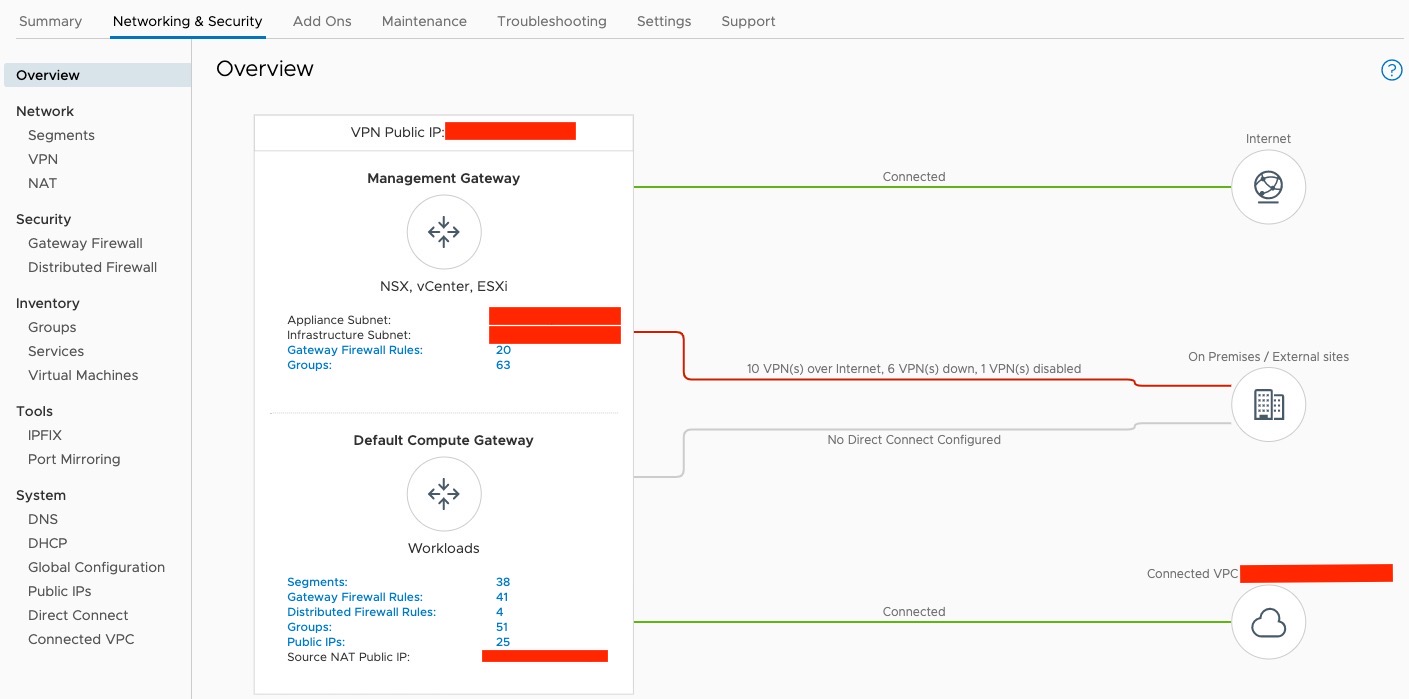

Die Abbildung unten veranschaulicht die Integration von VMware SD-WAN und VMware Cloud on AWS, die die IPSec-Konnektivität zwischen dem VMware SD-WAN-Gateway und der VMware Cloud zum Router nutzt.

Vorgehensweise

- Melden Sie sich bei der VMware Cloud-Konsole basierend auf der URL für Ihre SDDC-Organisation an (Die Anmeldeseite für VMware Cloud Services).

Wählen Sie auf der Cloud Services Platform VMware Cloud on AWS aus.

- Suchen Sie die für die VPN-Konnektivität verwendete öffentliche IP, indem Sie auf die Registerkarte Netzwerke und Sicherheit (Networking and Security) klicken. Die öffentliche VPN-IP wird unterhalb des Fensters Übersicht (Overview) angezeigt.

- Bestimmen Sie die Netzwerke/Subnetze für die Auswahl der Datenverkehrsverschlüsselung (gewünschter Datenverkehr) und notieren Sie diese. Diese sollten aus den Segmenten Netzwerk/Sicherheit in der VMware Cloud stammen. (Suchen Sie diese, indem Sie unter Netzwerk (Network) auf Segmente (Segments) klicken.

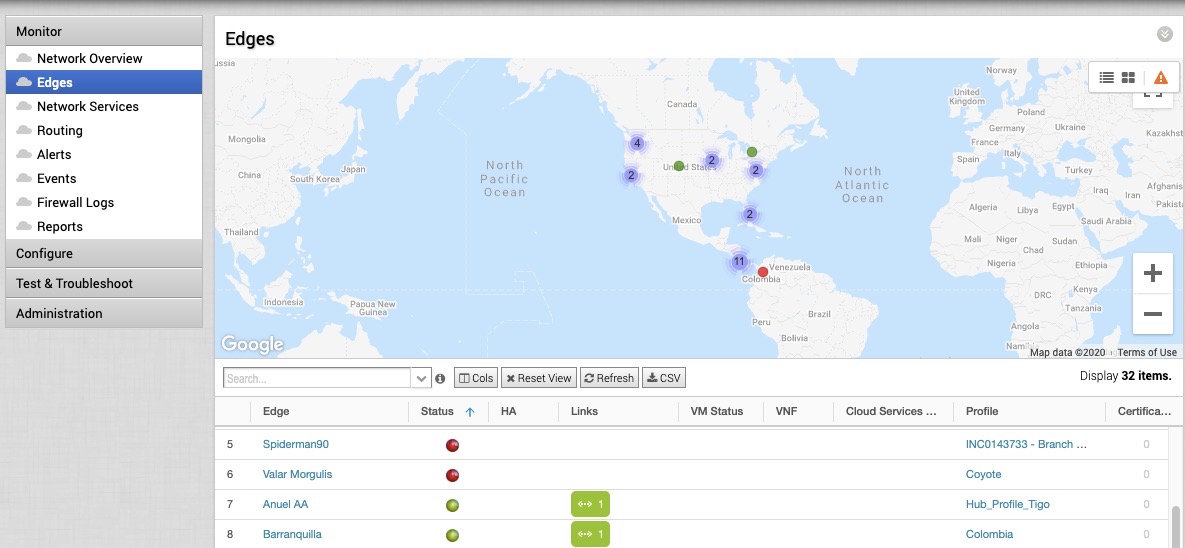

- Melden Sie sich beim SD-WAN Orchestrator an und vergewissern Sie sich, dass SD-WAN Edges vorhanden sind und ein grünes Statussymbol daneben angezeigt wird.

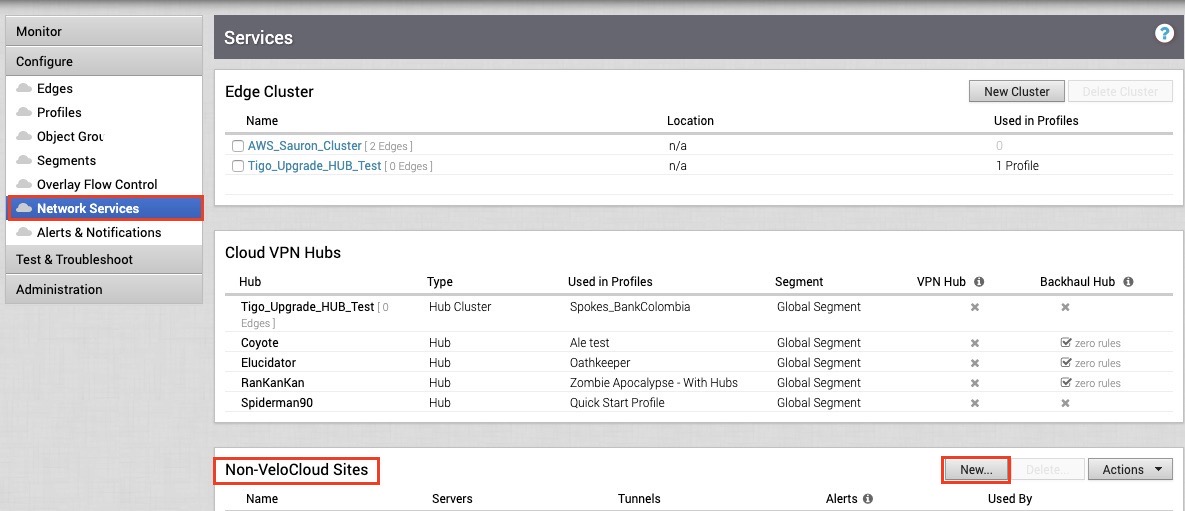

- Gehen Sie zur Registerkarte Konfigurieren (Configure) und klicken Sie auf Netzwerkdienste (Network Services) und dann unter Nicht-VeloCloud-Sites (Non-VeloCloud Sites) auf die Schaltfläche Neu (New).

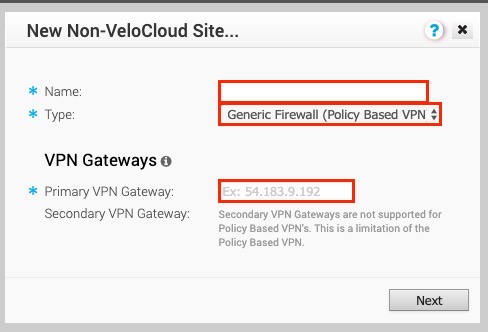

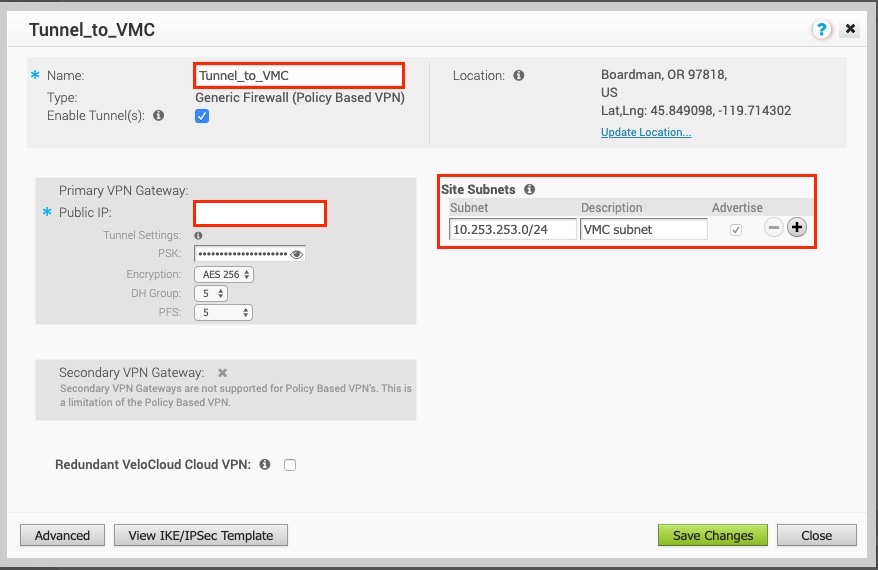

- Geben Sie einen Namen für die Nicht-VeloCloud-Site an, wählen Sie den Typ, in diesem Fall „Generische Firewall (richtlinienbasiertes VPN)“, geben Sie die öffentliche IP von dem in Schritt 2 erhaltenen VMC ein und klicken Sie auf Weiter (Next).

- Klicken Sie auf die Schaltfläche Erweitert (Advanced) und führen Sie unter „Primärer VPN-Gateway“ die folgenden Schritte aus:

- Wechseln Sie zum gewünschten PSK.

- Stellen Sie sicher, dass die Verschlüsselung auf AES 256 eingestellt ist.

- Ändern Sie die DH-Gruppe auf 5.

- Aktivieren Sie PFS auf 5.

- Geben Sie die in Schritt 3 erfassten Site-Subnetze ein.

- Klicken Sie auf das Kontrollkästchen Tunnel aktivieren (Enable Tunnels), um es zu aktivieren.

- Klicken Sie auf Änderungen speichern (Save Changes).

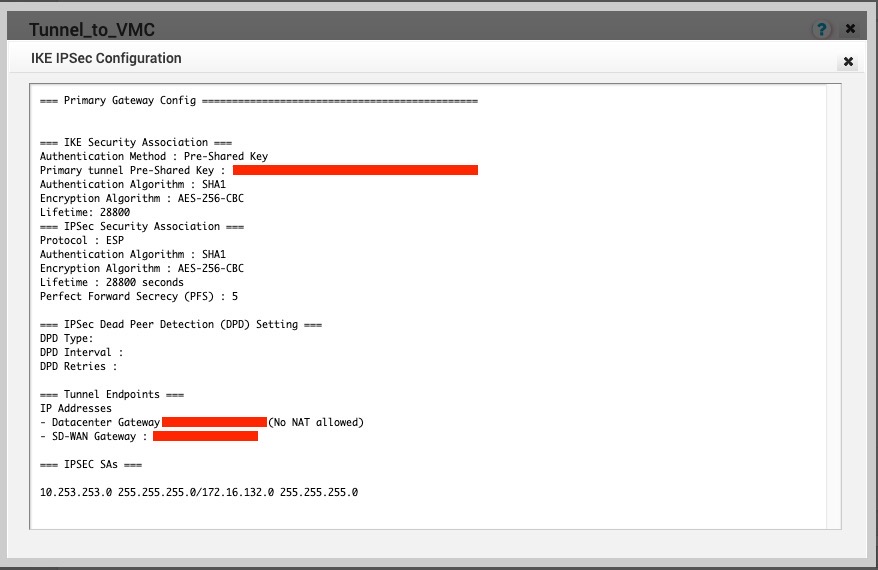

- Klicken Sie auf IKE/IPSec-Vorlage anzeigen (View IKE/IPSec Template), kopieren Sie die Informationen in eine Textdatei und schließen Sie dann das Fenster.

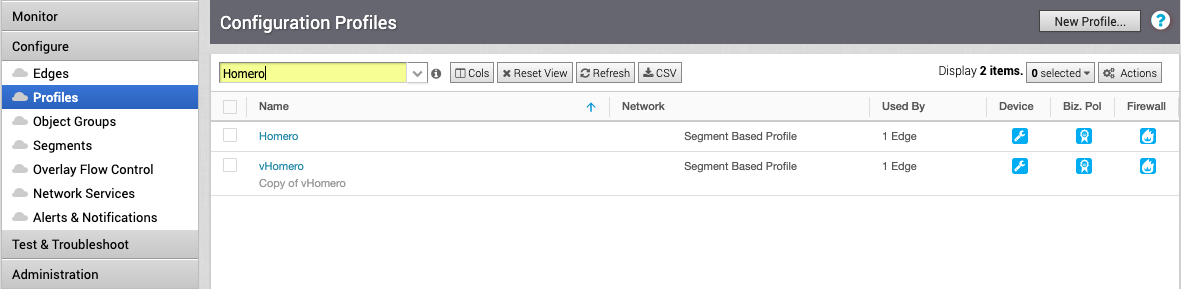

- Klicken Sie im linken Fensterbereich auf Konfigurieren (Configure) > Profile (Profiles).

- Navigieren Sie zum Profil für den zugehörigen SD-WAN Edge und klicken Sie auf das entsprechende Profil.

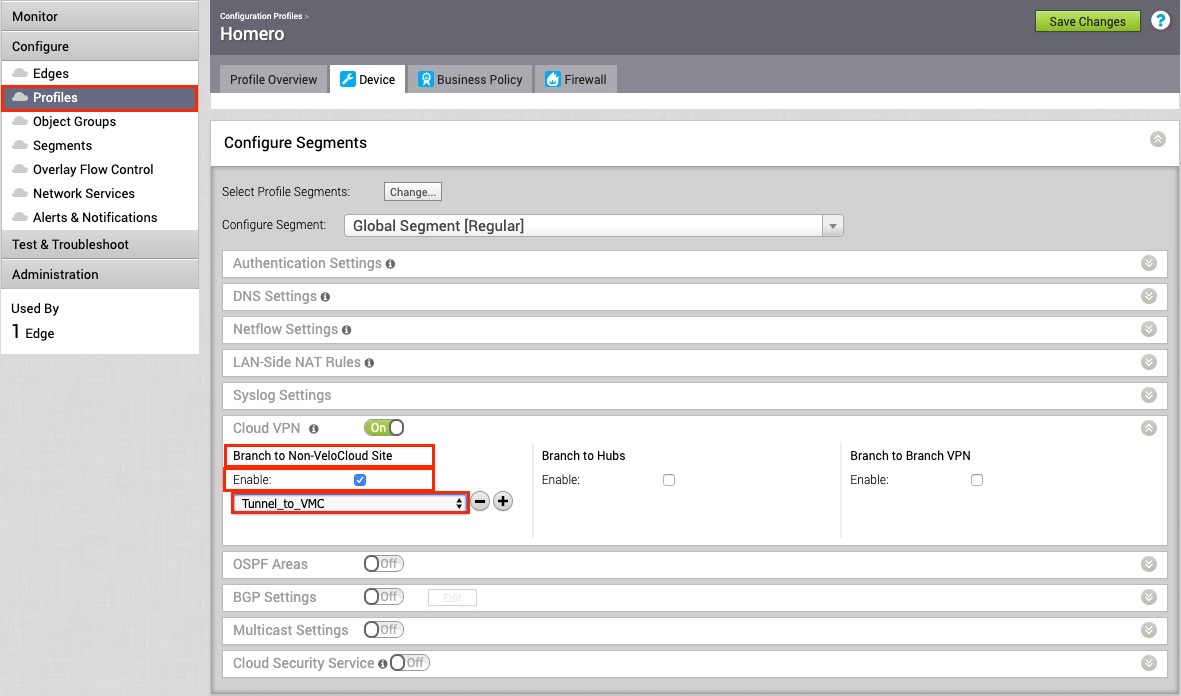

- Führen Sie unter dem richtigen Profil die folgenden Schritte aus:

- Navigieren Sie zur Registerkarte Gerät (Device) und aktivieren Sie unter Cloud-VPN (Cloud VPN) und Zweigstelle für Nicht-VeloCloud-Site (Branch to Non-VeloCloud Site) das Kontrollkästchen neben Aktivieren (Activate).

- Wählen Sie im Dropdown-Menü den NVS-Netzwerkdienst aus, der erstellt wurde (beginnend mit Schritt 5).

- Klicken Sie auf die Schaltfläche Änderungen speichern (Save Changes) oben im Bildschirm.

- Der Tunnel sollte auf der Website SD-WAN Orchestrator bereitgestellt sein.

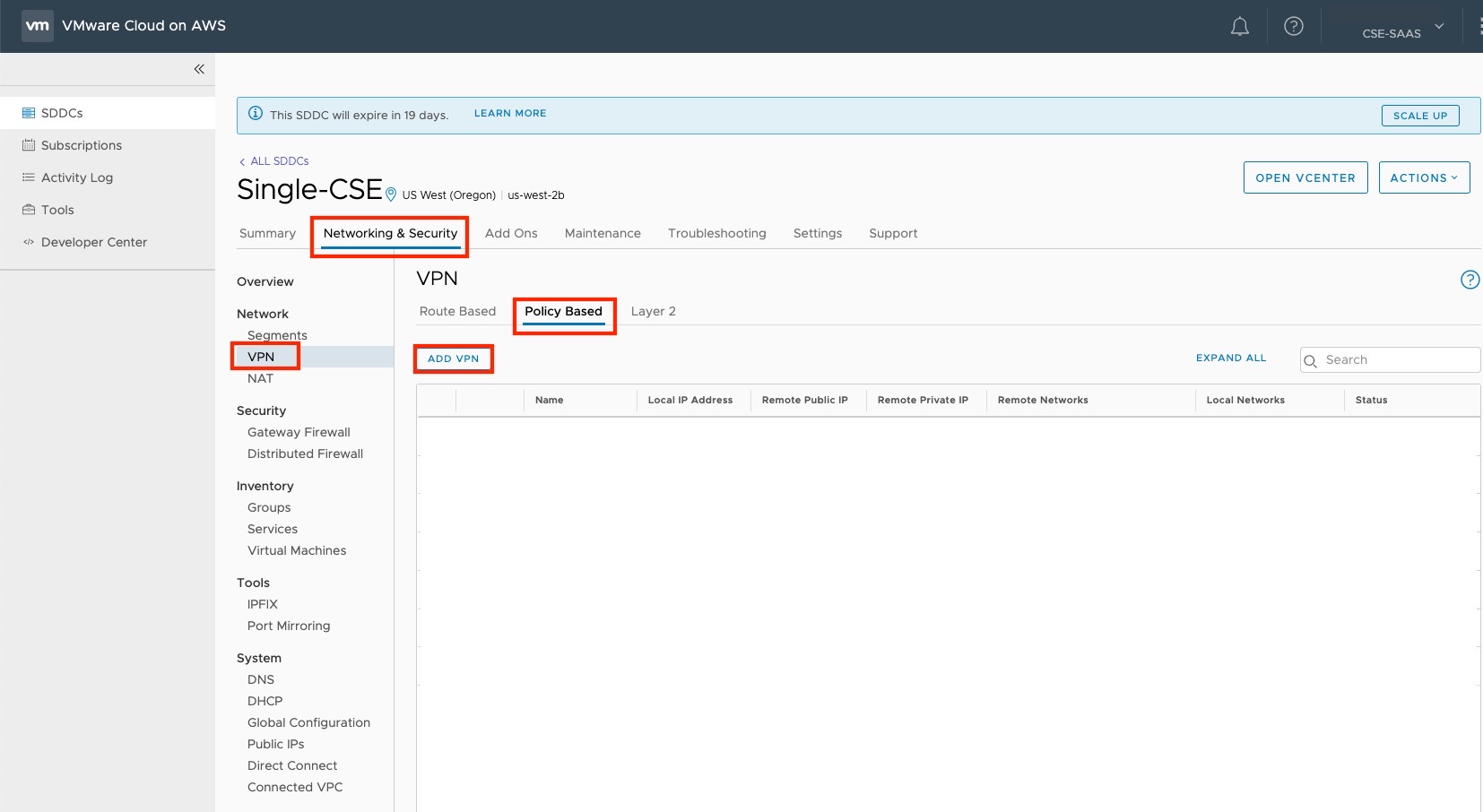

- Melden Sie sich bei der VMware Cloud-Konsole an.

- Navigieren Sie zu Netzwerke und Sicherheit (Networking and Security) und klicken Sie auf die Registerkarte VPN. Wählen Sie im Bereich VPN die Option Richtlinienbasiertes VPN (Policy Based VPN) aus und klicken Sie auf VPN hinzufügen (Add VPN).

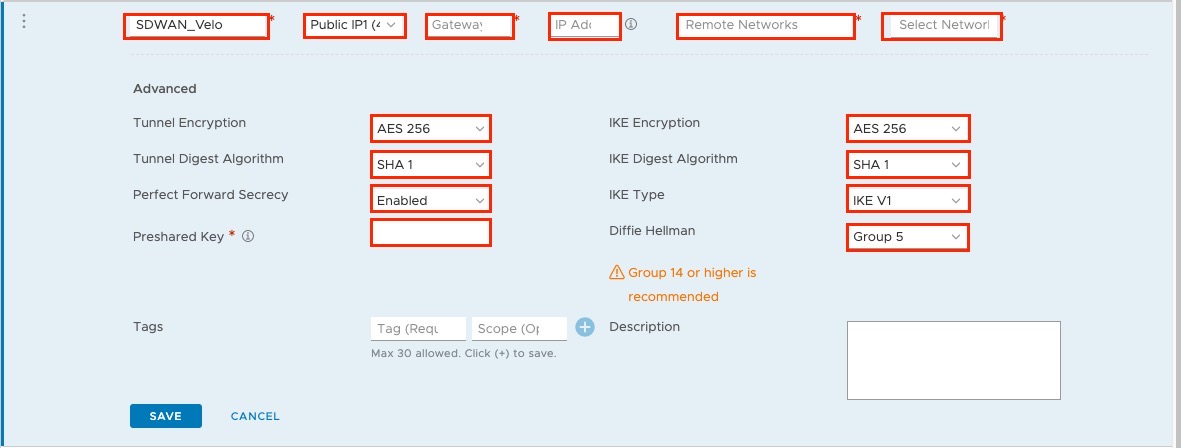

- Geben Sie einen Namen für das richtlinienbasierte VPN an und konfigurieren Sie Folgendes:

- Wählen Sie einen Namen. (Wählen Sie einen Namen, der mit „To_SDWAN_Gateway“ beginnt, damit das VPN bei der Fehlerbehebung und beim zukünftigen Support leicht identifiziert werden kann).

- Wählen Sie die öffentliche IP aus.

- Geben Sie die öffentliche Remote-IP ein.

- Geben Sie die private Remote-IP ein. HINWEIS: Hierfür ist ein Anruf beim GSS-Support erforderlich. Bitte lesen Sie den folgenden KB-Artikel und geben Sie die KB-ID an, wenn Sie den Support kontaktieren. https://ikb.vmware.com/s/article/78196.

- Geben Sie die Remotenetzwerke an, die sich auf dem SD-WAN Orchestrator befinden.

- Wählen Sie die lokalen Netzwerke aus.

- Wählen Sie unter Tunnel-Verschlüsselung (Tunnel Encryption) die Option „AES 256“ aus.

- Wählen Sie unter Tunnel-Digest-Algorithmus (Tunnel Digest Algorithm) die Option „SHA1“ aus.

- Stellen Sie sicher, dass Perfekte Weiterleitungsgeheimhaltung (Perfect Forward Secrecy) auf Aktiviert (Enabled) festgelegt ist.

- Geben Sie den PSK ein, der Schritt 7A entspricht.

- Wählen Sie unter IKE-Verschlüsselung (IKE Encryption) die Option „AES 256“ aus.

- Wählen Sie unter IKE-Digest-Algorithmus (IKE Digest Algorithmus) die Option „SHA 1“ aus.

- Wählen Sie unter IKE-Typ (IKE Type) die Option „IKEv2“ aus.

- Wählen Sie unter Diffie Hellman die Option „Gruppe 5 (Group 5)“ aus.

- Klicken Sie auf Speichern (Save).

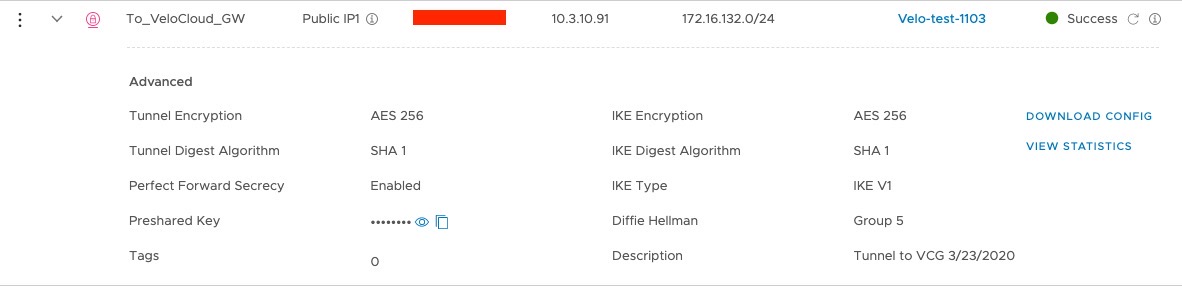

- Sobald die Konfiguration abgeschlossen ist, wird der Tunnel automatisch aktiviert und fährt fort, die Parameter der IKE-Phase 1 und Phase 2 mit dem Peer, also SD-WAN Gateway, auszuhandeln.

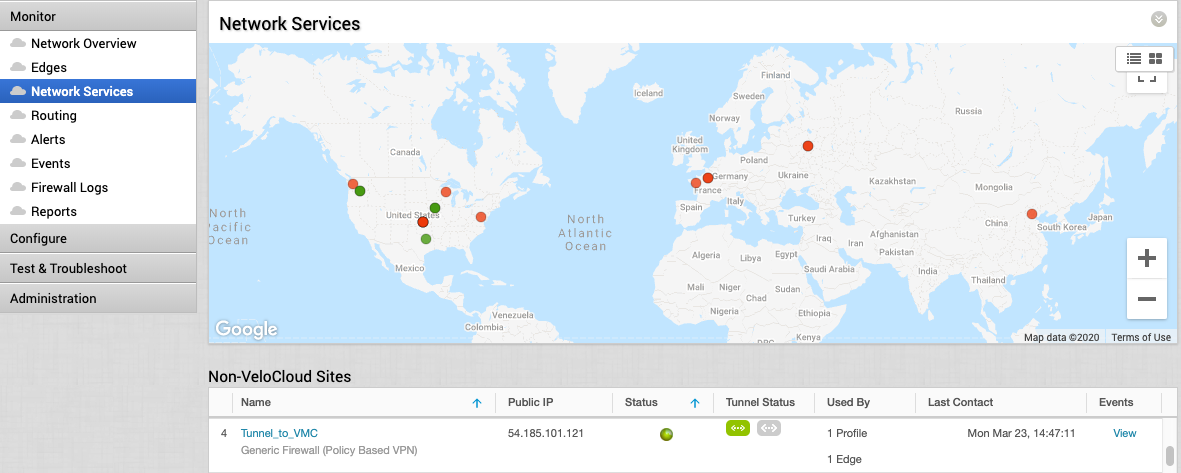

- Sobald der Tunnel (grün) angezeigt wird, vergewissern Sie sich, dass er im SD-WAN Orchestrator grün angezeigt wird (navigieren Sie zu Überwachen (Monitor) > Netzwerkdienste (Network Services)).

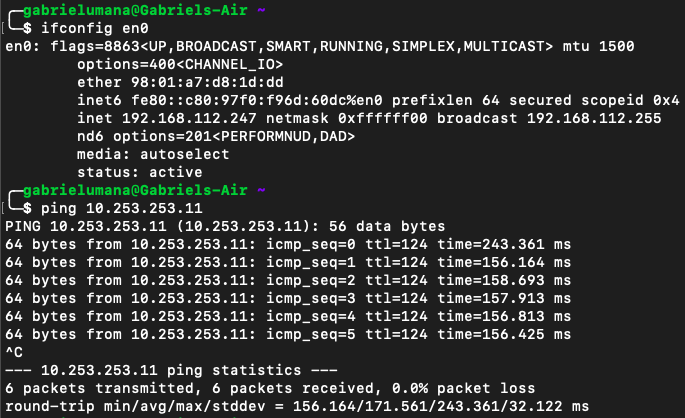

- Starten Sie einen Ping von einem Client, der an beiden Enden verbunden ist, zum gegenüberliegenden Client und überprüfen Sie die Erreichbarkeit des Pings.

Die Tunnelkonfiguration ist vollständig und verifiziert.