Vorbereiten einer Umgebung mit Internetbeschränkungen

Sie können Tanzu Kubernetes Grid-Verwaltungscluster und -Arbeitslastcluster in Umgebungen bereitstellen, die nicht mit dem Internet verbunden sind, wie z. B.:

- Proxyumgebungen

- Air-Gapped-Umgebungen, ohne physische Verbindung zum Internet

In diesem Thema wird die Bereitstellung von Verwaltungsclustern in einer Umgebung mit Internetbeschränkungen auf vSphere oder AWS erläutert. Sie müssen diese Schritte nicht ausführen, wenn Sie Tanzu Kubernetes Grid in einer mit dem Internet verbundenen Umgebung verwenden, die Images über eine externe Internetverbindung abrufen kann.

HinweisDieses Dokument enthält allgemeine Schritte zur Bereitstellung von Tanzu Kubernetes Grid-Verwaltungs- und Arbeitslastclustern in Air-Gapped-Umgebungen. Informationen zum Bereitstellen der Verwaltungs- und Arbeitslastcluster in einer spezifischen und validierten Konfiguration in Air-Gapped-Umgebungen finden Sie unter Air-Gapped-Referenzdesign und ‑Bereitstellung in VMware Tanzu Kubernetes Grid 2.3. Das TKG v2.3-Referenzdesign gilt sowohl für TKG v2.3 als auch für v2.4.

Bei diesem Verfahren können Sie entweder eine einzelne Maschine oder verschiedene Maschinen als Bootstrap-Maschinen in den Online- und Offline-Umgebungen verwenden.

(Optional) Herunterladen der Harbor-OVA

Wenn Sie die Harbor-Registrierung installieren möchten, laden Sie die Harbor-OVA-Datei herunter:

- Navigieren Sie zu VMware Customer Connect und melden Sie sich mit Ihren Anmeldedaten für VMware Customer Connect an.

- Navigieren Sie zu Produktdownloads von Tanzu Kubernetes Grid v2.3.1.

- Scrollen Sie zum Abschnitt mit der Bezeichnung Harbor OVA und klicken Sie auf Jetzt herunterladen (Download Now).

- (Optional) Stellen Sie sicher, dass die heruntergeladenen Dateien die unveränderten Originaldateien sind. VMware stellt für jeden Download eine SHA-1-, eine SHA-256- und eine MD5-Prüfsumme bereit. Um diese Prüfsummen zu erhalten, klicken Sie unter dem Eintrag, den Sie herunterladen möchten, auf Weitere Informationen (Read More). Weitere Informationen finden Sie unter Verwenden kryptografischer Hashes.

Allgemeine Voraussetzungen

Damit Sie Verwaltungscluster und Arbeitslastcluster in einer Umgebung mit Internetbeschränkungen bereitstellen können, benötigen Sie Folgendes:

- Eine mit dem Internet verbundene Linux-Bootstrap-Maschine, die:

- Sich nicht in der Umgebung mit Internetbeschränkungen befindet oder die auf die Domänen zugreifen kann, die in der Proxyserver-Positivliste aufgeführt sind.

- Über mindestens 2 GB RAM, 2 vCPU und 45 GB Festplattenspeicher verfügt.

- Über eine Tanzu CLI-Installation verfügt. Weitere Informationen zum Herunterladen, Entpacken und Installieren der Tanzu CLI-Binärdatei auf Ihrem mit dem Internet verbundenen System finden Sie unter Installieren der Tanzu CLI und Kubernetes-CLI für die Verwendung mit eigenständigen Verwaltungsclustern.

- Zugriff für Cluster-VMs auf Images in der privaten Registrierung:

- Über Proxyumgebungen: Ein Egress-Proxyserver, mit dem Cluster-VMs auf die Registrierung zugreifen können.

- Wenn Sie einen Verwaltungscluster in dieser Proxyumgebung bereitstellen, legen Sie in der Clusterkonfigurationsdatei

TKG_*_PROXY-Variablen auf die Adresse des Proxyservers fest. Wenn das Zertifikat selbstsigniert ist, legen SieTKG_PROXY_CA_CERTauf die Zertifizierungsstelle des Proxyservers fest. Weitere Informationen finden Sie unter Konfigurieren von Proxys.

- Wenn Sie einen Verwaltungscluster in dieser Proxyumgebung bereitstellen, legen Sie in der Clusterkonfigurationsdatei

- Air-Gapped-Umgebungen: Ein USB-Stick oder ein anderes Medium, um die private Registrierung hinter eine Air-Gap zu bewegen, nachdem die Registrierung mit Images aufgefüllt wurde.

- Über Proxyumgebungen: Ein Egress-Proxyserver, mit dem Cluster-VMs auf die Registrierung zugreifen können.

- Ein USB-Stick oder ein anderes tragbares Offlinespeichergerät.

Voraussetzungen und Architektur für vSphere

Dieses Dokument enthält allgemeine Schritte zur Bereitstellung der Tanzu Kubernetes Grid-Verwaltungs- und Arbeitslastcluster im vSphere-Netzwerk in einer Air-Gapped-Umgebung. Informationen zum Bereitstellen der Cluster in einer spezifischen und validierten Konfiguration im vSphere-Netzwerk in einer Air-Gapped-Umgebung finden Sie im Dokument Air-Gapped-Referenzdesign in VMware Tanzu Kubernetes Grid on vSphere und Bereitstellen von Tanzu Kubernetes Grid auf vSphere-Netzwerken in einer Air-Gapped-Umgebung im Dokument Air-Gapped-Referenzdesign und ‑Bereitstellung in VMware Tanzu Kubernetes Grid 2.3. Das TKG v2.3-Referenzdesign gilt sowohl für TKG v2.3 als auch für v2.4.

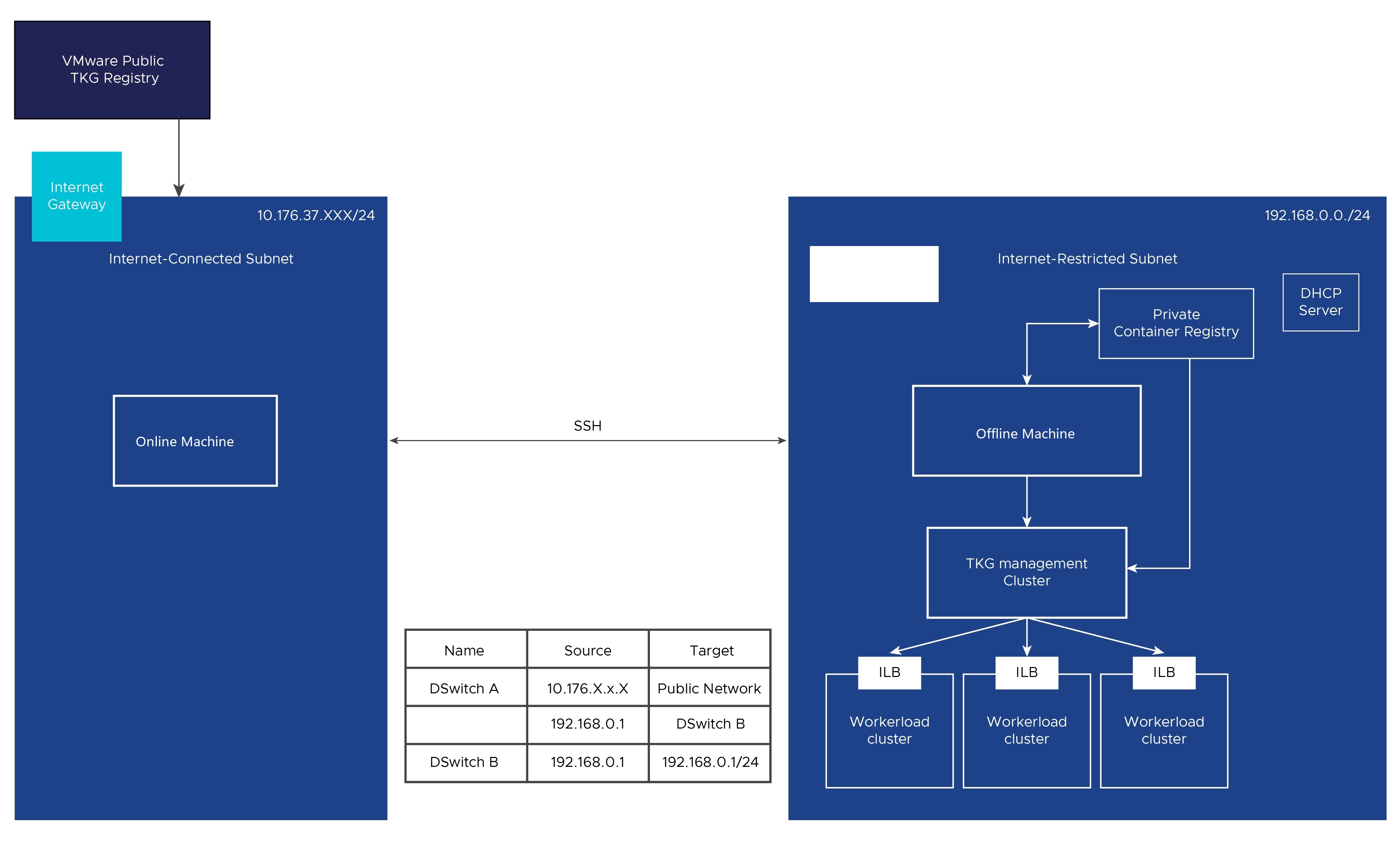

vSphere-Architektur

Eine internetbeschränkte Tanzu Kubernetes Grid-Installation auf vSphere verfügt über Firewalls und kommuniziert zwischen Hauptkomponenten, wie hier gezeigt.

HinweisDas folgende Diagramm beschreibt das Szenario, in dem verschiedene Bootstrap-Maschinen in den Online- und Offline-Umgebungen verwendet werden.

Auf vSphere müssen Sie zusätzlich zu den oben genannten allgemeinen Voraussetzungen Folgendes ausführen:

-

Laden Sie in vSphere die OVAs hoch, aus denen Knoten-VMs erstellt werden. Weitere Informationen finden Sie unter Importieren der Basisimage-Vorlage in vSphere in Bereitstellen von Verwaltungsclustern für vSphere.

Wenn Sie sich nach der Erstellung der VM nicht mit dem Standardbenutzernamen/-Kennwort anmelden können, setzen Sie bei Photon OS das Kennwort mithilfe von Gnu GRUB zurück, wie unter Zurücksetzen eines verlorenen Root-Kennworts beschrieben.

-

Melden Sie sich bei der Jumpbox als root an und aktivieren Sie Remote-SSH wie folgt:

- Öffnen Sie die Datei /etc/ssh/sshd_config in einem Editor. nano /etc/ssh/sshd_config

- Fügen Sie im Abschnitt „Authentifizierung“ (Authentication) der Datei eine Zeile

PermitRootLogin yesein. Falls die Zeile bereits vorhanden ist, entfernen Sie das „#“. - Speichern Sie die aktualisierte Datei /etc/ssh/sshd_config.

- Starten Sie den SSH-Server mit

service sshd restartneu.

-

Installieren und konfigurieren Sie eine private Docker-kompatible Containerregistrierung wie Harbor, Docker oder Artifactory wie folgt. Diese Registrierung wird außerhalb von Tanzu Kubernetes Grid ausgeführt und ist von allen Registrierungen getrennt, die als gemeinsam genutzter Dienst für Cluster bereitgestellt werden:

- Installieren Sie die Registrierung innerhalb Ihrer Firewall.

- Sie können die Containerregistrierung mit SSL-Zertifikaten konfigurieren, die von einer vertrauenswürdigen Zertifizierungsstelle signiert wurden, oder mit selbstsignierten Zertifikaten.

- Die Registrierung darf die Benutzerauthentifizierung nicht implementieren. Wenn Sie beispielsweise eine Harbor-Registrierung verwenden, muss das Projekt öffentlich und nicht privat sein.

- So installieren Sie Harbor auf vSphere:

-

Konfigurieren Sie ein Offline-Subnetz zur Verwendung als Umgebung mit Internetbeschränkungen und verknüpfen Sie es mit der Jumpbox.

-

Richten Sie den DHCP-Server ein, um der neuen Instanz private IP-Adressen zuzuteilen.

-

Erstellen Sie einen vSphere Distributed Switch auf einem Datencenter, um die Netzwerkkonfiguration mehrerer Hosts gleichzeitig von einer zentralen Stelle aus zu regeln.

- Weitere Informationen finden Sie unter Erstellen eines vSphere Distributed Switch.

Voraussetzungen und Architektur für AWS

Dieses Dokument enthält allgemeine Schritte zur Bereitstellung der Tanzu Kubernetes Grid-Verwaltungs- und Arbeitslastcluster auf AWS in einer Air-Gapped-Umgebung. Informationen zum Bereitstellen der Cluster in einer bestimmten und validierten Konfiguration auf AWS in einer Air-Gapped-Umgebung finden Sie unter Air-Gapped-Referenzdesign in VMware Tanzu Kubernetes Grid on AWS und Bereitstellen von Tanzu Kubernetes Grid auf vSphere-Netzwerken in einer Air-Gapped-Umgebung im Dokument Air-Gapped-Referenzdesign und ‑Bereitstellung in VMware Tanzu Kubernetes Grid 2.3. Das TKG v2.3-Referenzdesign gilt sowohl für TKG v2.3 als auch für v2.4.

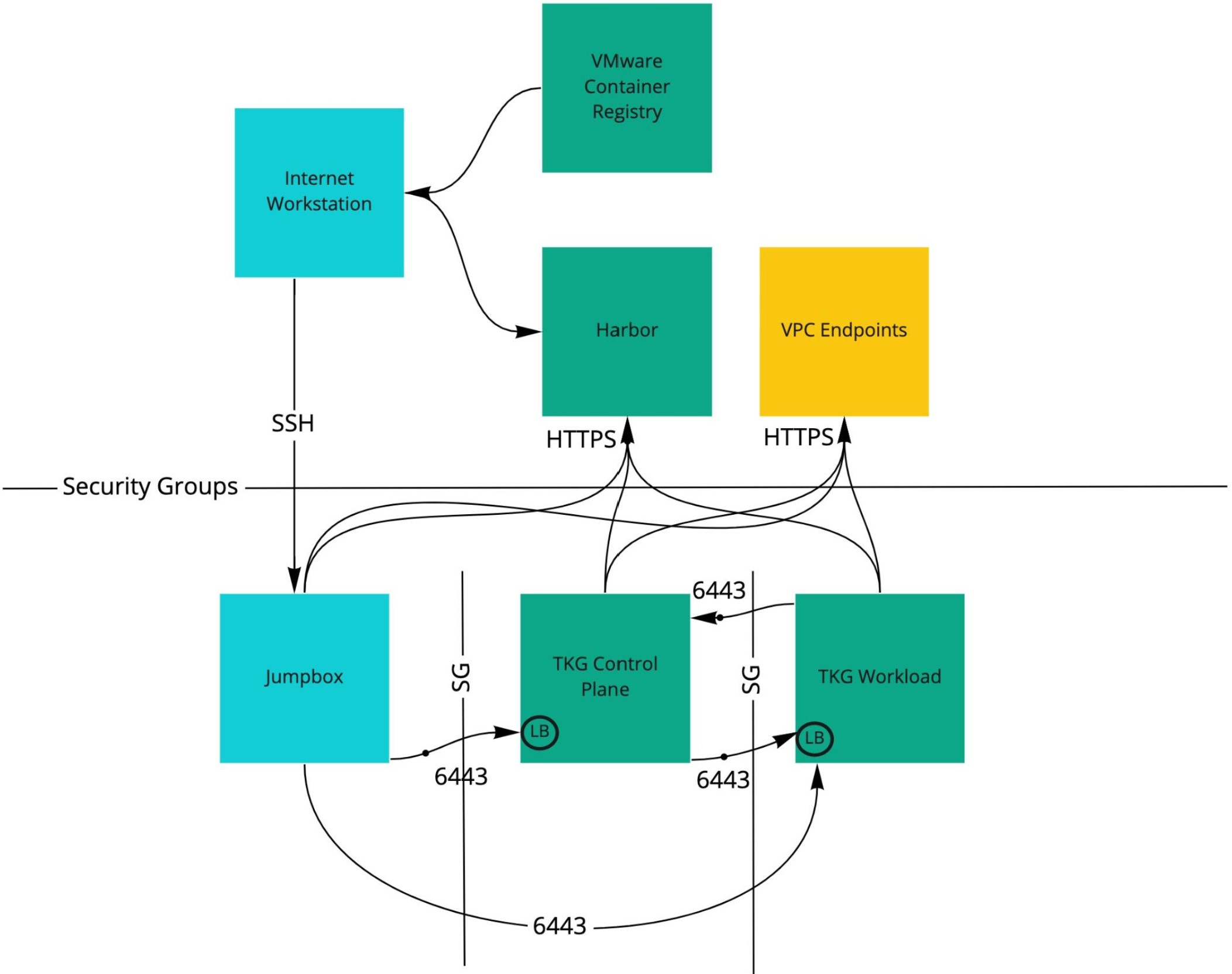

AWS-Architektur

Eine Proxy-Installation von Tanzu Kubernetes Grid auf Amazon Web Services (AWS) verfügt über Firewalls und kommuniziert zwischen Hauptkomponenten, wie hier gezeigt. Sicherheitsgruppen (SG) werden automatisch zwischen der Steuerungsebene und den Arbeitslastdomänen sowie zwischen den Arbeitslastkomponenten und Steuerungsebenenkomponenten erstellt.

Für eine Proxy-Installation auf AWS benötigen Sie zusätzlich zu den oben genannten allgemeinen Voraussetzungen folgendes:

- Eine AWS-VPC ohne Internet-Gateway („Offline-VPC“), die wie unten beschrieben konfiguriert ist.

- Ihre mit dem Internet verbundene Bootstrap-Maschine, die innerhalb dieser Offline-VPC auf IP-Adressen zugreifen kann. Weitere Informationen finden Sie unter VPC-Peering.

- Eine private Docker-kompatible Containerregistrierung wie Harbor, Docker oder Artifactory, die wie folgt installiert und konfiguriert ist. Diese Registrierung wird außerhalb von Tanzu Kubernetes Grid ausgeführt und ist von allen Registrierungen getrennt, die als gemeinsam genutzter Dienst für Cluster bereitgestellt werden:

- Installieren Sie die Registrierung innerhalb Ihrer Firewall.

- Sie können die Containerregistrierung mit SSL-Zertifikaten konfigurieren, die von einer vertrauenswürdigen Zertifizierungsstelle signiert wurden, oder mit selbstsignierten Zertifikaten.

- Die Registrierung darf die Benutzerauthentifizierung nicht implementieren. Wenn Sie beispielsweise eine Harbor-Registrierung verwenden, muss das Projekt öffentlich und nicht privat sein.

- Installieren von Harbor:

- Laden Sie die Harbor-OVA herunter.

- Befolgen Sie die Anweisungen zum Installieren und Konfigurieren von Harbor in der Harbor-Dokumentation.

- Eine Linux-Bootstrap-VM, die in Ihrer Offline-VPC ausgeführt wird, die ähnlich wie die mit dem Internet verbundene Maschine oben bereitgestellt wird.

- Die Offline-Bootstrap-VM muss von Tanzu Kubernetes Grid erstellte Cluster-VMs direkt ohne Proxy erreichen können.

Nachdem Sie die Offline-VPC erstellt haben, müssen Sie ihr die folgenden Endpoints hinzufügen (Ein VPC-Endpoint aktiviert private Verbindungen zwischen Ihrer VPC und den unterstützten AWS-Diensten.):

- Dienst-Endpoints:

stsssmec2ec2messageselasticloadbalancingsecretsmanagerssmmessages

So fügen Sie die Dienst-Endpoints zu Ihrer VPC hinzu:

- Navigieren Sie in der AWS-Konsole zu VPC-Dashboard > Endpoints.

- Für jeden der oben genannten Dienste:

- Klicken Sie auf Endpoint erstellen (Create Endpoint).

- Suchen Sie nach dem Dienst und wählen Sie ihn unter Dienstname (Service Name) aus.

- Wählen Sie ihre VPC und die zugehörigen Subnetze (Subnets) aus.

- Wählen Sie DNS-Name aktivieren (Enabled DNS Name) für den Endpoint aus.

- Wählen Sie eine Sicherheitsgruppe (Security group) aus, die VMs in der VPC den Zugriff auf den Endpoint erlaubt.

- Wählen Sie Richtlinie (Policy) > Vollzugriff (Full Access) aus.

- Klicken Sie auf Endpoint erstellen (Create Endpoint).

Vorbereiten einer Umgebung mit Internetbeschränkungen

Um eine Umgebung mit Internetbeschränkungen für die Bereitstellung von Tanzu Kubernetes Grid vorzubereiten, können Sie eine der folgenden Optionen auswählen:

-

Eine einzelne Bootstrap-Maschine für die Online- und Offline-Umgebungen.

-

Verschiedene Bootstrap-Maschinen für die Online- und Offline-Umgebungen.

Führen Sie basierend auf der ausgewählten Option die in der folgenden Tabelle beschriebenen Schritte aus:

Schritt 1: Installieren des Plug-Ins für isolierte Cluster auf der Online-Maschine

So installieren Sie das Plug-In isolated-cluster:

-

Installieren Sie das Plug-In

isolated-cluster, indem Sie das für die Installation eines einzelnen Plug-Ins beschriebene Verfahren unter Installieren von Tanzu CLI-Plug-Ins in der VMware Tanzu CLI-Dokumentation befolgen. -

Stellen Sie sicher, dass die Versionsnummer des Plug-Ins

isolated-clustermit der Versionsnummer der Core-Tanzu CLI kompatibel ist:-

Führen Sie

tanzu plugin listaus, um die Versionsnummer der Tanzu CLI-Plug-Ins anzuzeigen. -

Sehen Sie in den Repo-Versionen der TKG- und Tanzu CLI- Plug-Ins und des Tanzu Standard-Pakets unter Informationen zu Tanzu Kubernetes Grid nach, um sicherzustellen, dass die Version des Plug-Ins

isolated-clustermit TKG v2.3 kompatibel ist.- Die Version der Core-Tanzu CLI, die beim Ausführen von

tanzu versionaufgelistet wird, sollte mit der Tanzu CLI-Version für TKG v2.3 übereinstimmen, die unter Produkt-Snapshot in den Versionshinweisen zu TKG aufgeführt ist.

- Die Version der Core-Tanzu CLI, die beim Ausführen von

-

Wenn die Version des Plug-Ins

isolated-clusternicht mit Ihrer TKG-Version übereinstimmt, aktualisieren Sie TKG gemäß der Beschreibung unter Aktualisieren von Tanzu Kubernetes Grid.

-

Schritt 2: Herunterladen der TKG-Images auf die Online-Maschine

WichtigStellen Sie vor der Durchführung dieses Schritts sicher, dass die Festplattenpartition, auf die Sie die Images herunterladen, über 45 GB freien Speicherplatz verfügt.

Laden Sie das Image-Paket auf Ihre mit dem Internet verbundene Linux-Bootstrap-Maschine herunter:

tanzu isolated-cluster download-bundle --source-repo <SOURCE-REGISTRY> --tkg-version <TKG-VERSION> --ca-certificate <SECURITY-CERTIFICATE>

Dabei gilt:

SOURCE-REGISTRYist die IP-Adresse oder der Hostname der Registrierung, in der die Images gespeichert sind.TKG-VERSIONist die Version von Tanzu Kubernetes Grid, die Sie in der Proxy- oder Air Gap-Umgebung bereitstellen möchten.-

SECURITY-CERTIFICATEist das Sicherheitszertifikat der Registrierung, in der die Images gespeichert sind. Um die Validierung des Sicherheitszertifikats zu umgehen, verwenden Sie--insecureanstelle von--ca-certificate. Beide Zeichenfolgen sind optional. Wenn Sie keinen Wert angeben, validiert das System das Standard-Serversicherheitszertifikat.Im Folgenden finden Sie ein Beispiel:

tanzu isolated-cluster download-bundle --source-repo projects.registry.vmware.com/tkg --tkg-version v2.3.1

Das Image-Paket in Form von TAR-Dateien wird zusammen mit der Datei publish-images-fromtar.yaml auf die Online-Maschine heruntergeladen. Die YAML-Datei definiert die Zuordnung zwischen den Images und den TAR-Dateien.

Schritt 3: Herunterladen des Tanzu CLI-Binär-Images für Linux auf die Online-Maschine

Laden Sie das Tanzu CLI-Image für Linux (ZIP-Datei) auf die Online-Maschine herunter:

- Wechseln Sie zur Seite VMware Tanzu CLI auf VMware Customer Connect.

- Suchen Sie unter Produkt-Downloads (Product Downloads) nach VMware Tanzu CLI für Linux und klicken auf Jetzt herunterladen (Download Now). Die ZIP-Datei

tanzu-cli-linux-amd64.tar.gzwird auf die lokale Maschine heruntergeladen.

Schritt 4: Herunterladen des CLI-Plug-In-Pakets auf die Online-Maschine

Laden Sie das CLI-Plug-In-Paket auf die Online-Maschine herunter:

Führen Sie in der Tanzu CLI den folgenden Befehl aus, um das Plug-Ins-Paket für die CLI herunterzuladen:

tanzu plugin download-bundle --group vmware-tkg/default --to-tar /tmp/plugin-bundle.tar.gz

Schritt 5: Kopieren der Dateien auf die Offline-Maschine

Kopieren Sie die folgenden Dateien über einen USB-Stick oder ein anderes Speichermedium auf die Offline-Maschine, bei der es sich um die Bootstrap-Maschine in der Proxy- oder Air Gap-Umgebung handelt:

- Die Image-TAR-Dateien

- YAML-Dateien

- Die ZIP-Datei

tanzu-cli-bundle-linux-amd64.tar.gz - Das CLI-Plug-In-Paket

Schritt 6: Entpacken der Dateien auf der Offline-Maschine

Entpacken Sie auf der Offline-Bootstrap-Maschine die ZIP-Datei des Tanzu CLI-Images in das Verzeichnis tanzu:

tar -xvf tanzu-cli-bundle-linux-amd64.tar.gz -C $HOME/tanzu

Schritt 7: Anmelden bei der privaten Registrierung auf der Offline-Maschine

Melden Sie sich über Docker bei der privaten Registrierung auf der Offline-Maschine an:

docker login <URL>

Dabei gilt: URL ist die URL zum privaten Repository, in dem die Bilder in der Proxy- oder Air Gap-Umgebung gespeichert werden.

Schritt 8: Installieren der Tanzu CLI auf der Offline-Maschine

Installieren Sie die Tanzu CLI auf der Offline-Maschine:

sudo install tanzu-cli-linux_amd64 /usr/local/bin/tanzu

Schritt 9: Installieren des CLI-Plug-Ins-Pakets auf der Offline-Maschine

Installieren Sie das CLI-Plug-Ins-Paket auf der Offline-Maschine.

-

Wenn die private Registrierung in der Air-Gapped-Umgebung mit einem selbstsignierten CA-Zertifikat konfiguriert ist, fügen Sie Ihre Einstellungen für die Zertifikatsüberprüfung hinzu, indem Sie die Anweisungen unter Hinzufügen der Zertifikatskonfiguration für die benutzerdefinierte Registrierung befolgen.

-

Laden Sie das CLI-Plug-In-Paket in das private Repository in der Air-Gapped-Umgebung hoch:

tanzu plugin upload-bundle --tar /tmp/plugin-bundle.tar.gz --to-repo PRIVATE-REPO/tanzu_cli/pluginsDabei gilt:

PRIVATE-REPOist das private Repository, in dem die Images in der Proxy- oder Air-Gapped-Umgebung gespeichert werden. Beispiel:registry.example.com. -

Aktualisieren Sie die Tanzu CLI so, dass sie auf die neue Plug-In-Quelle verweist:

tanzu plugin source update default --url PRIVATE-REPO/tanzu_cli/plugins/plugin-inventory:latest -

Stellen Sie sicher, dass die Plug-Ins erkennbar sind:

tanzu plugin searchtanzu plugin group search -

Installieren Sie die CLI-Plug-Ins:

tanzu plugin install

Schritt 10: Hochladen der TKG-Images in die private Registrierung

Laden Sie das TKG-Image-Paket in die private Registrierung hoch:

tanzu isolated-cluster upload-bundle --source-directory <SOURCE-DIRECTORY> --destination-repo <DESTINATION-REGISTRY> --ca-certificate <SECURITY-CERTIFICATE>

Dabei gilt:

SOURCE-DIRECTORYist der Pfad zu dem Speicherort, an dem die TAR-Image-Dateien gespeichert werden.DESTINATION-REGISTRYist der Pfad zur privaten Registrierung, in der die Images in der Air Gap-Umgebung gehostet werden.SECURITY-CERTIFICATEist das Sicherheitszertifikat der privaten Registrierung, in der die Images in der Proxy- oder Air Gap-Umgebung gehostet werden. Um die Validierung des Sicherheitszertifikats zu umgehen, verwenden Sie--insecureanstelle von--ca-certificate. Beide Zeichenfolgen sind optional. Wenn Sie keinen Wert angeben, validiert das System das Standard-Serversicherheitszertifikat.

Im Folgenden finden Sie ein Beispiel:

tanzu isolated-cluster upload-bundle --source-directory ./ --destination-repo hostname1 --ca-certificate /tmp/registryca.crt

Nächste Schritte

Konfigurieren Sie die Registrierung, in die Sie die Images verschoben haben, indem Sie die folgenden Referenzvariablen der Konfigurationsdatei verwenden:

TKG_CUSTOM_IMAGE_REPOSITORYTKG_CUSTOM_IMAGE_REPOSITORY_CA_CERTIFICATEoderTKG_CUSTOM_IMAGE_REPOSITORY_SKIP_TLS_VERIFY.

Weitere Informationen zu diesen Konfigurationsvariablen finden Sie unter Konfiguration von privaten Image-Registrierungen.

HinweisSie können auch den Befehl

tanzu config set env.CONFIG-VARIABLEverwenden, um die Registrierung zu konfigurieren und die Umgebungsvariablen beizubehalten, wenn Sie die Tanzu CLI in Zukunft verwenden. Weitere Informationen finden Sie unter tanzu config set in der Tanzu CLI-Befehlsreferenz.

Ihre Umgebung mit Internetbeschränkungen ist jetzt bereit für die Bereitstellung oder das Upgrade von Tanzu Kubernetes Grid-Verwaltungsclustern und für die Bereitstellung von Arbeitslastclustern auf vSphere oder AWS.

Informationen zum Bereitstellen der Verwaltungs- und Arbeitslastcluster in einer spezifischen und validierten Konfiguration in Air-Gapped-Umgebungen finden Sie unter Air-Gapped-Referenzdesign und ‑Bereitstellung in VMware Tanzu Kubernetes Grid 2.3. Das TKG v2.3-Referenzdesign gilt sowohl für TKG v2.3 als auch für v2.4.

Informationen zum Bereitstellen der Verwaltungscluster mithilfe einer Konfigurationsdatei finden Sie unter Bereitstellen von Verwaltungsclustern über eine Konfigurationsdatei.

Wenn Sie dieses Verfahren im Rahmen eines Upgrades durchgeführt haben, finden Sie weitere Informationen unter Upgrade von Tanzu Kubernetes Grid.