Erstellen Sie in der Workspace ONE Access-Konsole ein Verzeichnis, geben Sie die erforderlichen Informationen zum Herstellen einer Verbindung mit Ihrem Active Directory ein und wählen Sie Benutzer und Gruppen zur Synchronisierung mit dem Workspace ONE Access-Verzeichnis aus. Als Active Directory-Verbindungsoptionen stehen „Active Directory über LDAP“ und „Active Directory über integrierte Windows-Authentifizierung“ zur Verfügung. Eine Active Directory-Verbindung über LDAP unterstützt die DNS-Dienstspeicherortsuche.

Voraussetzungen

- Installieren Sie den Verzeichnissynchronisierungsdienst. Dieser ist ab Version 20.01.0.0 als Komponente von Workspace ONE Access Connector verfügbar. Weitere Informationen finden Sie in der neuesten Version von Installieren von VMware Workspace ONE Access Connector.

Wenn Sie den Benutzerauthentifizierungsdienst zur Authentifizierung von Benutzern des Verzeichnisses verwenden möchten, installieren Sie auch die Komponente „Benutzerauthentifizierungsdienst“.

- Wählen Sie auf der Seite in der Workspace ONE Access-Konsole die erforderlichen Benutzerattribute aus und fügen Sie gegebenenfalls benutzerdefinierte Attribute hinzu. Siehe Verwalten von Benutzerattributen in Workspace ONE Access. Beachten Sie die folgenden Überlegungen:

- Wenn ein Benutzerattribut erforderlich ist, muss sein Wert für alle Benutzer festgelegt werden, die synchronisiert werden sollen. Benutzer, die über keinen Wert für das Attribut verfügen, werden nicht synchronisiert.

- Attribute gelten für alle Verzeichnisse.

- Nachdem ein oder mehrere Verzeichnisse im Workspace ONE Access-Dienst konfiguriert wurden, können die Attribute nicht mehr als erforderlich markiert werden.

- Erstellen Sie eine Liste der Benutzer und Gruppen, die aus Active Directory synchronisiert werden sollen. Gruppennamen werden sofort mit dem Verzeichnis synchronisiert. Mitglieder einer Gruppe werden erst synchronisiert, wenn die Gruppe Berechtigungen für Ressourcen hat oder einer Richtlinienregel hinzugefügt wurde. Benutzer, die sich authentifizieren müssen, bevor Gruppenberechtigungen konfiguriert werden, sollten während der Erstkonfiguration hinzugefügt werden.

- Wenn Sie ein Verzeichnis vom Typ Active Directory über LDAP mit der Option „Globaler Katalog“ erstellen, müssen Sie sicherstellen, dass keine anderen Verzeichnisse im Workspace ONE Access-Mandant Benutzer aus denselben Domänen wie das Verzeichnis des globalen Katalogs synchronisieren. Der Konflikt kann zu Synchronisierungsfehlern führen.

- Für „Active Directory über LDAP“ gehören der Basis-DN sowie der Bind-Benutzer-DN und das entsprechende Kennwort zu den erforderlichen Informationen.

Der Bind-Benutzer muss über die folgenden Berechtigungen in Active Directory verfügen, um Zugriff auf Objekte von Benutzern und Gruppen zu gewähren.

- Lesen

- Alle Eigenschaften lesen

- Berechtigungen lesen

Hinweis: Es empfiehlt sich, ein Bind-Benutzerkonto zu verwenden, bei dem das Kennwort nicht abläuft. - Für Active Directory über die integrierte Windows-Authentifizierung benötigen Sie den Benutzernamen und das Kennwort des Bind-Benutzers, der über die Berechtigung zur Abfrage von Benutzern und Gruppen für die erforderlichen Domänen verfügt.

Der Bind-Benutzer muss über die folgenden Berechtigungen in Active Directory verfügen, um Zugriff auf Objekte von Benutzern und Gruppen zu gewähren.

- Lesen

- Alle Eigenschaften lesen

- Berechtigungen lesen

Hinweis: Es empfiehlt sich, ein Bind-Benutzerkonto zu verwenden, bei dem das Kennwort nicht abläuft. - Wenn Ihr Active Directory Zugriff über SSL/TLS erfordert, sind die Zwischen- (falls verwendet) und Root-CA-Zertifikate der Domänencontroller für die entsprechenden Active Directory-Domänen erforderlich. Wenn die Domänencontroller über Zertifikate von mehreren Zwischen- und Root-Zertifizierungsstellen verfügen, sind alle Zwischen- und Root-CA-Zertifikate erforderlich.

Hinweis: Für Verzeichnisse vom Typ Active Directory über integrierte Windows-Authentifizierung wird für die Verschlüsselung automatisch die SASL-Kerberos-Bindung verwendet. Ein Zertifikat ist nicht erforderlich.

- Verfügen Sie über eine Active Directory-Umgebung mit integrierter Windows-Authentifizierung, in der mehrere Gesamtstrukturen konfiguriert sind, und enthält die lokale Domänengruppe Mitglieder aus Domänen in unterschiedlichen Gesamtstrukturen, müssen Sie sicherstellen, dass der Bind-DN-Benutzer der Administratorengruppe der Domäne hinzugefügt wurde, die die lokale Domänengruppe enthält. Wird dies versäumt, fehlen diese Benutzer in der lokalen Domänengruppe.

- Für Active Directory über die integrierte Windows-Authentifizierung:

- Für alle Domänencontroller, die in SRV-Datensätzen und ausgeblendeten RODCs aufgeführt sind, sollte die nslookup-Abfrage nach Hostnamen und IP-Adresse funktionieren.

- Alle Domänencontroller müssen in Bezug auf die Netzwerkkonnektivität erreichbar sein.

- Wenn der Workspace ONE Access Connector im FIPS-Modus ausgeführt wird, gelten zusätzliche Anforderungen und Voraussetzungen. Informationen zu Ihrer Konnektorversion finden Sie unter Workspace ONE Access Connector und FIPS-Modus.

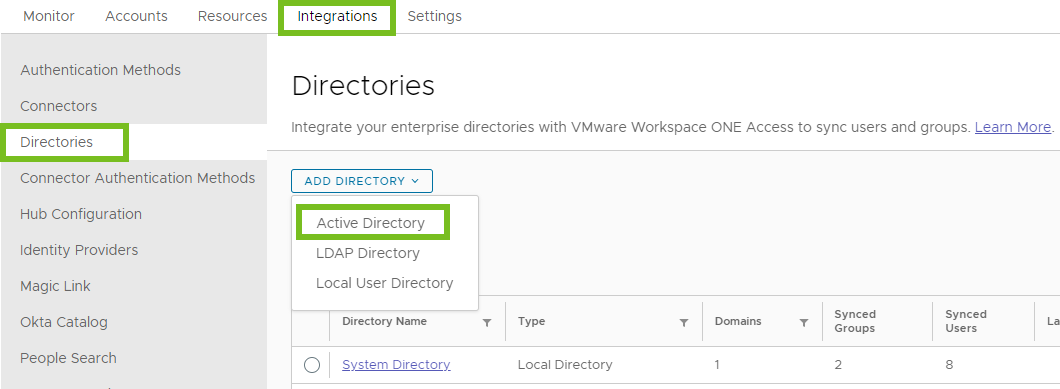

Prozedur

Ergebnisse

Die Verbindung zu Active Directory wird hergestellt. Wenn Sie auf Speichern und synchronisieren geklickt haben, werden Benutzer und Gruppennamen aus Active Directory mit dem Workspace ONE Access-Verzeichnis synchronisiert.

Weitere Informationen dazu, wie Gruppen synchronisiert werden, finden Sie unter „Verwalten von Benutzern und Gruppen“ in Administration von VMware Workspace ONE Access.

Nächste Maßnahme

- Wenn Sie die Option Authentifizierung auf Kennwortauthentifizierung für dieses Verzeichnis einrichten festlegen, wird automatisch ein Identitätsanbieter mit dem Namen IDP für Verzeichnisname und eine Authentifizierungsmethode vom Typ „Kennwort (Cloud-Bereitstellung)“ für das Verzeichnis erstellt. Sie können diese auf den Seiten und anzeigen. Sie können auch weitere Authentifizierungsmethoden für das Verzeichnis über die Seiten Methoden für Konnektor-Authentifizierung und Authentifizierungsmethoden erstellen. Informationen zum Erstellen von Authentifizierungsmethoden finden Sie unter Verwalten von Benutzerauthentifizierungsmethoden in Workspace ONE Access.

- Überprüfen Sie die Standardzugriffsrichtlinie auf der Seite .

- Überprüfen Sie die Standardeinstellungen für die Synchronisierungs-Schutzmaßnahmen und nehmen Sie bei Bedarf Änderungen vor. Weitere Informationen finden Sie unter Einrichten von Schutzmaßnahmen für die Verzeichnissynchronisierung in Workspace ONE Access.