Risikobewertung (Workspace ONE Intelligence-Risikoanalyse)

Verwenden Sie Workspace ONE Intelligence, um sich die erfassten Daten anzusehen und Risiken mit Punktzahlen zu identifizieren. Die Risikoanalysefunktion in Workspace ONE Intelligence verfolgt die Aktionen und Verhaltensweisen von Benutzern und Geräten und berechnet dann das potenzielle Risiko. Zeigt dieses Potenzial mit Risikoniveaus und anderen Metadaten an, sodass Sie die Schwachstelle in Ihrer Workspace ONE UEM-Bereitstellung schnell messen können. Sie können auch Risikobewertungen für die Anmeldung in Workspace ONE Access anzeigen. Diese Punktzahlen nehmen Informationen vom Anmeldeort eines Benutzers auf und können melden, wenn der Benutzer ein anomales, riskantes Verhalten zeigt.

Was ist die Risikobewertung?

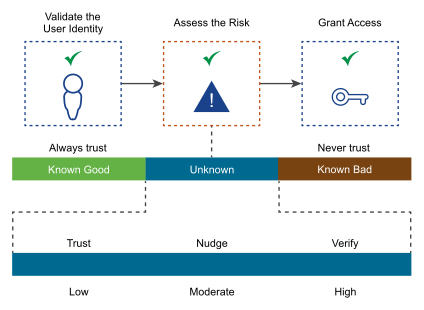

Die Risikobewertung in Workspace ONE Intelligence ist eine Risikoanalysefunktion, mit der Aktionen und Verhaltensweisen von Benutzern und Geräten verfolgt werden. Sie zeigt die Werte als Stufe an, um den Vertrauensvorgang zu beschleunigen. Bestimmte Stufen lassen darauf schließen, dass Sie einem Benutzer oder Gerät vertrauen können, während andere eine sofortige Risikominderung vorschlagen. Die Risikobewertung beginnt mit einer grundlegenden oder „normalen“ Risikostufe. Wenn das Verhalten eines Benutzers oder Geräts vom normalen Verhalten abweicht, werden diese Abweichungen mit der Stufe Hoch, Mittel und Niedrig bewertet.

- Hoch: Diese Punktzahl weist auf ein hohes Potenzial für Bedrohungen und Schwachstellen im Netzwerk und den internen Ressourcen hin. Diese Stufe gilt als am wenigsten vertrauenswürdig.

- Mittel: Diese Punktzahl weist auf ein mäßiges Potenzial für Bedrohungen und Schwachstellen im Netzwerk und den internen Ressourcen hin.

- Niedrig: Diese Punktzahl weist auf ein geringes Potenzial für Bedrohungen und Schwachstellen im Netzwerk und den internen Ressourcen hin. Diese Stufe gilt als am stärksten vertrauenswürdig.

Sie können mit verschiedenen Aktionen basierend auf der Punktzahl und den Sicherheitsrichtlinien Ihrer Organisation reagieren. Beispielsweise kann eine Organisation mit permissiven Sicherheitsrichtlinien Benutzer bei einer hohen Risikobewertung warnen. Organisationen mit restriktiven Sicherheitsrichtlinien können jedoch möglicherweise Berechtigungen bei einer mittleren Risikobewertung entziehen. Andere Methoden, mit denen Organisationen auf Risikobewertungen reagieren können, finden Sie in der folgenden Liste:

- Gerät oder Benutzer überwachen.

- Gerät oder Benutzer mithilfe von Benachrichtigungen warnen.

- Dem Gerät oder Benutzer die Berechtigungen entziehen.

- Dem Benutzer bzw. Gerät mit der Workspace ONE Access Integration Authentifizierungsmethoden hinzufügen.

Welche Verhaltensweisen beeinflussen die Risikobewertung?

Die Risikobewertung ändert sich je nach den Verhaltensweisen, die das System für ein Gerät oder einen Benutzer identifiziert. Diese Verhaltensweisen werden auch als Risikoindikatoren bezeichnet. Positive Verhaltensweisen senken die Punktzahl bzw. machen das Gerät/den Benutzer vertrauenswürdiger. Negative Verhaltensweisen erhöhen die Punktzahl bzw. machen das Gerät/den Benutzer weniger vertrauenswürdig. Das System erkennt verschiedene Risikoindikatoren und fasst diese zusammen, um Abweichungen in der Risikobewertung zu berechnen.

Identifizierte Verhaltensweisen

| Risikoindikatoren | Beschreibung | Risiko |

|---|---|---|

| Anomale Warnungsaktivität | Ein Gerät erzeugt eine ungewöhnliche Anzahl, einen ungewöhnlichen Typ oder Schweregrad von Sicherheitswarnungen. | Eine ungewöhnliche Anzahl, ein ungewöhnlicher Typ oder Schweregrad von Bedrohungswarnungen ist ein Hinweis auf ein potenziell kompromittiertes Gerät. |

| App-Sammler | Eine Person, die eine ungewöhnlich hohe Anzahl von Anwendungen installiert. | Jede App kann bekannte oder nicht gepatchte Schwachstellen enthalten, die zu Angriffsvektoren werden können. Die Angriffsfläche für Cyberangriffe nimmt mit der Anzahl der Apps auf dem Gerät zu. |

| Zwanghafter App-Download | Eine Person, die eine atypische Anzahl von Apps in einem kurzen Zeitraum installiert. | Benutzer, die frenetisch ungewöhnliche Anwendungen auf ihren Geräten installieren, haben ein größeres Risiko, Opfer von böswilligen Aktivitäten zu werden. Einige Apps tarnen sich als nützlich, freundlich oder unterhaltsam, obwohl sie eigentlich dem Benutzer Schaden zufügen möchten. Marketplace-Ansätze zum Ausfiltern von unsicheren Inhalten (Malware) variieren von Anbieter zu Anbieter. Ein sorgloser Benutzer kann Opfer von Tracking, Hacking oder Betrug werden. |

| Außerordentlich kritische CVEs | Ein Gerät mit einer übermäßigen Anzahl an nicht gepatchten, kritische CVEs (common vulnerability and exposure; gemeinsame Schwachstelle und Offenlegung). | Je größer die Anzahl der kritischen CVEs auf einem Gerät, desto größer ist die Angriffsfläche des Geräts. |

| Update-Nachzügler | Eine Person, die das Gerätebetriebssystem nicht zeitnah oder gar nicht aktualisiert. | Das Ignorieren von Software-Updates kann ein Gerät anfällig für Angriffe machen und stellt ein höheres Gefährdungsrisiko dar. |

| Langlebige kritische CVEs | Ein Gerät mit einer oder mehreren CVEs (gemeinsame Schwachstelle und Offenlegung), die nach dem Patchen der meisten Geräte innerhalb der Organisation weiter nicht gepatched bleiben. | Je größer die Anzahl der kritischen CVEs auf einem Gerät, desto größer ist die Angriffsfläche des Geräts. |

| Seltene-App-Sammler | Eine Person, die eine ungewöhnlich hohe Anzahl seltener Apps installiert. | Im Gegensatz zu weit verbreiteten Apps stammen seltene Apps oft aus zweifelhaften Quellen und haben eine höhere Wahrscheinlichkeit, Malware oder Sicherheitslücken zu enthalten. |

| Riskante Sicherheitseinstellung | Eine Person, die ein oder mehrere Geräte besitzt und die Sicherheitsfunktionen explizit deaktiviert oder die Geräte explizit als verloren gemeldet hat. | Das Deaktivieren von Sicherheitsmaßnahmen auf einem Gerät erhöht das Gefährdungsrisiko. |

| Ungewöhnlicher App-Download | Eine Person, die kürzlich ungewöhnliche Apps installiert hat. | Apps können sich als nützlich, freundlich oder unterhaltsam tarnen, obwohl sie eigentlich dem Benutzer Schaden zufügen möchten. Marketplace-Ansätze zum Ausfiltern von unsicheren Inhalten (Malware) variieren von Anbieter zu Anbieter. Ein sorgloser Benutzer kann Opfer von Tracking, Hacking oder Betrug werden. |

Für welche Gerätetypen ist die Risikobewertung verfügbar?

Die Risikobewertung kann auf den Plattformen Android-, iOS-, macOS- und Windows durchgeführt werden. Sie funktioniert auch für Geräte, die als „Unternehmen – Dediziert“, „Unternehmen – Gemeinschaftsgerät“, „Mitarbeitereigen (BYOD)“ und „Nicht definiert“ kategorisiert sind.

Unterstützte Risikoindikatoren nach Plattform

| Geräteplattform | Anomale Warnungsaktivität | App-Sammler (nicht verwaltete und öffentliche Apps) | Zwanghafter App-Download (nicht verwaltete und öffentliche Apps) | Außerordentlich kritische CVEs | Update-Nachzügler | Langlebige kritische CVEs | Seltene-App-Sammler (nicht verwaltete und öffentliche Apps) | Riskante Sicherheitseinstellung | Ungewöhnlicher App-Download (nicht verwaltete und öffentliche Apps) |

|---|---|---|---|---|---|---|---|---|---|

| Mobilgeräte (iOS und Android) | ✕ | ✓ | ✓ | ✕ | ✓ | ✕ | ✓ | ✓ | ✓ |

| Desktop (Windows und macOS) | ✓ | ✕ Die Funktion erfasst keine App-Daten. |

✕ Die Funktion erfasst keine App-Daten. |

✓ (Nur Windows) | ✓ | ✓ (Nur Windows) | ✕ Die Funktion erfasst keine App-Daten. |

✓ | ✕ Die Funktion erfasst keine App-Daten. |

Unterstützte Risikoindikatoren nach Gerätebesitzertyp

| Gerätebesitztyp | Anomale Warnungsaktivität | App-Sammler (nicht verwaltete und öffentliche Apps) | Zwanghafter App-Download (nicht verwaltete und öffentliche Apps) | Außerordentlich kritische CVEs | Update-Nachzügler | Langlebige kritische CVEs | Seltene-App-Sammler (nicht verwaltete und öffentliche Apps) | Riskante Sicherheitseinstellung | Ungewöhnlicher App-Download (nicht verwaltete und öffentliche Apps) |

|---|---|---|---|---|---|---|---|---|---|

| Unternehmen – Dediziert, Unternehmen – Gemeinschaftsgerät, Nicht definiert | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ |

| Mitarbeitereigen (BYOD) | ✓ | ✕ Obwohl die standardmäßigen Datenschutzeinstellungen von Workspace ONE UEM die Erfassung von App-Daten auf BYOD-Geräten verhindern, können Administratoren die Datenschutzeinstellungen ändern, sodass Workspace ONE Intelligence App-Daten erfassen kann. Überprüfen Sie die Datenschutzstrategie Ihrer Organisation, bevor Sie Datenschutzkonfigurationen in Workspace ONE UEM ändern. |

✕ Obwohl die standardmäßigen Datenschutzeinstellungen von Workspace ONE UEM die Erfassung von App-Daten auf BYOD-Geräten verhindern, können Administratoren die Datenschutzeinstellungen ändern, sodass Workspace ONE Intelligence App-Daten erfassen kann. Überprüfen Sie die Datenschutzstrategie Ihrer Organisation, bevor Sie Datenschutzkonfigurationen in Workspace ONE UEM ändern. |

✓ | ✓ | ✓ | ✕ Obwohl die standardmäßigen Datenschutzeinstellungen von Workspace ONE UEM die Erfassung von App-Daten auf BYOD-Geräten verhindern, können Administratoren die Datenschutzeinstellungen ändern, sodass Workspace ONE Intelligence App-Daten erfassen kann. Überprüfen Sie die Datenschutzstrategie Ihrer Organisation, bevor Sie Datenschutzkonfigurationen in Workspace ONE UEM ändern. |

✓ | ✕ Obwohl die standardmäßigen Datenschutzeinstellungen von Workspace ONE UEM die Erfassung von App-Daten auf BYOD-Geräten verhindern, können Administratoren die Datenschutzeinstellungen ändern, sodass Workspace ONE Intelligence App-Daten erfassen kann. Überprüfen Sie die Datenschutzstrategie Ihrer Organisation, bevor Sie Datenschutzkonfigurationen in Workspace ONE UEM ändern. |

Welche Voraussetzungen gelten für die Anzeige von Risikobewertungen?

Um Risikoanalysen zu verwenden, integrieren Sie die folgenden Systeme und beachten Sie die aufgeführten Einschränkungen.

- Registrieren Sie Workspace ONE UEM.

- Um Risikobewertungen in Workspace ONE Intelligence anzuzeigen, muss jedes von Workspace ONE UEM verwaltete Gerät über ein eindeutiges Konto in der Workspace ONE UEM console verfügen. Verwenden Sie keine generischen Konten, die mehreren Geräten zugewiesen sind.

- Stellen Sie 100 Geräte oder mehr derselben Plattform bereit, damit das Bewertungssystem Ergebnisse erzielen kann. Der Risikoindikator vergleicht die Geräteindikatoren mit dem gesamten Gerätebestand innerhalb der Organisation. Um statistisch signifikante Bewertungen zu erhalten, benötigt das System einen Datensatz mit mindestens 100 Geräten derselben Plattform.

- Für Benutzer dürfen maximal sechs Geräte im selben Konto registriert sein. Das System betrachtet Benutzer mit mehr als sechs Geräten als Teil einer gemeinsam genutzten Geräteumgebung. Das System hat Schwierigkeiten damit, Benutzer- und Geräterisiken in einer gemeinsam genutzten Umgebung genau zu messen.

- Registrieren Sie optional Workspace ONE Access, sodass Sie in Workspace ONE Access Zugriffsrichtlinien mit Benutzerrisikobewertungen konfigurieren können.

- Um den Risikoindikator Anomale Warnungsaktivität verwenden zu können, müssen die aufgeführten Anforderungen erfüllt sein.

- Verwenden Sie Carbon Black Endpoint Standard als cloud-native Endpoint-Schutzplattform (Endpoint Protection Platform, EPP).

- Nehmen Sie mithilfe der Trust Network-API Daten aus Carbon Black in Workspace ONE Intelligence auf.

Wo befinden sich Risikobewertungen in der Konsole?

Workspace ONE Intelligence meldet Risikobewertungen und andere Risikodaten in verschiedenen Dashboards.

- Die Benutzerrisikodaten befinden sich im Dashboard Workspace > Arbeitsplatzsicherheit > Benutzerrisiko.

- Die Geräterisikodaten befinden sich im Dashboard Workspace > Arbeitsplatzsicherheit > Sicherheitsrisiko.

Die Risikobewertung verfügt über Module, die Sie in Ihren benutzerdefinierten Dashboards verwenden können. Mit der Kategorie Workspace ONE UEM > Risikobewertung für Gerät oder Risikobewertung für Benutzer greifen Sie auf die Module zu.

Welche Möglichkeiten bieten Risikobewertungen?

Agieren Sie mit Workflows in Workspace ONE Intelligence.

- Wählen Sie direkt über das Dashboard Benutzerrisiko oder das Dashboard Sicherheitsrisiko die Option Automatisieren aus, um Risiken abzuwehren und darauf zu reagieren. Erstellen Sie Workflows und wählen Sie aus verschiedenen Workspace ONE UEM-Aktionen aus.

- Sie können einen benutzerdefinierten Workflow in der Kategorie Workspace ONE UEM erstellen, entweder mit Risikobewertung für Gerät oder mit Risikobewertung für Benutzer.

- Sie können vorkonfigurierte Workflowvorlagen verwenden.

- Riskantes Gerät erkannt: Diese Vorlage erfordert eine Slack-Verbindung.

- App-Bereitstellungspriorisierung MTD

- Nachzügler-Geräte aktualisieren: Diese Vorlage funktioniert nur unter iOS.

- Verwalten Sie den Zugriff auf Ressourcen mit Zugriffsrichtlinien in Workspace ONE Access.

- Registrieren Sie Ihre Workspace ONE Access-Umgebung bei Workspace ONE Intelligence, um in der Workspace ONE Access Manager-Konsole auf Risikobewertungen zuzugreifen.

- Erstellen Sie in Workspace ONE Access Zugriffsrichtlinien und setzen Sie mit einem Wenn-Dann-Konstrukt Authentifizierungsprotokolle für Benutzer durch. Sie können im Abschnitt Wenn eine Benutzerrisikobewertung angeben, die die im Abschnitt Dann zulässige Authentifizierungsmethode vorgibt. Wenn ein Benutzer eine hohe, mittlere oder niedrige Risikostufe aufweist, kann sich der Benutzer mit einer von den Sicherheitsrichtlinien Ihres Unternehmens genehmigten Methode bei Ressourcen authentifizieren.

- Je nach Risikostufe des Benutzers kann das System für Benutzer mit hohem Risiko eine Richtlinie mit eingeschränktem Zugriff erzwingen, um die Sicherheit für interne Ressourcen zu erhöhen. Umgekehrt kann das System eine Richtlinie mit permissivem Zugriff für Benutzer mit geringem oder mittlerem Risiko erzwingen.

Welche Systeme liefern Daten für Risikobewertungen?

Workspace ONE UEM wird für die Risikobewertung in Workspace ONE Intelligence integriert, um Daten für Geräte abzurufen, die in Ihrer Workspace ONE-Umgebung verwaltet werden. Die Aktivität von Benutzern auf verwalteten Geräten wird mithilfe des in Workspace ONE UEM gespeicherten Registrierungskontos des Benutzers erkannt.

Wie oft werden Bewertungen berechnet?

Risikobewertungen werden täglich ausgeführt und bieten eine umsetzbare Metrik zur Identifizierung und potenziellen Isolierung von Benutzern, die ein schlechtes Sicherheitsverhalten aufweisen und ein Risiko für die Organisation darstellen.

Die Risikobewertung ähnelt der Bonitätsbewertung von Verbrauchern. Das Bonitätsbewertungssystem überprüft nicht das Kreditkartenkonto eines Benutzers, um zu sehen, wie der Saldo am heutigen Tag lautet. Ebenso funktioniert die Risikobewertung asynchron und kennt den aktuellen Gerätezustand nicht unbedingt. Sie wird einmal pro Tag ausgeführt und analysiert die bis zum Ausführen des Bewertungsvorgangs gemeldeten Daten zum Gerät. Bewertungsmodelle verwenden Verlaufsdaten (z. B. der letzten 14 Tage), um das Risiko des Benutzerverhaltens zu ermitteln.

Was sind Risikobewertungen für die Anmeldung?

Risikopunktzahlen für die Anmeldung bei Workspace ONE Intelligence sind Teil der Risikoanalysefunktion in Workspace ONE Intelligence, aber sie sind derzeit nicht von denselben Anforderungen abhängig wie andere Risikobewertungen. Das System erstellt und zeigt diese Punktzahlen aus Workspace ONE Access-Daten an, in denen sie für die Verwendung in Zugriffsrichtlinien sofort verfügbar sind. Diese Punktzahlen nehmen Informationen aus dem Anmeldeort eines Benutzers auf und können melden, wenn der Benutzer ein anomales, riskantes Verhalten zeigt. Das Modell erlernt Anmeldemuster von Benutzern. Wenn langfristige Veränderungen im Verhalten auftreten, wie z. B. wenn ein Mitarbeiter in eine andere Stadt wechselt, passt sich das Modell an, um Anmeldungen von der neuen Stadt als neue Normalität anzusehen.

Was ist eine Risikobewertung für die Anmeldung?

Intelligence weist jeder Anmeldeanforderung eine Risikobewertung als Niedrig, Mittel oder Hoch zu, wie bei anderen Risikobewertungen. Diese Punktzahl wird von Modellen des maschinellen Lernens gesteuert, die historische Anmeldeanforderungen und den Benutzerstandort berücksichtigen, um zu entscheiden, ob ein Versuch böswillig oder sicher ist. Diese Punktzahl wird in Echtzeit aktualisiert. Dies bedeutet, dass Sie immer die neuesten Anmeldedaten für jeden Benutzer enthalten. Für den ersten Monat der Anmeldeaktivität gibt es eine Toleranzperiode, in der jeder Benutzer Zeit hat, sein normales Anmeldemuster zu erstellen. Während das System sein Anmeldemuster erstellt, gibt es während der Toleranzperiode eine Niedrige Anmelderisikopunktzahl zurück.

Wo kann ich Risikobewertungen für die Anmeldung verwenden?

Verwenden Sie die Risikobewertungen für die Anmeldung in Workspace ONE Access, in Zugriffsrichtlinien und auch in Workspace ONE Intelligence, wenn Sie die beiden Systeme integriert haben. Sie sind für die Verwendung in Workflows, Dashboards und Widgets verfügbar.