iOS-Geräteprofile

Geräte werden hauptsächlich mit Profilen verwaltet. Konfigurieren Sie Profile, damit Ihre iOS-Geräte sicher bleiben und an Ihre Einstellungen angepasst sind. Sie können Profile als Einstellungen und Regeln betrachten, die Ihnen zusammen mit Konformitätsrichtlinien dabei helfen, betriebliche Regeln und Verfahren durchzusetzen. Sie enthalten Einstellungen, Konfigurationen und Restriktionen, die Sie auf Geräten durchsetzen sollten.

Ein Profil besteht aus den allgemeinen Profileinstellungen und einer spezifischen Nutzlast. Profile funktionieren am besten, wenn sie nur eine einzige Nutzlast enthalten.

iOS-Profile werden auf Benutzerebene oder Geräteebene auf ein Gerät angewendet. Bei der Erstellung von iOS-Profilen wählen Sie die Ebene aus, auf die das Profil angewendet werden soll. Einige Profile können nur auf die Benutzerebene oder nur die Geräteebene angewendet werden.

Anforderung des Überwachungsmodus für Profile

Sie können einige oder alle iOS-Geräte im Überwachungsmodus einsetzen. Der überwachte Modus ist eine Einstellung auf Geräteebene, die Administratoren erweiterte Verwaltungsmöglichkeiten und Restriktionen einräumt.

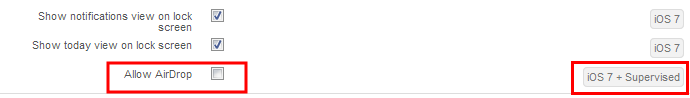

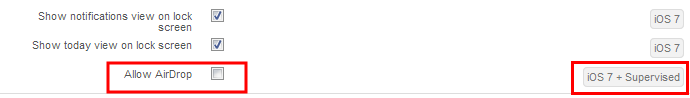

Bestimmte Profileinstellungen sind nur auf überwachten Geräten verfügbar. Die Einstellung „Überwacht“ auf einem Gerät wird mit einem Symbol auf der rechten Seite markiert, das die Mindest-iOS-Anforderungen für die Erzwingung anzeigt.

Beispielsweise können Sie verhindern, dass Endbenutzer AirDrop verwenden, um Dateien für andere macOS X-Computer und iOS-Geräte freizugeben, indem Sie das Kontrollkästchen neben AirDrop zulassen deaktivieren. Das Symbol iOS 7+ überwacht bedeutet, dass nur Geräte, die iOS 7 ausführen und mithilfe von Apple Configurator im überwachten Modus eingerichtet wurden, von dieser Restriktion betroffen sind. Weitere Informationen finden Sie unter Integration in Apple Configurator oder Apple Business Manager. Eine komplette Liste der Systemanforderungen für iOS und Überwachungsoptionen finden Sie in der Funktionsmatrix für iOS: Überwacht im Vergleich zu Nicht überwacht.

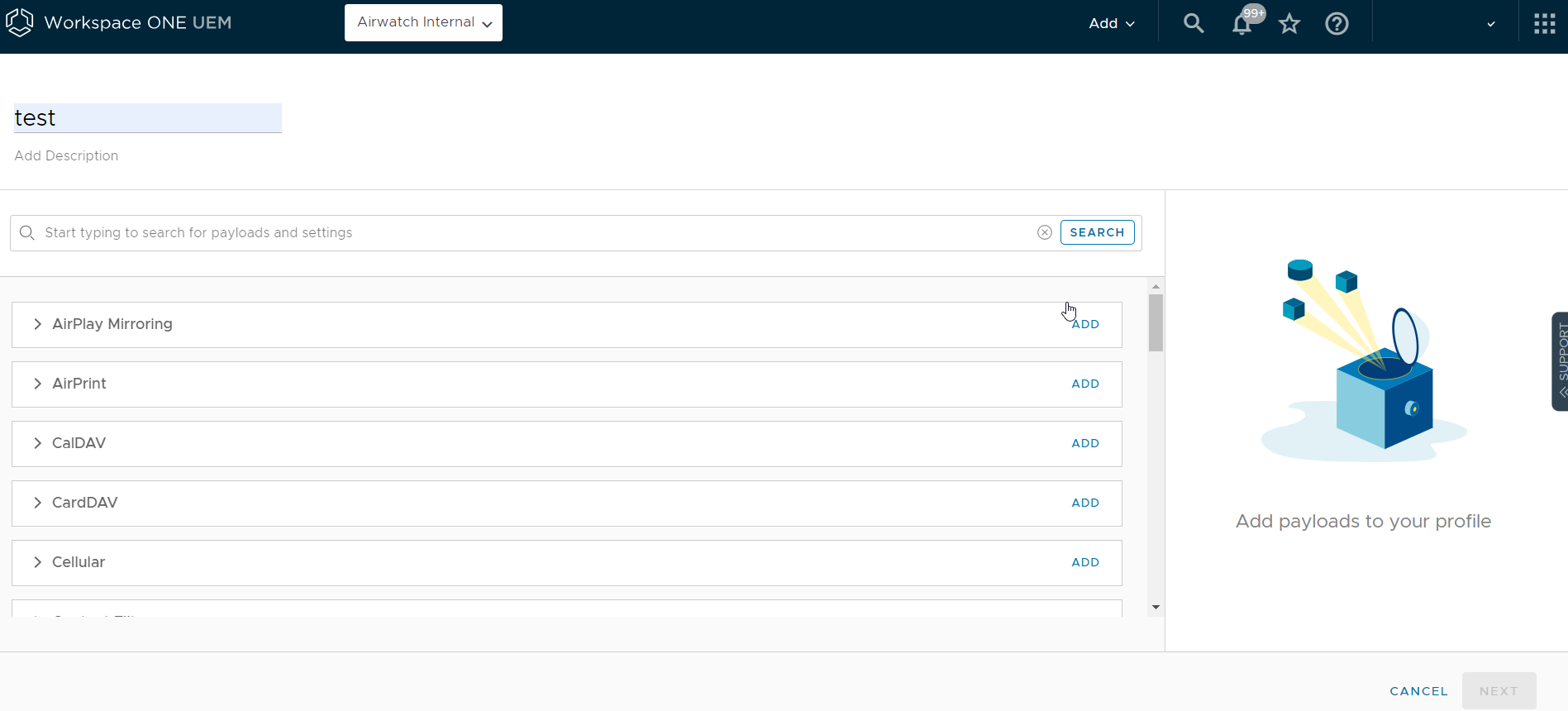

Konfigurieren eines iOS-Profils

Mit den folgenden grundlegenden Schritten können Sie jedes iOS-Profil in der Workspace ONE UEM konfigurieren. Weitere Infos zu den verfügbaren Einstellungen für jedes Profil finden Sie in den folgenden Abschnitten.

-

Navigieren Sie zu Ressourcen > Profile und Baselines > Profile und wählen Sie Hinzufügen > Apple iOS > Geräteprofil.

-

Konfigurieren Sie die Einstellungen des Profils unter Allgemein.

-

Wählen Sie die Nutzlast aus der Liste.

-

Konfigurieren Sie die Profileinstellungen.

- Wählen Sie Speichern und Veröffentlichen.

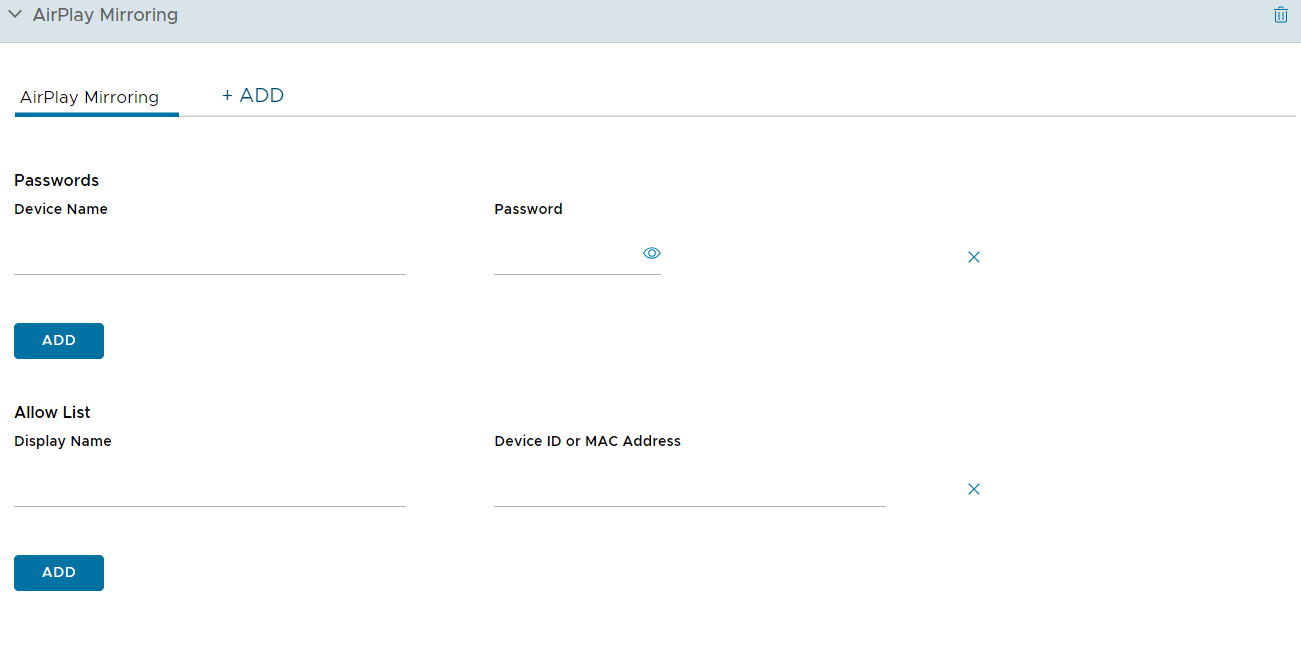

AirPlay-Profil für iOS

Beim Konfigurieren der AirPlay-Nutzlast können Sie eine bestimmte Gruppe von Geräten per Negativliste sperren, sodass diese nach Geräte-ID Übertragungsrechte erhalten. Daher gilt: Falls der Anzeigezugriff auf Ihr Apple TV kennwortgeschützt ist, können Sie das Kennwort im Voraus eingeben, ohne nicht autorisierten Parteien die PIN anzuzeigen.

Diese Nutzlast funktioniert sogar, wenn Sie Ihren Apple TV nicht bei Workspace ONE UEM registrieren. Weitere Informationen zu tvOS-Funktionen finden Sie im Handbuch tvOS Management.

Hinweis: Die AirPlay-Positivliste gilt derzeit nur für überwachte iOS 7- und iOS 8-Geräte.

-

Konfigurieren Sie die Einstellungen der Kennwörter für iOS 7-Geräte und Positivlisten für überwachte iOS 7+-Geräte.

-

Konfigurieren Sie die Einstellungen wie folgt:

Einstellung Beschreibung Gerätename Geben Sie den Gerätenamen für das AirPlay-Ziel ein. Kennwort Geben Sie das Kennwort für das AirPlay-Ziel ein. Wählen Sie Hinzufügen, um zusätzliche Geräte zur Positivliste hinzuzufügen. Anzeigename Geben Sie den Namen des Zielbildschirms ein. Der Name muss dem Namens des tvOS-Geräts entsprechen, wobei die Groß- und Kleinschreibung beachtet werden muss. Den Gerätenamen können Sie den Einstellungen des tvOS-Geräts entnehmen. (Überwachte iOS 7+-Geräte) Geräte-ID Geben Sie die Geräte-ID (einschließlich MAC-Adresse oder Ethernet-Adresse im Format XX:XX:XX:XX:XX:XX) für den Ziel-Bildschirm ein. Wählen Sie Hinzufügen, um zusätzliche Geräte zur Positivliste hinzuzufügen. (Überwachte iOS 7+-Geräte) -

Nun, da die AirPlay-Ziel-Positivliste festgelegt ist, verwenden Sie für überwachte iOS 7+-Geräte die Gerätesystemsteuerung, um AirPlay manuell zu aktivieren oder zu deaktivieren.

a. Navigieren Sie zu Geräte > Listenansicht und identifizieren SIe das Gerät, das AirPlay nutzen soll. Wählen Sie den Friendly Name des Geräts aus.

b. Wählen Sie Support und AirPlay starten in der Liste der Support-Funktionen aus.

c. Wählen Sie das Ziel, das im AirPlay-Profil erstellt wurde, geben Sie bei Bedarf das Kennwort ein und wählen Sie die Scanzeit. Optional wählen Sie Benutzerdefiniert aus der Zielliste, um ein benutzerdefiniertes Ziel für dieses bestimmte Gerät zu erstellen.

d. Wählen Sie Speichern und akzeptieren Sie die Eingabeaufforderung, um AirPlay zu aktivieren

-

Um AirPlay auf dem Gerät manuell zu deaktivieren, kehren Sie zur Systemsteuerung des Geräts zurück, wählen Sie Support und dann AirPlay beenden.

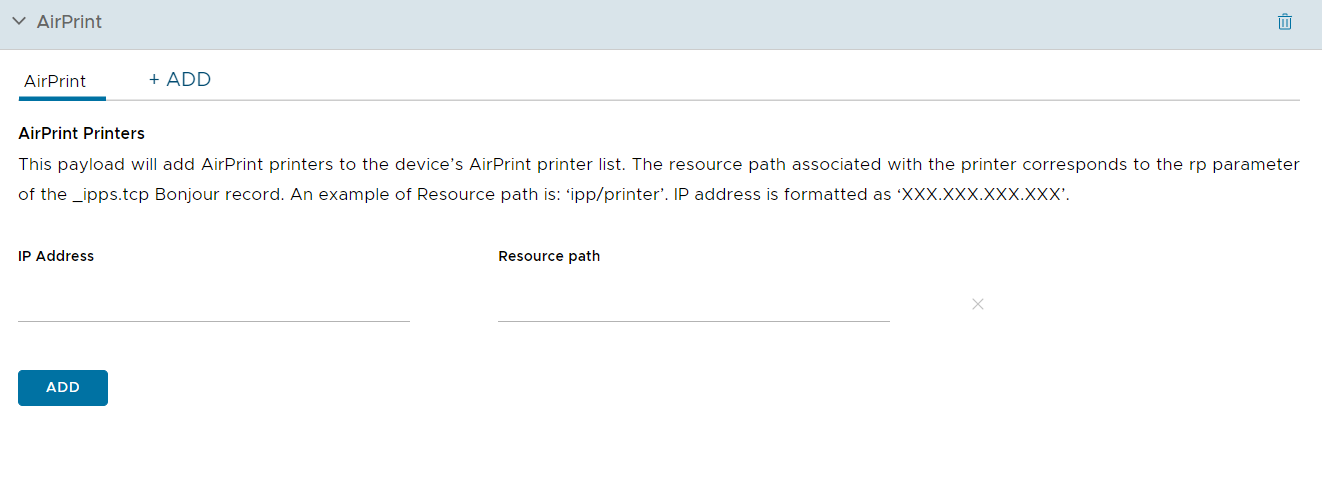

AirPrint-Profil für iOS

Konfigurieren Sie eine AirPrint-Nutzlast für ein Apple-Gerät, sodass Computer einen AirPrint-Drucker automatisch erkennen – sogar dann, wenn sich das Gerät in einem anderen Subnetz befindet als der AirPrint-Drucker.

Konfigurieren Sie die AirPrint-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| IP-Adresse | Geben Sie die IP-Adresse ein (XXX.XXX.XXX.XXX). |

| Ressourcenpfad | Geben Sie den dem AirPrint-Drucker zugeordneten Ressourcenpfad (z.B. ipp/printer oder printers/Canon_MG5300_series) ein. Informationen zum Auffinden des Ressourcenpfads und der IP-Adressinformationen eines Druckers finden Sie im Abschnitt Abrufen von AirPrint-Druckerinformationen. |

Abrufen von AirPrint-Druckerinformationen

Im Informationen zum AirPrint-Drucker, wie z.B. IP-Adresse und Ressourcenpfad zu erhalten, folgen Sie den Schritten in diesem Abschnitt.

- Verbinden Sie ein iOS-Gerät mit dem lokalen Netzwerk (Subnetz), in dem sich die AirPrint-Drucker befinden.

-

Öffnen Sie das Terminal-Fenster (unter /Programme/Dienstprogramme/), geben Sie den folgenden Befehl ein, und drücken Sie die Eingabetaste.

ippfindHinweis: Notieren Sie sich die Druckerinformationen, die über den Befehl abgerufen werden. Der erste Teil ist der Name Ihres Druckers, und der letzte Teil ist der Ressourcenpfad.

ipp://myprinter.local.:XXX/ipp/portX -

Geben Sie zum Abrufen der IP-Adresse den folgenden Befehl und den Namen Ihres Druckers ein.

ping myprinter.local.Hinweis: Notieren Sie sich die IP-Adressinformationen, die über den Befehl abgerufen werden.

PING myprinter.local (XX.XX.XX.XX) -

Geben Sie die IP-Adresse (XX.XX.XX.XX) und den Ressourcenpfad (/ipp/portX), die aus den Schritten 2 und 3 abgerufen wurden, in den AirPrint-Nutzlasteinstellungen ein.

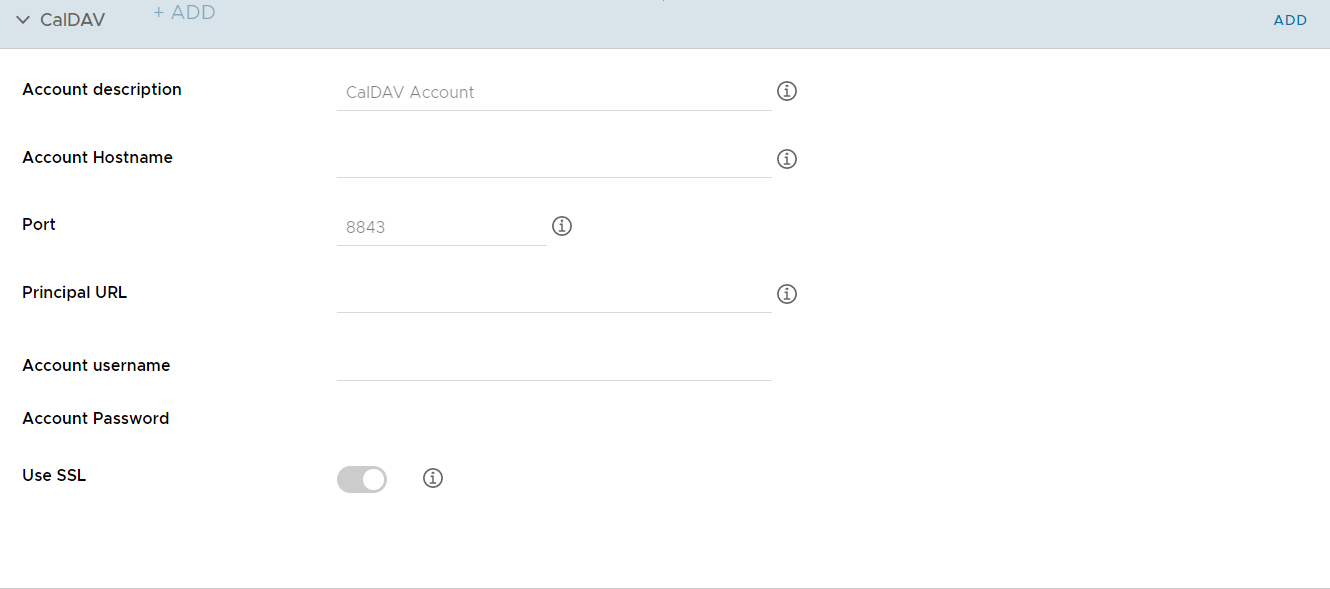

CalDAV- oder CardDAV-Profil für iOS

Setzen Sie ein CalDAV- oder CardDAV-Profil ein, um Endbenutzern zu ermöglichen, Einträge im Unternehmenskalender bzw. Kontakte zu synchronisieren.

Konfigurieren Sie die CalDav-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Kontobeschreibung | Geben Sie eine kurze Beschreibung des Kontos ein. |

| Konto-Hostname | Geben Sie den Namen des Servers für die CalDAV-Nutzung ein bzw. zeigen Sie ihn an. |

| Port | Geben Sie die Portnummer an, für die Kommunikation mit dem CalDAV-Server zugewiesen wurde. |

| Haupt-URL | Geben Sie Standort des CalDAV-Servers im Internet an. |

| Kontobenutzername | Geben Sie den Benutzernamen für das Active Directory-Konto an. |

| Kontokennwort | Geben Sie das Kennwort für das Active Directory-Konto an. |

| SSL verwenden | Wählen Sie diese Option, um Secure Socket Layer zu nutzen. |

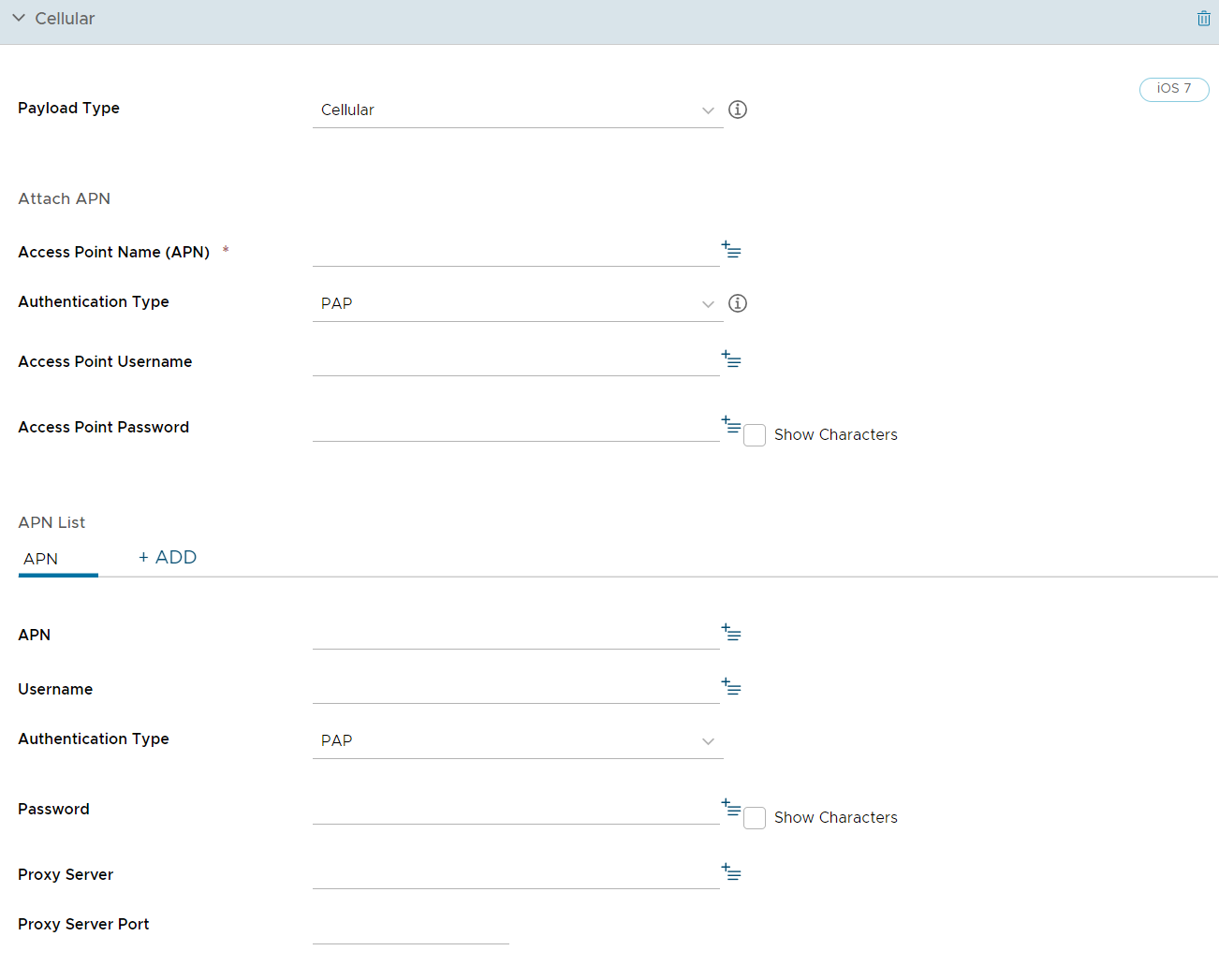

Mobilfunkprofil für iOS

Konfigurieren Sie eine Mobilfunk-Nutzlast, um auf Geräten Mobilfunkeinstellungen zu konfigurieren und festzulegen, wie Ihr Gerät auf das Datennetz des Mobilfunkanbieters zugreift.

Übertragen Sie diese Nutzlast, um einen anderen APN vom Standardpunkt aus zu verwenden. Bei falschen APN-Einstellungen verlieren Sie möglicherweise Funktionalität. Fragen Sie bei Ihrem Betreiber nach, welche APN-Einstellungen Sie verwenden können. Weitere Informationen zu Mobilfunkeinstellungen finden Sie in Apples Knowledgebase-Artikel.

Konfigurieren Sie die CalDav-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Zugriffspunktname (APN) | Geben Sie den APN ein, den Sie von Ihrem Mobilfunkanbieter erhalten haben. (Beispiel: come.moto.mobilfunknetz) |

| Authentifizierungstyp | Wählen Sie das Authentifizierungsprotokoll. |

| Zugriffspunktbenutzername | Geben Sie den Benutzernamen ein, der für die Authentifizierung verwendet wird. |

| Kennwort des Zugriffpunkts | Geben Sie das APN-Kennwort ein, das für die Authentifizierung verwendet wird. |

| Name des Zugriffspunkts | Geben Sie den APN ein, den Sie von Ihrem Mobilfunkanbieter erhalten haben. (Beispiel: come.moto.mobilfunknetz) |

| Zugriffspunktbenutzername | Geben Sie den Benutzernamen ein, der für die Authentifizierung verwendet wird. |

| Authentifizierungstyp | Wählen Sie das Authentifizierungsprotokoll. |

| Kennwort | Geben Sie das APN-Kennwort ein, das für die Authentifizierung verwendet wird. |

| Proxy-Server | Geben Sie die Proxyserver-Details ein. |

| Proxyserver Port | Geben Sie den Proxyserver-Port für alle Verbindungen ein. Wählen Sie Hinzufügen, um diesen Prozess fortzusetzen. |

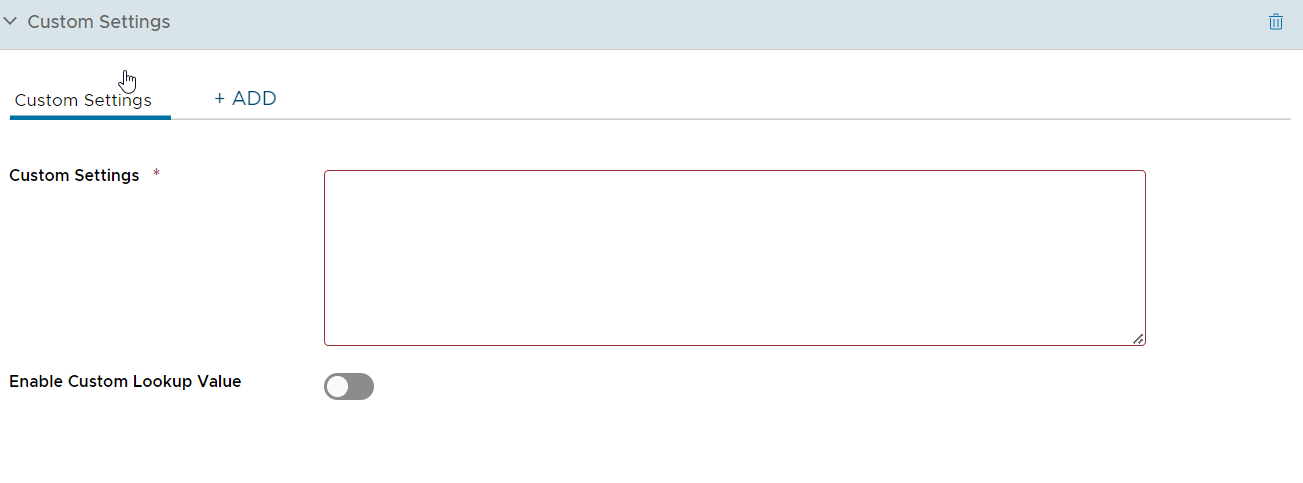

Benutzerdefiniertes Einstellungsprofil für iOS

Die Nutzlast Benutzerdefinierte Einstellungen kann verwendet werden, wenn Apple neue iOS-Funktionalität oder ‑Funktionen freigibt, die Workspace ONE UEM momentan nicht durch systemeigene Nutzlasten unterstützt. Falls Sie nicht auf die aktuelle Workspace ONE UEM-Version warten möchten, um diese Einstellungen zu kontrollieren, können Sie die Nutzlast Benutzerdefinierten Einstellungen und XML-Code verwenden, um bestimmte Einstellungen manuell zu aktivieren oder zu deaktivieren.

Möglicherweise möchten Sie Ihr Profil kopieren und unter einer „Test”-Organisationsgruppe speichern, um zu verhindern, dass dies sich schon auf Benutzer auswirkt, bevor Sie bereit zum Speichern und Veröffentlichen sind.

Weisen Sie Smartgroups keine Profile zu, da dies beim Anzeigen von XML einen verschlüsselten Wert geben könnte.

-

Navigieren Sie zu Ressourcen > Profile und Baselines > Profile > Hinzufügen > Profil hinzufügen > iOS.

-

Konfigurieren Sie die Einstellungen des Profils unter Allgemein.

-

Konfigurieren Sie die entsprechende Nutzlast (z.B. Restriktionen oder Kennung).

-

Klicken Sie auf Speichern und veröffentlichen.

Hinweis: Stellen Sie sicher, dass das in den Schritten 1–4 erstellte-Profile keiner Smartgroup zugewiesen ist. Andernfalls können die Daten beim Anzeigen von XML verschlüsselt sein.

-

Navigieren Sie zurück zur Seite „Profile“ und wählen Sie mit dem Optionsfeld neben dem Profilnamen ein Profil aus. Die Menüoptionen werden oberhalb der Liste angezeigt.

-

Wählen Sie </> XML aus den Menüoptionen. Ein XML-Dialogfeld Profil anzeigen wird angezeigt.

-

Suchen Sie nach dem Schlüssel PayloadContent und kopieren Sie das einzelne darin verschachtelte Wörterbuch. Kopieren Sie den gesamten Wörterbuchinhalt aus <dict>…</dict>. Eine Beispiel-XML für die Restriktionsnutzlast finden Sie unten.

<plist version="1.0"> <dict> <key>PayloadContent</key> <array> <dict> <key>safariAcceptCookies</key> <real>2</real> <key>safariAllowAutoFill</key> <true /> <key>PayloadDisplayName</key> <string>Restrictions</string> <key>PayloadDescription</key> <string>RestrictionSettings</string> <key>PayloadIdentifier</key> <string>745714ad-e006-463d-8bc1-495fc99809d5.Restrictions</string> <key>PayloadOrganization</key> <string></string> <key>PayloadType</key> <string>com.apple.applicationaccess</string> <key>PayloadUUID</key> <string>9dd56416-dc94-4904-b60a-5518ae05ccde</string> <key>PayloadVersion</key> <integer>1</integer> </dict> </array> <key>PayloadDescription</key> <string></string> <key>PayloadDisplayName</key> <string>Block Camera/V_1</string> <key>PayloadIdentifier</key> <string>745714ad-e006-463d-8bc1-495fc99809d5</string> <key>PayloadOrganization</key> <string></string> <key>PayloadRemovalDisallowed</key> <false /> <key>PayloadType</key> <string>Configuration</string> <key>PayloadUUID</key> <string>86a02489-58ff-44ff-8cd0-faad7942f64a</string> <key>PayloadVersion</key> <integer>1</integer> </dict> </plist>Weitere Beispiele und Informationen zum XML-Code finden Sie im KB-Artikel hier.

-

Wenn Sie verschlüsselten Text zwischen dict-Tags im XML-Fenster sehen, können Sie den entschlüsselten Text generieren, indem Sie die Einstellungen auf der Seite „Profile“ ändern. Dazu gehen Sie wie folgt vor:

a. Navigieren Sie zu Gruppen & Einstellungen > Alle Einstellungen > Geräte > Benutzer > Apple > Profile.

b. Überschreiben Sie die Option für benutzerdefinierte Einstellungen.

c. Deaktivieren Sie die Option „Profile verschlüsseln“ und speichern Sie anschließend.

-

Navigieren Sie zurück zu Benutzerdefinierte Einstellungen und fügen Sie in das Textfeld den zuvor kopierten XML-Code ein. Der hinzugefügte XML-Code sollte den vollständigen Code-Block enthalten, von <dict> bis </dict>.

-

Entfernen Sie die konfigurierte originale Nutzlast, indem Sie den unteren Nutzlastenabschnitt auswählen, beispielsweise „Restriktionen“ oder „Kennung“, und auf die Schaltfläche „Minus“ [-] klicken. Sie können jetzt das Profil aufwerten, indem Sie für die neue Funktionalität einen benutzerdefinierten XML-Code hinzufügen.

-

Klicken Sie auf Speichern und veröffentlichen.

Gerätekennungsprofil für iOS

Geräte-Passcode-Profile sichern iOS-Geräte und ihre Inhalte. Konfigurieren Sie das vom Benutzer benötigte Sicherheitsniveau.

Wählen Sie strenge Optionen für Mitarbeiter mit hohem Sicherheitsbedarf und flexiblere Optionen für andere Geräte oder jene Mitarbeiter, die an einem BYOD-Programm teilnehmen. Wenn auf einem iOS-Gerät eine Kennung festgelegt ist, stellt diese darüber hinaus eine Hardwareverschlüsselung für das Gerät bereit und erstellt zudem einen Geräteindikator vom Typ Datensicherheit ist aktiviert auf der Registerkarte Sicherheit der Seite Gerätedetails.

Erstellen Sie eine Kennung und führen Sie folgende Konfiguration durch:

- Komplexität – Verwenden Sie einfache Kennungen zum schnellen Zugriff oder alphanumerische Kennungen zur Sicherheit. Sie können eine beliebige Mindestanzahl an komplexen Zeichen (@, #, &, ! , ,? ) für die Kennung verlangen. Zum Beispiel können von Benutzern mit Zugriff auf vertrauliche Inhalte strengere Kennungen verlangt werden.

- Maximale Anzahl an Fehlversuchen – Verhindern Sie nicht autorisierten Zugriff, indem Sie nach einer festgelegten Anzahl von Versuchen das Gerät zurücksetzen oder blockieren. Diese Option funktioniert gut für unternehmenseigene Geräte, aber nicht für Geräte von Mitarbeitern, die in einem BYOD-Programm registriert sind. Beispiel: Wenn ein Gerät auf fünf Kennungsversuche begrenzt ist und ein Benutzer fünfmal hintereinander eine falsche Kennung eingibt, wird auf dem Gerät eine vollständige Gerätezurücksetzung durchgeführt. Wenn einfach das Sperren des Geräts vorzuziehen ist, legen Sie für diese Option Keine fest. Das bedeutet, dass Sie die Kennung unbegrenzt häufig wiederholen können.

- Maximales Kennungsalter – Damit erzwingen Sie die Kennungserneuerung in einem ausgewählten Intervall. Häufig geänderte Kennungen sind meistens gegenüber nicht autorisierten Parteien weniger anfällig.

- AutoSperre (Min.) – Die maximale Anzahl an Minuten, in denen sich das Gerät im Leerlauf befinden kann, ohne dass der Benutzer es entsperrt, bevor es vom System gesperrt wird. Wenn dieser Grenzwert erreicht ist, sperrt das System das Gerät und die Kennung ist erforderlich, um es zu entsperren. Der Benutzer kann diese Einstellung bearbeiten, aber der Wert darf die konfigurierte Einstellung nicht überschreiten.

Konfigurieren eines Gerätekennungsprofils für iOS

Geräte-Passcode-Profile sichern iOS-Geräte und deren Inhalte. Konfigurieren Sie Einstellungen als Teil der Kennungsnutzlast, um zu erzwingen, dass die Gerätekennung auf den Anforderungen des Benutzers basiert.

Konfigurieren Sie die Gerätekennungs-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Kennung auf Gerät verlangen | Aktivieren Sie den obligatorischen Kennungsschutz. |

| Einfachen Wert zulassen | Gestatten Sie dem Endbenutzer, eine einfache numerische Kennung anzuwenden. |

| Alphanumerischen Wert verlangen | Erlegen Sie dem Endbenutzer eine Beschränkung für die Verwendung von Leerstellen und nicht alphanumerischen Zeichen in der Kennung auf. |

| Minimale Kennungslänge | Legen Sie die minimal erforderliche Anzahl der Zeichen für die Kennung fest. |

| Minimale Anzahl komplexer Zeichen | Wählen Sie die minimale Anzahl komplexer Zeichen (#, $, ! , @), die von einer Kennung gefordert werden. |

| Maximales Kennungsalter (Tage) | Wählen Sie die maximale Anzahl der Tage, für die die Kennung aktiv sein darf. |

| AutoSperre (Min.) | Die maximale Anzahl an Minuten, in denen sich das Gerät im Leerlauf befinden kann, ohne dass der Benutzer es entsperrt, bevor es vom System gesperrt wird. Wenn dieser Grenzwert erreicht ist, sperrt das System das Gerät und die Kennung ist erforderlich, um es zu entsperren. Der Benutzer kann diese Einstellung bearbeiten, aber der Wert darf die konfigurierte Einstellung nicht überschreiten. |

| Kennungsverlauf | Wählen Sie die Anzahl der Kennungen, die im Verlauf gespeichert werden und vom Endbenutzer nicht erneut verwendet werden können. |

| Toleranzperiode für Gerätesperre (Min.) | Wählen Sie eine Dauer in Minuten, für die ein Gerät inaktiv sein kann, bevor es vom System gesperrt wird und der Endbenutzer seine Kennung erneut eingeben muss. |

| Maximale Anzahl an Fehlversuchen | Wählen Sie die maximale Anzahl an fehlgeschlagenen Versuchen. Wenn der Endbenutzer diese Anzahl an falschen Kennungseingaben vornimmt, wird das Gerät automatisch auf Werkseinstellungen zurückgesetzt. |

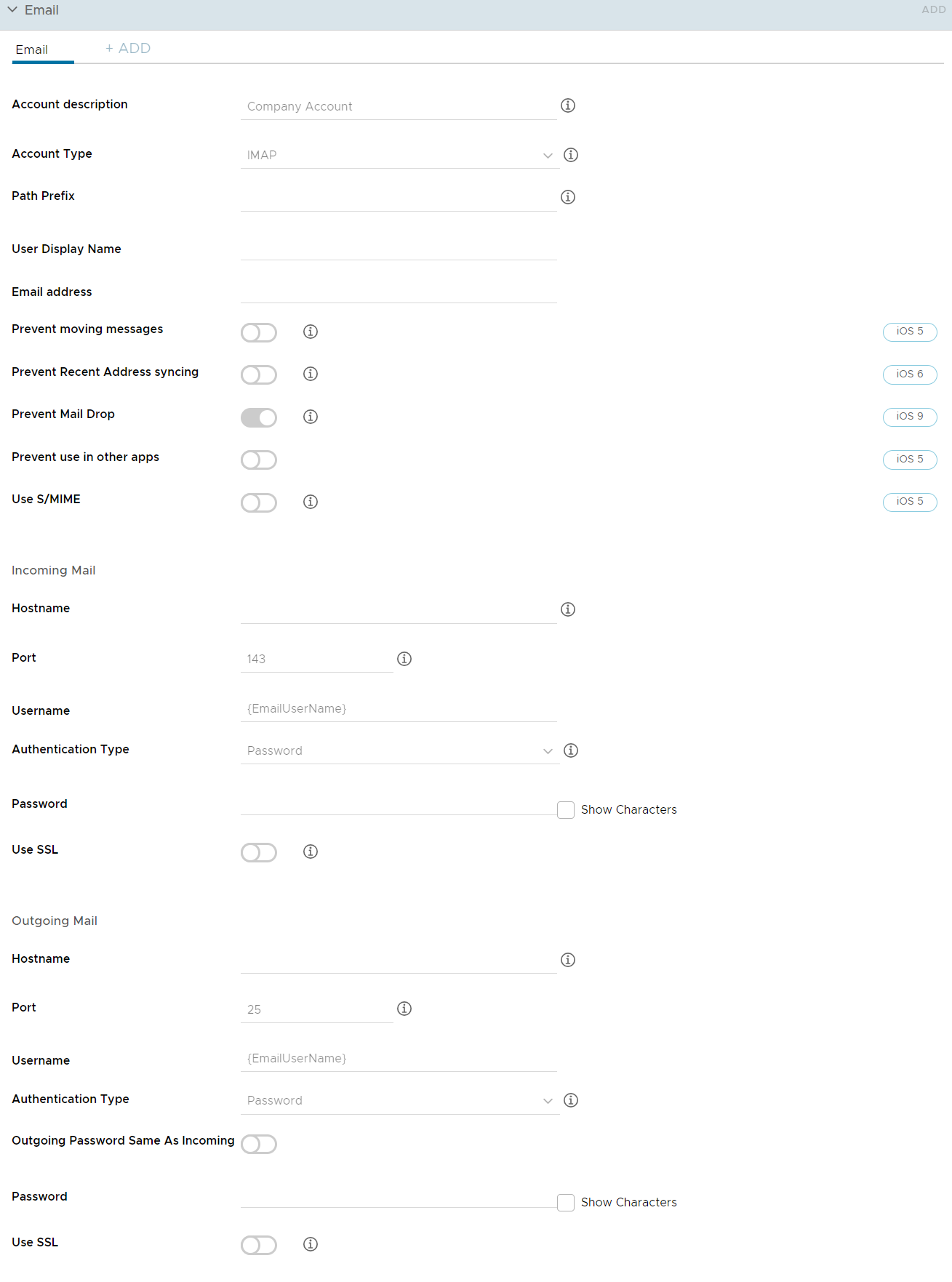

E-Mail-Kontoprofil für iOS

Erstellen Sie ein E-Mail-Profil für iOS-Geräte, um E-Mail-Einstellungen auf dem Gerät zu konfigurieren.

Konfigurieren Sie die Einstellungen wie folgt:

| Einstellungen | Beschreibungen |

|---|---|

| Kontobeschreibung | Geben Sie eine kurze Beschreibung des E-Mail-Kontos ein. |

| Kontotyp | Verwenden Sie das Dropdown-Menü, um IMAP oder POP auszuwählen. |

| Pfadpräfix | Geben Sie den Namen des Stammordners für das E-Mail-Konto ein (nur IMAP). |

| Anzeigename des Benutzers | Geben Sie den Namen des Endbenutzers ein. |

| E-Mail-Adresse | Geben Sie die Adresse für das E-Mail-Konto ein. |

| Verschieben von Nachrichten verhindern | Wählen Sie diese Option, damit der Benutzer E-Mails nicht weiterleiten oder in Anwendungen von Drittanbietern öffnen kann. |

| Synchronisierung jüngster Adressen verhindern | Wählen Sie diese Option, damit der Benutzer E-Mail-Kontakte nicht mit seinem persönlichen Gerät synchronisieren kann. |

| Verwendung in Drittanbieter-Apps verhindern | Wählen Sie diese Option, damit Benutzer Unternehmens-E-Mails nicht auf andere E-Mail-Clients verschieben können. |

| Mail Drop verhindern | Auswählen, um zu verhindern, dass Benutzer Apples Mail-Drop-Funktion einsetzen. |

| S/MIME verwenden | Wählen Sie diese Option, um zusätzliche Verschlüsselungszertifikate zu verwenden. |

| Hostname | Geben Sie den Namen des E-Mail-Servers ein. |

| Port | Geben Sie die Nummer des Ports ein, der für eingehende E-Mails zugewiesen ist. |

| Benutzername | Geben Sie den Benutzernamen für das E-Mail-Konto ein. |

| Authentifizierungstyp | Verwenden Sie das Dropdown-Menü, um auszuwählen, wie der Inhaber des E-Mail-Kontos authentifiziert wird. |

| Kennwort | Geben Sie das zur Authentifizierung des Endbenutzers erforderliche Kennwort ein. |

| SSL verwenden | Wählen Sie diese Option, um Secure Socket Layer für eingehende E-Mails zu nutzen. |

| Hostname | Geben Sie den Namen des E-Mail-Servers ein. |

| Port | Geben Sie die Nummer des Ports ein, der für ausgehende E-Mails zugewiesen ist. |

| Benutzername | Geben Sie den Benutzernamen für das E-Mail-Konto ein. |

| Authentifizierungstyp | Verwenden Sie das Dropdown-Menü, um auszuwählen, wie der Inhaber des E-Mail-Kontos authentifiziert wird. |

| Ausgehendes und eingehendes Kennwort identisch | Wählen Sie diese Option, um das Kennwort in das Textfeld automatisch einzutragen. |

| Kennwort | Geben Sie das zur Authentifizierung des Endbenutzers erforderliche Kennwort ein. |

| SSL verwenden | Wählen Sie diese Option, um Secure Socket Layer für ausgehende E-Mails zu nutzen. |

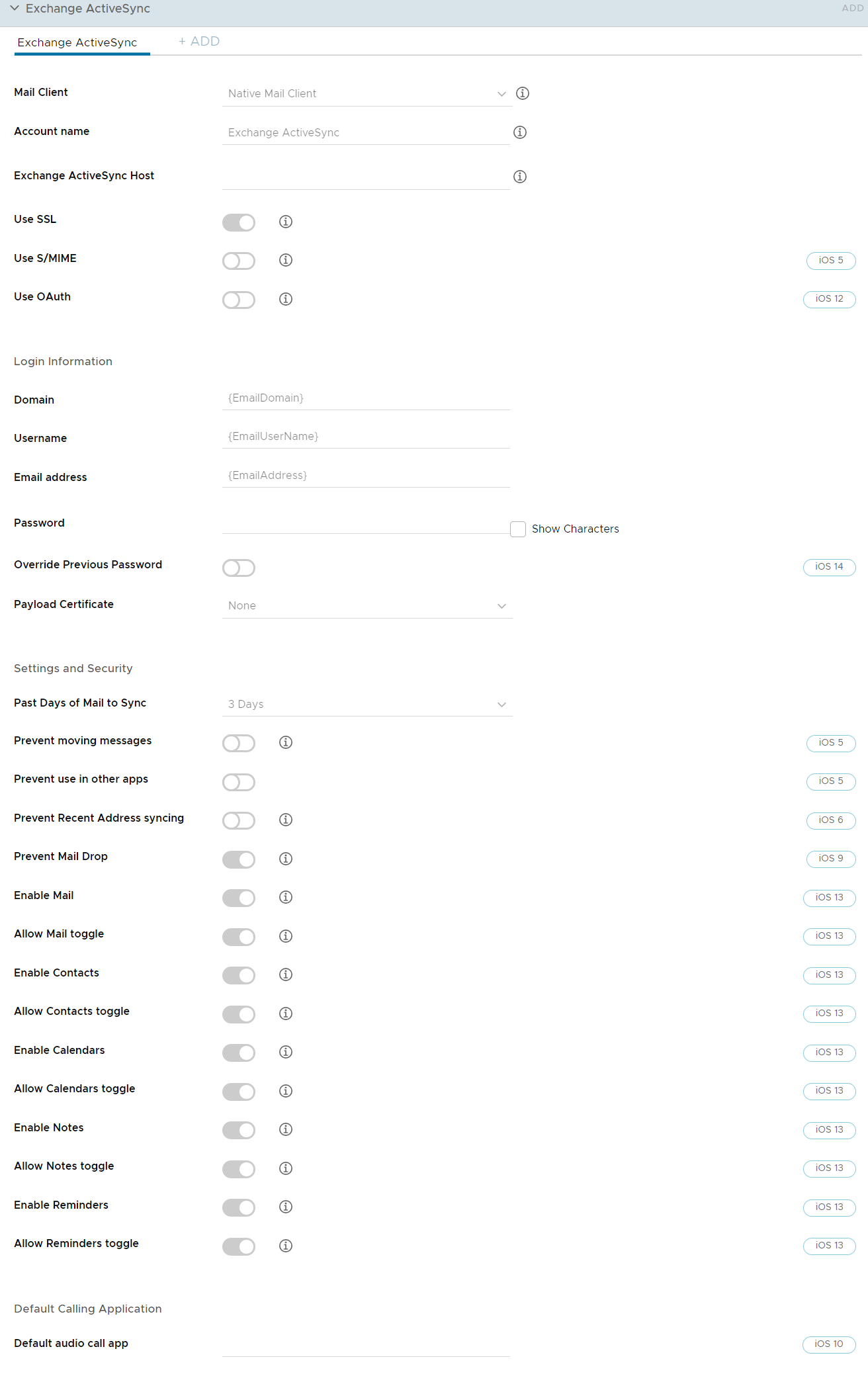

EAS-Mail (Exchange ActiveSync) für iOS-Geräte

Das zur E-Mail-Synchronisierung auf Mobilgeräten entworfene Industriestandardprotokoll nennt sich Exchange ActiveSync (EAS). Mit EAS-Profilen können Sie Geräte aus der Ferne konfigurieren, um mit Ihrem Mailserver E-Mails, Kalender und Kontakte zu synchronisieren.

Das EAS-Profil nutzt Informationen von jedem Benutzer, wie beispielsweise Benutzername, E-Mail-Adresse und Kennwort. Integrieren Sie Workspace ONE UEM in die Active Directory-Dienste, so werden diese Benutzerinformationen für den Benutzer automatisch eingetragen. Diese Informationen können unter Verwendung von Suchwerten im EAS-Profil festgelegt werden.

Erstellen eines generischen EAS-Profils für mehrere Benutzer

Bevor Sie ein EAS-Profil erstellen, das es Geräten automatisch ermöglicht, Daten von Ihrem E-Mail-Server abzurufen, müssen Sie zuerst sicherstellen, dass die Kontodatensätze der Benutzer die entsprechenden Informationen enthalten. Für Verzeichnisbenutzer, oder Benutzer, die sich mit ihren Verzeichnisanmeldedaten registriert haben (beispielsweise Active Directory), werden diese Informationen automatisch bei der Registrierung ausgefüllt. Diese Informationen sind jedoch bei Standardbenutzern nicht automatisch bekannt und müssen mit einer der folgenden zwei Vorgehensweisen ausgefüllt werden:

-

Sie können jeden Benutzerdatensatz bearbeiten und die Textfelder E-Mail-Adresse und E-Mail-Benutzername ausfüllen.

-

Sie können die Benutzer auffordern, diese Informationen beim Registrieren einzugeben. Navigieren Sie dazu zu Geräte > Geräteeinstellungen > Allgemein > Registrierung und aktivieren Sie auf der Registerkarte Optionale Eingabeaufforderung das Kontrollkästchen Eingabeaufforderung für Registrierungs-E-Mail aktivieren.

Konfigurieren eines EAS Mail-Profils für den systemeigenen Mailclient

Erstellen Sie ein E-Mail-Konfigurationsprofil für den systemeigenen Mailclient auf iOS-Geräten.

-

Navigieren Sie zu Ressourcen > Profile und Baselines > Profile > Hinzufügen. Wählen Sie Apple iOS.

-

Konfigurieren Sie die Einstellungen des Profils unter Allgemein.

-

Wählen Sie die Exchange ActiveSync-Nutzlast.

-

Wählen Sie Systemeigener Mailclient als Mailclient. Geben Sie in das Textfeld Kontoname eine Beschreibung dieses Mailkontos ein. Geben Sie als Exchange-ActiveSync-Host den externen URL des ActiveSync-Servers Ihres Unternehmens an.

Der ActiveSync Server kann jeder beliebige Server sein, der das ActiveSync-Protokoll implementiert, wie Lotus Notes Traveler, Novell Data Synchronizer oder Microsoft Exchange. Im Fall von SEG-Einsätzen (Secure Email Gateway) verwenden Sie die SEG-URL anstelle der E-Mail-Server-URL.

-

Aktivieren Sie das Kontrollkästchen SSL verwenden, um Secure Sockets Layer-Nutzung für eingehenden E-Mail-Verkehr zu aktivieren.

-

Aktivieren Sie zur Benutzung weiterer Verschlüsselungszertifikate das Kontrollkästchen S/MIME verwenden. Stellen Sie vor Aktivieren dieser Option unter den Profileinstellungen für die Anmeldedaten sicher, dass Sie die erforderlichen Zertifikate hochgeladen haben.

a. Wählen Sie das S/MIME-Zertifikat zum Signieren der E-Mail-Nachrichten.

b. Wählen Sie das S/MIME-Verschlüsselungszertifikat sowohl zum Signieren als auch zum Verschlüsseln von E-Mail-Nachrichten.

c. Aktivieren Sie das Kontrollkästchen Pro-Nachricht-Schalter, damit Endbenutzer auswählen können, welche individuellen E-Mail-Nachrichten mit dem systemeigenen iOS-Mailclient signiert oder verschlüsselt werden sollen (nur überwachte Geräte ab iOS 8).

-

Aktivieren Sie das Kontrollkästchen Use OAuth um OAuth für die Authentifizierung zu aktivieren. OAuth ist für moderne zur Authentifizierung aktivierte Konten erforderlich.

a. OAuth Sign In URL: Geben Sie die URL für die OAuth-Anmeldung ein.

b. OAuth Token URL: Geben Sie die URL für das OAuth-Token ein.

-

Tragen Sie die Anmeldedaten, einschließlich Domänenname, Benutzername und E-Mail-Adresse, unter Verwendung von Suchwerten ein. Suchwerte beziehen die Informationen direkt vom Datensatz des Benutzerkontos. Bei der Verwendung der Suchwerte {EmailDomain}, {EmailUserName} und {EmailAddress} müssen Sie sicherstellen, dass Ihre Workspace ONE UEM-Benutzerkonten festgelegte E-Mail-Adressen und E-Mail-Benutzernamen haben.

-

Lassen Sie das Feld Kennwort leer, um den Benutzer zum Eingeben eines Kennworts aufzufordern.

-

Wählen Sie das Nutzlastzertifikat, um ein Zertifikat zur zertifikatbasierten Authentifizierung zu bestimmen, nachdem das Zertifikat der Anmeldedaten-Nutzlast hinzugefügt wurde.

-

Konfigurieren Sie nach Bedarf folgende optionale Einstellungen unter Einstellungen und Sicherheit:

a. Vergangene Tage mit ausstehender Mail-Synchronisierung – Lädt die festgelegte Menge an Mail herunter. Beachten Sie, dass längere Zeitperioden höheren Datenverbrauch zur Folge haben, während das Gerät Mail herunterlädt.

b. Verhindern, dass Nachrichten verschoben werden – Verhindert, dass Mail von einer Exchange-Mailbox in eine andere Mailbox auf dem Gerät verschoben wird.

c. Nutzung in Drittanbieteranwendungen verhindern – Verhindert, dass andere Anwendungen die Exchange-Mailbox zum Senden von Nachrichten verwenden.

d. Synchronisierung jüngster Adressen verhindern – Verhindert Kontaktempfehlungen beim Senden von Mail in Exchange.

e. Mail Drop unterbinden – Deaktiviert die Verwendung von Apples Mail-Drop-Funktion.

f. (iOS 13) Kalender aktivieren – Aktiviert die Konfiguration einer separaten Kalender-App für das Exchange-Konto.

g. (iOS 13) Umschalten von Mail zulassen – Wenn diese Option deaktiviert ist, können Benutzer Mails nicht ein- oder ausschalten.

h. (iOS 13) Kalender aktivieren – Aktiviert die Konfiguration einer separaten Kalender-App für das Exchange-Konto.

i. (iOS 13) Umschalten von Kontakten zulassen – Wenn diese Option deaktiviert ist, können Benutzer Kontakte nicht ein- oder ausschalten.

j. (iOS 13) Kalender aktivieren – Aktiviert die Konfiguration einer separaten Kalender-App für das Exchange-Konto.

k. (iOS 13) Umschalten von Kalendern zulassen – Wenn diese Option deaktiviert ist, können Benutzer Kalender nicht ein- oder ausschalten.

l. Notizen aktivieren – Aktiviert die Konfiguration einer separaten Notizen-App für das Exchange-Konto.

m. (iOS 13) Umschalten von Notizen zulassen – Wenn diese Option deaktiviert ist, können Benutzer Notizen nicht ein- oder ausschalten.

n. (iOS 13) Erinnerungen aktivieren – Aktiviert die Konfiguration einer separaten Erinnerungen-App für das Exchange-Konto

o. (iOS 13) Umschalten von Erinnerungen zulassen – Wenn diese Option deaktiviert ist, können Benutzer Erinnerungen nicht ein- oder ausschalten.

-

Weisen Sie eine Standardanwendung für Audio-Anrufe zu, die Ihr systemeigenes EAS-Konto verwendet, um Anrufe durchzuführen, wenn Sie eine Telefonnummer in einer Nachricht auswählen.

-

Klicken Sie auf Speichern und veröffentlichen, um das Profil auf Geräte zu schieben.

Forcepoint-Inhaltsfilter für iOS

Mit der Integration von Workspace ONE UEM in Forcepoint können Sie Ihre vorhandenen Inhaltsfilterkategorien in Forcepoint nutzen und diese auf Geräte anwenden, die Sie in der UEM-Konsole verwalten.

Erlauben oder blockieren Sie Zugriff auf Websites nach den von Ihnen in Forcepoint konfigurierten Regeln und setzen Sie dann eine VPN-Nutzlast ein, um Geräte zu zwingen, diese Regeln zu befolgen. Bei Workspace ONE UEM registrierte Verzeichnisbenutzer werden mit Forcepoint abgeglichen, um nach dem bestimmten Endbenutzer zu bestimmen, welche Inhaltsfilterregeln angewendet werden sollen.

Sie können das Filtern von Inhalten mit Forcepoint auf eine der beiden folgenden Arten erzwingen.

a. Verwenden Sie das VPN-Profil wie in diesem Thema beschrieben. Das Durchsetzen von Inhaltsfilterung mithilfe des VPN-Profils kann auf sämtlichen Webverkehr mit anderen Browsern als dem VMware Browser angewendet werden.

b. Konfigurieren Sie die Seite Einstellungen und Richtlinien, die für sämtlichen Webverkehr mit anderen Browsern als dem VMware Browser gilt. Anweisungen zur Konfiguration von Einstellungen und Richtlinienfinden Sie im VMware Browser Guide.

Verfahren

-

Nachdem Sie die Nutzlast ausgewählt haben, wählen Sie Websense (Forcepoint) als Verbindungstyp.

-

Konfigurieren Sie die Verbindungsdaten wie folgt:

Einstellungen Beschreibung Verbindungsname Geben Sie den Namen der Verbindung ein, der angezeigt werden soll. Benutzername Geben Sie den Benutzernamen für die Verbindung mit dem Proxyserver ein. Kennwort Geben Sie das Kennwort für die Verbindung ein. -

Sie können auch Verbindung testen auswählen.

-

Konfigurieren Sie die Einstellungen Anbieterkonfigurationen.

Einstellung Beschreibung Anbieterschlüssel Erstellen Sie benutzerdefinierte Schlüssel und fügen Sie diese dem Konfigurationswörterbuch für Anbieter hinzu. Schlüssel Geben Sie den spezifischen Schlüssel ein, der vom Anbieter bereitgestellt wurde. Wert Geben Sie den VPN-Wert für jeden Schlüssel ein. -

Wählen Sie Speichern und veröffentlichen. Verzeichnisbasierte Endbenutzer haben jetzt Zugriff auf zulässige Sites auf Grundlage Ihrer Forcepoint-Kategorien.

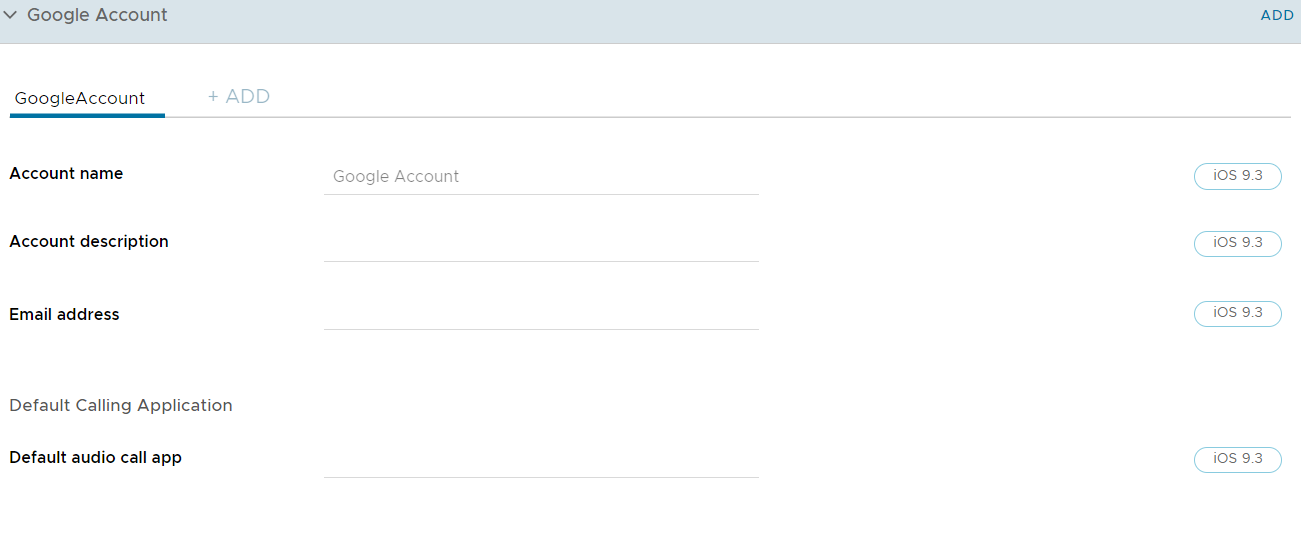

Google-Kontoprofil für iOS

Damit ermöglichen Sie es einem Endanwender, sein Google-Konto über seine systemeigene E-Mail-Anwendung auf seinem iOS-Gerät zu nutzen. Fügen Sie ein Google-Konto direkt über die UEM-Konsole hinzu.

Konfigurieren Sie die Google-Konto-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Kontoname | Geben Sie den vollständigen Benutzernamen für das Google-Konto ein. Dies ist der Benutzername, der erscheint, wenn Sie eine E-Mail-Nachricht versenden. |

| Kontobeschreibung | Geben Sie eine Beschreibung für das Google-Konto ein, die in E-Mail-Nachrichten und den Einstellungen angezeigt wird. |

| E-Mail-Adresse | Geben Sie die vollständige Google E-Mail-Adresse für das Konto ein. |

| Standard-App für Audio-Anrufe | Wählen Sie eine Anwendung aus, die als Standardanwendung für Anrufe aus dem konfigurierten Google-Konto verwendet wird. |

Globales HTTP-Proxy-Profil für iOS

Konfigurieren Sie einen globalen HTTP-Proxy und sorgen Sie so dafür, dass der gesamte HTTP-Datenverkehr von überwachten Geräten mit iOS 7 und höher über einen designierten Proxy geleitet wird. Eine Schule kann beispielsweise einen globalen Proxy so einstellen, dass beim Webbrowsen der Webverkehr durch dessen Web-Inhaltsfilter geleitet wird.

Konfigurieren Sie die globalen HTTP-Proxy-Einstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Proxytyp | Wählen Sie für die Proxy-Konfiguration Auto oder Manuell. |

| Proxy-Server | Geben Sie die URL für den Proxyserver ein. Dieses Textfeld wird angezeigt, wenn der Proxy-Typ auf Manuell eingestellt ist. |

| Proxyserver Port | Geben Sie den Port ein, der für die Kommunikation mit dem Proxy verwendet wird. Dieses Textfeld wird angezeigt, wenn der Proxy-Typ auf Manuell eingestellt ist. |

| Proxy-Benutzername/Kennwort | Falls der Proxy Anmeldedaten verlangt, können Sie Suchwerte verwenden, um die Authentifizierungsmethode zu definieren. Dieses Textfeld wird angezeigt, wenn der Proxy-Typ auf Manuell eingestellt ist. |

| Umgehung des Proxys zum Zugriff auf Captive-Netzwerke zulassen | Aktivieren Sie dieses Kontrollkästchen, um dem Gerät die Umgehung der Proxy-Einstellungen zu ermöglichen und auf ein bekanntes Netzwerk zuzugreifen. Dieses Textfeld wird angezeigt, wenn der Proxy-Typ auf Manuell eingestellt ist. |

| Proxy PAC-Datei-URL | Geben Sie die URL der Proxy PAC-Datei ein, damit ihre Einstellungen automatisch angewendet werden. Dieses Textfeld wird angezeigt, wenn der Proxy-Typ auf Manuell eingestellt ist. |

| Direkte Verbindung bei unerreichbarer PAC zulassen | Wählen Sie diese Option, wenn iOS-Geräte den Proxyserver umgehen sollen, falls die PAC-Datei nicht erreicht werden kann. Dieses Textfeld wird angezeigt, wenn der Proxy-Typ auf Manuell eingestellt ist. |

| Umgehung des Proxys zum Zugriff auf Captive-Netzwerke zulassen | Aktivieren Sie dieses Kontrollkästchen, um dem Gerät die Umgehung der Proxy-Einstellungen zu ermöglichen und auf ein bekanntes Netzwerk zuzugreifen. Dieses Textfeld wird angezeigt, wenn der Proxy-Typ auf Manuell eingestellt ist. |

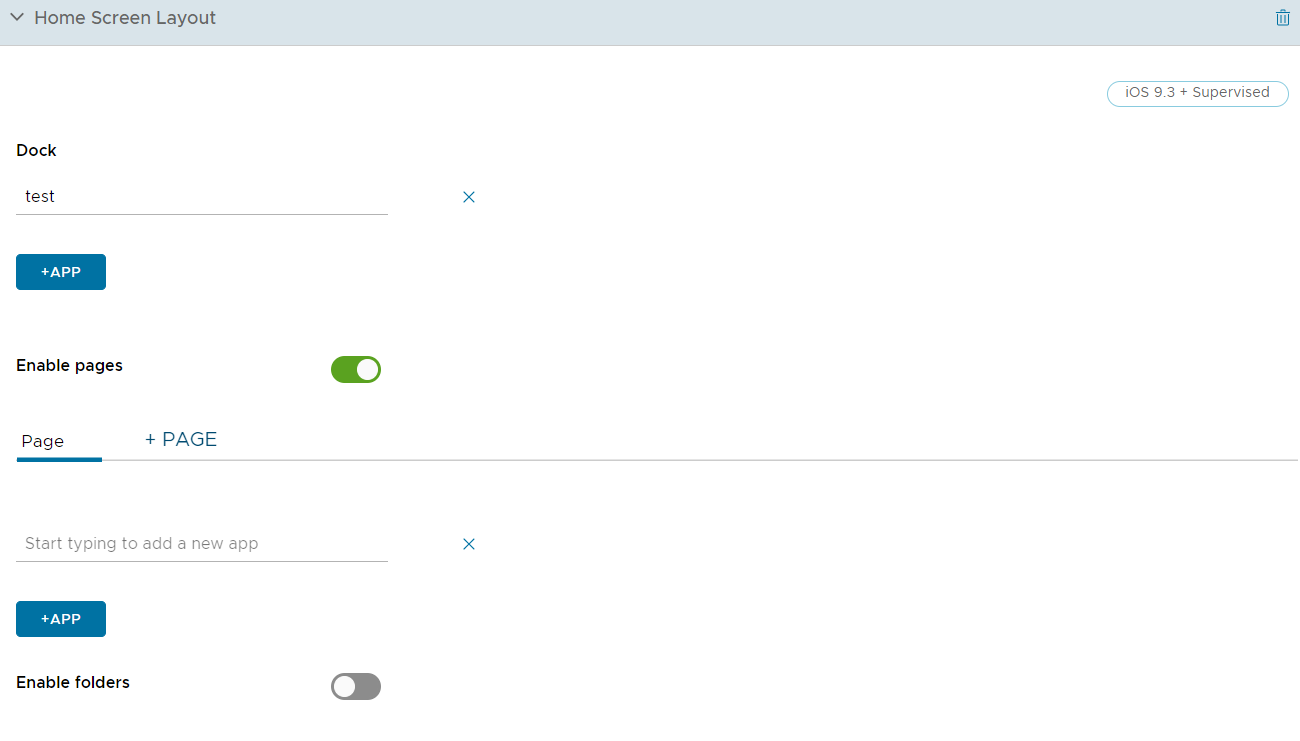

Startseitenlayout-Profil (iOS, überwacht)

Verwenden Sie diese Nutzlast, um das Layout von Apps, Ordnern und Webclips für die Startseite zu definieren. Durch die Bereitstellung dieser Nutzlast können Sie Anwendungen und Webclips auf eine Weise gruppieren, die die Anforderungen Ihrer Organisation erfüllt.

Wenn die Nutzlast auf dem Gerät bereitgestellt wurde, wird das Layout der Startseite gesperrt und kann vom Benutzer nicht geändert werden. Diese Nutzlast ist auf überwachten iOS 9.3+-Geräten zulässig.

Konfigurieren Sie die Startseitenlayout-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Dock | Wählen Sie, welche Anwendungen und Webclips im Dock erscheinen sollen. |

| Seite | Wählen Sie, welche Anwendungen und Webclips Sie dem Gerät hinzufügen möchten. Sie können weitere Seiten einfügen, um mehr Anwendungsgruppen und Webclips einzurichten. |

| Ordner hinzufügen | Konfigurieren Sie einen neuen Ordner, um ihn auf der ausgewählten Seite dem Gerätebildschirm hinzuzufügen. Verwenden Sie das Stiftsymbol in der grauen Leiste, um den Namen des Ordners zu erstellen oder zu bearbeiten. |

Wählen Sie Seite hinzufügen, um dem Gerät bei Bedarf weitere Seiten hinzuzufügen, und wählen Sie Speichern und Veröffentlichen, um dieses Profil an Geräte weiterzugeben.

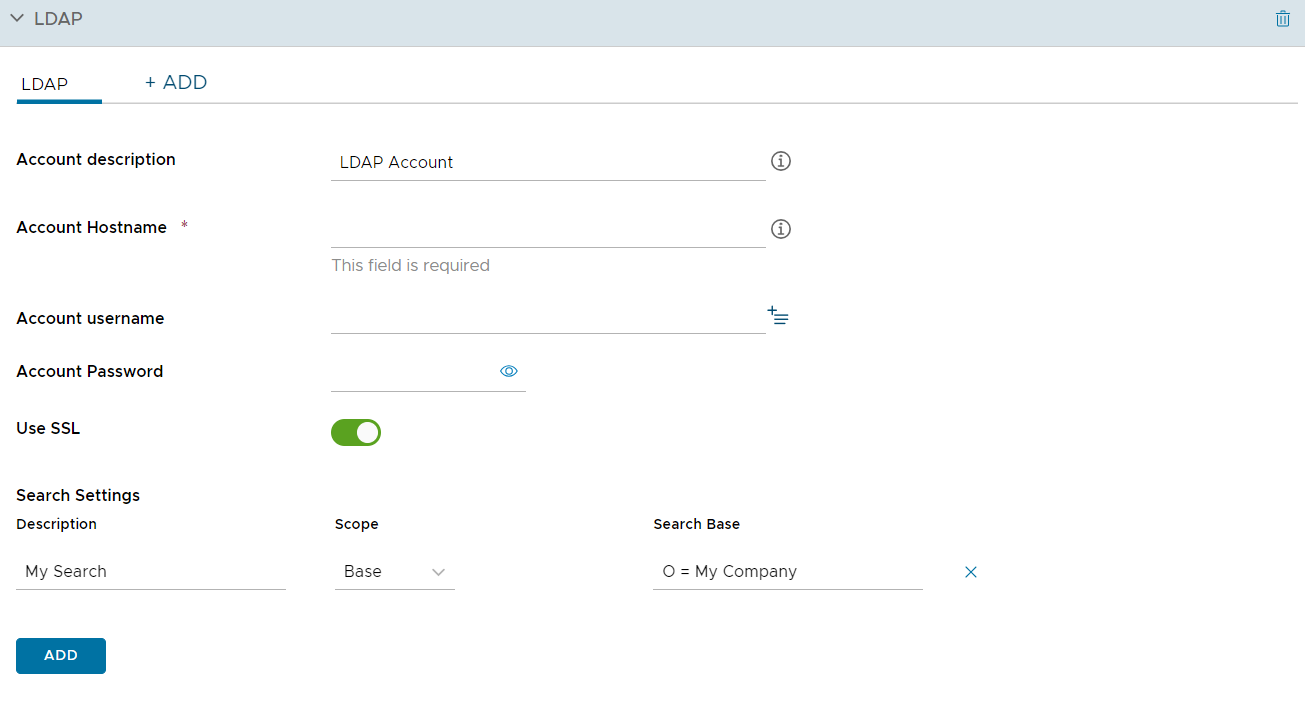

LDAP-Profil für iOS

Konfigurieren Sie ein LDAP-Profil, um Endbenutzern den Zugriff auf und die Integration mit Ihren Unternehmens-LDAPv3-Verzeichnisdaten zu ermöglichen.

Konfigurieren Sie die LDAP-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Kontobeschreibung | Geben Sie eine Kurzbeschreibung des LDAP-Kontos ein. |

| Konto-Hostname | Geben Sie den Namen des Servers für die Active Directory-Nutzung ein bzw. zeigen Sie ihn an. |

| Kontobenutzername | Geben Sie den Benutzernamen für das Active Directory-Konto an. |

| Kontokennwort | Geben Sie das Kennwort für das Active Directory-Konto an. |

| SSL verwenden | Aktivieren Sie dieses Kontrollkästchen, um Secure Socket Layer zu nutzen. |

| Sucheinstellungen | Geben Sie Einstellungen für die Suche in Active Directory vom Gerät aus ein. |

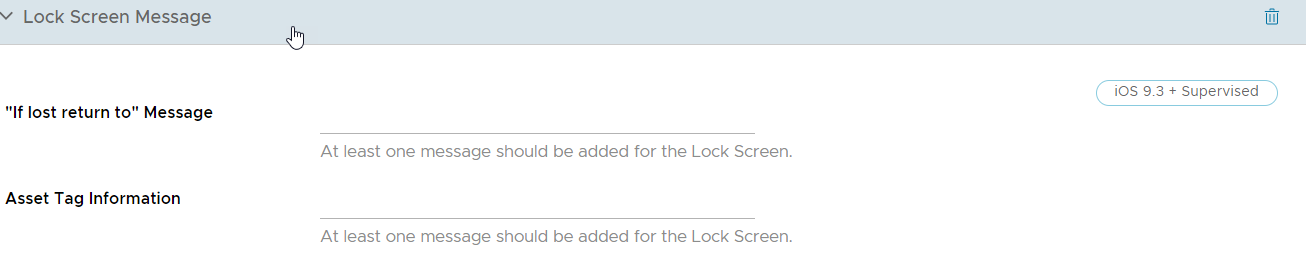

Meldungsprofil für den Sperrbildschirm für iOS

Passen Sie den Sperrbildschirm der Geräte Ihrer Endbenutzer mit Informationen an, die beim Wiederfinden eines verlorengegangenen Geräts hilfreich sein könnten.

Konfigurieren Sie die Profileinstellungen für Sperrbildschirmnachrichten, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Nachricht „If lost return to” | Zeigen Sie einen Namen oder eine Organisation an, an die ein gefundenes Gerät zurückgegeben werden sollte. Dieses Feld unterstützt Nachschlagewerte. |

| Anlagen-Tag-Information | Zeigen Sie die Bestandskennzeicheninformationen des Geräts auf dem Sperrbildschirm des Geräts an. Dieses Bestandskennzeichen kann ein physisches Bestandskennzeichen, das sich auf dem Gerät befindet, duplizieren oder ersetzen. Dieses Feld unterstützt Nachschlagewerte. |

macOS-Serverkontoprofil für iOS

Fügen Sie ein macOS-Serverkonto direkt von der UEM-Konsole hinzu, um Ihr MDM-Framework zu verwalten. Verwenden Sie dies, um die Anmeldedaten hinzuzufügen, damit Endbenutzer auf Dateifreigabe auf macOS zugreifen können.

Konfigurieren Sie die macOS-Server-Profileinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Kontobeschreibung | Geben Sie den Anzeigenamen für das Konto ein. |

| Hostname | Geben Sie die Serveradresse ein. |

| Benutzername | Geben Sie den Login-Namen des Benutzers ein. |

| Kennwort | Geben Sie das Kennwort des Benutzers ein. |

| Port | Bezeichnet die Portnummer, die beim Kontakt mit dem Server zu verwenden ist. |

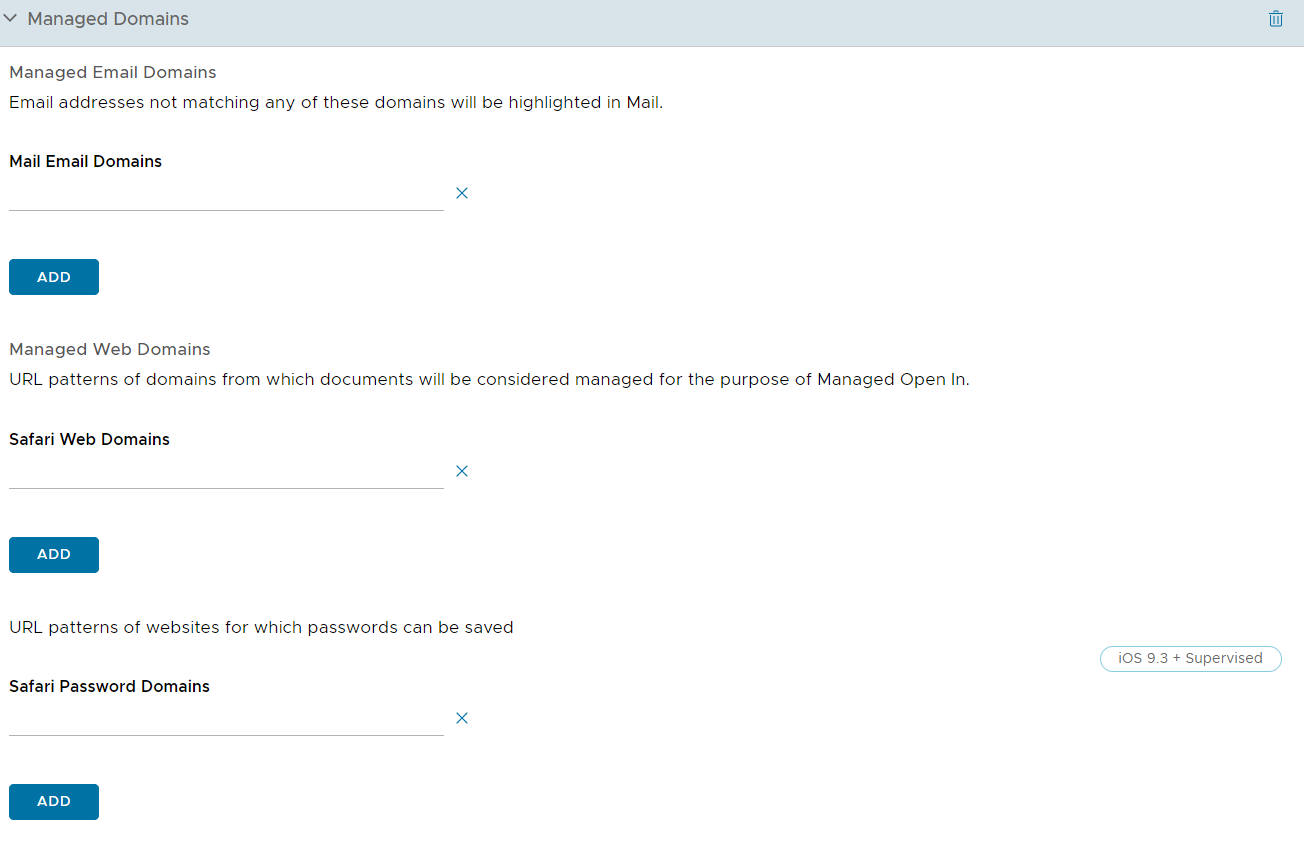

Profil für verwaltete Domänen für iOS

Verwaltete Domänen sind ein weiterer Weg für Workspace ONE UEM, Apples Sicherheitsfunktion „Öffnen in” auf iOS-8-Geräten zu erweitern. Bei Verwendung der „Öffnen in”-Funktion in verwalteten Domänen können Sie geschäftliche Daten schützen, indem Sie festlegen, welche Apps mit Safari von Enterprise-Domänen heruntergeladene Dokumente öffnen können.

Geben Sie URLs und Unterdomänen an, um zu bestimmen, wie Dokumente, Anlagen und Downloads vom Browser geöffnet werden. In verwalteten E-Mail-Domänen kann außerdem eine farbkodierte Warnanzeige in E-Mail-Nachrichten angezeigt werden, die an nicht verwaltete Domänen gesendet werden. Diese Tools helfen Endbenutzern, schnell zu bestimmen, welche Dokumente mit Unternehmensanwendungen geöffnet werden können und welche Dokumente privat sind und in persönlichen Anwendungen geöffnet werden können.

Konfigurieren Sie die Profileinstellungen für verwaltete Domänen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Verwaltete E-Mail-Domänen | Geben Sie Domänen ein, um festzulegen, welche E-Mail-Adressen Unternehmensdomänen sind. Beispiel: exchange.acme.com. E-Mails, die an Adressen gesendet werden und hier nicht angegeben sind, sind in der E-Mail-Anwendung markiert, um anzuzeigen, dass die Adresse nicht zur Unternehmensdomäne gehört. |

| Verwaltete Web-Domänen | Geben Sie Domänen ein, um spezifische URLs oder Subdomänen auszuwählen, die als verwaltet angesehen werden können. Beispiel: sharepoint.acme.com. Alle Dokumente oder Anlagen von diesen Domänen gelten als verwaltet. |

| Safari-Kennwortdomänen | Geben Sie das Kennwort für die Domänen ein, die Sie Safari zum Speichern angeben. Diese Option gilt nur für überwachte Geräte. |

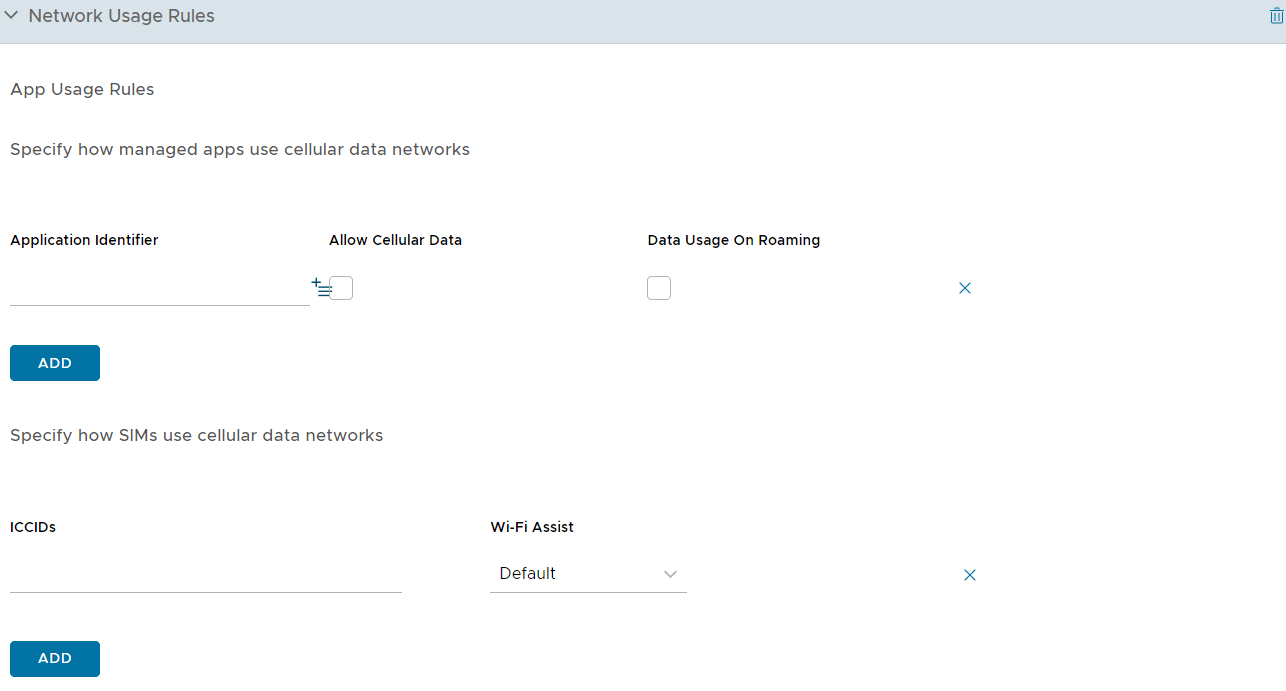

Netzwerknutzungsregeln für iOS

Konfigurieren Sie Netzwerknutzungs-Regeln, um zu steuern, welche Anwendungen und SIM-Karten basierend auf dem Netzwerkverbindungstyp oder beim Roaming des Geräts auf Daten zugreifen dürfen. Diese Funktion ermöglicht es Administratoren, die Kosten für Datenübertragungen zu verwalten, wenn Mitarbeiter Geräte für die Arbeit verwenden. Verwenden Sie detaillierte Steuerelemente, um je nach Bedarf verschiedene Regeln auf verschiedene Anwendungen und SIMs anzuwenden.

-

Geben Sie unter den App-Nutzungsregeln den Anwendungsbezeichner für alle öffentlichen, internen oder gekauften Anwendungen ein.

-

Aktivieren Sie Mobilfunkdaten zulassen und Datennutzung im Roamingbetrieb. Beide Optionen sind standardmäßig ausgewählt.

-

Geben Sie unter den SIM-Nutzungsregeln die ICCIDs der SIM-Karten (physische und eSIM-Karten) an, und geben Sie den Typ der Wi-Fi Assist-Funktion an, entweder Standard oder Unbegrenzte Mobilfunkdaten.

-

Wählen Sie Speichern und veröffentlichen.

Benachrichtigungsprofil für iOS

Verwenden Sie dieses Profil, um Benachrichtigungen für spezifische Anwendungen zu ermöglichen, die auf der gesperrten Startseite enthalten sein sollen.

Bestimmen Sie, wann und wie die Benachrichtigungen angezeigt werden. Dieses Profil ist auf überwachte Geräte unter iOS 9.3 + anzuwenden.

-

Wählen Sie Anwendung auswählen. Ein neues Fenster wird angezeigt.

-

Konfigurieren Sie die Einstellungen.

Einstellung Beschreibung Anwendung auswählen Wählen Sie die App, die Sie konfigurieren möchten. Benachrichtigungen zulassen Wählen Sie, ob Benachrichtigungen zugelassen sind. Im Benachrichtigungscenter anzeigen Wählen Sie, ob Benachrichtigungen im Benachrichtigungscenter angezeigt werden dürfen. In Sperrbildschirm anzeigen Wählen Sie, ob Benachrichtigungen im Sperrbildschirm angezeigt werden dürfen. Ton zulassen Wählen Sie, ob die Benachrichtigung mit einem Tonsignal angekündigt wird. Badging zulassen Wählen Sie, ob auf dem App-Symbol Badges angezeigt werden dürfen. Benachrichtigungsart bei Entsperrung Wählen Sie die Art der Benachrichtigung beim Entsperren.

Banner – Ein quer über die Startseite verlaufender Banner informiert den Benutzer.

Modale Benachrichtigung – Ein Fenster wird auf der Startseite eingeblendet. Der Benutzer muss mit dem Fenster interagieren, bevor er fortfahren kann. -

Wählen Sie Speichern, um die Nutzlast auf das Gerät zu übertragen.

Pro-App-VPN-Profil für iOS

Bei iOS 7-Geräten und höher können Sie ausgewählte Anwendungen zur Verbindung mit dem VPN Ihres Unternehmens erzwingen. Ihr VPN-Anbieter muss diese Funktion unterstützen und Sie müssen die Anwendungen als verwaltete Anwendungen veröffentlichen.

-

Konfigurieren Sie Ihr Basis-VPN-Profil entsprechend.

-

Wählen Sie Pro-App-VPN, um eine VPN-UUID für die aktuellen VPN-Profileinstellungen zu generieren. Die VPN-UUID ist ein eindeutiger Bezeichner für diese bestimmte VPN-Konfiguration.

-

Wählen Sie Automatisch verbinden, um Textfelder für die Safari-Domänen anzuzeigen, die interne Sites sind und eine automatische VPN-Verbindung auslösen.

-

Wählen Sie einen Anbietertyp, um festzulegen, wie der Datenverkehr definiert wird, entweder über eine Anwendungsebene oder über eine IP-Ebene.

-

Wählen Sie Speichern und veröffentlichen.

Falls dieser Vorgang als Aktualisierung auf ein vorhandenes VPN-Profil gespeichert wurde, werden alle vorhandenen Geräte/Anwendungen aktualisiert, die dieses Profil verwenden. Alle Geräte/Anwendungen, die bisher keine VPN-UUID verwendet haben, werden auch aktualisiert, um das VPN-Profil zu verwenden.

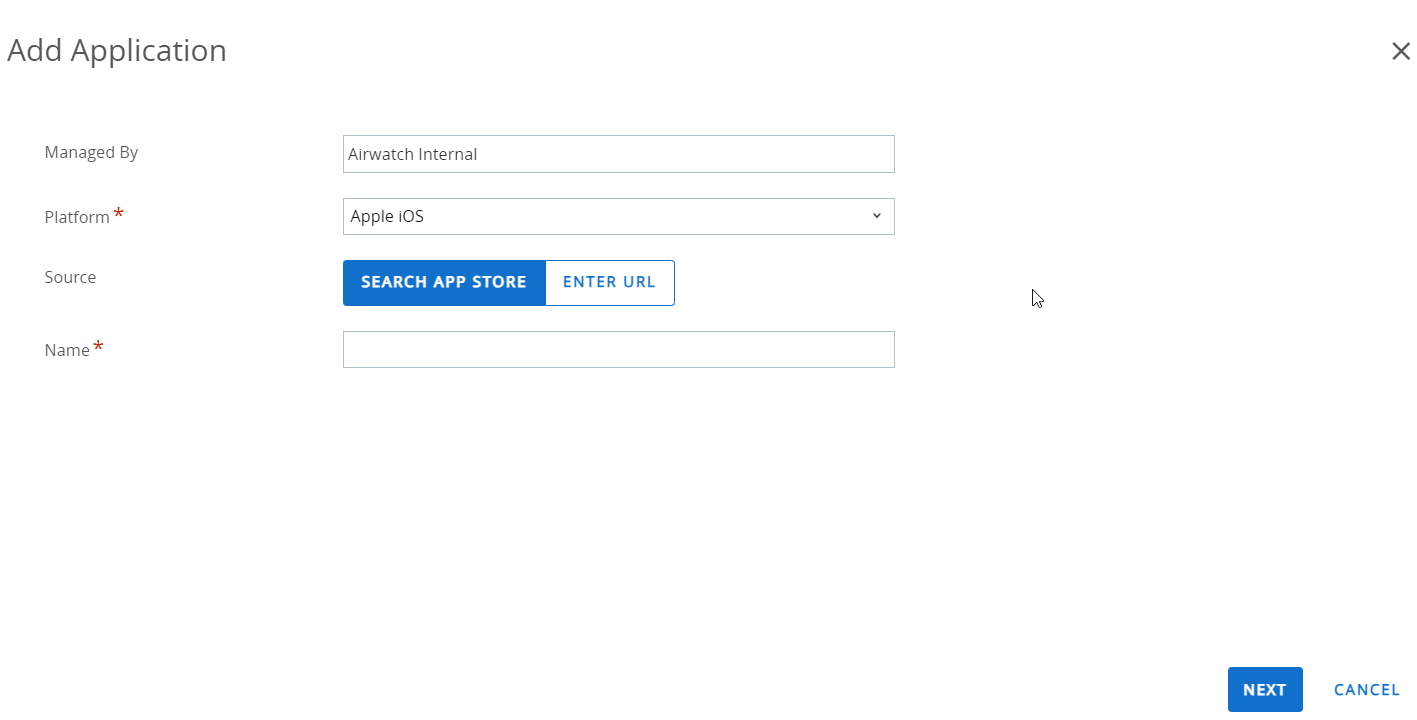

Konfigurieren von öffentlichen Anwendungen zur Verwendung des Pro-App-Profils

Nachdem Sie ein Pro-App-Tunnelprofil erstellt haben, können Sie es bestimmten Anwendungen auf der Konfigurationsseite der Anwendung zuordnen. Damit wird angegeben, dass das definierte VPN-Profil beim Einrichten von Verbindungen über die Anwendung verwendet werden muss.

-

Navigieren Sie zu Ressourcen > Anwendungen > Systemeigene Anwendungen.

-

Wählen Sie den Tab Öffentlich.

-

Wählen Sie Anwendung hinzufügen, um eine Anwendung hinzuzufügen, oder Bearbeiten, für eine bestehende App.

-

Wählen Sie auf dem Tab „Einsatz“ die Option VPN verwenden und danach das Profil, das Sie oben erstellt haben.

-

Wählen Sie Speichern und veröffentlichen Sie Ihre Änderungen.

Weitere Informationen zum Hinzufügen oder Bearbeiten von Anwendungen finden Sie im Handbuch Mobile Application Management.

Konfigurieren von internen Anwendungen zur Verwendung des Pro-App-Profils

Nachdem Sie ein Pro-App-Tunnelprofil erstellt haben, können Sie es bestimmten Anwendungen auf der Konfigurationsseite der Anwendung zuordnen. Damit wird angegeben, dass das definierte VPN-Profil beim Einrichten von Verbindungen über die Anwendung verwendet werden muss.

-

Navigieren Sie zu Ressourcen > Anwendungen > Systemeigene Anwendungen.

-

Wählen Sie den Tab Intern.

-

Wählen Sie Anwendung hinzufügen und fügen Sie eine Anwendung zu.

-

Wählen Sie Speichern und zuweisen, um zur Seite „Zuweisung“ zu gehen.

-

Wählen Sie Zuweisung hinzufügen und dann Pro-App-VPN-Profil im Abschnitt Erweitert.

-

Speichern und veröffentlichen Sie die Anwendung.

Weitere Informationen zum Hinzufügen oder Bearbeiten von Apps finden Sie im Handbuch Mobile Anwendungsverwaltung in der Dokumentation zu VMware AirWatch.

Restriktionsprofil für iOS

Das Restriktionsprofil schränkt ein, wie Mitarbeiter ihre iOS-Geräte verwenden können. Sie bieten den Administratoren die Möglichkeit, die systemeigene Funktionalität von iOS-Geräten zu sperren und die Vorbeugung gegen Datenverlust zu erzwingen.

Für bestimmte Restriktionsoptionen wird auf der Seite Restriktionsprofil rechts ein Symbol gezeigt, welches die minimale iOS-Version zur Erzwingung dieser Restriktion anzeigt. Beispiel: Das iOS 7 + überwacht-Symbol neben dem Kontrollkästchen AirDrop zulassen bedeutet, dass nur Geräte, die unter iOS 7 ausgeführt werden und darauf eingestellt sind, mit Apple Configurator oder dem Geräteregistrierungsprogramm im Überwachungsmodus ausgeführt zu werden, von dieser Restriktion betroffen sind.

Die hier aufgelisteten schrittweisen Anleitungen zeigen nur einige Funktionsbeispiele der Einstellungen, die Sie einschränken können. Eine komplette Liste der iOS-Versionen und Überwachungsoptionen finden Sie in der Funktionsmatrix für iOS: Überwacht im Vergleich zu Nicht überwacht.

Konfigurieren eines Restriktionsprofils

Sie können auf Ihren iOS-Geräten Geräterestriktionen, Restriktionen auf Anwendungsebene, iCloud-Restriktionen usw. konfigurieren.

Konfigurieren Sie die Restriktionsprofileinstellungen, einschließlich:

| Einstellungen | Beschreibungen |

|---|---|

| Gerätefunktionalität | Restriktionen auf Geräteebene können wichtige Gerätefunktionen deaktivieren, wie zum Beispiel Kamera, FaceTime, Siri und Einkäufe aus Anwendungen, um Produktivität und Sicherheit zu erhöhen. |

| Anwendungen | Durch Restriktionen auf Anwendungsebene werden bestimmte Anwendungen wie YouTube, iTunes und Safari bzw. einige ihrer Funktionen deaktiviert, um Richtlinien des Unternehmens durchzusetzen. |

| iCloud | Workspace ONE UEM bietet diese Restriktionen für Geräte mit iOS 7 und höher, die iCloud oder iCloud-Funktionen ggf. deaktivieren können. |

| Sicherheit und Datenschutz | Auf Sicherheit und Datenschutz basierte Restriktionen können Endbenutzer daran hindern, bestimmte Aktionen auszuführen, die gegen Unternehmensrichtlinien verstoßen und ihre Geräte anderweitig gefährden. |

| Datenverlust-Prävention | Restriktionen zur Datenverlust-Prävention verhindern, dass Endbenutzer AirDrop verwenden, um Dateien mit anderen macOS-Computern und iOS-Geräten gemeinsam zu nutzen. Sie verhindern auch, dass verwaltete Apps Kontakte in Konten mit nicht verwalteten Kontakten schreiben können usw. |

| Medieninhalte | Auf Bewertung basierte Restriktionen können den Zugriff auf bestimmte Inhalte je nach Bewertung verhindern. Diese wird nach Region verwaltet. |

| Education | Restriktionen für Studierende zum Erzwingen einer unangekündigten Bildschirmbeobachtung für verwaltete Klassen |

| BS-Update | Restriktionen zum Hinauszögern von Software auf Betriebssystemebene, mit denen Sie dafür sorgen können, dass Endbenutzer iOS-Updates für eine bestimmte Anzahl von Tagen nicht erkennen können. |

Bestimmte Einschränkungen für iOS

| Funktionalität | Unterstützte Geräte | Überwacht |

|---|---|---|

| Restriktionen der Gerätefunktionen | ||

| Verwendung der Kamera zulassen | iOS 4, iOS 13+ | ✓ |

| FaceTime zulassen | iOS 4, iOS 13+ | ✓ |

| Bildschirmerfassung zulassen | ||

| Bildschirmbeobachtung zulassen | iOS 9.3+ | ✓ |

| Kennungsänderungen zulassen | iOS 9+ | ✓ |

| Geräteentsperren per biometrischer ID zulassen | iOS 7 | |

| Änderungen an biometrischer ID zulassen | iOS 8.3+ | ✓ |

| Benutzung von iMessage zulassen | iOS 6+ | ✓ |

| App-Installation zulassen | iOS 4, iOS 13+ | ✓ |

| Installation von Apps von alternativen Marketplaces zulassen | iOS 17.4 | ✓ |

| App Store-Symbol auf Startseite zulassen | iOS 9+ | ✓ |

| App-Entfernung zulassen | iOS 6+ | ✓ |

| App-internen Einkauf zulassen | ||

| Automatische App-Downloads zulassen | iOS 9+ | ✓ |

| Änderung der Mobilfunkdaten-Nutzung für Apps zulassen | iOS 7+ | ✓ |

| Eingeschränkte Nachverfolgung von Anzeigen erzwingen | iOS 7 | |

| Handoff erlauben | iOS 8 | |

| Automatische Synchronisierung im Roamingbetrieb zulassen | ||

| Sprachwahl-Funktion zulassen | ||

| Internet-Ergebnisse in Spotlight erlauben | iOS 8+ | ✓ |

| Siri zulassen | iOS 5 | |

| Siri zulassen, wenn Gerät gesperrt ist | iOS 5.1 | |

| Siri-Profanitätsfilter aktivieren | iOS 11+ | ✓ |

| Vom Benutzer generierte Inhalte in Siri anzeigen | iOS 7+ | ✓ |

| Manuelle Profilinstallation zulassen | iOS 6+ | ✓ |

| Konfigurieren von Restriktionen erlauben | iOS 8+ | ✓ |

| Löschung von allen Inhalten und Einstellungen zulassen | iOS 8+ | ✓ |

| Änderung des Gerätenamens zulassen | iOS 9+ | ✓ |

| Veränderungen des Bildschirmhintergrunds zulassen | iOS 9+ | ✓ |

| Kontoänderung zulassen | iOS 7+ | ✓ |

| Bei erster AirPlay-Kopplung Kennung anfordern | iOS 7.1 | |

| Wallet-Benachrichtigungen bei Sperrbildschirm zulassen | iOS 6 | |

| Kontrollzentrum auf Sperrbildschirm anzeigen | iOS 7 | |

| Benachrichtigungszentrum auf Sperrbildschirm anzeigen | iOS 7 | |

| „Heute“-Ansicht auf Sperrbildschirm anzeigen | iOS 7 | |

| AirDrop als nicht verwaltetes Drop-Ziel erzwingen | iOS 9 | |

| Apple Watch-Kopplung zulassen | iOS 9+ | ✓ |

| Erzwingen der Handgelenkerkennung auf Apple Watch | iOS 8.3 | |

| Tastenkürzel zulassen | iOS 9+ | ✓ |

| Intelligente Tastatur zulassen | iOS 8.1.3+ | ✓ |

| Autokorrektur für Tastatur zulassen | iOS 8.1.3+ | ✓ |

| Rechtschreibprüfung für Tastatur zulassen | iOS 8.1.3+ | ✓ |

| Nachschlagen von Definitionen für Tastatur zulassen | iOS 8.1.3+ | ✓ |

| Änderung der Bluetooth-Einstellungen zulassen | iOS 10+ | ✓ |

| Diktat zulassen | iOS 10.3+ | ✓ |

| Entfernen von Apps zulassen | iOS 11+ | ✓ |

| Manuelle VPN-Erstellung zulassen | iOS 11+ | ✓ |

| Proximity-Einrichtung für neue Geräte zulassen | iOS 11+ | ✓ |

| Kennwort-Proximity-Anforderungen zulassen | iOS 12+ | ✓ |

| Automatische Einstellung von Datum und Uhrzeit erzwingen | iOS 12+ | ✓ |

| Automatisches Ausfüllen von Kennwörtern zulassen | OS 12+ | ✓ |

| Freigabe von WLAN-Kennwörtern zulassen | iOS 12+ | |

| Authentifizierung erzwingen, bevor Kennwörter automatisch ausgefüllt werden | iOS 11+ | ✓ |

| Änderung des Mobilfunktarifs zulassen | iOS 11+ | ✓ |

| eSIM-Änderung zulassen | iOS 12.1+ | ✓ |

| Änderung des persönlichen Hotspots zulassen | iOS 12.2+ | ✓ |

| Siri-Serverprotokollierung zulassen | iOS 12.2 | |

| Ein-/Ausschalten von WLAN zulassen | iOS 13+ | ✓ |

| QuickPath-Tastatur zulassen | iOS 13+ | ✓ |

| Zugriff auf USB-Laufwerk zulassen | iOS 13+ | ✓ |

| WLAN-Aktivierung erzwingen | iOS 13.1+ | ✓ |

| Zugriff auf Netzlaufwerk zulassen | iOS 13.1+ | ✓ |

| Veraltete TLS-Versionen zulassen | iOS 13.4 | |

| Temporäre Sitzung für Gemeinschaftsgerät zulassen | iOS 13.4 | |

| App-Clips zulassen | iOS 14+ | ✓ |

| Automatisches Entsperren zulassen | iOS 14.5 | |

| Privates iCloud-Relay zulassen | iOS 15+ | ✓ |

| Anwendungsrestriktionen | ||

| Benutzung von YouTube zulassen | iOS 5 und darunter | |

| Benutzung von iTunes Store zulassen | iOS 4, iOS 13+ | ✓ |

| Benutzung von iBookstore zulassen | iOS 6+ | ✓ |

| Game Center zulassen | iOS 6+ | ✓ |

| Game Center zulassen | iOS 6+ | ✓ |

| Spiele für mehrere Spieler zulassen | iOS 4.1, iOS 13+ | ✓ |

| Hinzufügen von Freunden vom Game Center zulassen | iOS 4.2.1, iOS 13+ | ✓ |

| Änderungen für „Meine Freunde suchen“ zulassen | iOS 7+ | ✓ |

| Verwendung von Safari zulassen | iOS 4, iOS 13+ | ✓ |

| Nachrichten zulassen | iOS 9+ | ✓ |

| Funkdienste erlauben | iOS 9.3+ | ✓ |

| Musikdienste zulassen | iOS 9+ | ✓ |

| Podcasts zulassen | iOS 8+ S | ✓ |

| Automatisches Ausfüllen zulassen | iOS 4, iOS 13+ | ✓ |

| Betrugswarnung durchsetzen | ||

| JavaScript aktivieren | ||

| Popups blockieren | ||

| Cookies akzeptieren | ||

| Apps anzeigen | iOS 9.3+ | ✓ |

| Apps ausblenden | iOS 9.3+ | ✓ |

| „Mein Gerät suchen“ zulassen | iOS 13+ | ✓ |

| „Meine Freunde suchen“ zulassen | iOS 13+ | ✓ |

| iCloud-Restriktionen | ||

| Backup zulassen | iOS 5, iOS 13+ | ✓ |

| Dokumentsynchronisierung zulassen | iOS 5, iOS 13+ | ✓ |

| Synchronisierung der Schlüsselsammlung zulassen | iOS 7, iOS 13+ | ✓ |

| Verwalteten Anwendungen erlauben, Daten zu speichern | iOS 8 | |

| Sicherung der Unternehmensbücher zulassen | iOS 8 | |

| Synchronisierung von Notizen und Markierungen in Unternehmensbüchern zulassen | iOS 8 | |

| Fotostream zulassen | iOS 5 | |

| Freigegebenen Fotostream zulassen | iOS 6 | |

| iCloud-Fotobibliothek zulassen | iOS 9 | |

| Sicherheits- und Datenschutzrestriktionen | ||

| Eingeschränkten USB-Modus zulassen | iOS 11.4.1+ | ✓ |

| Wiederherstellungsmodus mit nicht gekoppeltem Gerät zulassen | iOS 14.5+ | ✓ |

| Benutzer erlauben, nicht verwalteten Unternehmens-Apps zu vertrauen | iOS 9 | |

| iTunes Store-Kennworteintrag erzwingen | iOS 5 | |

| Übertragung von Diagnosedaten an Apple zulassen | iOS 5 | |

| Diktat auf dem Gerät erzwingen | iOS 14.5 | |

| Übersetzung auf dem Gerät erzwingen | iOS 15 | |

| Zulassen, dass Benutzer nicht vertrauenswürdige TLS-Zertifikate akzeptiert | iOS 5 | |

| Over-the-Air-PKI-Aktualisierung zulassen | iOS 7 | |

| Verschlüsselte Datensicherungen erzwingen | ||

| Koppelung mit Nichtkonfigurator-Hosts zulassen | iOS 7+ | ✓ |

| Verwaltetes WLAN anfordern | iOS 10.3+ | ✓ |

| Speichern der AirPrint-Anmeldedaten im Schlüsselbund zulassen | iOS 11+ | ✓ |

| Erzwingen, dass AirPrint ein vertrauenswürdiges TLS-Zertifikat verwendet | iOS 11+ | ✓ |

| Erkennung von AirPrint über iBeacon zulassen | iOS 11+ | ✓ |

| Personalisierte Werbung zulassen | iOS 14+ | ✓ |

| E-Mail-Datenschutz zulassen | iOS 15.2+ | ✓ |

| Datenverlust-Präventionsrestriktionen | ||

| Dokumente von verwalteten Quellen in nicht verwalteten Zielen zulassen | iOS 7 | |

| Dokumente von nicht verwalteten Quellen in verwalteten Zielorten zulassen | iOS 7 | |

| AirDrop zulassen | iOS 7+ | ✓ |

| AirPrint zulassen | iOS 11+ | ✓ |

| NFC zulassen | iOS 14.2+ | ✓ |

| Zulassen, dass verwaltete Apps Kontakte in Konten nicht verwalteter Kontakte schreiben | iOS 12 | |

| Zulassen, dass nicht verwaltete Apps Kontakte aus Konten nicht verwalteter Kontakte lesen | iOS 12 | |

| Verwaltetes Einfügen-Board anfordern | iOS 15.0 | |

| Restriktionen von Medieninhalten | ||

| Region „Bewertungen“ | ||

| Filme | ||

| TV-Sendungen | ||

| Apps | ||

| iBooks | iOS 6 | |

| Explizite Musik und Podcasts zulassen | iOS 4, iOS 13+ | ✓ |

| Restriktionen für Education | ||

| Unangekündigte Bildschirmbeobachtung für verwaltete Klassen erzwingen | iOS 10.3+ | ✓ |

| Unangekündigte App- und Gerätesperre in nicht verwalteten Klassen zulassen | iOS 11+ | ✓ |

| Automatischen Beitritt zu nicht verwalteten Klassen zulassen | iOS 11+ | ✓ |

| Studierende zwingen, die Berechtigung zum Verlassen nicht verwalteter Klassen anzufordern | iOS 11.3+ | ✓ |

| Restriktionen für BS-Updates | ||

| BS-Updates verzögern (in Tagen) | iOS 11.3+ | ✓ |

| Schnelle Installation von Sicherheitsreaktion zulassen | iOS 16.0+ | ✓ |

| Schnelle Entfernung von Sicherheitsreaktion zulassen | iOS 16.0+ | ✓ |

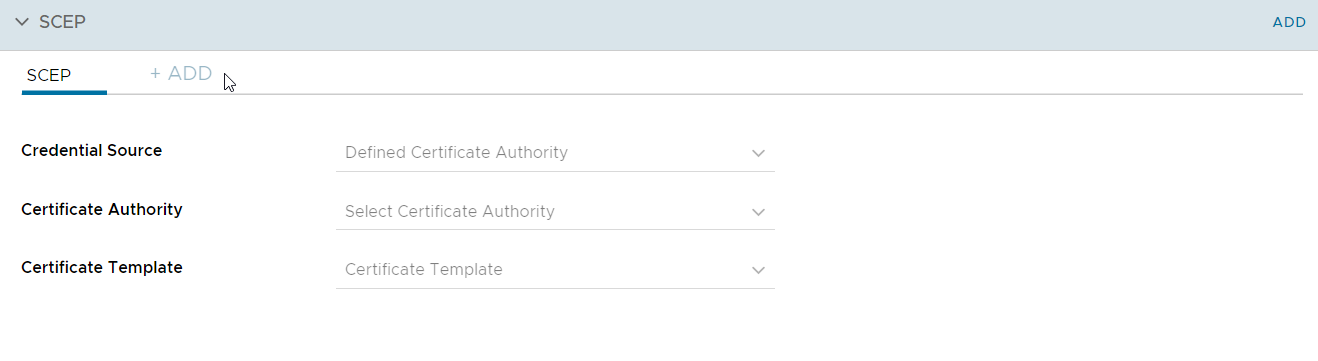

SCEP/Anmeldedaten-Profil für iOS

Obwohl Sie Ihre geschäftliche E-Mail, WLAN und VPN mit sicheren Kennwörtern und anderen Restriktionen schützen, bleibt Ihre Infrastruktur für Brute-Force- und Wörterbuchangriffe anfällig. Und natürlich können auch Mitarbeiter Fehler machen. Zur erhöhten Sicherheit können Sie digitale Zertifikate implementieren, um Ihr Unternehmensinventar zu schützen.

Für eine Zuweisung von Zertifikaten müssen Sie zunächst eine Zertifizierungsstelle definieren. Dann konfigurieren Sie eine Anmeldedaten-Nutzlast zusätzlich zu Ihrer Exchange ActiveSync (EAS)-, WLAN- oder VPN-Nutzlast. Jede dieser Nutzlasten weist Einstellungen auf, mit denen die in der Anmeldedaten-Nutzlast definierte Zertifizierungsstelle zugeordnet wird.

Um Zertifikate per „Push“ an Geräte zu übertragen, müssen Sie eine Anmeldedaten- oder SCEP-Nutzlast als Teil der von Ihnen für EAS-, WLAN- und VPN-Einstellungen erstellten Profile konfigurieren. So erstellen Sie ein zertifikatsfähiges Profil:

-

Gehen Sie zu Ressourcen > Profile und Baselines > Profile > Hinzufügen und wählen Sie iOS aus der Liste der Plattformen.

-

Konfigurieren Sie die Einstellungen des Profils unter Allgemein.

-

Wählen Sie zur Konfiguration eine EAS-, WLAN- oder VPN-Nutzlast. Füllen Sie die erforderlichen Informationen aus – je nach der von Ihnen ausgewählten Nutzlast.

-

Wählen Sie die Anmeldedaten- (oder SCEP)-Nutzlast.

-

Wählen Sie eine Option aus dem Menü Anmeldedatenquelle:

a. Wählen Sie das Hochladen eines Zertifikats und geben Sie den Zertifikatnamen ein.

b. Wählen Sie Definierte Zertifizierungsstelle und dann die geeignete Zertifizierungsstelle und Zertifikatvorlage.

c. Wählen Sie Benutzerzertifikat und den Zweck für das S/MIME-Zertifikat.

d. Wählen Sie Abgeleitete Anmeldedaten und auf Basis der Verwendung des Zertifikats die entsprechende Schlüsselverwendung aus. Schlüsselverwendungsoptionen sind Authentifizierung, Signierung und Verschlüsselung.

-

Navigieren Sie zurück zur vorherigen Nutzlast für EAS, WLAN oder VPN.

-

Geben Sie das Identitätszertifikat in der Nutzlast an:

a. EAS – Wählen Sie das Nutzlastzertifikat unter „Anmeldeinformationen“.

b. W-LAN – Wählen Sie einen kompatiblen Sicherheitstyp („WEP Enterprise“, „WPA/WPA2 Enterprise“ oder „Beliebig [Enterprise]“) und dann das Identitätszertifikat unter „Authentifizierung“.

c. VPN – Wählen Sie einen kompatiblen Verbindungstyp (z. B. CISCO AnyConnect, F5 SSL) und Zertifikat in der Dropdown-Liste „Benutzerauthentifizierung“. Wählen Sie das Identitätszertifikat aus.

-

Navigieren Sie zurück zu Anmeldedaten- (oder SCEP-)Nutzlast.

-

Wählen Sie Speichern und veröffentlichen, nachdem Sie eventuelle restliche Einstellungen konfiguriert haben.

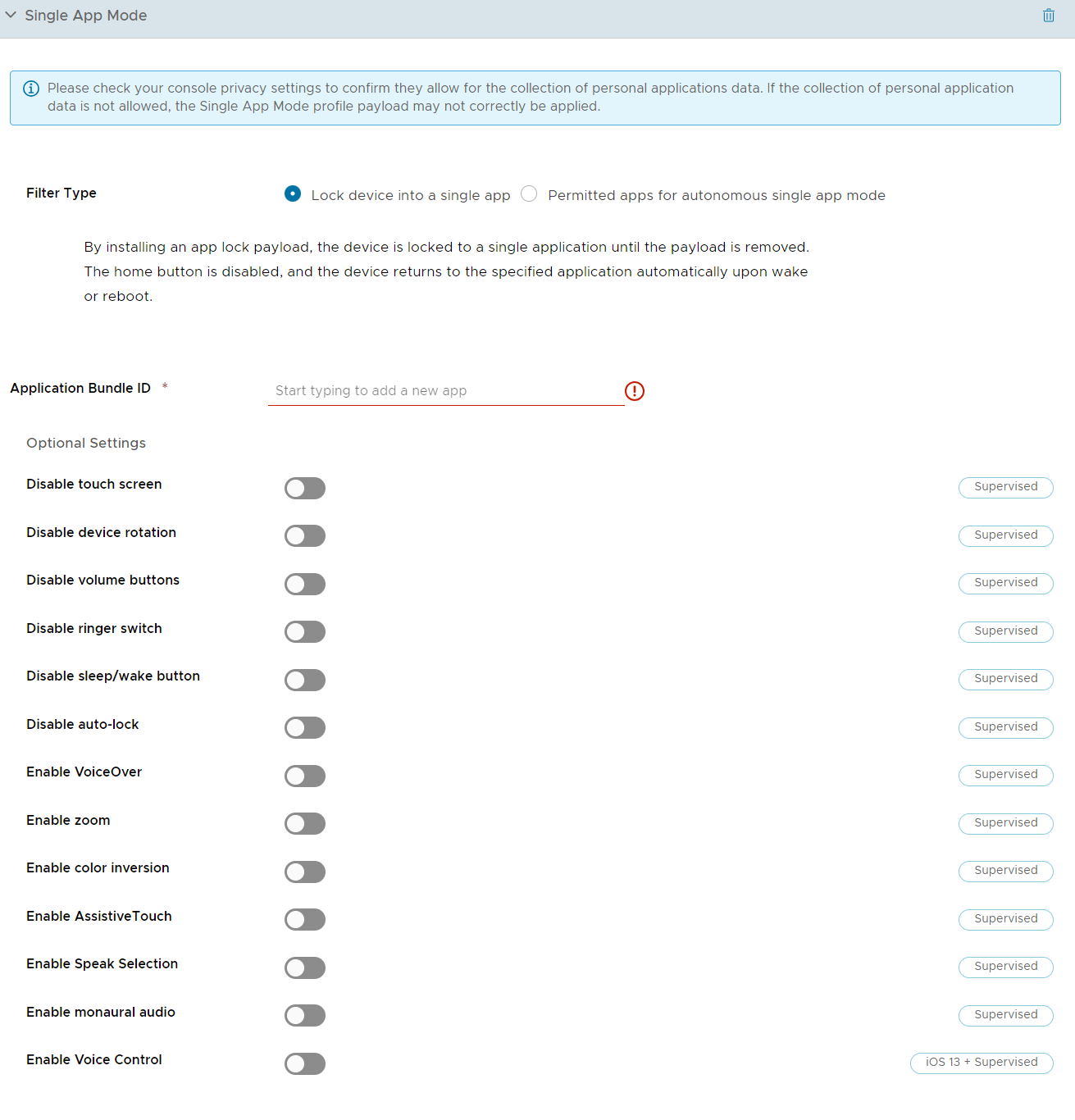

Einzelanwendungsmodus-Profil für iOS

Der Einzelanwendungsmodus bietet ermöglicht es, Geräte so bereitzustellen, dass diese nur auf eine einzige Anwendung ihrer Wahl zugreifen können. Der Einzelanwendungsmodus deaktiviert die Schaltfläche „Starten“ und zwingt das Gerät, direkt in die designierte Anwendung zu booten, wenn der Benutzer einen manuellen Neustart versucht.

Diese Funktion gewährleistet, dass das Gerät nicht außerhalb der gewünschten Anwendung verwendet wird und dass das Gerät nicht unbeabsichtigt auf andere Anwendungen, Geräteeinstellungen oder einen Internetbrowser zugreift. Diese Funktion ist für Restaurants und Läden sinnvoll. Im Bildungsbereich können Studierende Geräte verwenden, die gesperrt und nur für ein bestimmtes Spiel, ein eBook oder eine Übung freigegeben sind.

Ein im Modus „Überwacht“ konfiguriertes Gerät mit iOS 7 und höher. (Für erweiterte Optionen und autonomen Einzelanwendungsmodus iOS 7 und höher erforderlich.)

Konfigurieren Sie die Einstellungen für den Einzelanwendungsmodus wie folgt:

| Einstellung | Beschreibung |

|---|---|

| Filtertyp | Wählen Sie einen Filter, entweder Gerät auf eine Einzelanwendung festlegen oder Zulässige Anwendungen für autonomen Einzelanwendungsmodus: Gerät auf eine Einzelanwendung festlegen – Legen Sie Geräte auf eine einzige öffentliche, interne, gekaufte oder systemeigene Anwendung fest, bis das Profil mit dieser Nutzlast entfernt wird. Die Home-Taste wird deaktiviert und das Gerät kehrt stets zur angegebenen Applikation zurück, nachdem es im Schlafzustand war oder neugestartet wurde. Zulässige Anwendungen für autonomen Einzelanwendungsmodus – Ermöglichen Sie es zulässigen Anwendungen, den Einzelanwendungsmodus basierend auf einem Ereignis auszulösen, das festlegt, wann der Einzelanwendungsmodus auf dem Gerät ein- und ausgeschaltet werden soll. Dieser Vorgang erfolgt in der Anwendung selbst in der vom App-Entwickler festgelegten Form. |

| Anwendungspaket-ID | Geben Sie die Paket-ID ein oder wählen Sie eine aus dem Dropdown-Menü. Die Paket-ID erscheint im Dropdown-Menü, nachdem die Anwendung in die UEM-Konsole hochgeladen wurde. Beispielsweise: com.air-watch.secure.browser. |

| Optionale Einstellungen | Wählen Sie optionale Einstellungen für überwachte Geräte unter iOS 7 und höher. |

Sobald Sie das Profil gespeichert haben, wechselt jedes mit diesem Profil bereitgestellte Gerät in den Einzel-App-Modus.

Neustarten eines Geräts im Einzelanwendungsmodus

Das Kaltstartverfahren wird verwendet, um ein Gerät neu zu starten, das im Einzelanwendungsmodus betrieben wird.

-

Halten Sie die Home-Taste und den Ein-/Ausschalter gleichzeitig gedrückt.

-

Halten Sie weiterhin beide Tasten, bis sich das Gerät aus- und wieder einschaltet.

-

Lassen Sie die Tasten los, wenn Sie das silberfarbene Apple-Logo sehen. Es kann etwas dauern, bis die Hauptseite geladen wird.

Einzelanwendungsmodus auf iOS-Geräten

Endbenutzer sind nicht in der Lage, bei aktiviertem Einzelanwendungsmodus die Anwendung zu verlassen. Workspace ONE UEM bietet zwei Optionen für das Beenden des Einzelanwendungsmodus je nachdem, welchen Einzelanwendungsmodus Sie aktivieren.

Sie können den Einzelanwendungsmodus vorübergehend deaktivieren, wenn Sie die festgelegte Anwendung auf eine neue Version aktualisieren möchten. Deaktivieren Sie wie folgt den Einzelanwendungsmodus, installieren Sie die neue Anwendungsversion und reaktivieren Sie den Einzelanwendungsmodus.

Verfahren

- Navigieren Sie zu Ressourcen > Profile und Baselines > Profile. Klicken Sie in der Reihe für das Profil Einzelanwendungsmodus auf das Symbol Geräte anzeigen.

- Wählen Sie Profil entfernen für das Gerät, von dem Sie die Einstellung entfernen möchten.

- Aktualisieren Sie die Anwendung auf die gewünschte Version.

- Installieren Sie das Profil erneut unter Beachtung der Schritte unter Konfigurieren des Einzelanwendungsmodus.

Geräteadministrator dazu berechtigen, den Einzelanwendungsmodus vom Gerät zu beenden

Sie können einen Administrator berechtigen, den Einzelanwendungsmodus durch Eingabe einer Kennung auf dem Gerät selbst zu beenden. Diese Option ist nur verfügbar, wenn Sie den autonomen Einzelanwendungsmodus als Filterart für das Profil „Einzelanwendungsmodus“ aktivieren.

Verfahren

- Navigieren Sie zu Ressourcen > Profile und Baselines > Profile > Hinzufügen. Wählen Sie Apple iOS.

- Konfigurieren Sie die Einstellungen des Profils unter Allgemein.

- Wählen Sie die Einzelanwendungsmodus-Nutzlast

- Wenn Sie Zulässige Apps für autonomen Einzel-App-Modus ausgewählt haben, geben Sie die Paket-ID einer Anwendung, die den autonomen Einzel-App-Modus unterstützt, unter Zulässige Apps ein.

- Wählen Sie Speichern und veröffentlichen, um dieses Profil per Push auf die zugewiesenen Geräte zu übertragen.

- Navigieren Sie zu Ressourcen > Apps > Native Apps > Public für öffentliche Apps oder zu „Ressourcen“ > „Apps“ > „Native“ > „Gekauft für Anwendungen, die über VPP verwaltet werden“.

- Suchen Sie die vom autonomen Einzelanwendungsmodus unterstützte Anwendung und wählen Sie das Symbol „Zuweisung bearbeiten“ aus. Das Fenster „Zuweisung bearbeiten“ wird angezeigt.

- Wählen Sie die Registerkarte „Zuweisung“ und erweitern Sie den Abschnitt Richtlinien.

- Wählen Sie Aktiviert für Anwendungskonfiguration senden, geben Sie „AdminPasscode“ als Konfigurationsschlüssel ein und legen Sie den Werttyp auf Zeichenfolge fest.

- Geben Sie als Konfigurationswert die Kennung ein, die Administratoren verwenden, um den Einzelanwendungsmodus zu verlassen. Der Wert kann numerisch oder alphanumerisch sein. Wählen Sie Hinzufügen.

- Wählen Sie Speichern und veröffentlichen, um die Anwendungskonfiguration per Push zu übertragen.

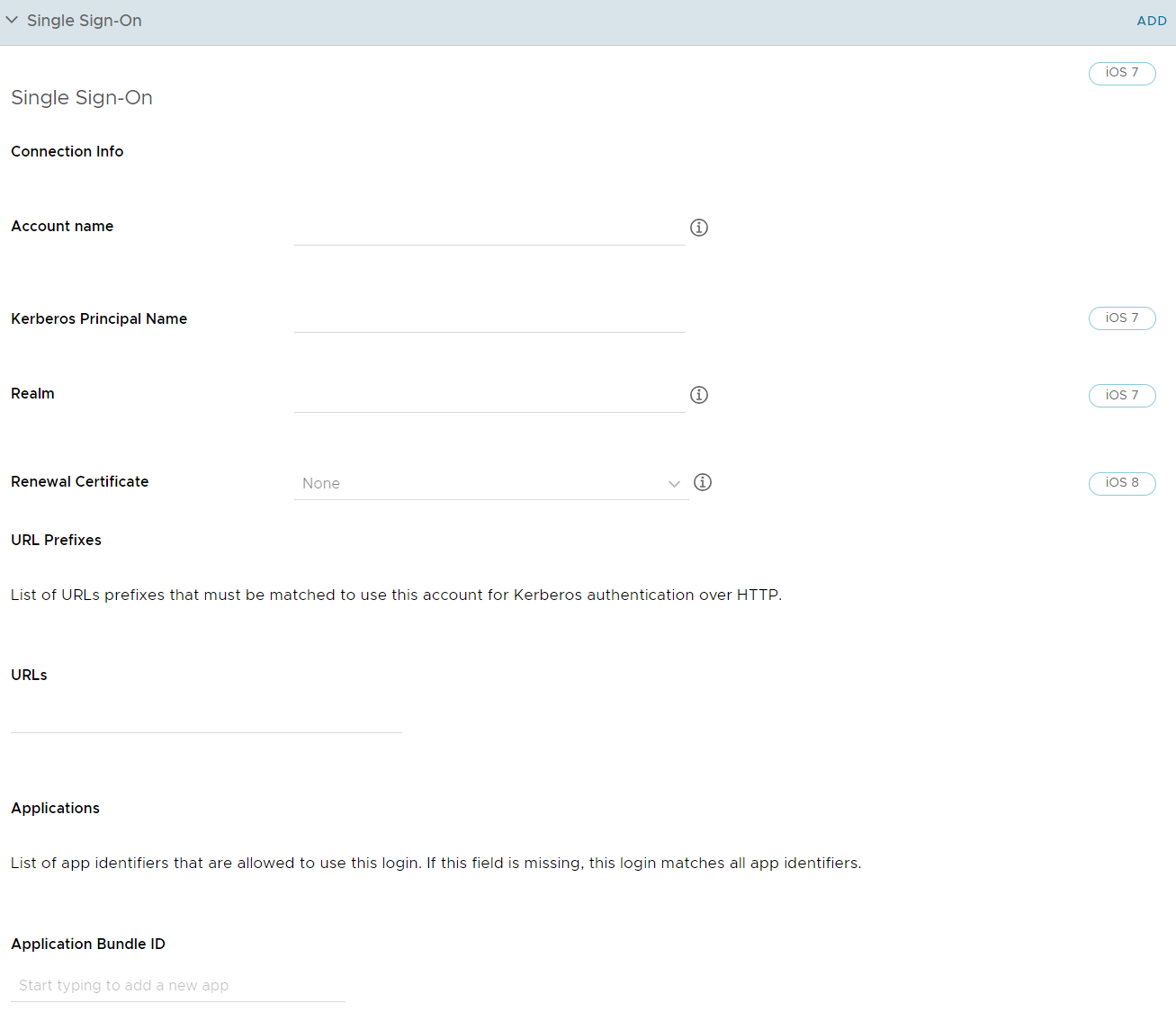

Single Sign-On-Profil für iOS

Aktivieren Sie Single Sign-On für Unternehmensanwendungen, um einen nahtlosen Zugriff ohne Authentifizierungserfordernis bei jeder Anwendung zu ermöglichen. Verteilen Sie dieses Profil, um Endbenutzer über die Kerberos-Authentifizierung zu authentifizieren anstatt Kennwörter auf Geräten zu speichern. Weitere Informationen zu Single Sign-On-Einstellungen finden Sie im VMware Workspace ONE UEM Mobile Application Management Guide.

-

Geben Sie die Verbindungsdaten ein:

Einstellung Beschreibung Kontoname Geben Sie den Namen an, der auf dem Gerät erscheinen soll. Kerberos-Prinzipalname Geben Sie den Kerberos-Prinzipalnamen ein. Bereich Geben Sie den Kerberos-Domänenbereich ein. Dieser Parameter muss durchgehend in Großbuchstaben geschrieben werden. Erneuerungszertifikat Auf iOS8+-Geräten wählen Sie das Zertifikat aus, mit dem der Benutzer automatisch reauthentifiziert werden soll, ohne dass eine Benutzerinteraktion notwendig wird, wenn die Single-Sign-On-Sitzung des Benutzers abläuft. Konfigurieren Sie ein Erneuerungszertifikat (zum Beispiel: .pfx) und verwenden Sie eine Anmeldedaten- oder SCEP-Nutzlast. -

Geben Sie die URL-Präfixe ein, die zur Nutzung dieses Kontos zur Kerberos-Authentifizierung über HTTP angeglichen werden müssen. Zum Beispiel:

http://sharepoint.acme.com. Wird dieses Feld freigelassen, ist das Konto in der Lage, alle HTTP- und HTTPS-URLs abzugleichen. -

Geben Sie die Anwendungspaket-ID ein oder wählen Sie eine aus dem Dropdown-Menü. Die Paket-ID erscheint im Dropdown-Menü, nachdem die Anwendung in die UEM-Konsole hochgeladen wurde. Beispiel: com.air-watch.secure.browser. Die angegebenen Anwendungen müssen die Kerberos-Authentifizierung unterstützen.

-

Wählen Sie Speichern und veröffentlichen.

Wenn bei einem Webbrowser die Endbenutzer zu einer in der Nutzlast angegebene Website navigieren, werden sie aufgefordert, das Kennwort ihres Domänenkontos einzugeben. Danach brauchen Sie Ihre Anmeldedaten nicht erneut einzugeben, um auf eine der Websites zuzugreifen, die in der Nutzlast angegeben sind.

Hinweis:

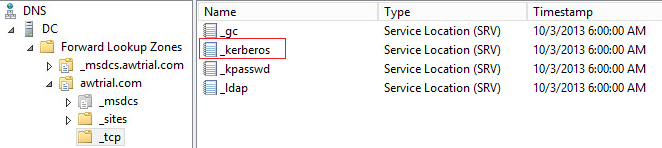

- Wenn Geräte Kerberos-Authentifizierung nutzen, müssen Sie mit dem Unternehmensnetzwerk (über WLAN oder VPN) verbunden sein.

-

Der DNS-Server muss einen Datensatz der Kerberos-Dienste (KDC-Server) enthalten.

-

Sowohl die Anwendung auf dem mobilen Gerät als auch die Website müssen Kerberos/Negotiate-Authentifizierung unterstützen.

Setup-Assistentenprofil zum Überspringen für iOS

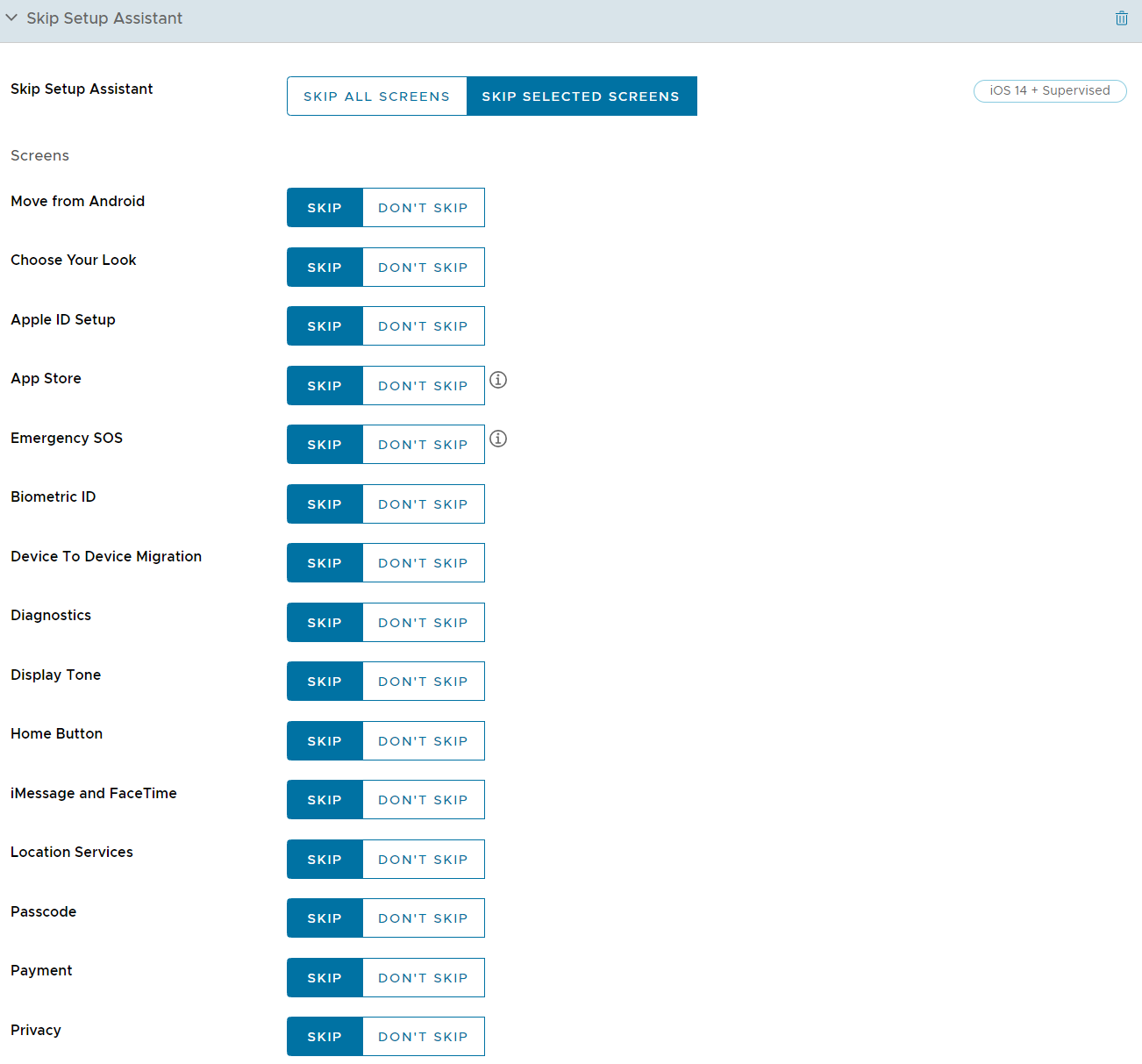

Verwenden Sie ein Setup-Assistentenprofil, um den Setup-Assistenten nach einer Aktualisierung des Betriebssystems auf dem Gerät zu überspringen. Dieses Profil gilt nur für Geräte mit iOS 14 bzw. iPadOS 14 und höher.

Konfigurieren Sie die Profileinstellungen zum Überspringen des Setup-Assistenten, einschließlich:

| Einstellungen | Beschreibung |

|---|---|

| Setup-Assistent | Wählen Sie entweder „Assistenten nach einem Betriebssystemupdate komplett überspringen“ oder „In der unten stehenden Liste ausgewählte Dialoge überspringen“. Hinweis: Standardmäßig ist die Option „Alle Bildschirme überspringen“ aktiviert. Wenn Benutzer nur einige Bildschirme überspringen möchten, können die restlichen Textfelder bearbeitet werden. |

| Von Android verschieben | Wenn der Bereich „Wiederherstellen“ nicht übersprungen wird, wird die Option „Von Android verschieben“ im Bereich „Wiederherstellen“ unter iOS übersprungen. |

| Eigenen Look wählen | Überspringt die Funktion „Eigenen Look wählen“. |

| Apple ID einrichten | Überspringt die Einrichtung der Apple-ID. |

| App Store | Überspringt die App Store-Seite während der Einrichtung. |

| Notfall-SOS | Überspringt die Notfall-SOS-Seite während der Einrichtung. |

| Biometrische ID | Überspringt die biometrische Einrichtung. Migration von Gerät zu Gerät |

| Migration von Gerät zu Gerät | Überspringt den Bereich „Migration von Gerät zu Gerät“. |

| Diagnose | Überspringt den Bereich „App-Analyse“. |

| Display Tone | Überspringt die Display Tone-Einrichtung. |

| Home-Taste | Überspringt den Bildschirm zur Vorstellung der Starttaste auf iPhone 7, iPhone 7 Plus, iPhone 8, iPhone 8 Plus und iPhone SE. |

| iMessage und FaceTime | Überspringt den Bildschirm „iMessage und FaceTime“ in iOS. |

| Ortungsdienste | Überspringt Ortungsdienste. |

| Kennung | Überspringt den Fensterbereich „Kennung“. |

| Zahlung | Überspringt die Einrichtung von Apple Pay. |

| Datenschutz | Überspringt den Bereich „Datenschutz“. |

| Wiederherstellen | Deaktiviert die Wiederherstellung aus der Sicherungswiederherstellung. |

| Wiederherstellung abgeschlossen | Überspringt den Fensterbereich „Wiederherstellen“. |

| Bildschirmzeit | Überspringt den Bereich „Bildschirmzeit“. |

| Mobilfunktarif hinzufügen | Überspringt den Bereich „Mobilfunktarif hinzufügen“. |

| Siri | Überspringt Siri. |

| Software-Update | Überspringt den Bildschirm für obligatorische Software-Updates in iOS. |

| Allgemeine Geschäftsbedingungen | Überspringt die allgemeinen Geschäftsbedingungen. |

| Anredeformen | Überspringt die Anredeformen während des Setup-Assistenten |

| Aktualisierung abgeschlossen | Überspringt den Bereich „Aktualisierung abgeschlossen“. |

| Uhrmigration | Überspringt den Bereich für die Uhrmigration. |

| Willkommen | Überspringt den Bereich „Erste Schritte“. |

| Zoom | Überspringt das Einrichten des Zooms. |

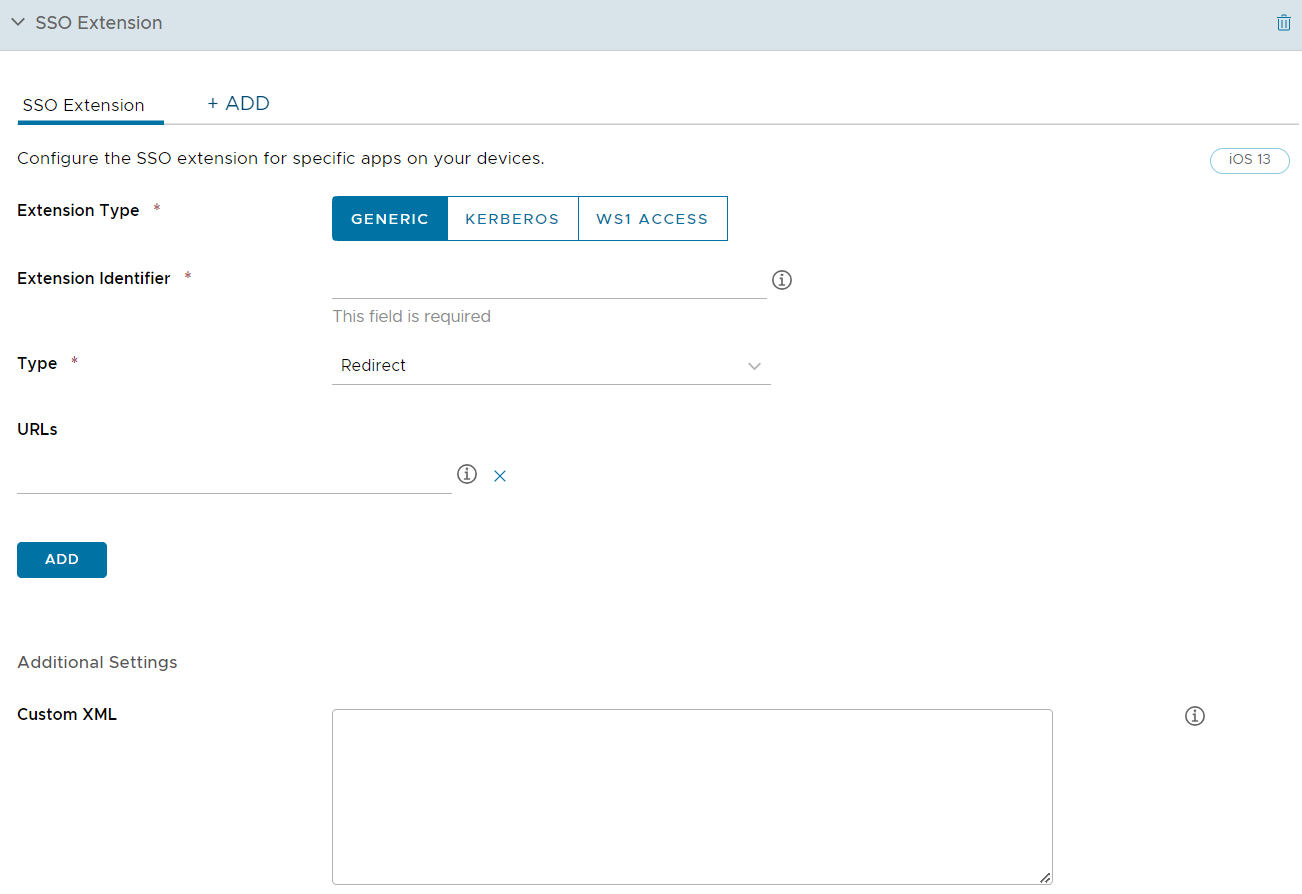

SSO-Erweiterungsprofil für iOS

Um eine Anwendung auf dem Gerät so zu konfigurieren, dass Single Sign-on (SSO) mit der Kerberos-Erweiterung durchgeführt wird, konfigurieren Sie das SSO-Erweiterungsprofil. Mit dem SSO-Erweiterungsprofil müssen Benutzer Ihren Benutzernamen und Ihr Kennwort nicht angeben, um auf bestimmte URLs zugreifen zu können. Dieses Profil gilt nur für Geräte mit iOS 13 und höher.

Konfigurieren Sie die SSO-Erweiterungseinstellungen, einschließlich:

| Einstellung | Beschreibung |

|---|---|

| Erweiterungstyp | Wählen Sie den Typ der SSO-Erweiterung für die Anwendung aus. Wenn Sie „Generisch“ auswählen, geben Sie im Feld Erweiterungsbezeichner die Paket-ID der Anwendungserweiterung an, die SSO für die angegebenen URLs ausführt. Wenn „Kerberos“ ausgewählt ist, geben Sie den Active Directory-Bereich und die Domänen an. |

| Typ | Wählen Sie als Erweiterungstyp entweder „Anmeldedaten“ oder „Umleiten“ aus. Die Erweiterung „Anmeldedaten“ wird für Authentifizierung per Aufforderung/Rückmeldung verwendet. Die Erweiterung „Umleiten“ kann die OpenID Connect-, Oauth- und SAML-Authentifizierung verwenden. |

| Team-Bezeichner | Geben Sie den Team-Bezeichner der Anwendungserweiterung ein, die SSO für die angegebenen URLs ausführt. |

| URLs | Geben Sie ein oder mehrere URL-Präfixe von Identitätsanbietern ein, bei denen die Anwendungserweiterung SSO ausführt. |

| Zusätzliche Einstellungen | Geben Sie zusätzliche Einstellungen für das Profil in XML-Code ein, der dem ExtensionData-Knoten hinzugefügt wird. |

| Active Directory-Bereich | Diese Option wird nur angezeigt, wenn „Kerberos“ als Erweiterungstyp ausgewählt ist. Geben Sie den Namen für den Kerberos-Bereich ein. |

| Domänen | Geben Sie die Hostnamen oder die Domänennamen ein, die über die Anwendungserweiterung authentifiziert werden können. |

| Site-AutoErmittlung verwenden | Aktivieren Sie die Option, damit die Kerberos-Erweiterung automatisch LDAP und DNS verwendet, um den Namen der Active Directory-Site zu ermitteln. |

| Automatische Anmeldung zulassen | Aktivieren Sie die Option, damit Kennwörter im Schlüsselbund gespeichert werden können. |

| Benutzer-Touch-ID oder -kennwort anfordern | Aktivieren Sie die Option, damit der Benutzer die Touch ID, die FaceID oder die Kennung für den Zugriff auf den Schlüsselbundeintrag bereitstellen kann. |

| Zertifikat | Wählen Sie das Zertifikat aus, das auf das Gerät übertragen werden soll, das sich im selben MDM-Profil befindet. |

| Zulässige Paket-IDs | Geben Sie eine Liste der Anwendungspaket-IDs ein, um den Zugriff auf das Kerberos Ticket Granting Ticket (TGT) zuzulassen. |

Profil für abonnierte Kalender für iOS

Verteilen Sie die mit der Kalender-Anwendung in macOS vorgenommene Kalenderabonnements auf Ihre iOS-Geräte, indem Sie diese Nutzlast konfigurieren.

Konfigurieren Sie die Kalendereinstellungen wie folgt:

| Einstellung | Beschreibung |

|---|---|

| Beschreibung | Geben Sie eine Kurzbeschreibung der abonnierten Kalender ein. |

| URL | Geben Sie die URL des Kalenders ein, den Sie abonniert haben. |

| Benutzername | Geben Sie den Benutzernamen des Endbenutzers für die Authentifizierung ein. |

| Kennwort | Geben Sie das Kennwort des Endbenutzers für die Authentifizierung ein. |

| SSL verwenden | Aktivieren Sie diese Option, um die gesamte Datenkommunikation über SSL abzuwickeln. |

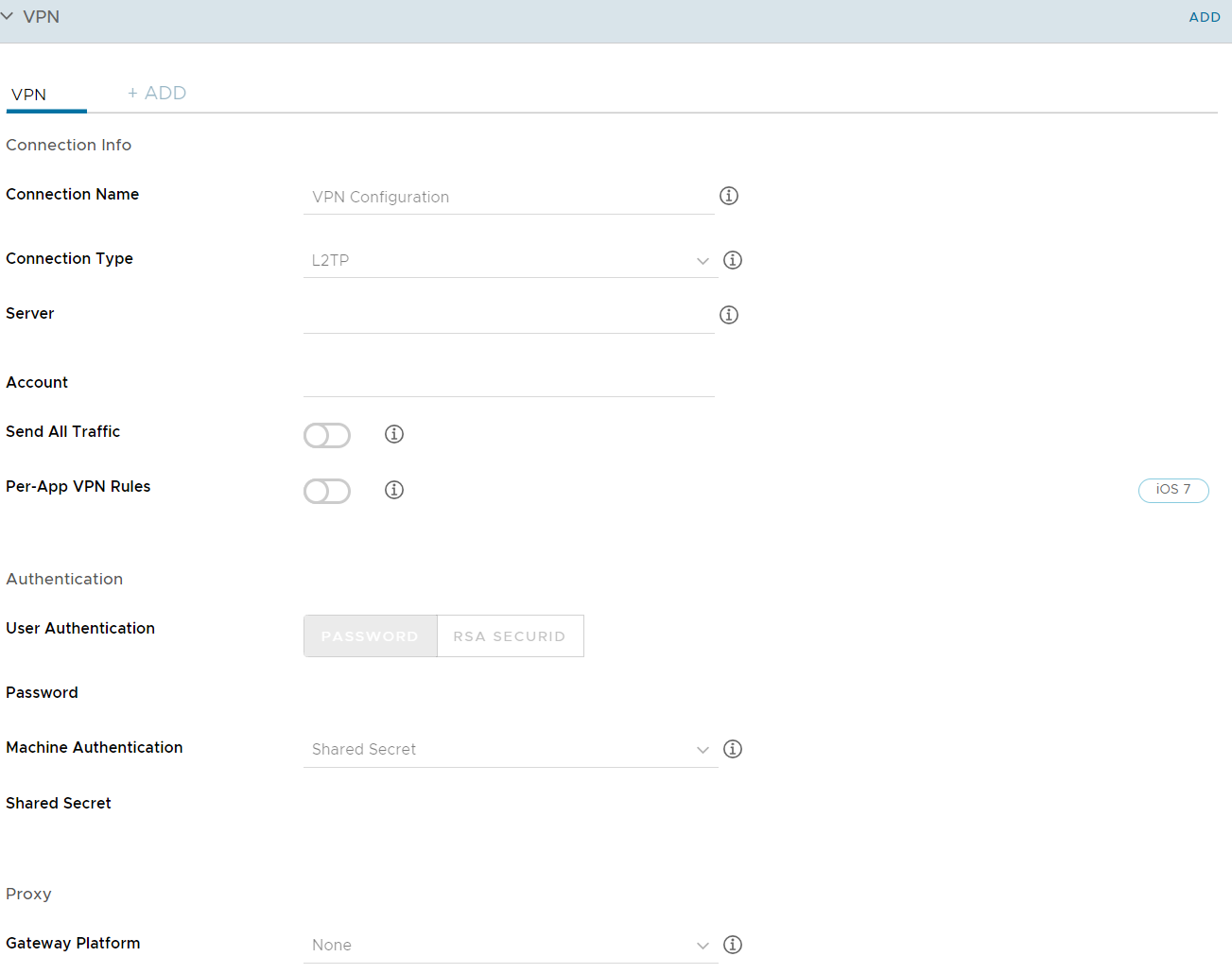

VPN-Profil (Virtual Private Network) für iOS

Virtuelle private Netzwerke (VPNs) bieten Geräten einen sicheren und verschlüsselten Tunnel zum Zugriff auf interne Ressourcen. VPN-Profile ermöglichen, dass alle Geräte so funktionieren, als ob sie über das Netzwerk vor Ort verbunden sind. Ein konfiguriertes VPN-Profil gewährleistet, dass Endbenutzer einen nahtlosen Zugriff auf E-Mails, Dateien und Inhalte haben.

Die angezeigten Einstellungen hängen von dem von Ihnen gewählten Verbindungstyp ab. Weitere Informationen zur Verwendung der Forcepoint-Inhaltsfilterung finden Sie unter Erstellen eines eines Forcepoint-Inhaltsfilterprofils.

Konfigurieren Sie die Benachrichtigungsprofileinstellungen, einschließlich:

| Einstellungen | Beschreibung |

|---|---|

| Verbindungsname | Geben Sie den Namen der Verbindung ein, der auf dem Gerät angezeigt werden soll. |

| Verbindungstyp | Verwenden Sie das Dropdown-Menü, um die Netzwerkverbindungsmethode auszuwählen. |

| Server | Geben Sie den Hostnamen oder die IP-Adresse des Servers ein. |

| Konto | Geben Sie den Namen des VPN-Kontos ein. |

| Gesamten Datenverkehr senden | Sendet den gesamten Datenverkehr über das angegebene Netzwerk. |

| Verbindung bei Leerlauf abbrechen | Ermöglichen Sie es dem VPN, nach einer bestimmten Zeitdauer eine automatische Trennung durchzuführen. Die Unterstützung für diesen Wert hängt vom VPN-Anbieter ab. |

| Automatisch verbinden | Wählen Sie diese Option, um es dem VPN zu gestatten, automatisch eine Verbindung zu den folgenden Domänen herzustellen. Diese Option wird angezeigt, wenn Pro-App-VPN-Regeln aktiviert ist. Safari-Domänen Mail-Domänen Kontaktdomänen Kalenderdomänen |

| Anbietertyp | Wählen Sie den Typ des VPN-Diensts aus. Wenn es sich bei dem VPN-Diensttyp um einen App-Proxy handelt, tunnelt der VPN-Dienst den Datenverkehr auf Anwendungsebene. Wenn es sich um einen Paket-Tunnel handelt, tunnelt der VPN-Dienst den Datenverkehr auf der IP-Ebene. |

| Pro-App-VPN-Regeln | Aktiviert das Per-App-VPN für Geräte. Weitere Informationen finden Sie unter Konfigurieren von Per-App-VPN für iOS-Geräte in diesem Leitfaden. |

| Authentifizierung | Wählen Sie die Methode zur Authentifizierung für Endbenutzer aus. Halten Sie sich an die entsprechenden Eingabeaufforderungen, um ein Identitätszertifikat hochzuladen, oder geben Sie eine Kennwort-Information bzw. den Gemeinsamen geheimen Schlüssel ein, der den Endbenutzern den VPN-Zugriff ermöglicht. |

| VPN-On-Demand aktivieren | Aktivieren Sie VPN-ONnDemand, um Zertifikate für die automatische Einrichtung von VPN-Verbindungen gemäß dem Abschnitt Konfigurieren von VPN-On-Demand für iOS-Geräte in diesem Leitfaden zu verwenden. |

| Proxy | Wählen Sie zur Konfiguration mit dieser VPN-Verbindung als Proxytyp Manuell oder Automatisch aus. |

| Server | Geben Sie die URL für den Proxyserver ein. |

| Port | Geben Sie den Port ein, der für die Kommunikation mit dem Proxy verwendet wird. |

| Benutzername | Geben Sie den Benutzernamen für die Verbindung mit dem Proxyserver ein. |

| Kennwort | Geben Sie das Kennwort für die Authentifizierung ein. |

| Anbieterschlüssel | Wählen Sie diese Option, um benutzerdefinierte Schlüssel zu erstellen, die in das Konfigurationswörterbuch für Anbieter aufgenommen werden. |

| Schlüssel | Geben Sie den spezifischen Schlüssel ein, der vom Anbieter bereitgestellt wurde. |

| Wert | Geben Sie den VPN-Wert für jeden Schlüssel ein. |

| Lokale Netzwerke ausschließen | Aktivieren Sie die Option, um alle Netzwerke zur Weiterleitung des Netzwerkdatenverkehrs außerhalb des VPN einzubeziehen. |

| Alle Netzwerke einbeziehen | Aktivieren Sie die Option, um alle Netzwerke zur Weiterleitung des Netzwerkdatenverkehrs über das VPN einzubeziehen. |

| Routen erzwingen | Aktivieren Sie diese Option, damit alle nicht standardmäßigen VPN-Routen Vorrang vor lokal definierten Regeln haben. Wenn Sie Alle Netzwerke einbeziehen aktiviert haben, wird diese Einstellung ignoriert. |

| Maximale Übertragungseinheit | Hiermit wird die maximale Größe jedes Pakets in Byte angegeben, das über die IKEv2-VPN-Schnittstelle gesendet wird. |

| SMB-Domänen | Ein Array von SMB-Domänen, auf das über diese VPN-Verbindung zugegriffen werden kann. |

| Bedarfsgesteuertes Überschreiben verhindern | Aktivieren Sie diese Option, um zu verhindern, dass Benutzer VPN bedarfsgesteuert in den Einstellungen umschalten. |

Hinweis: Wenn Sie als Typ IKEv2 ausgewählt haben, sind Sie berechtigt, die minimale und maximale TLS-Version für die VPN-Verbindungen einzugeben. Vor der Eingabe der TLS-Version müssen Sie das Kontrollkästchen EAP aktivieren aktivieren.