Um in SaltStack Config eine Rolle für rollenbasierte Zugriffssteuerungen (Role-Based Access Controls, RBAC) zu definieren, müssen Sie sowohl die zulässige Aufgabe definieren als auch den Ressourcenzugriff zuweisen. Eine Aufgabe ist ein bestimmter Vorgang, der in der Benutzeroberfläche ausgeführt werden kann, z. B. das Erstellen, Bearbeiten oder Ausführen eines Auftrags. Eine Ressource ist ein Element Ihrer Umgebung, z. B. bestimmte Master, Minions, Ziele, Dateidaten usw.

Aufgaben

Aufgaben stellen häufige Anwendungsfälle in SaltStack Config dar. Wenn Sie eine Aufgabe aktivieren, erhält die Rolle die Berechtigungen für die Ausführung aller Funktionen, die zum Abschließen der Aufgabe erforderlich sind.

Die Registerkarte Aufgaben enthält die folgenden Optionen.

| Aufgabe |

Beschreibung |

|---|---|

| Neue Ziele erstellen und löschen |

Die Rolle kann neue Ziele erstellen. Benutzer, die dieser Rolle zugewiesen sind, können die von ihnen erstellten Ziele sowie andere unter Ressourcenzugriff festgelegte Ziele bearbeiten und löschen. Ein Ziel ist die Gruppe von Minions, die auf einen oder mehrere Salt-Master verteilt sein können, auf die der Salt-Befehl eines Auftrags angewendet wird. Ein Salt-Master kann auch wie ein Minion verwaltet werden und ein Ziel sein, wenn er den Minion-Dienst ausgeführt. Weitere Informationen finden unter Minions. |

| Pfeilerdaten ändern |

Die Rolle kann in Pfeilern gespeicherte vertrauliche Informationen anzeigen, bearbeiten und löschen. Benutzer, die zu dieser Rolle gehören, können die von ihnen erstellten Pfeiler bearbeiten oder löschen. Außerdem können sie andere Pfeiler bearbeiten oder löschen, wenn ihnen der Ressourcenzugriff dafür erteilt wurde (nur über die API [RaaS] verfügbar). Bei Pfeilern handelt es sich um Datenstrukturen, die auf dem Salt-Master definiert sind und mithilfe von Zielen an ein oder mehrere Minions übergeben werden. Sie ermöglichen das ausschließliche Senden vertraulicher, gezielter Daten an das entsprechende Minion. Weitere Informationen finden Sie unter Pfeiler. |

| Dateiserver ändern |

Die Rolle kann den Dateiserver anzeigen und Dateien erstellen, bearbeiten oder löschen. Benutzer, die zu dieser Rolle gehören, können die von ihnen erstellten Dateien bearbeiten oder löschen. Außerdem können sie andere Dateien bearbeiten oder löschen, wenn ihnen der Ressourcenzugriff dafür erteilt wurde (nur über die API [RaaS] verfügbar). Auf dem Dateiserver können Salt-spezifische Dateien, wie z. B. Top- oder Statusdateien, und Dateien gespeichert werden, die an Minions verteilt werden können, wie z. B. Systemkonfigurationsdateien. Weitere Informationen finden Sie unter Dateiserver. |

| Beliebige Befehle für Minions ausführen |

Die Rolle kann Befehle außerhalb einer Aufgabe auslösen, die der Salt-Master abholen soll. Die Rolle ist nicht auf die Ausführung der Befehle beschränkt, die in einer bestimmten Auftragsdefinition enthalten sind. Bei Minions handelt es sich um Knoten, auf denen der Minion-Dienst ausgeführt wird. Dieser Dienst kann Befehle eines Salt-Masters befolgen und die erforderlichen Aufgaben durchführen. Weitere Informationen finden unter Minions. |

| Schlüssel akzeptieren, löschen und ablehnen |

Die Rolle kann Minion-Schlüssel nach Bedarf für die Erstkonfiguration akzeptieren, löschen und ablehnen. Ein Minion-Schlüssel ermöglicht die verschlüsselte Kommunikation zwischen einem Salt-Master und einer Salt-Minion. Weitere Informationen finden Sie unter Minion-Schlüssel. |

| Benutzer, Rollen, Berechtigungen lesen und ändern |

Die Rolle kann Benutzer und zugehörige Daten anzeigen sowie Rollen und Berechtigungseinstellungen bearbeiten. Hinweis: Diese Aufgabe gilt nur für die integrierten Administrator- und Superuser-Rollen. Rollen werden verwendet, um Berechtigungen für mehrere Benutzer mit gemeinsamen Anforderungen zu definieren. |

| Befehle auf Salt-Mastern ausführen |

Die Rolle kann Befehle auf Salt-Mastern ausführen, z. B. zum Ausführen der Orchestrierung. Befehle, die für den Salt-Master ausgeführt werden, werden auch als Salt Runners bezeichnet. Salt-Runner sind Module, die zum Ausführen von Funktionen zur vereinfachten Handhabung auf dem Salt-Master verwendet werden. Weitere Informationen finden Sie unter Aufträge. Durch Hinzufügen dieser Berechtigung kann die Rolle die Option salt-run aus der Funktion Befehl ausführen auf der Registerkarte „Minions“ verwenden. |

| Konformität– erstellen, bearbeiten, löschen und bewerten |

Die Rolle kann SaltStack SecOps Compliance-Richtlinien erstellen, bearbeiten, löschen und bewerten. Neben der Erteilung der Berechtigung für diese Aufgabe müssen Sie auch den Ressourcenzugriff für alle Ziele definieren, für die die Rolle Aktionen ausführen soll. Wenn die Diese Aufgabe lässt nicht zu, dass die Rolle Standardisierungen für SaltStack SecOps Compliance-Richtlinien durchführt. SaltStack SecOps Compliance ist ein Add-On für SaltStack Config, das den Sicherheitskonformitätsstatus für alle Systeme in Ihrer Umgebung verwaltet. Weitere Informationen finden Sie unter Verwenden und Verwalten von SaltStack SecOps.

Hinweis:

Eine SaltStack SecOps-Lizenz ist erforderlich. |

| Konformität – standardisieren |

Die Rolle kann alle nicht konformen Minions standardisieren, die in einer SaltStack SecOps Compliance-Bewertung erkannt wurden. SaltStack SecOps Compliance ist ein Add-On für SaltStack Config, das den Sicherheitskonformitätsstatus für alle Systeme in Ihrer Umgebung verwaltet. Weitere Informationen finden Sie unter Verwenden und Verwalten von SaltStack SecOps.

Hinweis:

Eine SaltStack SecOps-Lizenz ist erforderlich. |

| Konformität – SaltStack-Inhalt aktualisieren |

Die Rolle kann Updates in die SaltStack SecOps Compliance-Sicherheitsbibliothek herunterladen. |

| Schwachstelle – erstellen, bearbeiten, löschen und bewerten |

Die Rolle kann SaltStack SecOps Vulnerability-Richtlinien erstellen, bearbeiten, löschen und bewerten. Neben der Erteilung der Berechtigung für diese Aufgabe müssen Sie auch den Ressourcenzugriff für alle Ziele definieren, für die die Rolle Bewertungen ausführen soll. Diese Aufgabe lässt nicht zu, dass die Rolle Standardisierungen für SaltStack SecOps Vulnerability-Richtlinien durchführt. SaltStack SecOps Vulnerability ist ein Add-On für SaltStack Config, das Schwachstellen auf allen Systemen in Ihrer Umgebung verwaltet. Weitere Informationen finden Sie unter Verwenden und Verwalten von SaltStack SecOps.

Hinweis:

Eine SaltStack SecOps-Lizenz ist erforderlich. |

| Schwachstelle – beheben |

Die Rolle kann in einer SaltStack SecOps Vulnerability-Bewertung festgestellte Schwachstellen beheben. SaltStack SecOps Vulnerability ist ein Add-On für SaltStack Config, das Schwachstellen auf allen Systemen in Ihrer Umgebung verwaltet. Weitere Informationen finden Sie unter Verwenden und Verwalten von SaltStack SecOps.

Hinweis:

Eine SaltStack SecOps-Lizenz ist erforderlich. |

Ressourcenzugriff

Auf der Registerkarte Ressourcenzugriff können Sie den Ressourcenzugriff für Ziele und Aufträge definieren. Ein Ziel ist die Gruppe von Minions, die auf einen oder mehrere Salt-Master verteilt sein können, auf die der Salt-Befehl eines Auftrags angewendet wird. Ein Salt-Master kann auch wie ein Minion verwaltet werden und ein Ziel sein, wenn er den Minion-Dienst ausgeführt. Aufträge werden verwendet, um Remoteausführungsaufgaben auszuführen, Zustände anzuwenden und Salt-Runner zu starten.

Nachfolgend werden die verschiedenen Ebenen des Ressourcenzugriffs beschrieben:

- Ziele

- Nur lesen: Die Rolle kann das angegebene Ziel und dessen Details anzeigen, aber nicht bearbeiten oder löschen.

- Lesen/Schreiben: Die Rolle kann das angegebene Ziel anzeigen und bearbeiten.

- Lesen/Schreiben/Löschen: Die Rolle kann das angegebene Ziel anzeigen, bearbeiten und löschen.

- Aufträge

- Nur lesen: Die Rolle kann den angegebenen Auftrag und die zugehörigen Details anzeigen, aber nicht bearbeiten oder löschen.

- Lesen/Ausführen: Die Rolle kann den angegebenen Auftrag anzeigen und ausführen.

- Lesen/Ausführen/Schreiben: Die Rolle kann den angegebenen Auftrag anzeigen, bearbeiten und ausführen.

- Lesen/Ausführen/Schreiben/Löschen: Die Rolle kann den angegebenen Auftrag anzeigen, bearbeiten, löschen und ausführen.

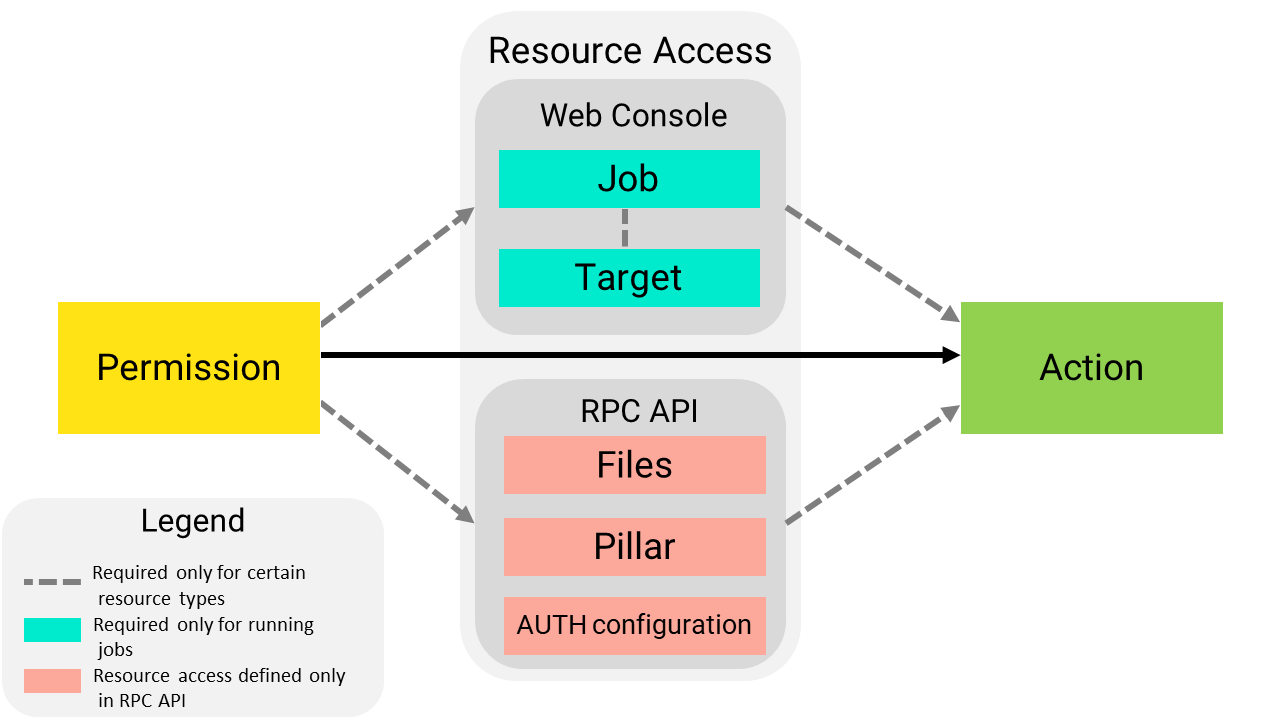

- Andere Ressourcentypen: Der Zugriff auf die folgenden Ressourcentypen muss mithilfe der API (RaaS) definiert werden. Weitere Informationen erhalten Sie unter Einrichten von API-Berechtigungen oder bei Ihrem Administrator.

- Dateien auf dem Dateiserver

- Pfeilerdaten

- Authentifizierungskonfiguration

Alle anderen Ressourcentypen (außer Aufträgen, Zielen und den oben aufgeführten Ressourcentypen) benötigen keine spezifischen Einstellungen für den Ressourcenzugriff.

Unterscheidung zwischen zulässigen Aufgaben und Ressourcenzugriff

Eine zulässige Aufgabe ist eine breite Kategorie zulässiger Aktionen, während der Ressourcenzugriff präziser ist: Sie können eine bestimmte Ressource (z. B. einen Auftrag oder ein Ziel) angeben, für die die Aktion ausgeführt werden soll. Das wird im folgenden Diagramm veranschaulicht.

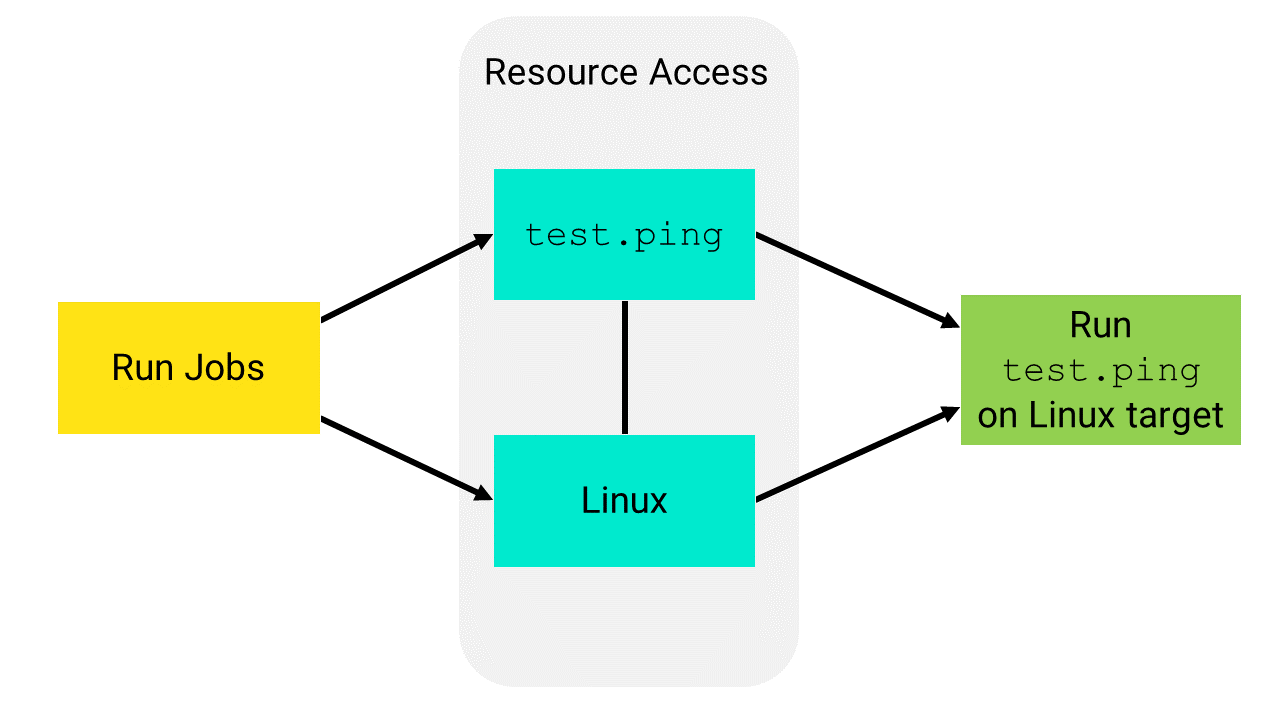

Im folgenden Beispiel kann eine Rolle test.ping für die Linux-Zielgruppe ausführen. Die Rolle verfügt über die folgenden Berechtigungseinstellungen:

- Lesezugriff auf das Linux-Ziel

- Lese-/Ausführungszugriff auf einen Auftrag, der den Befehl

test.pingenthält

Geklonte Rollen übernehmen standardmäßig die zulässigen Aufgaben von der ursprünglichen Rolle. Geklonte Rollen übernehmen keinen Ressourcenzugriff. Dieser muss gesondert festgelegt werden. Weitere Informationen hierzu finden Sie unter Zuweisen des Zugriffs auf eine Aufgabe oder ein Ziel.