Zur wirksamen Konfiguration eines vCenter Server-Identitätsanbieterverbunds müssen Sie sich mit den stattfindenden Kommunikationsabläufen vertraut machen.

Sie können den vCenter Server-Identitätsanbieterverbund für AD FS, Microsoft Entra ID (ehemals Azure AD), Okta oder PingFederate konfigurieren.

Prozessablauf bei der Konfiguration des vCenter Server-Identitätsanbieterverbunds für AD FS

Die folgende Abbildung zeigt den Prozessablauf bei der Konfiguration des vCenter Server-Identitätsanbieterverbunds für AD FS.

vCenter Server, AD FS und Active Directory interagieren folgendermaßen.

- Der AD FS-Administrator konfiguriert eine AD FS OIDC-Anwendung für vCenter Server.

- Der vCenter Server-Administrator meldet sich mit dem vSphere Client bei vCenter Server an.

- Der vCenter Server-Administrator fügt einen AD FS-Identitätsanbieter zu vCenter Server hinzu und gibt zusätzlich Informationen zur Active Directory-Domäne ein.

vCenter Server benötigt diese Informationen, um eine LDAP-Verbindung zur Active Directory-Domäne des AD FS-Servers herzustellen. Mit dieser Verbindung sucht vCenter Server nach Benutzern und Gruppen und fügt sie im nächsten Schritt zu lokalen vCenter Server-Gruppen hinzu. Weitere Informationen finden Sie in folgendem Abschnitt mit dem Titel „Durchsuchen der Active Directory-Domäne“.

- Der vCenter Server-Administrator konfiguriert Autorisierungsberechtigungen in vCenter Server für AD FS-Benutzer.

- Der AD FS-Anbieter fragt die VcIdentityProviders-API ab, um die LDAP-Verbindungsinformationen für die Active Directory-Quelle zu erhalten.

- Der AD FS-Anbieter durchsucht Active Directory nach den abgefragten Benutzern oder Gruppen, um die Autorisierungskonfiguration abzuschließen.

Durchsuchen der Active Directory-Domäne

Sie konfigurieren AD FS als externen Identitätsanbieter in vCenter Server, indem Sie den Assistenten zum Konfigurieren des Hauptidentitätsanbieters im vSphere Client verwenden. Im Rahmen des Konfigurationsprozesses müssen Sie Informationen zur Active Directory-Domäne eingeben, einschließlich Informationen zum DN (Distinguished Name) des Benutzers und der Gruppe. Wenn Sie AD FS für die Authentifizierung konfigurieren, müssen Sie Informationen zu dieser Active Directory-Verbindung angeben. Diese Verbindung ist erforderlich, um nach Active Directory-Benutzernamen und -Gruppen zu suchen und diese Rollen und Berechtigungen in vCenter Server zuzuordnen, während AD FS für die Authentifizierung des Benutzers verwendet wird. In diesem Schritt des Assistenten zum Konfigurieren des Hauptidentitätsanbieters wird keine Active Directory über LDAP-Identitätsquelle erstellt. Stattdessen verwendet vCenter Server diese Informationen, um eine gültige durchsuchbare Verbindung mit Ihrer Active Directory-Domäne herzustellen, in der nach Benutzern und Gruppen gesucht werden kann.

Überlegen Sie sich ein Beispiel, in dem die folgenden DN-Einträge verwendet werden:

- Basis-DN (Distinguished Name) für Benutzer: cn=Users,dc=corp,dc=local

- Basis-DN (Distinguished Name) für Gruppen: dc=corp,dc=local

- Benutzername: cn=Administrator,cn=Users,dc=corp,dc=local

Wenn der Benutzer „[email protected]“ ein Mitglied der Gruppe „[email protected]“ ist, kann ein vCenter Server-Administrator durch Eingabe dieser Informationen im Assistenten nach der Gruppe „[email protected]“ suchen und sie zur vCenter Server-Gruppe „[email protected]“ hinzufügen. Folglich werden dem Benutzer „[email protected]“ bei der Anmeldung Administratorrechte in vCenter Server eingeräumt.

vCenter Server verwendet diesen Suchlauf auch, wenn Sie globale Berechtigungen für Active Directory-Benutzer und -Gruppen konfigurieren. In beiden Fällen – entweder beim Konfigurieren globaler Berechtigungen oder beim Hinzufügen eines Benutzers oder einer Gruppe – wählen Sie im Dropdown-Menü Domäne die Domäne aus, die Sie für Ihren AD FS-Identitätsanbieter eingegeben haben, um nach Benutzern und Gruppen in Ihrer Active Directory-Domäne zu suchen und diese auszuwählen.

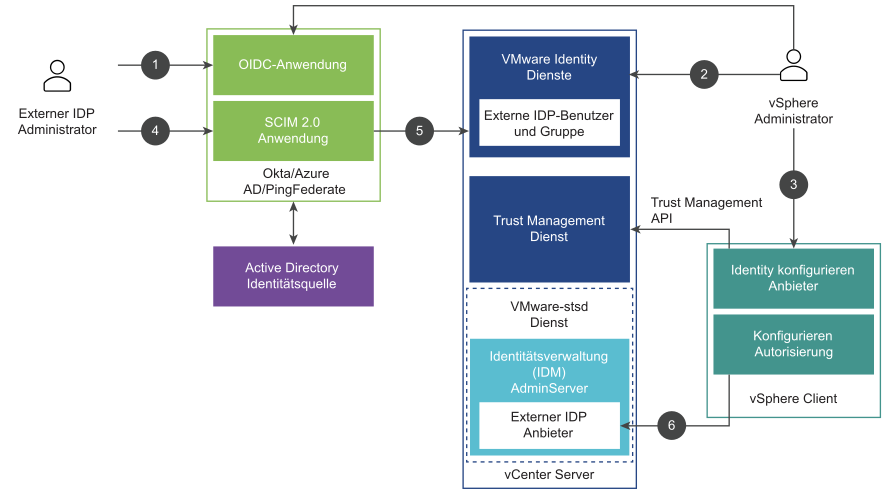

Prozessablauf bei der Konfiguration des vCenter Server-Identitätsanbieterverbunds mithilfe von VMware Identity Services

Zum Konfigurieren von Okta, Microsoft Entra ID und PingFederate verwenden Sie VMware Identity Services. Die folgende Abbildung zeigt den Prozessablauf bei der Konfiguration des vCenter Server-Identitätsanbieterverbunds mithilfe von VMware Identity Services.

vCenter Server, VMware Identity Services und Active Directory interagieren folgendermaßen.

- Der externe IDP-Administrator konfiguriert eine OIDC-Anwendung für vCenter Server.

- Der vCenter Server-Administrator meldet sich mit dem vSphere Client beim vCenter Server an, fügt einen Identitätsanbieter zu vCenter Server hinzu und gibt auch Domäneninformationen ein.

- Der vCenter Server-Administrator übergibt den Umleitungs-URI (der von der Konfigurationsseite des Identitätsanbieters im vSphere Client abgerufen wurde) an den Identitätsanbieter-Administrator, der diesen zur in Schritt 2 erstellten OIDC-Anwendung hinzufügen soll.

- Der externe IDP-Administrator konfiguriert eine SCIM 2.0-Anwendung.

- Der externe IDP-Administrator weist die Benutzer und Gruppen der SCIM 2.0-Anwendung zu und überträgt Benutzer und Gruppen an vCenter Server.

- Der vCenter Server-Administrator konfiguriert Autorisierungsberechtigungen in vCenter Server für externe IDP-Benutzer.

Externe IDP-Benutzer und -Gruppen

Da ein externer Identitätsanbieter das SCIM (System für domänenübergreifende Identitätsverwaltung) für Benutzer und Gruppen verwendet, befinden sich diese Benutzer und Gruppen auf Ihrem vCenter Server. Wenn Sie in Ihrem externen Identitätsanbieter nach Benutzern und Gruppen suchen, etwa um Berechtigungen zuzuweisen, erfolgt die Suche lokal auf vCenter Server.

vCenter Server verwendet diesen Suchlauf auch, wenn Sie globale Berechtigungen für externe IDP-Benutzer und -Gruppen konfigurieren. In beiden Fällen, entweder beim Konfigurieren globaler Berechtigungen oder beim Hinzufügen eines Benutzers oder einer Gruppe, wählen Sie die Domäne, die Sie für Ihren Identitätsanbieter eingegeben haben, im Dropdown-Menü Domäne aus, um nach Benutzern und Gruppen in Ihrer Domäne zu suchen und diese auszuwählen.