Virtuelle Maschinen sind die logischen Container, in denen Anwendungen und Gastbetriebssysteme ausgeführt werden. Alle virtuellen VMware-Maschinen sind absichtlich voneinander isoliert. Aufgrund dieser Isolierung können mehrere virtuelle Maschinen sicher ausgeführt werden und Hardware gemeinsam verwenden. Des weiteren ermöglicht sie ihnen den Zugriff auf Hardware und eine unterbrechungsfreie Leistung.

Selbst ein Benutzer mit Systemadministratorberechtigungen auf dem Betriebssystem einer virtuellen Maschine kann diesen Grad an Isolierung die ausdrückliche Erlaubnis eines ESXi-Systemadministrators nicht überwinden, um auf eine andere virtuelle Maschine zuzugreifen. Wenn bei isolierten virtuellen Maschinen das Gastbetriebssystem in einer virtuellen Maschine fehlschlägt, werden die anderen virtuellen Maschinen auf demselben Host weiterhin ausgeführt. Die Benutzer können nach wie vor auf andere virtuelle Maschinen zugreifen und deren Leistung wird nicht beeinträchtigt.

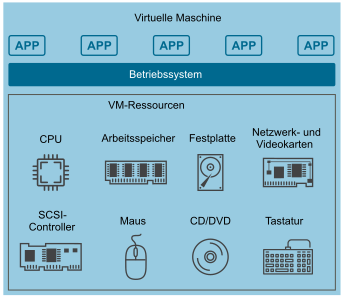

Jede virtuelle Maschine wird von anderen virtuellen Maschinen, die auf derselben Hardware ausgeführt werden, isoliert. Zwar verwenden virtuelle Maschinen physische Ressourcen wie CPU, Speicher und E/A-Geräte gemeinsam, ein Gastbetriebssystem auf einer einzelnen virtuellen Maschine kann jedoch nur jene virtuellen Maschinen erkennen, die Sie ihm zur Verfügung stellen.

Der VMkernel vermittelt alle physischen Ressourcen. Der Zugriff auf die gesamte physische Hardware erfolgt über den Vmkernel, und virtuelle Maschinen können diesen Grad an Isolierung nicht umgehen.

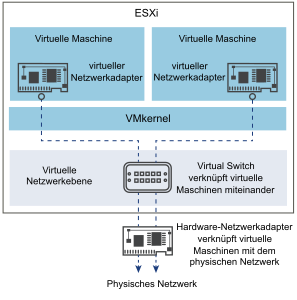

So wie eine physische Maschine über eine Netzwerkkarte mit anderen Maschinen in einem Netzwerk kommuniziert, kommuniziert eine virtuelle Maschine über einen virtuellen Switch mit anderen virtuellen Maschinen auf demselben Host. Des weiteren kommuniziert eine virtuelle Maschine über einen physischen Netzwerkadapter mit dem physischen Netzwerk einschließlich virtueller Maschinen auf anderen ESXi-Hosts.

Die virtuelle Vernetzung ist ebenfalls von der Isolierung der virtuellen Maschine betroffen.

- Verwendet eine virtuelle Maschine einen virtuellen Switch nicht gemeinsam mit einer anderen virtuellen Maschine, wird sie von den virtuellen Maschinen auf dem Host komplett isoliert.

- Wenn zu einer virtuellen Maschine kein physischer Netzwerkadapter konfiguriert ist, ist die virtuelle Maschine nicht vollständig isoliert. Hierzu gehört auch die Isolierung von physischen oder virtuellen Netzwerken.

- Virtuelle Maschinen sind genauso sicher wie physische Maschinen, wenn Sie sie mit Firewalls, Antiviren-Software usw. schützen.

Sie können den Schutz virtueller Maschinen noch verstärken, indem Sie Ressourcenreservierungen und -Grenzwerte auf dem Host einrichten. So können Sie eine virtuelle Maschine beispielsweise mittels Ressourcenzuweisung so konfigurieren, dass sie immer 10 %, jedoch niemals mehr als 20 % der CPU-Ressourcen des Hosts erhält.

Ressourcenzuweisungen und -Grenzwerte schützen virtuelle Maschinen vor Leistungsverschlechterung, zu der es kommen kann, wenn eine andere virtuelle Maschinen zu viele gemeinsam genutzte Hardwareressourcen verbraucht. Wenn zum Beispiel eine virtuelle Maschine auf einem Host durch einen Denial-Of-Service (DoS)-Angriff außer Gefecht gesetzt wird, verhindert ein Ressourcengrenzwert auf der Maschine, dass der Angriff so viele Hardwareressourcen einnimmt, dass die anderen virtuellen Maschinen ebenfalls betroffen werden. In ähnlicher Weise wird durch eine Ressourcenreservierung auf jeder virtuellen Maschine gewährleistet, dass im Falle einer hohen Ressourcenbeanspruchung durch die vom DoS-Angriff betroffene virtuelle Maschine alle anderen virtuellen Maschinen über genügend Ressourcen verfügen.

ESXi erlegt standardmäßig eine Form der Ressourcenreservierung auf, indem es einen Verteilungsmodus anwendet, der die verfügbaren Hostressourcen gleichmäßig unter den virtuellen Maschinen aufteilt und eine bestimmte Menge an Ressourcen für andere Systemkomponenten zurückbehält. Dieses Standardverhalten bietet einen natürlichen Schutzgrad vor DoS- und verteilten Denial-of-Service (DDoS)-Angriffen. Spezielle Ressourcenreservierungen und -Grenzwerte werden einzeln festgelegt, um das Standardverhalten anzupassen, sodass die Ressourcen in der Konfiguration der virtuellen Maschine nicht gleichmäßig verteilt werden.