Puede implementar Access Point con Horizon View y Horizon Air Hybrid-Mode. Para el componente de View de VMware Horizon, los dispositivos deAccess Point cumplen la misma función que desempeñaban anteriormente los servidores de seguridad de View.

Caso de implementación

Access Point ofrece acceso remoto seguro a aplicaciones y escritorios virtuales locales de un centro de datos del cliente. Esto funciona como una implementación local de Horizon View u Horizon Air Hybrid-Mode para su administración unificada.

Access Point ofrece a la empresa una gran seguridad con respecto a la identidad del usuario y controla de forma precisa el acceso a sus aplicaciones y escritorios autorizados.

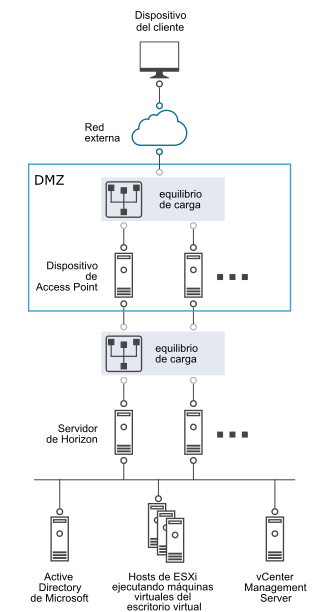

Los dispositivos virtuales de Access Point se suelen implementar en una zona desmilitarizada de red (DMZ). La implementación en la DMZ garantiza que todo el tráfico que entra al centro de datos para recursos de escritorios y aplicaciones es tráfico que está controlado en nombre de usuarios con autenticación sólida. Los dispositivos virtuales de Access Point también garantizan que el tráfico de un usuario autenticado se pueda dirigir solo a los recursos de escritorios y aplicaciones para los que dicho usuario tenga autorización. Este nivel de protección implica la inspección específica de protocolos de escritorio y la coordinación de las direcciones de red y las directivas que pueden cambiar con rapidez, para poder controlar con precisión el acceso.

Debe comprobar los requisitos para poder implementar Access Point correctamente con Horizon.

- Cuando el dispositivo de Access Point se dirige a un equilibrador de carga que lidera a los servidores de Horizon, la selección de la instancia del servidor será dinámica.

- Access Point sustituye al servidor de seguridad de Horizon.

- El puerto 443 debe estar disponible para Blast TCP/UDP.

- La puerta de enlace segura Blast y la puerta de enlace segura PCoIP deben estar habilitadas al implementar Access Point con Horizon. De esta forma se garantiza que los protocolos de visualización puedan utilizarse como servidores proxy de forma automática a través de Access Point. Las opciones BlastExternalURL y pcoipExternalURL especifican las direcciones de conexión utilizadas por los clientes de Horizon para dirigir estas conexiones de protocolos de visualización a través de las puertas de enlace adecuadas en Access Point. Esto proporciona una mayor seguridad, ya que estas puertas de enlace garantizan que el tráfico de los protocolos de visualización esté controlado en nombre de un usuario autenticado. Access Point omite el tráfico de los protocolos de visualización sin autorización.

- Deshabilite las puertas de enlace seguras en las instancias del servidor de conexión de View y habilítelas en los dispositivos de Access Point.

La diferencia principal con el servidor de seguridad de View es que Access Point tiene las siguientes características.

- Implementación segura. Access Point se implementa como una máquina virtual basada en Linux reforzada, bloqueada y preconfigurada

- Escalable. Puede conectar Access Point a un servidor de conexión de View individual, o también puede conectarlo a través de un equilibrador de carga que lidere varios servidores de conexión de View, lo que ofrece una mayor disponibilidad. Actúa como una capa entre las instancias de Horizon Client y los servidores de conexión de View back-end. Dado que la implementación es rápida, se puede ampliar o reducir de forma inmediata para satisfacer las necesidades de las empresas en constante cambio.

También puede tener uno o varios dispositivos de Access Point que se dirigen a una instancia individual del servidor. En ambos casos, utilice un equilibrador de carga que lidere a dos o más dispositivos de Access Point en la DMZ.

Autenticación

La autenticación de usuario es muy similar al servidor de seguridad de View. Entre los métodos de autenticación de usuario que se admiten en Access Point se incluyen:

- Nombre de usuario y contraseña de Active Directory

- Pantalla completa. Si desea obtener información sobre la pantalla completa, consulte la documentación de Horizon.

- Autenticación en dos fases RSA SecurID, certificada formalmente por RSA para SecurID

- RADIUS a través de un número de soluciones de proveedores de seguridad en dos fases de terceros

- Certificados de usuario PIV X.509, CAC o tarjeta inteligente

- SAML

Estos métodos de autenticación se admiten en combinación con el servidor de conexión de View. Access Point no necesita comunicarse directamente con Active Directory. Esta comunicación funciona como proxy a través del servidor de conexión de View, que puede acceder directamente a Active Directory. Una vez que la sesión de usuario se autentique de conformidad con la directiva de autenticación, Access Point puede reenviar solicitudes al servidor de conexión de View para pedir información de autorización, así como solicitudes de inicio de aplicaciones y escritorios. Access Point también administra los controladores de protocolos de aplicaciones y escritorios para permitirles reenviar solo el tráfico de protocolos autorizado.

Access Point gestiona la autenticación de tarjeta inteligente. Esto incluye opciones para que Access Point se comunique con los servidores del Protocolo de estado de certificados en línea (OCSP) con el fin de comprobar la revocación del certificado X.509, entre otras cuestiones.