Unified Access Gateway se puede utilizar como un proxy inverso de web y puede actuar bien como un proxy inverso normal o como un proxy inverso de autenticación en la DMZ.

Caso de implementación

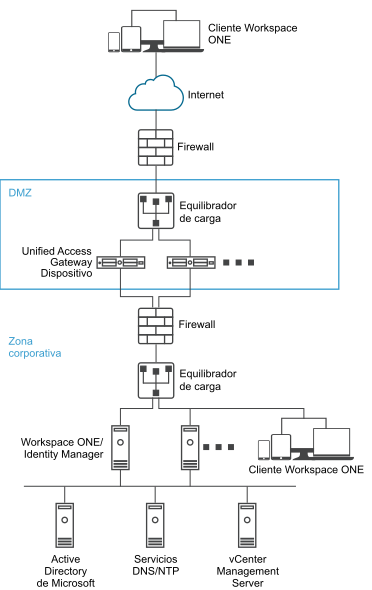

Unified Access Gateway ofrece acceso remoto seguro para la implementación local de VMware Identity Manager. Los dispositivos de Unified Access Gateway se suelen implementar en una zona desmilitarizada de red (DMZ). Con VMware Identity Manager, el dispositivo de Unified Access Gateway funciona como un proxy inverso de web entre el navegador de un usuario y el servicio de VMware Identity Manager del centro de datos. Unified Access Gateway también habilita el acceso remoto al catálogo de Workspace ONE para iniciar las aplicaciones de Horizon.

Requisitos para la implementación de Unified Access Gateway con VMware Identity Manager.

- DNS dividido

- El dispositivo de VMware Identity Manager debe tener un nombre de dominio plenamente cualificado (FQDN) como nombre de host.

- Unified Access Gateway debe utilizar el DNS interno. Esto significa que la propiedad proxyDestinationURL debe utilizar un FQDN.

Información sobre el proxy inverso

Unified Access Gateway, como solución, proporciona a los usuarios remotos acceso al portal de aplicaciones para Single Sign-On y acceso a sus recursos. Debe habilitar el proxy inverso de autenticación en Edge Service Manager. Actualmente se admiten los métodos de autenticación RSA SecurID y RADIUS.

Unified Access Gateway ofrece acceso remoto a VMware Identity Manager y a aplicaciones web con o sin autenticación desde un cliente basado en navegador y, a continuación, inicia el escritorio de Horizon.

- Se admiten los clientes basados en navegador si utilizan RADIUS y RSA SecurID como métodos de autenticación.

Puede configurar varias instancias del proxy inverso y cada instancia configurada se puede eliminar.