Si se implementa VMware Tunnel mediante el dispositivo de Unified Access Gateway, este proporcionará un método seguro y eficaz para que las aplicaciones individuales accedan a los recursos corporativos. Unified Access Gateway admite la implementación en entornos de ESXi o Microsoft Hyper-V.

VMware Tunnel está formado por dos componentes independientes: el proxy de túnel y el túnel por aplicación. Implemente VMware Tunnel con modelos de arquitectura de red única o de varios niveles.

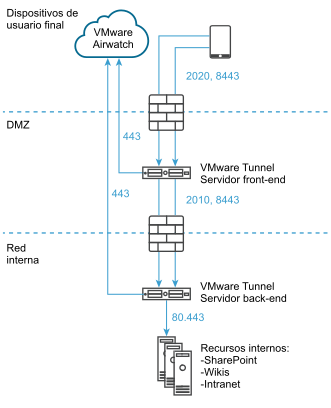

Tanto el modelo de implementación de proxy de túnel como el de túnel por aplicación pueden utilizarse en una red de varios niveles en el dispositivo de Unified Access Gateway. La implementación consta de un servidor front-end de Unified Access Gateway implementado en la DMZ y un servidor back-end implementado en la red interna.

El componente del proxy de túnel protege el tráfico de red entre un dispositivo del usuario final y un sitio web a través de VMware Browser o cualquier aplicación con VMware AirWatch SDK habilitado e implementada desde VMware AirWatch. La aplicación móvil crea una conexión HTTPS segura con el servidor del proxy de túnel y protege los datos confidenciales. Los dispositivos se autentican en el proxy de túnel con un certificado emitido mediante SDK, tal como se configuró en la consola de Workspace ONE UEM. Por lo general, este componente debe utilizarse cuando existen dispositivos no administrados que necesitan acceso protegido a recursos internos.

Para dispositivos totalmente inscritos, el componente del túnel por aplicación permite que los dispositivos se conecten a los recursos internos sin necesidad de VMware AirWatch SDK. Este componente usa las funciones nativas de la VPN por aplicación de los sistemas operativos iOS, Android, Windows 10 y macOS.

Para obtener más información sobre estas plataformas y las capacidades de los componentes de VMware Tunnel, consulte la documentación más reciente de túnel desde la página de documentación de Workspace ONE UEM.

La implementación de VMware Tunnel para su entorno de VMware AirWatch incluye lo siguiente:

Configurar el hardware inicial.

Configurar la información del nombre de host y el puerto de VMware Tunnel en la consola de Workspace ONE UEM. Consulte Reglas del firewall para dispositivos de Unified Access Gateway basados en DMZ.

Descargar e implementar la plantilla de Unified Access Gateway OVF.

Configurar manualmente VMware Tunnel.

AirWatch v9.1 y versiones posteriores es compatible con el modo cascada como modelo de implementación de varios niveles para VMware Tunnel. El modo cascada requiere un puerto entrante dedicado para cada componente del túnel de Internet al servidor del túnel front-end. Tanto los servidores front-end como back-end deben poder comunicarse con los servidores AWCM y la API de AirWatch. En VMware Tunnel, el modo Cascada es compatible con la arquitectura de varios niveles del componente del túnel por aplicación.

Para conocer las consideraciones de equilibrio de carga respecto de Content Gateway y el proxy de túnel, consulte Unified Access GatewayTopologías de equilibrio de carga.

Vaya a la página de documentación de VMware AirWatch para obtener una lista completa de las guías y las notas de la versión de VMware AirWatch.