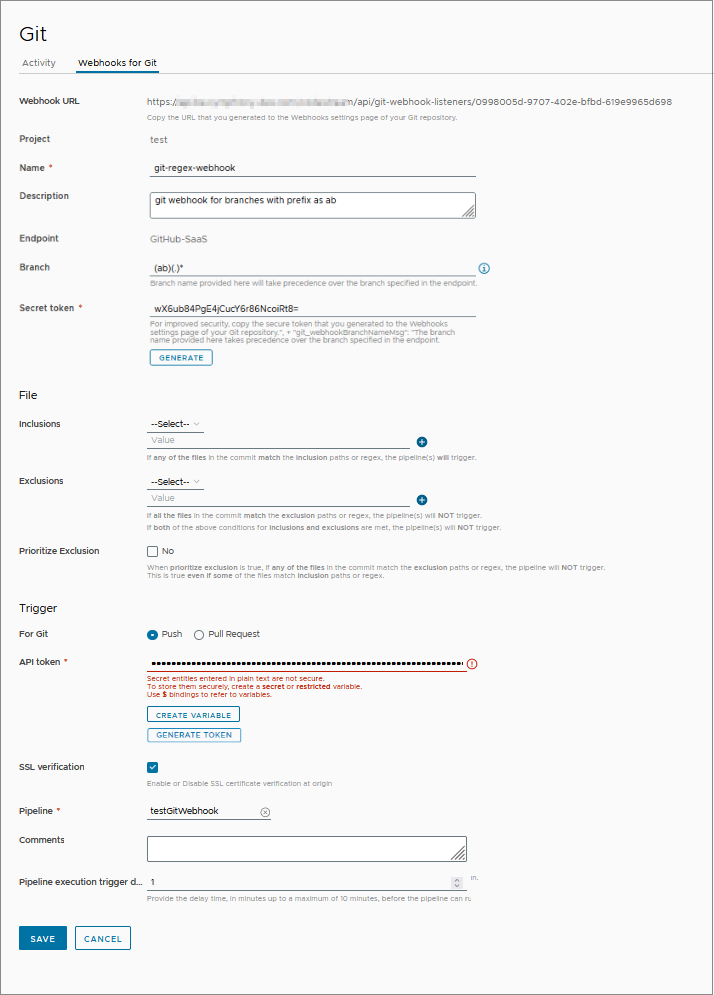

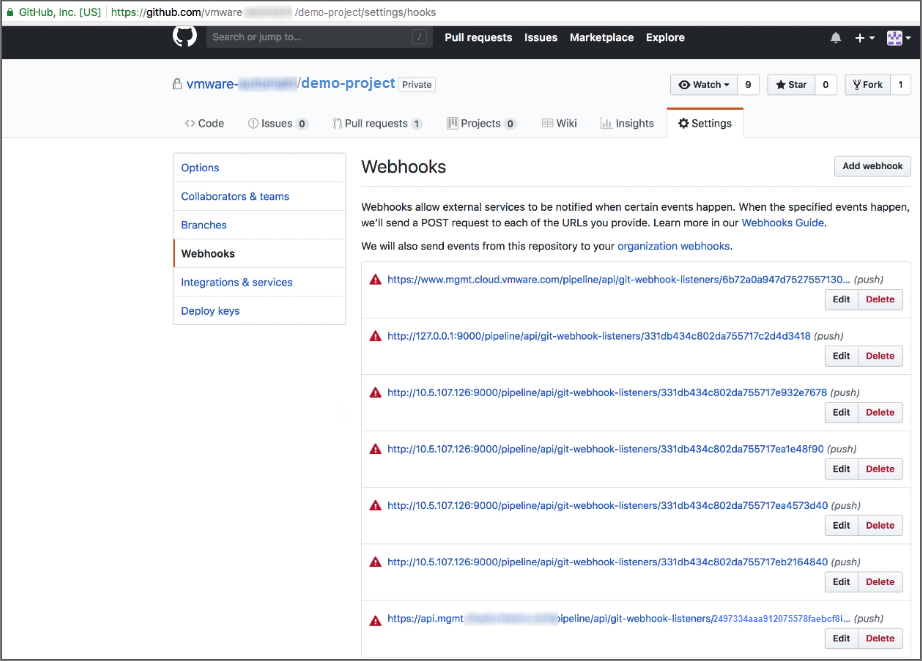

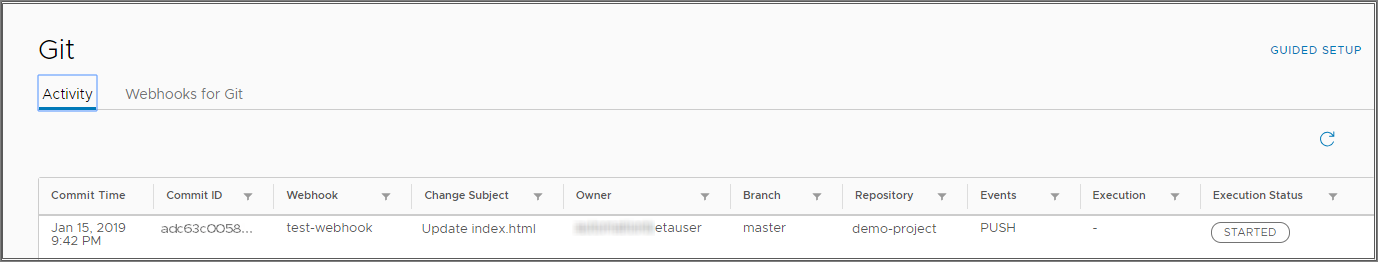

La definición de webhook debe incluir un endpoint de Git en la rama del repositorio que desea supervisar. Para crear el webhook, Automation Pipelines utiliza el endpoint de Git. Si el endpoint no existe, puede crearlo cuando agregue el webhook. En este ejemplo, se supone que tiene un endpoint de Git predefinido en GitHub.

Es posible crear varios webhooks para diferentes ramas; para hacerlo, utilice el mismo endpoint de Git y proporcione valores diferentes para el nombre de la rama en la página de configuración del webhook. Si desea crear otro webhook para otra rama en el mismo repositorio de Git, no es necesario clonar el endpoint de Git varias veces para varias ramas. Lo que debe hacer es proporcionar el nombre de la rama en el webhook, lo que permite volver a utilizar el endpoint de Git. Si la rama del webhook de Git es igual que la rama del endpoint, no es necesario que proporcione el nombre de la rama en la página de webhook de Git.

En este ejemplo, se muestra cómo usar el activador de Git con un repositorio de GitHub, pero los requisitos previos incluyen preparaciones necesarias si se utiliza otro tipo de servidor de Git.

Requisitos previos

- Compruebe si es un miembro de un proyecto en Automation Pipelines. Si no lo es, solicite al administrador de Automation Pipelines que lo agregue como miembro de un proyecto. Consulte Cómo agregar un proyecto en Automation Pipelines.

- Asegúrese de que dispone de un endpoint de Git en la rama de GitHub que desea supervisar. Consulte Cómo se puede integrar Automation Pipelines con Git.

- Compruebe que tenga derechos para crear un webhook en el repositorio de Git.

- Si va a configurar un webhook en GitLab, cambie la configuración de red predeterminada en GitLab Enterprise para habilitar las solicitudes salientes y permitir la creación de webhooks locales.

Nota: Este cambio solo es necesario para GitLab Enterprise. Esta configuración no se aplica a GitHub ni a Bitbucket.

- Inicie sesión en la instancia de GitLab Enterprise como administrador.

- Vaya a la configuración de red con una URL como,

http://{gitlab-server}/admin/application_settings/network. - Expanda Solicitudes salientes y haga clic en:

- Permitir solicitudes a la red local desde enlaces web y servicios.

- Permitir solicitudes a la red local desde el enlace del sistema.

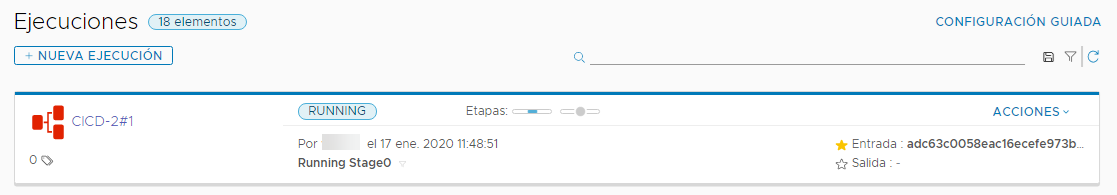

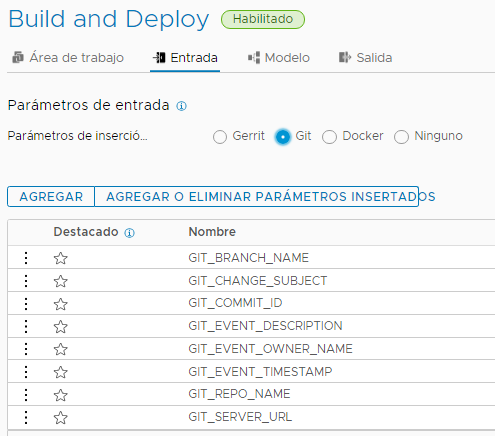

- Para las canalizaciones que desee activar, compruebe que estén establecidas las propiedades de entrada para insertar parámetros de Git cuando se ejecute la canalización.

Para obtener información sobre los parámetros de entrada, consulte Cómo se crea la canalización de CICD y se configura el área de trabajo.