La VPN IPSec basada en rutas es similar a la encapsulación de enrutamiento genérico (GRE) mediante IPSec, con la excepción de que ninguna encapsulación adicional se agrega al paquete antes de aplicar el procesamiento de IPSec.

En este enfoque de túnel de VPN, las interfaces de túnel virtual (VTI) se crean en el dispositivo de ESG. Cada VTI se asocia a un túnel de IPSec. El tráfico cifrado está enrutado de un sitio a otro mediante las interfaces VTI. El procesamiento de IPSec solo sucede en las interfaces VTI.

Redundancia de túnel de VPN

Con el servicio VPN IPSec basada en rutas, puede configurar la redundancia de túnel de VPN. La redundancia del túnel ofrece una conectividad sin interrupciones de la ruta de datos entre los dos sitios cuando el vínculo ISP falla, o bien cuando falla la puerta de enlace de VPN.

- En NSX Data Center 6.4.2 y versiones posteriores, la redundancia del túnel de VPN IPSec solo se admite al utilizar BGP. El enrutamiento dinámico de OSPF no se admite para enrutar mediante túneles de VPN IPSec.

- No utilice el enrutamiento estático en túneles de VPN IPSec basada en rutas para conseguir la redundancia del túnel de VPN.

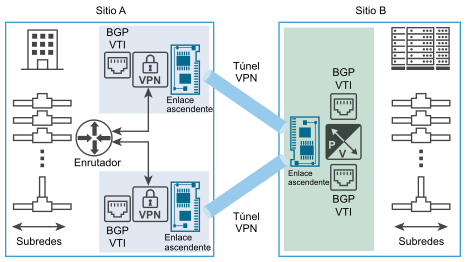

La siguiente imagen muestra una representación lógica de la redundancia del túnel de VPN IPSec entre dos sitios. En esta imagen, el Sitio A y el Sitio B representan dos centros de datos. En este ejemplo, asumamos que el Sitio A tiene puertas de enlace de VPN de Edge que NSX no administra, y el Sitio B tiene un dispositivo virtual de puerta de enlace de Edge que administra NSX.

Como aparece en la imagen, puede configurar dos túneles VPN IPSec independientes usando VTI. El enrutamiento dinámico se configura usando el protocolo BGP para conseguir la redundancia del túnel. Ambos túneles de VPN IPSec siguen en servicio si están disponibles. Todo el tráfico destinado del Sitio A al Sitio B mediante ESG se enruta mediante la VTI. El tráfico de datos se somete al procesamiento de IPSec y sale de su interfaz de vínculo ascendente ESG asociada. Todo el tráfico IPSec entrante recibido desde la puerta de enlace VPN del Sitio B en la interfaz de vínculo ascendente ESG se reenvía a la VTI después de la descripción y, a continuación, tiene lugar el enrutamiento habitual.

Debe configurar los valores del temporizador Supresión (HoldDown) de BGP y Mantenimiento (KeepAlive) para detectar la pérdida de la conectividad con el mismo nivel dentro del tiempo de conmutación por error requerido.

- Puede configurar los túneles de VPN IPSec basada en directivas y túneles de IPSec basada en rutas en el mismo dispositivo ESG. Sin embargo, no puede configurar un túnel basado en directivas ni un túnel basado en rutas con el mismo sitio par de VPN.

- NSX admite un máximo de 32 VTI en un único dispositivo ESG. Es decir, puede configurar un máximo de 32 sitios par de VPN basadas en rutas.

-

NSX no admite la migración de los túneles de VPN IPSec basada en directivas a los túneles basados en rutas o viceversa.

Para obtener más información sobre cómo configurar un sitio VPN IPSec basada en rutas, consulte Configurar el sitio de VPN IPSec basada en rutas.

Para obtener un ejemplo sobre cómo configurar un túnel de VPN IPSec basado en rutas entre NSX Edge y una puerta de enlace de VPN Cisco CSR 1000V, consulte Utilizar un dispositivo Cisco CSR 1000V.