Se describe la forma de configurar una instancia de Destino que no es de SD-WAN de tipo Enrutador IKEv2 genérico (VPN basada en rutas) (Generic IKEv2 Router [Route Based VPN]) en SD-WAN Orchestrator.

Nota: Para configurar un

Enrutador IKEv2 genérico (VPN basada en rutas) (Generic IKEv2 Router [Route Based VPN]) a través de Edge, consulte

Configurar un sitio de SD-WAN que no sea VMware de tipo de enrutador IKEv2 genérico a través de Edge.

Procedimiento

- En el panel de navegación de SD-WAN Orchestrator, vaya a Configurar (Configure) > Servicios de red (Network Services).

Se mostrará la pantalla Servicios (Services).

- En el área Destinos que no son de SD-WAN a través de puerta de enlace (Non SD-WAN Destinations via Gateway), haga clic en el botón Nuevo (New).

Aparece el cuadro de diálogo Nuevos destinos que no son de SD-WAN a través de puerta de enlace (New Non SD-WAN Destinations via Gateway).

- En el cuadro de texto Nombre (Name), introduzca el nombre para Destino que no es de SD-WAN.

- En el menú desplegable Tipo (Type), seleccione Enrutador IKEv2 genérico (VPN basada en rutas) (Generic IKEv2 Router [Route Based VPN]).

- Introduzca la dirección IP de la puerta de enlace de VPN principal (y la puerta de enlace de VPN secundaria, si es necesario) y haga clic en Siguiente (Next).

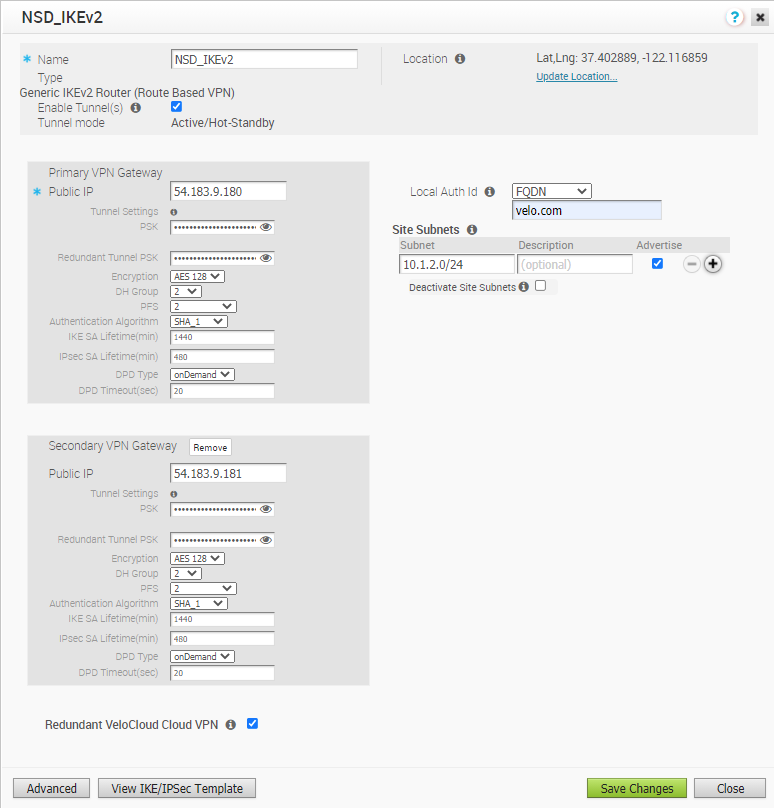

Se creará una instancia de Destino que no es de SD-WAN basada en rutas de tipo IKEv2 y aparecerá un cuadro de diálogo para Destino que no es de SD-WAN.

- Si desea configurar los ajustes de túnel para la puerta de enlace de VPN principal de Destino que no es de SD-WAN, haga clic en el botón Avanzado (Advanced).

- En el área Puerta de enlace VPN principal (Primary VPN Gateway), puede configurar los siguientes ajustes de túnel:

Campo Descripción Modo de túnel (Tunnel Mode) Se admite Activo/En espera en caliente (Active/Hot-Standby) en SD-WAN Gateway. Activo/En espera en caliente (Active/Hot-Standby) se muestra automáticamente e indica que si el túnel activo deja de estar activo, el túnel en espera en caliente toma el control y se convierte en el túnel activo. PSK La clave compartida previamente (Pre-Shared Key, PSK), que es la clave de seguridad para la autenticación en el túnel. Orchestrator genera una PSK de forma predeterminada. Si desea utilizar su propia PSK o contraseña, puede introducirla en el cuadro de texto. Cifrado (Encryption) Seleccione AES 128 o AES 256 como el tamaño de la clave de algoritmos para cifrar los datos. El valor predeterminado es AES 128. Grupo DH (DH Group) Seleccione el algoritmo de grupo Diffie-Hellman (DH) que se utilizará al intercambiar una clave compartida previamente. El grupo DH establece la fuerza del algoritmo en bits. Los grupos de DH compatibles son 2, 5 y 14. Se recomienda utilizar el grupo de DH 14. PFS Seleccione el nivel de confidencialidad directa total (Perfect Forward Secrecy, PFS) para mayor seguridad. Los niveles de PFS compatibles son 2 y 5. El valor predeterminado es 2. Algoritmo de autenticación (Authentication Algorithm) El algoritmo de autenticación para el encabezado de VPN. Seleccione una de las siguientes funciones de algoritmo de hash seguro (SHA) compatibles de la lista: - SHA 1

- SHA 256

- SHA 384

- SHA 512

El valor predeterminado es SHA 1.

Duración de SA de IKE (IKE SA Lifetime) (min) Tiempo en el que se inicia la regeneración de claves de intercambio de claves de Internet (Internet Key Exchange, IKE) para las instancias de Edge. La duración mínima de IKE es de 10 minutos y la máxima, de 1440 minutos. El valor predeterminado es 1440 minutos. Duración de SA de IPsec (IPsec SA Lifetime) (min) Tiempo en el que se inicia la regeneración de claves del protocolo de seguridad de Internet (Internet Security Protocol, IPsec) para las instancias de Edge. La duración mínima de IPsec es de 3 minutos y máxima, de 480 minutos. El valor predeterminado es 480 minutos. Tipo de DPD (DPD Type) El método Dead Peer Detection (DPD) se utiliza para detectar si el elemento del mismo nivel de intercambio de claves de Internet (IKE) está activo o inactivo. Si se detecta que el elemento del mismo nivel está inactivo, el dispositivo elimina la asociación de seguridad de IPsec e IKE. Seleccione Periódica (Periodic) o A pedido (On Demand) de la lista. El valor predeterminado es A pedido (On Demand). Tiempo de espera de DPD (s) (DPD Timeout(sec)) Introduzca el valor de tiempo de espera de DPD. El valor de tiempo de espera de DPD se agregará al temporizador de DPD interno, como se describe a continuación. Espere una respuesta del mensaje de DPD antes de considerar que el elemento del mismo nivel está inactivo (Dead Peer Detection). Antes de la versión 5.1.0, el valor predeterminado era de 20 segundos. Para la versión 5.1.0 y versiones posteriores, consulte la siguiente lista para ver el valor predeterminado.- Nombre de biblioteca: Quicksec

- Intervalo de sondeo: exponencial (0,5 segundos, 1 segundo, 2 segundos, 4 segundos, 8 segundos, 16 segundos)

- Intervalo de DPD mínimo predeterminado: 47,5 segundos (Quicksec espera 16 segundos después del último reintento. Por lo tanto, 0,5 + 1 + 2 + 4 + 8 + 16 + 16 = 47,5).

- Intervalo de DPD mínimo predeterminado + Tiempo de espera de DPD (segundos): 67,5 segundos

Nota: Antes de la versión 5.1.0, puede desactivar DPD configurando el temporizador de tiempo de espera de DPD en 0 segundos. Sin embargo, para la versión 5.1.0 y versiones posteriores, no se puede desactivar DPD configurando el temporizador de tiempo de espera de DPD en 0 segundos. El valor de tiempo de espera de DPD en segundos se agregará al valor mínimo predeterminado de 47,5 segundos.Nota: Cuando AWS inicia el túnel de regeneración de claves con una VMware SD-WAN Gateway (en destinos que no son de SD-WAN), se puede producir un error y no se establecerá un túnel, lo que puede causar la interrupción del tráfico. Considere lo siguiente:- Las configuraciones del temporizador de duración de SA de IPsec (min) para la SD-WAN Gateway deben ser inferiores a 60 minutos (se recomiendan 50 minutos) para que coincida con la configuración de IPsec predeterminada de AWS.

- Los grupos DH y PFS DH deben coincidir.

- Si desea crear una puerta de enlace de VPN secundaria para este sitio, haga clic en el botón Agregar (Add) junto a Puerta de enlace VPN secundaria (Secondary VPN Gateway). En la ventana emergente, introduzca la dirección IP de la puerta de enlace de VPN secundaria y haga clic en Guardar cambios (Save Changes).

La puerta de enlace de VPN secundaria se creará inmediatamente para este sitio y aprovisionará un túnel VPN de VMware a esta puerta de enlace.

- Seleccione la casilla de verificación VPN de nube de VeloCloud redundante (Redundant VeloCloud Cloud VPN) para agregar túneles redundantes en cada puerta de enlace de VPN.

Los cambios que se realicen en el cifrado, el grupo DH o el PFS de la puerta de enlace de VPN principal también se aplicarán a los túneles VPN redundantes, si están configurados. Después de modificar la configuración del túnel de la puerta de enlace de VPN principal, guarde los cambios y, a continuación, haga clic en Ver plantilla de IKE/IPSec (View IKE/IPSec Template) para ver la configuración de túnel actualizada.

- Haga clic en el vínculo Actualizar ubicación (Update Location) para establecer la ubicación de la instancia de Destino que no es de SD-WAN configurada. Se utilizan los detalles de latitud y longitud para determinar la mejor instancia de Edge o puerta de enlace a la que conectarse en la red.

- El identificador de autenticación local define el formato y la identificación de la puerta de enlace local. En el menú desplegable Identificador de autenticación local (Local Auth Id), seleccione uno de los siguientes tipos e introduzca un valor determinado:

- FQDN: el nombre de dominio completo o el nombre de host. Por ejemplo, google.com.

- FQDN de usuario (User FQDN): el nombre de dominio completo del usuario en forma de dirección de correo electrónico. Por ejemplo, [email protected].

- IPv4: la dirección IP utilizada para comunicarse con la puerta de enlace local.

Nota:Para la VPN basada en rutas genérica, si el usuario no especifica un valor, se utiliza Predeterminado (Default) como el identificador de autenticación local. El valor de identificador de autenticación local predeterminado será la dirección IP pública de la interfaz de SD-WAN Gateway.

- En Subredes de sitio (Site Subnets), puede agregar subredes para Destino que no es de SD-WAN haciendo clic en el botón +. Si no necesita subredes para el sitio, seleccione la casilla de verificación Desactivar subredes de sitio (Deactivate Site Subnets).

- Seleccione la casilla de verificación Habilitar túneles (Enable Tunnels) una vez que esté listo para iniciar el túnel desde SD-WAN Gateway hasta las puertas de enlace VPN de IKEv2 genérico.

- Haga clic en Guardar cambios (Save Changes).

- Asigne el servicio de red del sitio que no es de SD-WAN recién creado a un perfil. Para ello, vaya a Configurar (Configure) > Perfiles (Profiles) en SD-WAN Orchestrator. Consulte Configurar un túnel entre una sucursal y un destino que no es de SD-WAN a través de una puerta de enlace.

- Vuelva al área Destinos que no son de SD-WAN a través de la puerta de enlace (Non SD-WAN Destinations Via Gateway) en SD-WAN Orchestrator. Para eso, vaya a Configurar (Configure) > Servicios de red (Network Services).

- En el área Destinos que no son de SD-WAN a través de la puerta de enlace (Non SD-WAN Destinations Via Gateway), desplácese hasta el nombre del sitio que no es de SD-WAN y, a continuación, haga clic en el vínculo Editar (Edit) de la columna BGP.

- Configure los valores de BGP para los siguientes campos obligatorios: ASN local, tipo de túnel, IP de vecino e IP local (en la sección Opciones avanzadas [Advanced Options section]). Para obtener más información, consulte Configurar BGP mediante IPsec desde puertas de enlace.

Nota: La IP de VTI (IP privada) asignada por SD-WAN Orchestrator se puede utilizar para el envío del mismo nivel en BGP de salto único.

- Haga clic en Aceptar (OK) para guardar los cambios.

- En el área Destinos que no son de SD-WAN a través de la puerta de enlace (Non SD-WAN Destinations via Gateway), haga clic en el vínculo Editar (Edit) de la columna BFD de un Destino que no es de SD-WAN para configurar los ajustes de BFD. Para obtener más información, consulte Configurar BFD para puertas de enlace.