La página Firewall Logs (Registros de firewall) muestra los detalles del registro del firewall que se originó en Instancias de VMware SD-WAN Edge. Anteriormente, un cliente solo podía almacenar y ver registros de firewall mediante el reenvío a un servidor syslog. Con la versión 5.2.0, el cliente tiene la opción de almacenar los registros de firewall en Orchestrator, donde se pueden ver, ordenar y buscar en la interfaz de usuario de Orchestrator. De forma predeterminada, las instancias de Edge no pueden enviar sus registros de firewall a Orchestrator. Para que una instancia de Edge envíe los registros de firewall a Orchestrator, asegúrese de que la función del cliente Habilitar el registro de firewall en Orchestrator (Enable Firewall Logging to Orchestrator) esté activada a nivel del cliente en la página de la interfaz de usuario “Configuración global” (Global Settings). De forma predeterminada, Orchestrator conserva los registros de firewall hasta que alcanza el tiempo de retención máximo de 7 días o el tamaño máximo de registro de 15 GB por arrendatario de cliente en función de la rotación.

- Cuando se crea un flujo (con la condición de que se acepte el flujo);

- Cuando se cierra el flujo;

- Cuando se deniega un nuevo flujo;

- Cuando se actualiza un flujo existente (debido a un cambio en la configuración del firewall).

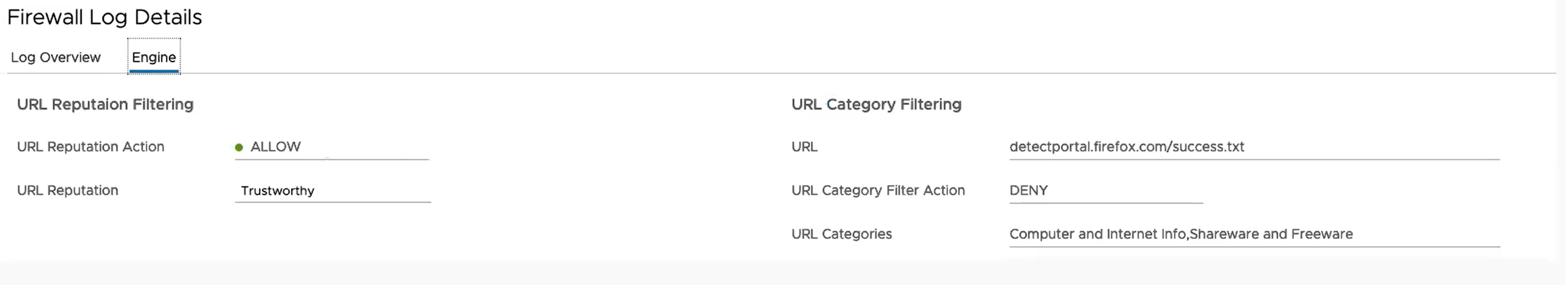

- Si una regla de firewall tiene activado el servicio de filtrado de categorías de URL, el motor de categorías de URL busca la categoría de las URL de destino y detecta si coincide con las categorías Bloqueada o Supervisar configuradas. Si la URL coincide con la categoría Bloqueada, el motor de categorías de URL genera una alerta y bloquea el tráfico de Edge. Si la URL coincide con la categoría Supervisar, el motor permite el tráfico de Edge y captura registros de firewall.

- Si una regla de firewall tiene activado el servicio de filtrado de reputación de URL, el motor de reputación de URL busca la puntuación de reputación de la URL y realiza una acción (Permitir/Bloquear) en función de la reputación mínima configurada. Si la puntuación de reputación de la URL es inferior a la reputación mínima configurada, Edge bloquea el tráfico y genera registros y alertas de EFS; de lo contrario, permite el tráfico. El motor de reputación de URL genera registros de EFS del tráfico permitido en función de la configuración de Capturar registros (Capture Logs).

- Si una regla de firewall tiene activado el servicio de filtrado de direcciones IP malintencionadas, el motor de direcciones IP malintencionadas comprueba si la IP de destino está presente en la base de datos de IP malintencionadas (base de datos de consulta de red y base de datos local). Si el motor detecta la IP de destino en la base de datos de direcciones IP malintencionadas, el motor genera registros y alertas de EFS y toma decisiones sobre el tráfico de Edge en función de la acción configurada (Bloquear/Supervisar).

- Si una regla de firewall solo tiene activado el sistema de detección de intrusiones (IDS), las instancias de Edge detectan si el flujo de tráfico es malintencionado o no se basa en ciertas firmas configuradas en el motor. Si se detecta un ataque, el motor EFS genera una alerta y envía el mensaje de alerta al servidor SASE Orchestrator/Syslog si el registro de firewall está activado en Orchestrator y no descartará ningún paquete.

- Si una regla de firewall tiene activado el sistema de prevención de intrusiones (IPS), las instancias de Edge detectan si el flujo de tráfico es malintencionado o no se basa en ciertas firmas configuradas en el motor. Si se detecta un ataque, el motor EFS genera una alerta y bloquea el flujo de tráfico hacia el cliente solo si la regla de firma tiene la acción establecida como "Rechazar" (Reject), coincidente con el tráfico malintencionado. Si la acción en la regla de firma está establecida como "Alerta" (Alert), el motor permitirá el tráfico sin descartar ningún paquete, incluso si configura IPS.

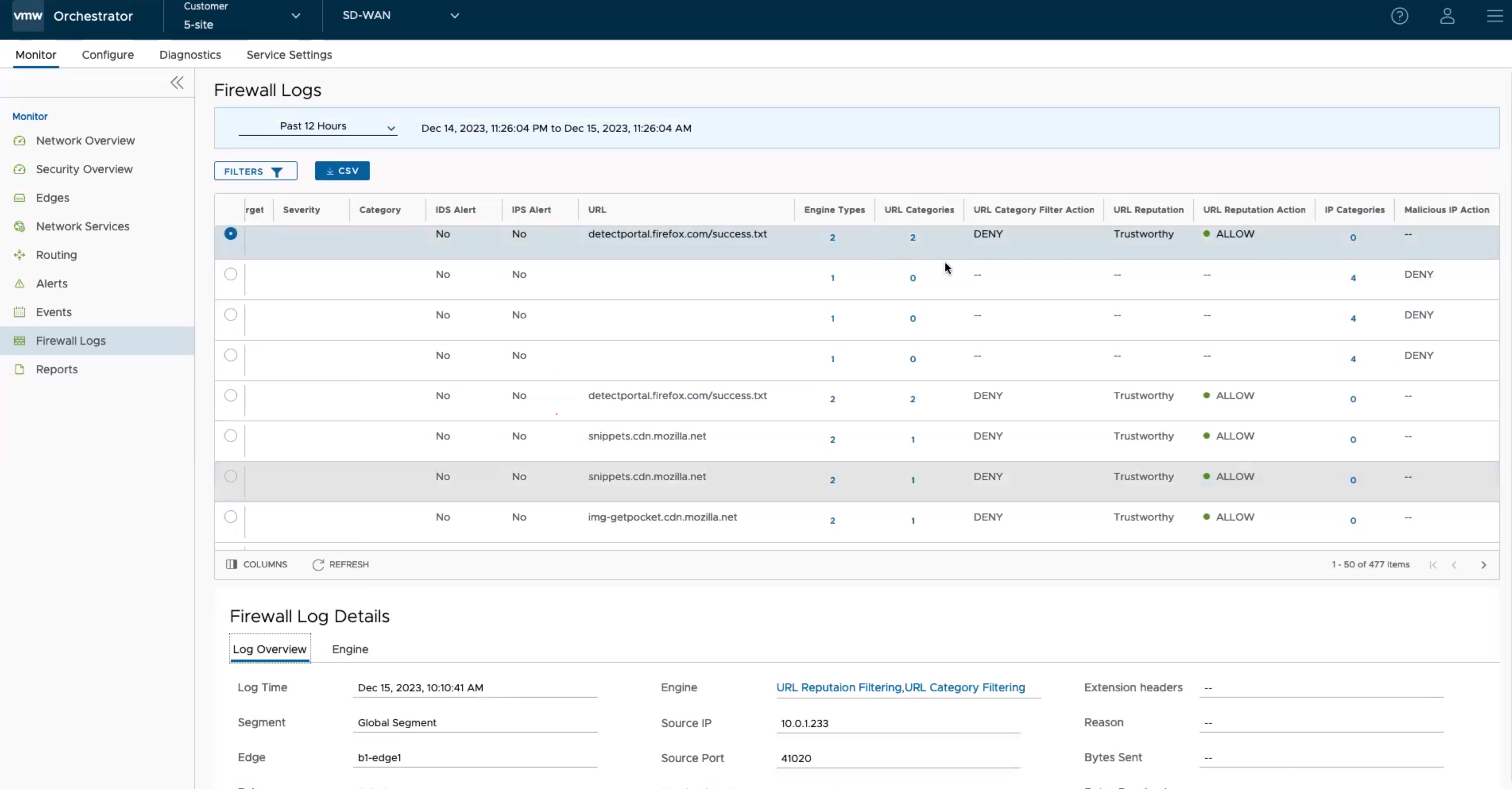

- En el servicio SD-WAN del portal de empresas, navegue a Supervisar (Monitor) > Registros de firewall (Firewall Logs). Aparecerá la página Registros de firewall.

Cuando las funciones del firewall con estado y de EFS se encuentran activadas, es posible proporcionar más información en los registros de firewall. En la siguiente tabla se describen todos los parámetros que se indican en los registros del firewall.

Campo Descripción Hora (Time) La marca de tiempo de la sesión de flujo de tráfico en la que se activó la alerta. Segmento Nombre del segmento al que pertenece la sesión. Edge Nombre de la instancia de Edge a la que pertenece la sesión. Acción Cualquiera de las siguientes acciones que se activaron en relación con el evento o alerta: - Permitir

- Cerrar (Close)

- Denegar (Deny)

- Abrir (Open)

- Actualizar (Update)

Interfaz (Interface) El nombre de la interfaz en la que se recibió el primer paquete de la sesión. En el caso de los paquetes recibidos por superposición, este campo contendrá VPN. En el caso de otros paquetes (recibidos por transporte subyacente), este campo mostrará el nombre de la interfaz en la instancia de Edge. Protocolo (Protocol) El tipo de protocolo IP que utiliza la sesión. Los valores posibles son TCP, UDP, GRE, ESP e ICMP. IP de origen (Source IP) Dirección IP de origen de la sesión de flujo de tráfico en la que se activó la alerta. Puerto de origen Número de puerto de origen de la sesión de flujo de tráfico en la que se activó la alerta. IP de destino Dirección IP de destino de la sesión de flujo de tráfico en la que se activó la alerta. Puerto de destino Puerto de destino de la sesión de flujo de tráfico en la que se activó la alerta. Encabezados de extensión (Extension Headers) Encabezados de extensión del paquete de flujo de tráfico. Regla Regla a la que pertenece la firma. Motivo El motivo de la denegación o del cierre de la sesión. Este campo se encuentra disponible para los mensajes de registro de cierre y denegación. Bytes enviados (Bytes Sent) La cantidad de datos enviados en bytes en la sesión. Este campo solo está disponible para los mensajes de registro de cierre. Bytes recibidos (Bytes Received) La cantidad de datos recibidos en bytes en la sesión. Este campo solo está disponible para los mensajes de registro de cierre. Duración (Duration) Tiempo durante el cual la sesión estuvo activa. Este campo solo está disponible para los mensajes de registro de cierre. Aplicación (Application) El nombre de la aplicación a la que el motor DPI clasificó la sesión. Este campo solo está disponible para los mensajes de registro de cierre. Dominio de destino Dominio de destino de la sesión de flujo de tráfico. Nombre de destino (Destination Name) Nombre del dispositivo de destino de la sesión de flujo de tráfico. ID de sesión (Session ID) Identificador de sesión del flujo de tráfico en el que se activó la alerta. Identificador de firma Identificador único de la regla de firma. Firma Firma instalada en la instancia de Edge. Origen de ataque Origen del ataque. Objetivo del ataque (Attack Target) Objetivo del ataque. Gravedad Gravedad de la intrusión. Categoría (Category) Tipo de categoría al que pertenece la intrusión. Alerta de IDS Muestra "Sí (Yes)" si la notificación de alerta procede del motor de IDS; de lo contrario, muestra "No". Alerta de IPS Muestra "Sí (Yes)" si la notificación de alerta procede del motor de IPS; de lo contrario, muestra "No". Dirección URL (URL) URL del destino al que se dirigió el flujo de tráfico. Tipos de motor Recuento total de los tipos de motor que coinciden con el flujo. Haga clic en el vínculo de esta columna para ver los tipos de motor que coinciden con el flujo. Categorías de URL Recuento total de los tipos de categoría de URL que coinciden con el flujo. Haga clic en el vínculo de esta columna para ver las categorías de URL que coinciden con el flujo. Acción de filtro de categorías de URL Acción de filtrado específica del motor de categorías de URL: - Bloquear

- Supervisar (Monitor)

Reputación de URL Tipo de reputación de URL definido en la regla de directiva. Acción de reputación de URL Acción de filtrado específica del motor de reputación de URL: - Bloquear

- Supervisar (Monitor)

Categorías de IP Recuento total de los tipos de amenaza que coinciden con el flujo. Haga clic en el vínculo de esta columna para ver las categorías de IP que coinciden con el flujo. Acción de IP malintencionada Acción de filtrado específica del motor de IP malintencionada: - Bloquear

- Supervisar (Monitor)

Nota: No todos los campos se completan para todos los registros de firewall. Por ejemplo, los campos de Motivo (Reason), Bytes recibidos/enviados (Bytes Received/Sent) y Duración (Duration) se incluyen en los registros cuando se cierran las sesiones. Los campos Identificador de firma (Signature ID), Firma (Signature), Origen de ataque (Attack Source), Destino de ataque (Attack Target), Gravedad (Severity), Categoría (Category), Alerta de IDS (IDS Alert), Alerta IPS (IPS Alert), URL, Tipos de motor (Engine Types), Categorías de URL (URL Categories), Acción de filtro de categoría de URL (URL Category Filter Action), Reputación de URL (URL Reputation), Acción de reputación de URL (URL Reputation Action), Categorías de IP (IP Categories) y Acción de IP malintencionada (Malicious IP Action) se rellenan solo para las alertas de EFS, no para los registros de firewall. - Puede utilizar las opciones Filtro (Filter) y seleccionar un filtro en el menú desplegable para consultar los registros de firewall.

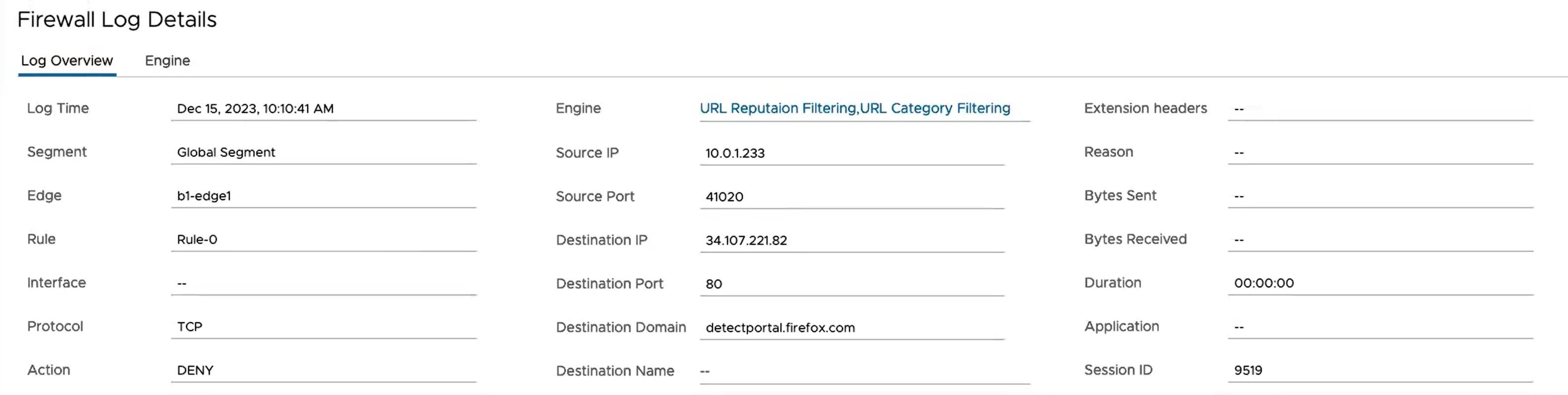

- Para ver información más detallada sobre un registro de firewall específico, seleccione la entrada del registro de firewall. En la sección Detalles de registro de firewall (Firewall Log Details), puede ver información detallada de Información general de registro (Log Overview) y Motor (Engine) de la entrada de registro seleccionada.

Nota: Si la entrada de registro del firewall seleccionada proviene de motores que no son de los servicios de seguridad mejorada, la pestaña Motor (Engine) no estará disponible.

- En la pestaña Información general de registro (Log Overview), haga clic en el vínculo junto a Motor (Engine) para ver información detallada sobre el motor específico que estableció la coincidencia con el flujo junto con la acción de filtrado específico del motor.

- Para crear informes personalizados en formato CVS previa exportación de los datos de los registros del firewall de Edge, en la página Registros de firewall (Firewall Logs), haga clic en la opción CSV.