La puerta de enlace de socio de VMware ofrece diferentes opciones de configuración. Antes de instalar la puerta de enlace, es necesario preparar una hoja de cálculo.

Hoja de cálculo

| SD-WAN Gateway |

|

| Hipervisor | Dirección/Nombre del clúster |

| Almacenamiento | Almacén de datos del volumen raíz (se recomienda un mínimo de 40 GB) |

| Asignación de CPU | Asignación de CPU para KVM/VMware |

| Selección de opciones de instalación | DPDK: esta opción es opcional y está habilitada de forma predeterminada para un mayor rendimiento. Si decide desactivar DPDK, póngase en contacto con Soporte al cliente de VMware. |

| Red de OAM |

|

| ETH0: red orientada a Internet |

|

| Entrega (ETH1): red |

|

| Acceso a la consola |

|

| NTP |

|

Sección SD-WAN Gateway

La mayor parte de la sección SD-WAN Gateway es explicativa.

| SD-WAN Gateway |

|

Crear una puerta de enlace y obtener la clave de activación

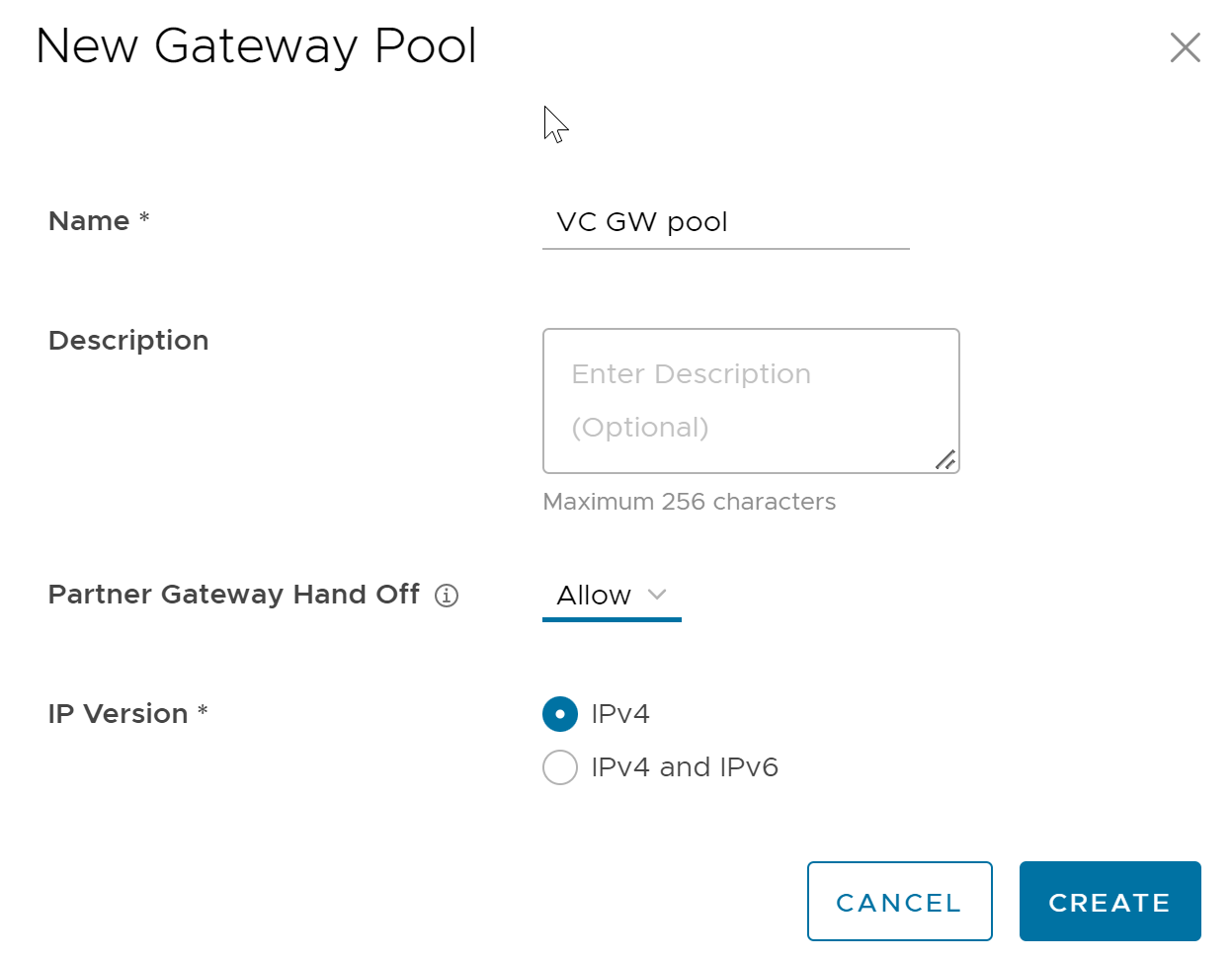

- En el portal de operadores de usuario, haga clic en la pestaña Administración de puertas de enlace (Gateway Management) y vaya a Grupos de puertas de enlace (Gateway Pools) en el panel de navegación de la izquierda. Aparecerá la página Grupos de puertas de enlace (Gateway Pools). Crear un nuevo grupo de SD-WAN Gateway. Para ejecutar SD-WAN Gateway en la red del proveedor de servicios, habilite la casilla de verificación Permitir puerta de enlace de socio (Allow Partner Gateway). Al realizar esta acción, se habilita la opción para incluir la puerta de enlace de socio en este grupo de puertas de enlace.

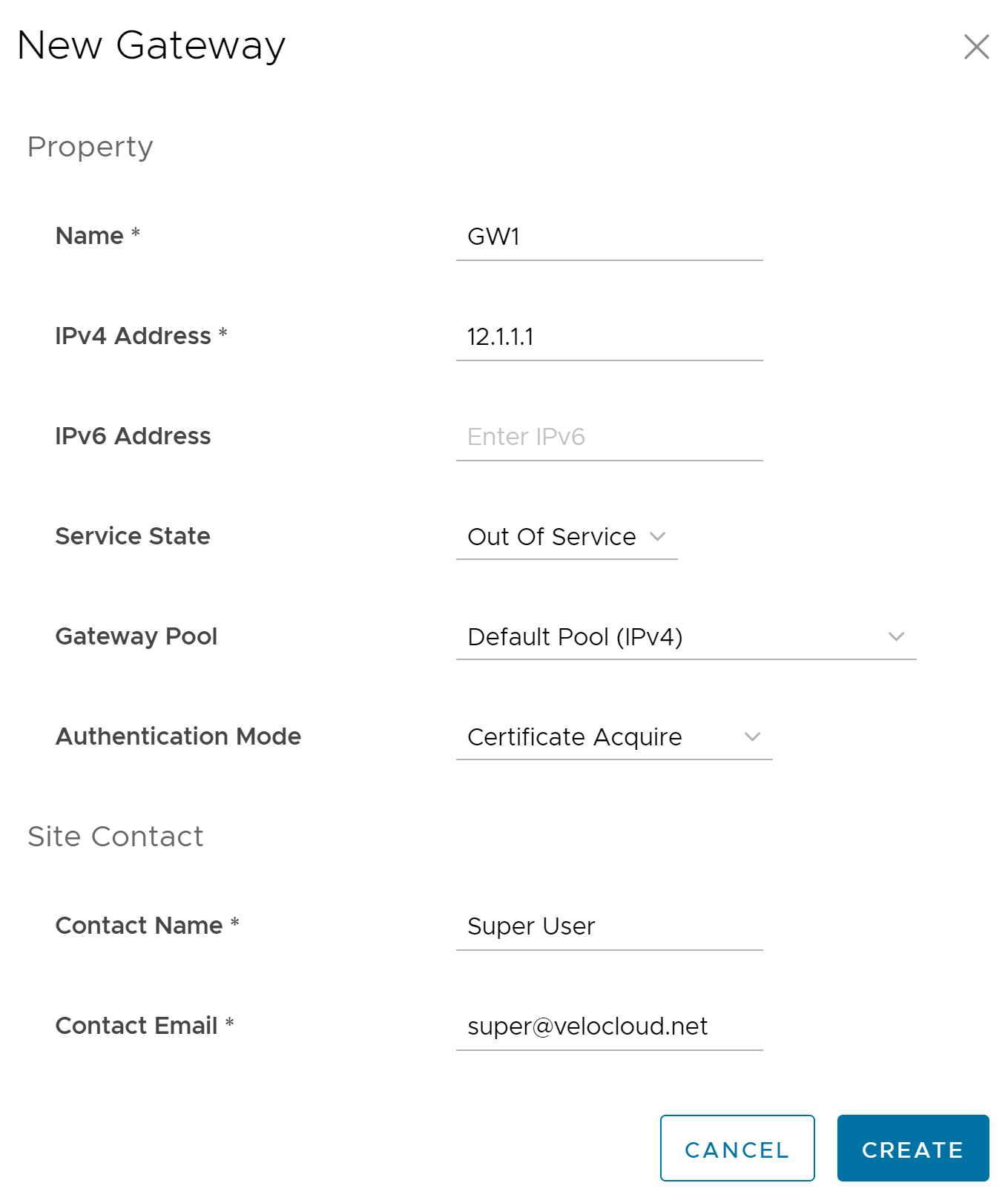

- En el portal de operadores, haga clic en Administración de puertas de enlace (Gateway Management) > Puertas de enlace (Gateways) y cree una nueva puerta de enlace y asígnela al grupo. La dirección IP de la puerta de enlace introducida aquí debe coincidir con la dirección IP pública de la puerta de enlace. Si no está seguro, puede ejecutar

curl ipinfo.io/ipdesde SD-WAN Gateway. Al realizar esta acción, se devuelve la IP pública de SD-WAN Gateway.

- Anote la clave de activación y agréguela a la hoja de cálculo.

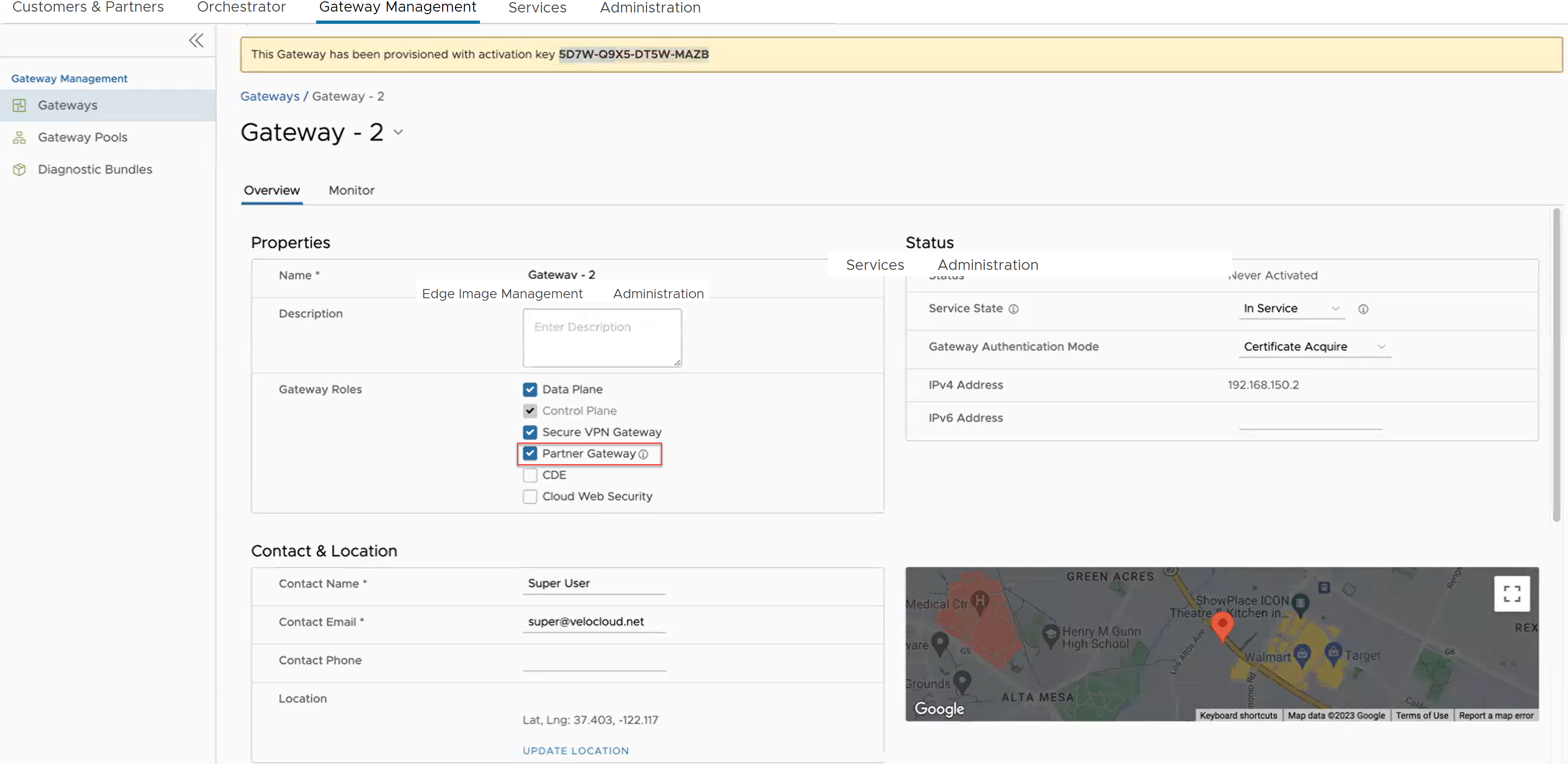

Activar modo de puerta de enlace de socio

- En el portal de operadores, haga clic en Administración de puertas de enlace (Gateway Management) > Puertas de enlace (Gateways) y seleccione la instancia de SD-WAN Gateway. Seleccione la casilla de verificación Puerta de enlace de socio (Partner Gateway) para activar esta puerta de enlace.

Se pueden configurar algunos parámetros adicionales. Los más comunes son los siguientes:

Se pueden configurar algunos parámetros adicionales. Los más comunes son los siguientes:- Anunciar 0.0.0.0/0 sin cifrado (Advertise 0.0.0.0/0 with no encrypt): esta opción permite a la puerta de enlace de socio anunciar una ruta al tráfico de nube para la aplicación SaaS. Como la marca de cifrado está desactivada, utilizar o no esta ruta depende de la configuración del cliente en relación con la directiva empresarial.

-

La segunda opción recomendada es anunciar la IP de SASE Orchestrator como una cadena de tipo /32 con cifrado .

Esta opción hace que el tráfico que se envía desde la instancia de Edge hasta SASE Orchestrator tome la ruta de puerta de enlace. Se recomienda esta opción porque aumenta la previsibilidad del comportamiento que efectúa SD-WAN Edge para llegar a SASE Orchestrator.

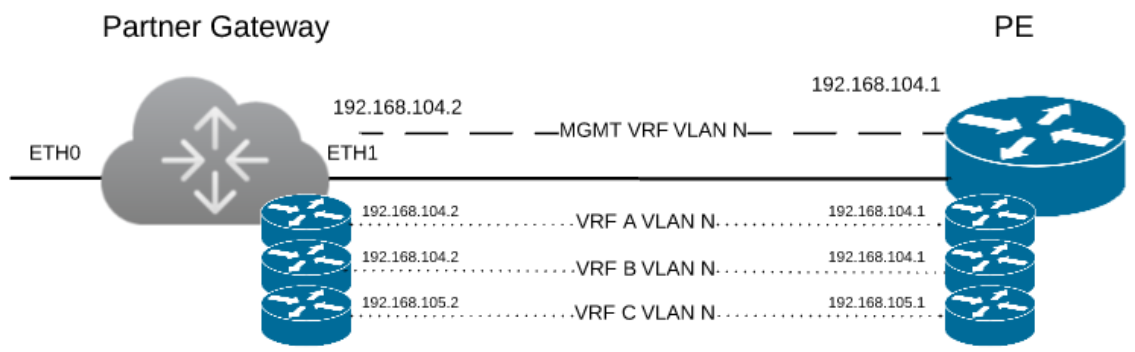

Redes

El diagrama anterior representa una instancia de SD-WAN Gateway en una implementación de 2 procesadores ARM. En este ejemplo, eth0 es la interfaz que apunta a la red pública (Internet) y eth1 la que apunta a la red interna (interfaz de entrega o VRF).

Para la red orientada a Internet, solo necesita la configuración de red básica.

| ETH0: red orientada a Internet |

|

Para la interfaz de entrega, debe conocer dos factores: el tipo de entrega que se debe configurar y la configuración de entrega del VRF de administración.

| ETH1: red de entrega |

|

Acceso a la consola (Console Access)

| Acceso a la consola |

|

Para acceder a la puerta de enlace, debe crearse una contraseña de la consola o una clave pública de SSH.

Creación de cloud-init

En la configuración de cloud-init se utilizan las opciones de configuración de la puerta de enlace que definimos en la hoja de cálculo. La configuración de cloud-init comprende dos archivos de configuración principales: el de metadatos y el de datos de usuario. Los metadatos contienen la configuración de red de la puerta de enlace y los datos de usuario contienen la configuración del software de puerta de enlace. Este archivo proporciona información que identifica la instancia de SD-WAN Gateway que se está instalando.

A continuación se muestran las plantillas de los archivos meta_data y user_data. La configuración de red se puede omitir y las interfaces de red se configurarán a través de DHCP de forma predeterminada.

Rellene las plantillas con la información de la hoja de cálculo. Deben reemplazarse todos los elementos #_VARIABLE_# y comprobarse los elementos #ACTION#

instance-id: #_Hostname_# local-hostname: #_Hostname_#

version: 2

ethernets:

eth0:

addresses:

- #_IPv4_Address_/mask#

gateway4: #_IPv4_Gateway_#

nameservers:

addresses:

- #_DNS_server_primary_#

- #_DNS_server_secondary_#

search: []

routes:

- to: 0.0.0.0/0

via: #_IPv4_Gateway_#

metric: 1

eth1:

addresses:

- #_MGMT_IPv4_Address_/Mask#

gateway4: 192.168.152.1

nameservers:

addresses:

- #_DNS_server_primary_#

- #_DNS_server_secondary_#

search: []

routes:

- to: 0.0.0.0/0

via: #_MGMT_IPv4_Gateway_#

metric: 13

#cloud-config

hostname: #_Hostname_#

password: #_Console_Password_#

chpasswd: {expire: False}

ssh_pwauth: True

ssh_authorized_keys:

- #_SSH_public_Key_#

velocloud:

vcg:

vco: #_VCO_#

activation_code: #_Activation_Key#

vco_ignore_cert_errors: false

El nombre de usuario predeterminado de la contraseña que se configura en el archivo user-data es "vcadmin". Utilice este nombre de usuario predeterminado para iniciar sesión en SD-WAN Gateway por primera vez.

sed s/[”“]/'"'/g /tmp/user-data > /tmp/user-data_new

Crear archivo ISO

Una vez que haya completado los archivos, debe empaquetarlos en una imagen ISO. Esta imagen ISO se utiliza como un CD de configuración virtual con la máquina virtual. Esta imagen ISO, denominada vcg01-cidata.iso, se crea con el siguiente comando en un sistema Linux:

genisoimage -output vcg01-cidata.iso -volid cidata -joliet -rock user-data meta-data network-config

Si utiliza un sistema MAC OSX, use el siguiente comando en su lugar:

mkisofs -output vcg01-cidata.iso -volid cidata -joliet -rock {user-data,meta-data,network-config}

Este archivo ISO, al que llamaremos #CLOUD_INIT_ISO_FILE#, se utiliza en las instalaciones de VMware y de OVA.