| Cifrado (Encryption) |

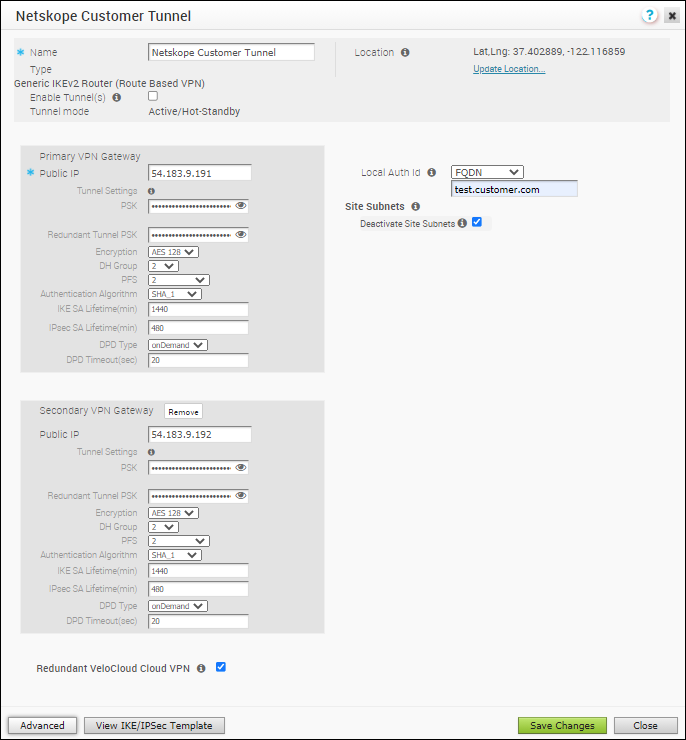

Seleccione la clave de algoritmos AES en la lista desplegable para cifrar los datos. Si no desea cifrar los datos, seleccione Nulo (Null). El valor predeterminado es AES 128. |

| Grupo DH (DH Group) |

Seleccione el algoritmo de grupo Diffie-Hellman (DH) que se utilizará al intercambiar la clave compartida previamente. El grupo DH establece la fuerza del algoritmo en bits. Los grupos de DH compatibles son 2, 5, 14, 15 y 16. Se recomienda utilizar el grupo de DH 14. |

| PFS |

Seleccione el nivel de confidencialidad directa total (Perfect Forward Secrecy, PFS) para mayor seguridad. Los niveles de PFS compatibles son 2, 5, 14, 15 y 16. El valor predeterminado está desactivado. |

| Hash |

Seleccione el algoritmo de autenticación para el encabezado de VPN en la lista desplegable. Las siguientes opciones de algoritmo de hash seguro (SHA) están disponibles:

- SHA 1

- SHA 256

- SHA 384

- SHA 512

El valor predeterminado es SHA 256. |

| Duración de SA de IKE (IKE SA Lifetime) (min) |

Introduzca la duración de SA de IKE en minutos. La regeneración de claves debe iniciarse para las instancias de Edge antes de que caduque el tiempo. El rango oscila entre 10 y 1440 minutos. El valor predeterminado es 1440 minutos. |

| Duración de SA de IPsec (IPsec SA Lifetime) (min) |

Introduzca la duración de SA de IPsec en minutos. La regeneración de claves debe iniciarse para las instancias de Edge antes de que caduque el tiempo. El rango es de 3 a 480 minutos. El valor predeterminado es 480 minutos. |

| Temporizador de tiempo de espera de DPD (s) (DPD Timeout Timer(sec)) |

Introduzca el tiempo máximo que el dispositivo debe esperar para recibir una respuesta a un mensaje de DPD antes de considerar que el elemento del mismo nivel está inactivo. El valor predeterminado es 20 segundos. Puede desactivar DPD si configura el temporizador de tiempo de espera de DPD en cero (0) segundos. |