Al agregar y configurar nuevas instancias de proveedores de identidades de SAML para la implementación de Workspace ONE Access, se puede conseguir alta disponibilidad, compatibilidad con métodos de autenticación de usuario adicionales y una mayor flexibilidad en la manera de administrar los procesos de autenticación de usuarios en función de los rangos de direcciones IP.

Requisitos previos

Complete las siguientes tareas antes de agregar la instancia del proveedor de identidades de terceros.

- Verifique que las instancias de terceros sean compatibles con SAML 2.0 y que el servicio Workspace ONE Access pueda acceder a la instancia de terceros.

- Coordine la integración con el proveedor de identidades de terceros. En función del proveedor de identidades, es posible que tenga que configurar ambas opciones a la vez.

- Obtenga la información de metadatos externos adecuada para agregarla cuando configure el proveedor de identidades en la consola de Workspace ONE Access. La información de los metadatos que obtenga de la instancia externa será la URL a los metadatos o los metadatos reales.

Procedimiento

- En la página Integración > Proveedores de identidades de la consola de Workspace ONE Access, haga clic en AGREGAR y seleccione IDP de SAML.

- Configure las siguientes opciones.

Elemento del formulario Descripción Nombre del proveedor de identidades Escriba un nombre para la instancia del proveedor de identidades. Metadatos SAML Agregue el documento de metadatos basado en XML del proveedor de identidades externo para establecer una relación de confianza con el proveedor de identidades.

- Escriba la dirección URL de los Metadatos SAML o bien el contenido xml en el cuadro de texto. Haga clic en Procesar metadatos de IDP.

- Seleccione el método de identificación del usuario. El identificador enviado en una aserción de SAML entrante puede enviarse en el asunto o en el elemento de atributo.

- Elemento NameID. El identificador de usuario se recupera a partir del elemento NameID del elemento de asunto.

- Atributo de SAML. El identificador de usuario se recupera de un elemento de atributo o de instrucción de atributo específico.

- Si selecciona el Elemento NameID, los formatos de NameID admitidos por el proveedor de identidades se extraen de los metadatos y se agregan a la tabla Formato de ID de nombre que se muestra.

- En la columna Valor de ID de nombre, seleccione los atributos de usuario que se configuran en el servicio de Workspace ONE Access para asignarlos a los formatos de NameID que se muestran. Puede agregar formatos de ID de nombre personalizados de terceros y asignarlos a los valores de atributos de usuario del servicio de Workspace ONE Access.

- Seleccione el formato de cadena de identificador de respuesta de Política de identificador de nombre en la solicitud SAML que se va a utilizar. Este formato debe coincidir con la configuración del formato de la directiva de ID de nombre específica del IDP de terceros utilizada para establecer la confianza con el servicio de Workspace ONE Access.

- (Solo versión en la nube) Seleccione la opción Enviar asunto en solicitud SAML (si está disponible) como sugerencia de inicio de sesión o como sugerencia de autenticación, como MFA. Al habilitar esta opción, también puede habilitar Enviar valor de asunto según la asignación del formato NameID para asignar la sugerencia de inicio de sesión proporcionada por la aplicación de terceros al valor NameID.

Nota: Cuando la opción Enviar valor de asunto según la asignación del formato NameID está habilitada, el servicio Workspace ONE Access es vulnerable a un riesgo de seguridad conocido como enumeración de usuarios. Sea cauto al habilitar esta opción.

Ejemplo de una configuración en la que la opción Enviar valor de asunto según la asignación del formato NameID está habilitada

Configuración del proveedor de identidades externo

- La aplicación "X" está federada con Workspace ONE Access.

- El proveedor de identidades externo asignó el valor NameID a userPrincipleName.

En esta configuración, el correo electrónico del usuario final no está asignado al userPrincipleName del IDP de terceros.

- La directiva de acceso a la aplicación X tiene una regla consistente en que, para autenticar al usuario, se utiliza el proveedor de identidades externo.

Flujo de autenticación del usuario final

- El usuario final selecciona la aplicación "X".

- La aplicación "X" muestra una página de inicio de sesión al usuario final para que introduzca su dirección de correo electrónico.

- La aplicación "X" envía el correo electrónico como sugerencia de inicio de sesión de vuelta a Workspace ONE Access.

- Como la opción Enviar valor de asunto según la asignación del formato NameID está habilitada, Workspace ONE Access acepta el correo electrónico y busca UserPrincipleName para ese usuario.

- Workspace ONE Access envía la solicitud SAML con el valor de UserPrincipleName correspondiente que se asignó al IDP de terceros responsable de autenticar al usuario final.

- Si selecciona Atributo de SAML, incluya el formato de atributo y el nombre de atributo. Seleccione el atributo de usuario en el servicio de Workspace ONE Access para asignarlo al atributo de SAML.

Aprovisionamiento de usuarios Just-in-Time Los usuarios con el aprovisionamiento Just-In-Time se crean y se actualizan de forma dinámica cuando inician sesión, según las aserciones SAML que envía el proveedor de identidades. Consulte el artículo sobre Cómo funciona el aprovisionamiento de usuarios Just-in-Time en Workspace ONE Access. Si habilita JIT, introduzca el directorio y el nombre de dominio para el directorio JIT. Usuarios Seleccione los directorios que incluyen a los usuarios que pueden autenticarse con este proveedor de identidades. Red Incluye una lista de los rangos de redes existentes configurados en el servicio. Seleccione los rangos de redes para los usuarios en función de sus direcciones IP que desea dirigir a esta instancia de proveedor de identidades para la autenticación.

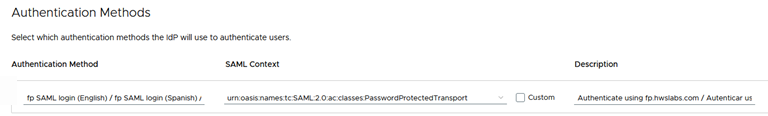

Método de autenticación En el cuadro de texto Método de autenticación, introduzca el nombre del método de autenticación que se va a asociar con este proveedor de identidad externo. Puede introducir varios métodos de autenticación para asociarlos con el proveedor de identidad de terceros. Asigne a cada método de autenticación un nombre descriptivo que identifique el método de autenticación. Este es el nombre de autenticación configurado en la directiva de acceso. Este es el nombre de autenticación que se muestra cuando se solicita a los usuarios que inicien sesión.

En el cuadro de texto Contexto de SAML, asigne el nombre del método de autenticación al contexto de autenticación SAML que envía el proveedor de identidad externo en la respuesta SAML. En el menú desplegable, seleccione una cadena de clase de contexto de autenticación SAML de la lista de cadenas de uso común, o puede introducir una cadena personalizada.

En el cuadro de texto Descripción, redacte el contenido para ayudar al usuario a identificar si debe elegir este método de autenticación. El texto del cuadro de texto Descripción se muestra en la página de solicitud de inicio de sesión Seleccionar autenticación cuando este método de autenticación del proveedor de identidad externo es una opción de autenticación en una regla de directiva de acceso. Consulte Configurar opciones de reglas de directiva de acceso de autenticación.

Este texto no se traduce automáticamente a los idiomas especificados por el navegador del usuario final. Sin embargo, puede componer el contenido en varios idiomas como una sola entrada en el cuadro de texto Descripción, y la descripción se muestra debajo del método de autenticación en la página de solicitud de inicio de sesión.

Configuración de cierre de sesión único Cuando los usuarios inician sesión en Workspace ONE desde un proveedor de identidades externo (IDP), se abren dos sesiones, una en el proveedor de identidades externo y otra en el proveedor de servicio de Identity Manager para Workspace ONE. La duración de las sesiones se administra de forma independiente. Cuando los usuarios cierran su sesión en Workspace ONE, se cierra la sesión de Workspace ONE, pero es posible que la sesión de IDP externa permanezca abierta. Según sus requisitos de seguridad, puede habilitar el cierre de sesión único y configurar el cierre de sesión único para cerrar ambas sesiones, o puede conservar la sesión de IDP externa intacta.

Opción de configuración 1

- Puede habilitar el cierre de sesión único cuando configure el proveedor de identidades externo. Si el proveedor de identidades externo admite el protocolo de cierre de sesión único basado en SAML (SLO), se cerrarán ambas sesiones de los usuarios cuando éstos cierren la sesión del portal de Workspace ONE. El cuadro de texto URL de redireccionamiento no está configurado.

- Si el IDP externo no admite el cierre de sesión único basado en SAML, habilite el cierre de sesión único y, en el cuadro de texto URL de redireccionamiento, designe una URL de endpoint de cierre de sesión único para IDP. También puede agregar un parámetro de redireccionamiento para anexar a la URL que envía a los usuarios a un endpoint específico. Se redirecciona a los usuarios a esta dirección URL al cerrar sesión en el portal de Workspace ONE y también al cerrar sesión en IDP.

Opción de configuración 2

- Otra opción de cierre de sesión único es hacer que los usuarios cierren sesión en su portal de Workspace ONE y redirigirlos a una URL de endpoint personalizada. Habilite el cierre de sesión único, designe la dirección URL en el cuadro de texto URL de redireccionamiento y el parámetro de redireccionamiento del endpoint personalizado. Cuando los usuarios cierran sesión en el portal de Workspace ONE, se les redirige a esta página, la cual puede mostrar un mensaje personalizado. Es posible que la sesión de IDP externa aún esté abierta. Se introduce la dirección URL como https://<vidm-access-url>/SAAS/auth/federation/slo.

Si Habilitar cierre de sesión único no está habilitado, la configuración predeterminada del servicio Workspace ONE Access es dirigir a los usuarios de regreso a la página de inicio de sesión del portal de Workspace ONE cuando cierren sesión. Es posible que la sesión de IDP externa aún esté abierta.

Certificado de firma SAML Haga clic en Metadatos del proveedor de servicios (SP) para ver la dirección URL de los metadatos del proveedor de servicios de SAML de Workspace ONE Access. Copie la dirección URL y guárdela. Esta dirección URL se configura al editar la aserción de SAML en el proveedor de identidades de terceros para asignar usuarios de Workspace ONE Access. Nombre de host de IdP Si aparece el cuadro de texto Nombre de host, escriba el nombre del host al que se redireccionará el proveedor de identidades para la autenticación. Si utiliza un puerto no estándar distinto del 443, puede definir el nombre del host con el formato Nombredehost:Puerto. Por ejemplo, miemp.ejemplo.com:8443. - Haga clic en Agregar.

Qué hacer a continuación

- En la consola, vaya a la página Recursos > Directivas y edite la directiva de acceso predeterminada para agregar una regla de directiva para seleccionar el nombre del método de autenticación SAML como método de autenticación que se utilizará. Consulte Administrar directivas de acceso en el servicio de Workspace ONE Access.

- Edite la configuración del proveedor de identidades externo para agregar la URL del certificado de firma SAML que se guardó.