Cuando la consola de Workspace ONE UEM y la consola de Workspace ONE Access están configuradas para autenticación SSO móvil para Android, se deben configurar las reglas de tráfico de red para que la aplicación móvil de VMware Tunnel enrute tráfico hacia el puerto 5262. Cuando los usuarios utilizan sus dispositivos Android para iniciar una aplicación SAML que necesite Single Sign-On, la aplicación Tunnel intercepta la solicitud y, según las reglas de tráfico del dispositivo, establece un túnel de proxy hacia el puerto 5262 del proxy de certificado.

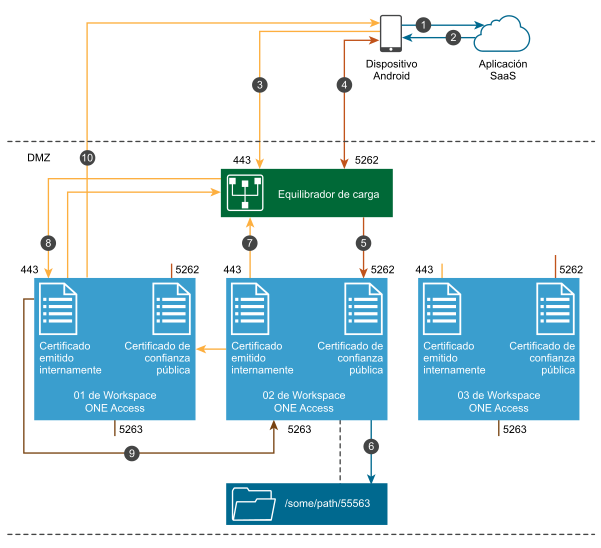

El siguiente diagrama muestra el flujo de aprobación de autenticación cuando los servicios del proxy de certificado están configurados tanto con el puerto 5262 como el 5263.

El flujo de autenticación con el puerto 5262 y el puerto 5263 configurados para proxy de certificado.

- El usuario inicia una aplicación SAML desde un dispositivo móvil Android.

- La aplicación SAML solicita la autenticación.

- Se requiere autenticación de Identity Manager en el puerto 443 para iniciar sesión en la aplicación.

- Las reglas de tráfico de red se configuran para que la aplicación VMware Tunnel enrute tráfico hacia el 5262. La aplicación Tunnel intercepta la solicitud y, según las reglas de tráfico del dispositivo, establece un túnel de proxy hacia el puerto 5262 del proxy de certificado.

- El equilibrador de carga está configurado con acceso directo SSL en el puerto 5262, y este equilibrador se transmite a través de la solicitud hacia el puerto 5262 del proxy de certificado de uno de los nodos del clúster.

- El servicio de proxy de certificado recibe la solicitud, extrae el certificado de usuario y lo almacena como archivo local con el número de puerto de origen de la solicitud, por ejemplo, puerto 55563, como clave de referencia.

- El servicio de proxy de certificado reenvía la solicitud a Workspace ONE Access para su autenticación en el puerto 443 del equilibrador de carga. La dirección IP del nodo de envío, el nodo 2 en este ejemplo, está incluida en el encabezado X-Forwarded-For, y la información del número de puerto de origen de la solicitud original (puerto 55563), en el encabezado RemotePort.

- El equilibrador de carga envía una solicitud al puerto 443 de uno de los nodos según las reglas de equilibrador de carga, el nodo 1 en este ejemplo. Esta solicitud incluye los encabezados X-Forwarded-For y RemotePort.

- El puerto 443 del servicio de Horizon en el nodo 1 se comunica con el servicio de proxy de certificado en el puerto 5263 del nodo 2, que dirige el servicio a /some/path/55563 para recuperar el certificado de usuario y realizar la autenticación.

- Se recupera el certificado y se autentica al usuario.