Para solucionar los errores de aprovisionamiento y autenticación de un directorio aprovisionado desde el proveedor de identidad para VMware Identity Services, revise los registros y los eventos de auditoría del proveedor de identidad, VMware Identity Services y los servicios de Workspace ONE (como Workspace ONE Access y Workspace ONE UEM).

Revisar los registros de aprovisionamiento del proveedor de identidades

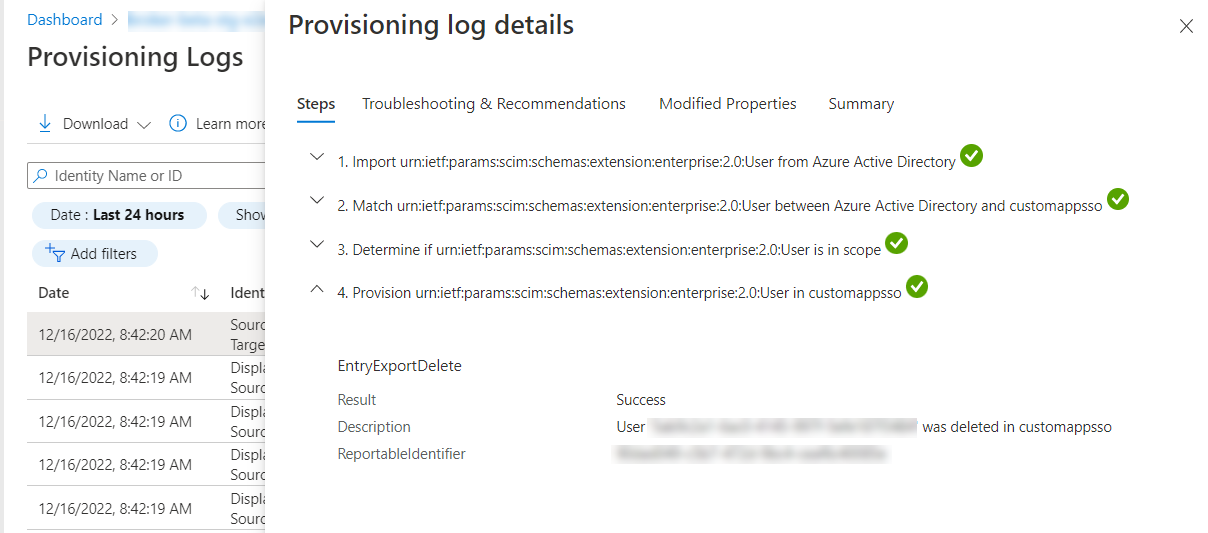

En el caso de los errores de aprovisionamiento, primero revise los registros de aprovisionamiento en el proveedor de identidad para comprobar si se produjeron al aprovisionar usuarios o grupos a VMware Identity Services y resuélvalos.

Por ejemplo, en la consola administrativa de Microsoft Entra, puede encontrar estos registros en la página Aprovisionamiento de la aplicación de aprovisionamiento.

Revisar los registros de aprovisionamiento de VMware Identity Services

Revise los eventos de auditoría registrados en VMware Identity Services para comprobar si se produjeron errores al aprovisionar usuarios de VMware Identity Services a servicios de Workspace ONE como Workspace ONE Access y Workspace ONE UEM.

Consulte Ver eventos de auditoría en VMware Identity Services.

Revisar registros de Workspace ONE UEM

Utilice los siguientes recursos de solución de problemas con Workspace ONE UEM:

- Registros de aprovisionamiento y de configuración inicial en la siguiente carpeta:

C:\AirWatch\Logs\AW_Core_Api

- Con los errores de configuración, siga estos pasos:

- Utilice la siguiente API GET para la configuración:

Workspace_ONE_UEM_URL/api/system/provisioning/config/locationgroupuuid - Compruebe los errores en los registros principales de la API.

- Utilice la siguiente API GET para la configuración:

- Con los problemas de aprovisionamiento, compruebe los registros principales de la API y busque errores o excepciones en las API de SCIM.

Revisar eventos de auditoría de Workspace ONE Access

Revise los eventos de auditoría de Workspace ONE Access para comprobar si existen errores de autenticación.

- En la consola de Workspace ONE Access, seleccione .

- Seleccione Eventos de auditoría en el menú desplegable.

- Especifique un usuario, seleccione el tipo de evento, especifique un período de tiempo y haga clic en Mostrar.

Para comprobar errores de autenticación, consulte los eventos LOGIN y LOGIN_ERROR.

Problemas comunes

- Los usuarios no pueden autenticarse cuando Microsoft Entra ID está configurado como el proveedor de identidad externo mediante OpenID Connect

Compruebe que copió los valores correctos de la aplicación de OpenID Connect en Microsoft Entra ID en el paso 5 (Configurar OpenID Connect) del asistente de VMware Identity Services. En particular, compruebe los valores Secreto de cliente e ID (de cliente) de la aplicación. Consulte Paso 5: Configurar la autenticación.

- Cuando se elimina un usuario en Microsoft Entra ID no se elimina en VMware Identity Services

Cuando se elimina un usuario en Microsoft Entra ID, la cuenta se suspende durante un período de tiempo específico antes de eliminarse. Durante ese tiempo, el usuario está desactivado en VMware Identity Services. El nombre de usuario del usuario eliminado también se modifica en Microsoft Entra ID y los cambios se reflejan en VMware Identity Services. Consulte Cómo se eliminan los usuarios de Microsoft Entra ID para obtener más información.

- Al eliminar valores de atributo de usuario y grupo en Microsoft Entra ID, los valores no se eliminan en VMware Identity Services

En Microsoft Entra ID, cuando se elimina un valor de atributo de usuario o grupo que ya se sincronizó con VMware Identity Services, el valor no se elimina en VMware Identity Services ni en los servicios de Workspace ONE. Microsoft Entra ID no propaga valores nulos.

Como solución alternativa, en lugar de borrar el valor por completo, introduzca un carácter de espacio.

- Cuando VMware Identity Services se integra con Okta, no se pueden especificar asignaciones de atributos de grupo en Okta para realizar la sincronización con VMware Identity Services. Solo puede asignar atributos de usuario.

- Cuando se integra un proveedor de identidad externo con VMware Identity Services mediante el protocolo OpenID Connect, la función login_hint no funciona. Si el usuario de confianza envía una instancia de login_hint, VMware Identity Services no la transfiere al proveedor de identidad.

- Si realiza cambios en VMware Identity Services a los grupos aprovisionados desde Microsoft Entra ID (por ejemplo, si elimina un usuario o un grupo) y desea restaurar los datos, es posible que deba reiniciar el aprovisionamiento en el Centro de administración de Microsoft Entra. Consulte Problemas conocidos de aprovisionamiento en Microsoft Entra ID en la documentación de Microsoft para obtener más información.

- La eliminación de una asignación de atributos en Microsoft Entra ID u Okta no elimina el atributo de los usuarios en VMware Identity Services

Cuando se elimina una asignación de atributos de la aplicación de aprovisionamiento en Microsoft Entra ID o Okta, los cambios no se propagan a VMware Identity Services. El atributo no se elimina para los usuarios en VMware Identity Services y los servicios de Workspace ONE.

- No recibe notificaciones de caducidad de token

Cuando el token de VMware Identity Services está a punto de caducar o ha caducado, debe recibir notificaciones como banner en la consola de Workspace ONE Cloud y por correo electrónico. Si no recibe ninguna notificación, compruebe que VMware Identity Services esté integrado con Workspace ONE Intelligence.

- Inicie sesión en la consola de VMware Cloud Services como administrador e inicie el servicio de Workspace ONE Cloud.

- Seleccione .

- Busque la tarjeta de Workspace ONE Access.

Nota: VMware Identity Services se encuentra en una ubicación conjunta con el servicio de Workspace ONE Access.

- Asegúrese de que la tarjeta de Workspace ONE Access muestre el estado Autorizado.

- Si la tarjeta de Workspace ONE Access no muestra Autorizado, haga clic en Configurar en la tarjeta.

- Haga clic en Comenzar.

- Haga clic en Conectar con Workspace ONE Access.

- Haga clic en Finalizar.

Si puede ver la notificación de banner, pero no recibe notificaciones por correo electrónico, compruebe que ha optado por recibir notificaciones por correo electrónico.

- Inicie sesión en la consola de VMware Cloud Services como administrador e inicie el servicio de Workspace ONE Cloud.

- Haga clic en el icono de una campana y, a continuación, haga clic en el engranaje para ver la página Configuración de notificaciones.

- En la sección Workspace ONE Access e Identity Services, asegúrese de que la casilla de verificación Correo esté seleccionada para la opción Caducidades de token secreto.

- Desea cambiar el proveedor de identidades externo después de crear un directorio

Después de habilitar VMware Identity Services, seleccionar el proveedor de identidades SCIM 2.0 de terceros y crear un directorio, no se puede cambiar la selección del proveedor de identidad. Para cambiar el proveedor de identidad, debe desactivar VMware Identity Services y volver a habilitarlo.

Para desactivar VMware Identity Services, siga las instrucciones de Desactivar VMware Identity Services.

- Después de habilitar VMware Identity Services, desea desactivarlo

Es posible que deba desactivar VMware Identity Services en escenarios como los siguientes:

- Habilitó VMware Identity Services para probarlo y ahora desea desactivarlo.

- Los casos prácticos no son compatibles con VMware Identity Services.

- Desea sincronizar usuarios y grupos directamente desde Active Directory, que solo se admite cuando se configura el directorio en Workspace ONE UEM o Workspace ONE Access, en lugar del servicio de Workspace ONE Cloud.

Para desactivar VMware Identity Services, siga las instrucciones de Desactivar VMware Identity Services. Después de desactivar el servicio, puede configurar los servicios de directorio y la federación de identidades en Workspace ONE UEM y Workspace ONE Access.

- Se produce un error cuando se intenta habilitar VMware Identity Services después de desactivarlo

Si elimina el directorio y desactiva VMware Identity Services, es posible que reciba un error cuando intente habilitarlo de nuevo.

El directorio tarda algún tiempo en eliminarse. Vaya a la consola de Workspace ONE Access y confirme que el directorio se eliminó antes de intentar habilitar VMware Identity Services de nuevo.