Es posible realizar distintos tipos de reemplazo de certificados según los requisitos y la directiva de la empresa para el sistema que va a configurar. Se pueden reemplazar certificados desde Platform Services Controller con la utilidad vSphere Certificate Manager o manualmente mediante las CLI que se incluyen con la instalación.

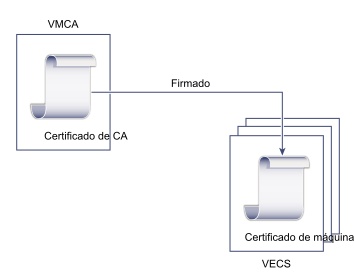

VMCA se incluye en cada Platform Services Controller y en cada implementación integrada. VMCA aprovisiona cada nodo, cada usuario de la solución vCenter Server y cada host ESXi con un certificado firmado por VMCA en su calidad de entidad de certificación. Los usuarios de la solución vCenter Server son grupos de servicios de vCenter Server.

Es posible reemplazar los certificados predeterminados. Para los componentes de vCenter Server, puede usar un conjunto de herramientas de línea de comandos que se incluyen en la instalación. Existen varias opciones.

Reemplazar los certificados firmados por la VMCA

Si su certificado de VMCA vence o si quiere reemplazarlo por otros motivos, puede usar las CLI de administración de certificados para realizar ese proceso. De forma predeterminada, el certificado raíz de VMCA vence después de 10 años y todos los certificados que firma la VMCA vencen cuando caduca el certificado raíz, es decir, después de un máximo de 10 años.

- Reemplazar un certificado de SSL de una máquina con un certificado de VMCA

- Reemplazo de un certificado de un usuario de una solución con un certificado de VMCA

Para obtener información sobre el reemplazo manual de certificados, consulte Reemplazar certificados firmados por VMCA existentes por certificados firmados por VMCA nuevos.

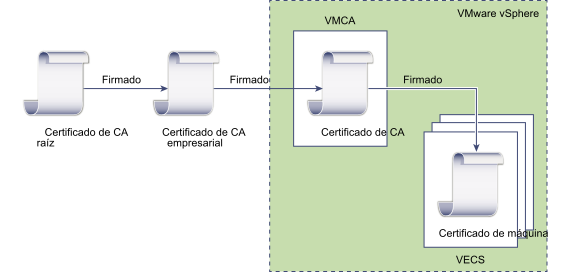

Conversión de VMCA en una CA intermediaria

- Reemplazar el certificado raíz de VMCA por un certificado de firma personalizado y reemplazo de todos los certificados

- Reemplazo de un certificado de SSL de una máquina con un certificado de VMCA (implementación de varios nodos)

- Reemplazo de un certificado de un usuario de una solución con un certificado de VMCA (implementación de varios nodos)

Para obtener información sobre el reemplazo manual de certificados, consulte Utilizar VMCA como entidad de certificación intermedia.

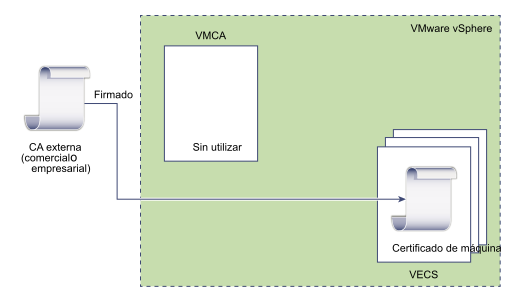

No use VMCA; aprovisione certificados personalizados

Puede reemplazar los certificados firmados por VMCA existentes con certificados personalizados. Si emplea este enfoque, asume la responsabilidad del aprovisionamiento y la supervisión de todos los certificados.

- Reemplazar un certificado SSL de máquina por un certificado personalizado

- Reemplazar los certificados de usuarios de soluciones con certificados personalizados

Para obtener información sobre el reemplazo manual de certificados, consulte Usar certificados personalizados con vSphere.

También puede utilizar vSphere Client a fin de generar una CSR para un certificado SSL de máquina (personalizado) y reemplazar el certificado después de que la entidad de certificación lo devuelve. Consulte Generar una solicitud de firma del certificado para el certificado SSL de máquina con vSphere Client (certificados personalizados).

Implementación híbrida

Puede hacer que VMCA proporcione algunos de los certificados, pero, al mismo tiempo, certificados personalizados para otras partes de la infraestructura. Por ejemplo, dado que los certificados de usuarios de soluciones se usan solo para autenticar vCenter Single Sign-On, considere la posibilidad de hacer que VMCA aprovisione esos certificados. Reemplace los certificados de SSL de máquinas con certificados personalizados para proteger todo el tráfico de SSL.

Con frecuencia, la directiva de la empresa no permite CA intermedias. En esos casos, la implementación híbrida es una buena solución. Minimiza la cantidad de certificados que deben reemplazarse y protege todo el tráfico. La implementación híbrida solo deja tráfico interno, es decir, tráfico del usuario de la solución, para usar los certificados predeterminados firmados por VMCA.

Reemplazar certificados de ESXi

Para los hosts ESXi, puede cambiar el comportamiento de aprovisionamiento de certificados desde vSphere Client. Consulte la documentación de Seguridad de vSphere para obtener detalles.

| Opción | Descripción |

|---|---|

| Modo VMware Certificate Authority (valor predeterminado) | Cuando se renuevan certificados desde vSphere Client, VMCA emite los certificados para los hosts. Si cambió el certificado raíz de VMCA para incluir una cadena de certificados, los certificados del host incluyen la cadena completa. |

| Modo de entidad de certificación personalizada | Permite actualizar y usar manualmente certificados que no han sido firmados o emitidos por VMCA. |

| Modo de huella digital | Puede usarse para conservar los certificados de la versión 5.5 durante la actualización. Use este modo únicamente de manera temporal en situaciones de depuración. |