ESXi puede conectarse al almacenamiento SAN externo mediante el protocolo de Internet SCSI (iSCSI). Además de la extensión iSCSI tradicional, ESXi es compatible con las extensiones de iSCSI para RDMA (iSER).

Con el protocolo iSER, el host puede usar el mismo marco de iSCSI, pero reemplaza el transporte de TCP/IP por el transporte de RDMA.

Acerca de SAN de iSCSI

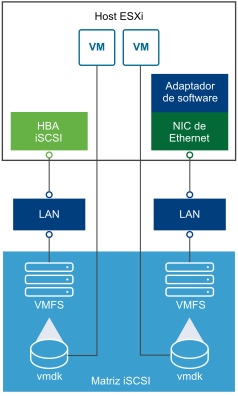

La SAN de iSCSI utiliza conexiones Ethernet entre hosts y subsistemas de almacenamiento de alto rendimiento.

En el host, los componentes de SAN de iSCSI incluyen tarjetas de interfaz de red (Network Interface Cards, NIC) o adaptadores de bus de host (Host Bus Adapters, HBA) de iSCSI. La red iSCSI también incluye conmutadores y enrutadores que transfieren tráfico de almacenamiento, cables, procesadores de almacenamiento (Storage Processors, SP) y sistemas de discos de almacenamiento.

La red SAN de iSCSI utiliza una arquitectura de cliente-servidor.

El cliente, denominado iniciador iSCSI, funciona en el host ESXi. Para iniciar las sesiones iSCSI, el iniciador emite comandos de SCSI y los transmite, encapsulados en el protocolo iSCSI, a un servidor iSCSI. El servidor se denomina destino iSCSI. Generalmente, el destino iSCSI representa un sistema de almacenamiento físico en la red.

El destino también puede ser una SAN iSCSI virtual; por ejemplo, un emulador de destinos iSCSI que se ejecute en una máquina virtual. El destino iSCSI responde a los comandos del iniciador transmitiendo los datos iSCSI requeridos.

Múltiples rutas iSCSI

Al transferir datos entre el almacenamiento y el servidor del host, la SAN utiliza una técnica denominada múltiples rutas. Con múltiples rutas, el host ESXi puede tener más de una ruta física a un LUN en un sistema de almacenamiento.

Por lo general, una ruta de acceso individual de un host a un LUN consiste en un adaptador de iSCSI o una NIC, puertos de conmutadores, cables de conexión y el puerto de la controladora de almacenamiento. Si cualquier componente de la ruta de acceso presenta errores, el host selecciona otra ruta disponible para E/S. El proceso de detección de una ruta de acceso con errores se denomina conmutación por error de la ruta de acceso.

Para obtener más información sobre las múltiples rutas, consulte Descripción de múltiples rutas y conmutación por error en el entorno de ESXi.

Nodos y puertos en SAN de iSCSI

Una entidad detectable individual en la SAN de iSCSI, como un iniciador o un destino, representa un nodo iSCSI.

Cada nodo tiene un nombre de nodo. ESXi utiliza varios métodos para identificar un nodo.

- Dirección IP

- Cada nodo iSCSI puede tener una dirección IP asociada, de modo que los equipos de enrutamiento y conmutación de la red puedan establecer la conexión entre el host y el almacenamiento. Esta dirección es similar a la dirección IP que se asigna a un equipo para acceder a la red de la empresa o a Internet.

- Nombre iSCSI

- Un nombre universal único para identificar el nodo. iSCSI utiliza el nombre calificado iSCSI (IQN) y el identificador único extendido (EUI).

- Alias iSCSI

- Un nombre más manejable para un puerto o dispositivo iSCSI que se utiliza en lugar del nombre iSCSI. Los alias iSCSI no son únicos y están diseñados para ser un nombre descriptivo que se puede asociar a un puerto.

Cada nodo tiene uno o varios puertos que lo conectan a la SAN. Los puertos iSCSI son extremos de una sesión iSCSI.

Convenciones de nomenclatura de iSCSI

iSCSI utiliza un nombre único para identificar un nodo de iSCSI, se trate de destino o iniciador.

Los nombres de iSCSI se formatean de dos maneras diferentes. El formato más común es IQN.

Para obtener más detalles sobre los requisitos de nomenclatura y los perfiles de cadenas de iSCSI, consulte RFC 3721 y RFC 3722 en el sitio web de IETF.

- Formato de nombre calificado de iSCSI

-

El formato de nombre calificado (IQN) de iSCSI adopta el formato de

iqn.yyyy-mm.naming-authority:unique para el nombre, donde:

- yyyy-mm es el año y el mes en que se estableció la autoridad de asignación de nombres.

- naming-authority es la sintaxis inversa del nombre de dominio de Internet de la autoridad de asignación de nombres. Por ejemplo, la autoridad de asignación de nombres de iscsi.vmware.com puede tener el formato de nombre calificado de iSCSI de iqn.1998-01.com.vmware.iscsi. El nombre indica que se ha registrado el nombre de dominio vmware.com en enero de 1998 e iscsi es un subdominio, mantenido por vmware.com.

- unique name es cualquier nombre que desee usar; por ejemplo, el nombre del host. La autoridad de asignación de nombres debe asegurarse de que todos los nombres asignados después de los dos puntos sean únicos, por ejemplo:

- iqn.1998-01.com.vmware.iscsi:name1

- iqn.1998-01.com.vmware.iscsi:name2

- iqn.1998-01.com.vmware.iscsi:name999

- Formato identificador único empresarial

-

El formato identificador único empresarial (EUI) adopta la forma

eui.16_hex_digits.

Por ejemplo, eui.0123456789ABCDEF.

Los dígitos de 16 hexadecimales son representaciones en texto de números de 64 bits en formato IEEE EUI (identificador único extendido). Los 24 bits superiores son un identificador de empresa que IEEE registra con una empresa determinada. La entidad titular de ese identificador de empresa asigna los 40 bits restantes, que deben ser únicos.

Iniciadores iSCSI

Para acceder a destinos iSCSI, el host ESXi utiliza iniciadores iSCSI.

El iniciador es un software o hardware que se instaló en el host ESXi. El iniciador iSCSI origina la comunicación entre el host y un sistema de almacenamiento iSCSI externo, y envía datos al sistema de almacenamiento.

En el entorno de ESXi, los adaptadores de iSCSI configurados en el host cumplen la función de iniciadores. ESXi es compatible con varios tipos de adaptadores de iSCSI.

Para obtener información sobre cómo configurar y utilizar adaptadores de iSCSI, consulte Configurar adaptadores y almacenamiento de iSCSI e iSER con ESXi.

- Adaptador de iSCSI de software

- Un adaptador de iSCSI de software es un código de VMware integrado en el VMkernel. Con este adaptador, el host se puede conectar al dispositivo de almacenamiento iSCSI mediante adaptadores de red estándar. El adaptador de iSCSI de software controla el procesamiento de iSCSI mientras se comunica con el adaptador de red. Con el adaptador de iSCSI de software, se puede utilizar tecnología iSCSI sin adquirir hardware especializado.

- Adaptador de iSCSI de hardware

-

Un adaptador de iSCSI de hardware es un adaptador de terceros que asigna procesamiento de iSCSI y de red desde el host. Los adaptadores de iSCSI de hardware se dividen en categorías.

- Dependent Hardware iSCSI Adapter. Depende de las redes de VMware y de las interfaces de configuración y administración de iSCSI proporcionadas por VMware.

Este tipo de adaptador puede ser una tarjeta que presenta un adaptador de red estándar y una funcionalidad de asignación de iSCSI para el mismo puerto. La funcionalidad de asignación de iSCSI depende de la configuración de red del host para obtener la IP, la dirección MAC y otros parámetros utilizados para sesiones iSCSI. Un ejemplo de un adaptador dependiente es Broadcom 5709 NIC con licencia iSCSI.

- Independent Hardware iSCSI Adapter. Implementa su propia configuración de redes y de iSCSI, además de sus propias interfaces de administración.

Por lo general, un adaptador de iSCSI de hardware independiente es una tarjeta que presenta solo funcionalidad de asignación de iSCSI o funcionalidad de asignación de iSCSI y funcionalidad de NIC estándar. La funcionalidad de asignación de iSCSI posee una administración de configuración independiente que asigna la IP, la dirección MAC y otros parámetros utilizados para las sesiones iSCSI. Un ejemplo de un adaptador independiente es QLogic QLA4052.

Es posible que deba obtenerse una licencia para los adaptadores de iSCSI de hardware. En caso contrario, podrían no aparecer en la CLI del cliente o de vSphere. Para obtener información sobre licencias, póngase en contacto con el proveedor.

- Dependent Hardware iSCSI Adapter. Depende de las redes de VMware y de las interfaces de configuración y administración de iSCSI proporcionadas por VMware.

Usar el protocolo iSER con ESXi

Además del iSCSI tradicional, ESXi es compatible con las extensiones de iSCSI para el protocolo RDMA (iSER). Cuando se habilita el protocolo iSER, el marco de iSCSI en el host ESXi puede usar el transporte de acceso de memoria directo remoto (Remote Direct Memory Access, RDMA) en lugar de TCP/IP.

El protocolo iSCSI tradicional transporta comandos SCSI a través de una red TCP/IP entre un iniciador iSCSI en un host y un destino iSCSI en un dispositivo de almacenamiento. El protocolo iSCSI encapsula los comandos y ensambla esos datos en paquetes para la capa de TCP/IP. Al recibir los datos, el protocolo iSCSI desensambla los paquetes de TCP/IP, de modo que sea posible diferenciar los comandos SCSI y entregarlos al dispositivo de almacenamiento.

iSER es diferente del protocolo iSCSI tradicional, ya que sustituye el modelo de transferencia de datos de TCP/IP por el transporte de RDMA. Mediante la tecnología de colocación de datos directa de RDMA, el protocolo iSER puede transferir datos directamente entre los búferes de memoria del host ESXi y los dispositivos de almacenamiento. Este método elimina el procesamiento de TCP/IP innecesario y el copiado de datos, y también puede reducir la latencia y la carga de CPU en el dispositivo de almacenamiento.

En el entorno de iSER, iSCSI funciona exactamente igual que antes, pero usa una interfaz de tejido subyacente de RDMA en lugar de la interfaz basada en TCP/IP.

Debido a que el protocolo iSER preserva la compatibilidad con la infraestructura de iSCSI, el proceso de habilitación de iSER en el host ESXi es similar al proceso de iSCSI. Consulte Configurar iSER con ESXi.

Establecer conexiones iSCSI

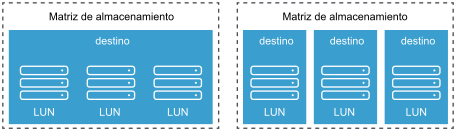

En el contexto de ESXi, el término destino identifica a una sola unidad de almacenamiento a la que puede acceder el host. Los términos dispositivo de almacenamiento y LUN describen un volumen lógico que representa espacio de almacenamiento en un destino. Por lo general, los términos dispositivo y LUN, en el contexto de ESXi, significan un volumen SCSI presentado al host desde un destino de almacenamiento y disponible para dar formato.

Los distintos proveedores de almacenamiento iSCSI presentan el almacenamiento a los hosts de distintas formas. Algunos proveedores presentan varios LUN en un solo destino, mientras que otros presentan varios destinos con un LUN en cada uno.

En estos ejemplos, hay tres LUN disponibles en cada una de estas configuraciones. En el primer caso, el host detecta un destino, pero ese destino tiene tres LUN que se pueden utilizar. Cada uno de los LUN representa un volumen de almacenamiento individual. En el segundo caso, el host detecta tres destinos diferentes, cada uno con un LUN.

Los iniciadores iSCSI basados en host establecen conexiones a cada destino. Los sistemas de almacenamiento con un solo destino con varios LUN tienen tráfico a todos los LUN en una sola conexión. Con un sistema que tiene tres destinos con un LUN en cada uno, el host utiliza conexiones distintas a los tres LUN.

Esta información es útil cuando se intenta agregar tráfico de almacenamiento en varias conexiones desde el host con varios adaptadores de iSCSI. Puede establecer el tráfico de un destino en un adaptador concreto y utilizar otro adaptador para el tráfico en otra instancia de destino.

Tipos de sistema de almacenamiento iSCSI

Entre los tipos de almacenamiento ESXi que admite un host se encuentran activo-activo, activo-pasivo y compatible con ALUA.

- Sistema de almacenamiento activo-activo

- Permite acceder simultáneamente a los LUN en todos los puertos de almacenamiento que están disponibles sin una degradación significativa del rendimiento. Todas las rutas de acceso siempre están activas, a menos que se produzca un error en alguna.

- Sistema de almacenamiento activo-pasivo

- Un sistema en el cual un procesador de almacenamiento proporciona acceso de forma activa a un LUN determinado. Los otros procesadores actúan como copia de seguridad del LUN y pueden proporcionar acceso activamente a otras operaciones de E/S del LUN. Las operaciones de E/S pueden enviarse correctamente solo a un puerto activo de un LUN determinado. Si el acceso a través del puerto de almacenamiento activo genera errores, uno de los procesadores de almacenamiento pasivos puede activarse mediante los servidores que acceden a él.

- Sistema de almacenamiento asimétrico

- Admite acceso asimétrico a unidades lógicas (ALUA). Los sistemas de almacenamiento compatibles con ALUA ofrecen diferentes niveles de acceso por puerto. Con ALUA, los hosts pueden determinar los estados de los puertos de destino y priorizar las rutas de acceso. El host utiliza algunas de las rutas de acceso activas como principales y otras como secundarias.

- Sistema de almacenamiento de puerto virtual

- Admite el acceso a todos los LUN disponibles a través de un solo puerto virtual. Los sistemas de almacenamiento virtual son dispositivos de almacenamiento activo-activo, pero ocultan sus distintas conexiones a través de un solo puerto. La habilitación de múltiples rutas de ESXi no crea varias conexiones a partir de un puerto específico al almacenamiento de forma predeterminada. Algunos proveedores de almacenamiento suministran administradores de sesión para establecer y administrar varias conexiones al almacenamiento. Estos sistemas de almacenamiento controlan la conmutación por error de puertos y el equilibrio de la conexión de forma transparente. Esta capacidad se denomina a menudo conmutación por error transparente.

Detectar, autenticar y controlar el acceso

Se pueden utilizar distintos mecanismos para detectar el almacenamiento y limitar el acceso a él.

El host y el sistema de almacenamiento iSCSI se deben configurar para que admitan la directiva de control de acceso al almacenamiento del usuario.

- Detección

-

Una sesión de detección es parte del protocolo iSCSI y devuelve el conjunto de destinos al que se puede acceder en un sistema de almacenamiento iSCSI. Los dos tipos de detección disponibles en

ESXi son dinámica y estática. La detección dinámica obtiene una lista de destinos accesibles del sistema de almacenamiento de iSCSI. La detección estática solo puede acceder a un destino concreto mediante el nombre y la dirección del destino.

Para obtener más información, consulte Configurar la detección dinámica o estática para iSCSI e iSER en un host ESXi.

- Autenticación

-

Los sistemas de almacenamiento iSCSI autentican un iniciador mediante un par de nombre y clave.

ESXi es compatible con el protocolo de autenticación de CHAP. Para utilizar la autenticación de CHAP, el host

ESXi y el sistema de almacenamiento iSCSI deben tener CHAP habilitado y disponer de credenciales comunes.

Para obtener información sobre cómo habilitar CHAP, consulte Configurar los parámetros de CHAP para los adaptadores de almacenamiento de iSCSI o iSER en el host ESXi.

- Control de acceso

-

Control de acceso es una directiva configurada en el sistema de almacenamiento iSCSI. La mayoría de las implementaciones admiten uno o más de tres tipos de control de acceso:

- Por nombre de iniciador

- Por dirección IP

- Por el protocolo CHAP

Solo los iniciadores que cumplen con todas las reglas pueden acceder al volumen iSCSI.

Utilizar solo CHAP para el control de acceso puede desacelerar el proceso de volver a examinar debido a que el host ESXi puede detectar todos los destinos, pero en el paso de autenticación. El proceso de volver a examinar de iSCSI funciona más rápido si el host detecta solo los destinos que puede autenticar.

Cómo acceden las máquinas virtuales a los datos en una SAN iSCSI

ESXi almacena los archivos del disco de una máquina virtual en un almacén de datos de VMFS que reside en un dispositivo de almacenamiento SAN. Cuando los sistemas operativos invitados de la máquina virtual emiten comandos SCSI a sus discos virtuales, la capa de virtualización SCSI traduce esos comandos a operaciones de archivos VMFS.

Cuando una máquina virtual interactúa con su disco virtual almacenado en una SAN, se llevan a cabo los siguientes procesos:

- Cuando el sistema operativo invitado de una máquina virtual lee o escribe en el disco SCSI, emite comandos SCSI al disco virtual.

- Los controladores de dispositivos en el sistema operativo de la máquina virtual se comunican con las controladoras SCSI virtuales.

- La controladora SCSI virtual reenvía los comandos al VMkernel.

- El VMkernel realiza las siguientes tareas.

- Busca un archivo de disco virtual apropiado en el volumen VMFS.

- Asigna las solicitudes de los bloques en el disco virtual en bloques del dispositivo físico apropiado.

- Envía la solicitud de E/S modificada desde el controlador del dispositivo en el VMkernel hacia el iniciador iSCSI (hardware o software).

- Si el iniciador iSCSI es un adaptador de iSCSI de hardware, sea independiente o dependiente, el adaptador realiza las siguientes tareas.

- Encapsula las solicitudes de E/S en unidades de datos de protocolo (PDU) de iSCSI.

- Encapsula PDU de iSCSI en paquetes TCP/IP.

- Envía paquetes IP por Ethernet al sistema de almacenamiento iSCSI.

- Si el iniciador iSCSI es un adaptador de iSCSI del software, ocurre lo siguiente.

- El iniciador iSCSI encapsula las solicitudes de E/S en PDU de iSCSI.

- El iniciador envía PDU de iSCSI a través de conexiones TCP/IP.

- La pila de TCP/IP del VMkernel retransmite los paquetes TCP/IP a la NIC física.

- La NIC física envía paquetes IP por Ethernet al sistema de almacenamiento iSCSI.

- Los enrutadores y los conmutadores Ethernet de la red transmiten la solicitud al dispositivo de almacenamiento adecuado.

Corregir errores

Para proteger la integridad de los datos y encabezados iSCSI, el protocolo iSCSI define los métodos de corrección de errores conocidos como resúmenes de encabezados y resúmenes de datos.

Ambos métodos son compatibles con el host ESXi y puede activarlos. Estos métodos se usan para comprobar el encabezado y los datos de SCSI transferidos entre destinos e iniciadores de iSCIS, en ambas direcciones.

Los resúmenes de encabezado y datos comprueban la integridad de los datos no criptográficos, más allá de las comprobaciones de integridad que proporcionan otras capas de redes, como TCP y Ethernet. Los resúmenes comprueban la ruta de acceso de comunicación completa, incluidos todos los elementos que pueden cambiar el tráfico en el nivel de la red, como los enrutadores, los conmutadores y los proxy.

La existencia y el tipo de los resúmenes se negocian cuando se establece una conexión iSCSI. Cuando el iniciador y el destino acuerdan una configuración de resumen, este resumen debe utilizarse para todo el tráfico entre ellos.

Habilitar los resúmenes de encabezado y datos requiere un procesamiento adicional tanto para el iniciador como para el destino, y puede afectar la capacidad de proceso y el rendimiento de la CPU.

Para obtener información sobre cómo habilitar los resúmenes de datos y encabezado, consulte Configurar parámetros avanzados para iSCSI en el host ESXi.