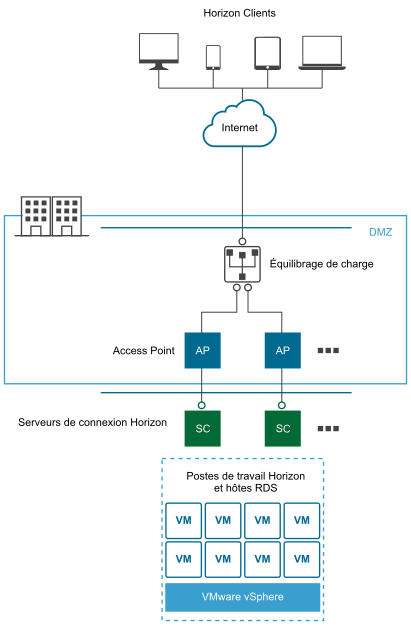

Vous pouvez implémenter plusieurs topologies différentes.

Un dispositif Access Point dans la zone DMZ peut être configuré pour pointer vers un serveur ou vers un équilibrage de charge qui fait face à un groupe de serveurs. Les dispositifs Access Point fonctionnent avec des solutions d'équilibrage de charge tierces standard qui sont configurées pour HTTPS.

Si le dispositif Access Point pointe vers un équilibrage de charge devant des serveurs, la sélection de l'instance du serveur est dynamique. Par exemple, l’équilibrage de charge peut faire une sélection en fonction de la disponibilité et de sa connaissance du nombre de sessions en cours sur chaque instance du serveur. En général, les instances du serveur dans le pare-feu d'entreprise contiennent un équilibrage de charge pour prendre en charge l'accès interne. Avec Access Point, vous pouvez pointer le dispositif Access Point vers ce même équilibrage de charge qui est souvent déjà en cours d'utilisation.

Vous pouvez également avoir un ou plusieurs dispositifs Access Point qui pointent vers une instance individuelle du serveur. Avec les deux approches, utilisez un équilibrage de charge devant deux dispositifs Access Point ou plus dans la zone DMZ.

Protocoles Horizon

- Protocole Horizon principal

L'utilisateur entre un nom d'hôte sur Horizon Client, ce qui démarre le protocole Horizon principal. Il s'agit d'un protocole de contrôle pour la gestion des authentifications, des autorisations et des sessions. Il utilise les messages structurés XML sur HTTPS (HTTP sur SSL). Ce protocole est également connu sous le nom de protocole de contrôle XML-API Horizon. Dans un environnement avec équilibrage de charge comme indiqué ci-dessus dans l'illustration Plusieurs dispositifs Access Point derrière un équilibrage de charge, l'équilibrage de charge achemine cette connexion vers l'un des dispositifs Access Point. Généralement, l'équilibrage de charge sélectionne le dispositif d'abord en fonction de la disponibilité, puis, selon les dispositifs disponibles, achemine le trafic sur la base du nombre le moins élevé de sessions en cours. Cette configuration distribue de façon uniforme le trafic en provenance de différents clients sur l'ensemble des dispositifs Access Point disponibles.

- Protocoles Horizon secondaires

Une fois qu'Horizon Client établit une communication sécurisée avec l'un des dispositifs Access Point, l'utilisateur s'authentifie. Si cette tentative d'authentification réussit, une ou plusieurs connexions secondaires sont effectuées à partir d'Horizon Client. Ces connexions secondaires peuvent inclure ce qui suit :

-

- Le tunnel HTTPS utilisé pour l'encapsulation des protocoles TCP tels que RDP, MMR/CDR et le canal de framework client. (TCP 443).

Le protocole d'affichage Blast Extreme (TCP 443 et UDP 443).

Le protocole d'affichage PCoIP (TCP 4172 et UDP 4172).

-

Ces protocoles Horizon secondaires doivent être acheminés vers le même dispositif Access Point que le protocole Horizon principal. Access Point peut ensuite autoriser les protocoles secondaires sur la base de la session de l'utilisateur authentifié. Au niveau de la sécurité, il est important de noter qu'Access Point n'achemine le trafic dans le centre de données d'entreprise que si le trafic s'effectue pour le compte d'un utilisateur authentifié. Si les protocoles secondaires sont acheminés de façon incorrecte vers un dispositif Access Point différent de celui du dispositif de protocole principal, ils ne sont pas autorisés et sont alors déplacés vers la zone démilitarisée (DMZ). La connexion échoue. Le routage incorrect des protocoles secondaires est un problème courant si l'équilibrage de charge n'est pas configuré correctement.