Les scripts PowerShell préparent votre environnement avec tous les paramètres de configuration. Lorsque vous exécutez le script PowerShell pour déployer Unified Access Gateway, la solution est prête pour la production lors du premier démarrage système.

Cependant, l'interface utilisateur d'administration et l'API ne sont pas disponibles si le mot de passe de l'interface utilisateur d'administration n'est pas fourni lors du déploiement. Si vous ne fournissez pas le mot de passe de l'interface utilisateur d'administration au moment du déploiement, vous ne pouvez pas ajouter ultérieurement un utilisateur pour permettre l'accès à l'interface utilisateur d'administration ou à l'API. Vous devez redéployer votre dispositif Unified Access Gateway.

Vous pouvez inclure les paramètres dans le fichier INI pour créer des utilisateurs administrateurs avec des privilèges limités disposant de rôles de surveillance. La création d'un utilisateur super utilisateur Admin n'est pas prise en charge. Vous pouvez configurer les stratégies de mot de passe pour l'utilisateur racine et l'utilisateur Admin avant de déployer l'instance d'Unified Access Gateway.

Pour plus d'informations sur les paramètres, vous pouvez consulter la section dans laquelle paramètre équivalent de l'interface utilisateur d'administration est utilisé. Par exemple : certains des paramètres de déploiement sont décrits dans Paramètres PowerShell pour le déploiement d'Unified Access Gateway et Déploiement d'Unified Access Gateway au moyen de l'assistant de modèle OVF. Pour plus d'informations sur les paramètres utilisés dans la configuration système, les paramètres du serveur Syslog, les paramètres réseau, etc., reportez-vous à la section Configuration d'Unified Access Gateway à partir des pages de configuration d'administration, et pour plus d'informations sur les paramètres utilisés dans les services Edge et d'autres cas d'utilisation d'Unified Access Gateway, tels que Workspace ONE Intelligence et le pontage d'identité, reportez-vous à la section Cas d'utilisation de déploiement d'Unified Access Gateway.

Conditions préalables

- Pour un déploiement Hyper-V, si vous mettez à niveau Unified Access Gateway avec une adresse IP statique, supprimez le dispositif antérieur avant de déployer l'instance d'Unified Access Gateway plus récente.

- Vérifiez que la configuration système requise est appropriée et disponible.

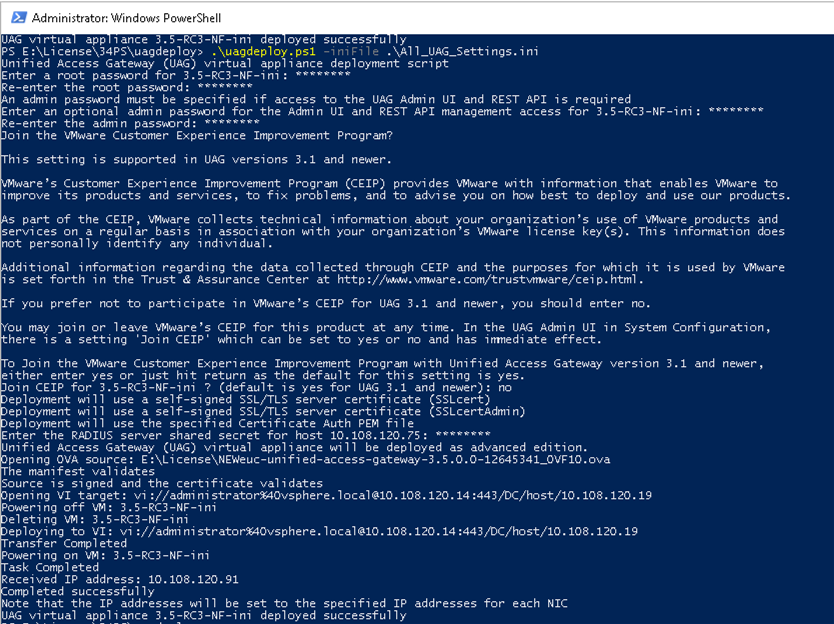

Il s'agit d'un exemple de script pour déployer Unified Access Gateway dans votre environnement.

Figure 1. Exemple de script PowerShell

Procédure

Résultats

Que faire ensuite

[General] name=UAG1 source=C:\temp\euc-unified-access-gateway-3.2.1-7766089_OVF10.ova

Si vous souhaitez procéder à la mise à niveau sans interruption de service, reportez-vous à la section Mettre à niveau sans interruption.